Sicherheitslücken, wie die im ersten Quartal öffentlich gemachte Schwachstelle in Microsoft Exchange, zeigen: Auch vermeintlich gut geschützte Systeme können schnell zum Ziel von Angreifern werden. Im damaligen Fall waren Tausende von Servern und damit viele Unternehmen, staatliche Institutionen und Krankenhäuser betroffen. Der bekannt gewordene Fall veranschaulicht vor allem eins: Wenn das BSI warnt, kann es bereits zu spät sein.

Rückblick

Die Angriffswelle auf Microsoft Exchange wurde von mindestens zehn APT-Hackergruppen verübt, wie Analysen von ESET beweisen konnten. Für Kriminelle ist gerade Exchange ein attraktives Ziel, ist es doch in zahlreichen Unternehmen die erste Wahl für E-Mail-Dienste. Die Absicherung von Exchange-Servern ist daher von größter Bedeutung. Keine einfache Aufgabe, ist es doch selbst für IT-Mitarbeiter mitunter nicht ganz leicht, eine On-Site-Version von Exchange zu betreiben, da es sich um eine komplexe Anwendung handelt.

Wie die massenhafte Ausnutzung von Exchange-Servern belegt, kann es sehr schwierig sein, rechtzeitig Patches zu installieren, um so eine Gefährdung zu vermeiden. Die Cyberkriminellen sind oft schon lange vor dem offiziellen Bekanntwerden eines Sicherheitslecks in den Systemen und nisten sich dort ein. Unternehmen sollten es Eindringlingen daher so schwer wie möglich machen, indem sie ein Virtuelles Privates Netzwerk (VPN) und eine Multifaktor-Authentifizierung implementieren, um Internetzugriffe auf E-Mail-Server besser abzusichern.

Gigantische Angriffswelle auf Unternehmen

Anfang März 2021, als die Schwachstellen in Exchange noch Zero Days waren, missbrauchten bereits mindestens sechs APT-Gruppen diese Sicherheitslücken für gezielte Angriffe. Kurz nachdem Microsoft Patches veröffentlicht hatte, entdeckte ESET noch vier weitere Angreifer-Gruppen. Die Analysen von ESET verzeichneten einen massiven Anstieg von Attacken auf E-Mail-Server mittels Webshells. Alle diese Attacken dienten dem Ziel, sich Zugang zu ungepatchten E-Mail-Servern zu verschaffen und sich dort einzunisten, bevor Unternehmen Sicherheitslücken durch das Aufspielen der Patches schließen konnten. Besonders gefährlich: Einmal im System, können Angreifer dort nahezu unbemerkt ausharren und zu einem späteren Zeitpunkt angreifen.

Regierungsstellen ebenfalls betroffen

Die Europäische Bankaufsichtsbehörde und das norwegische Parlament erklärten beide öffentlich, von den Angriffen betroffen zu sein. ESET identifizierte über 5.000 befallene E-Mail-Server weltweit.

Zu den Opfern zählten u.a. Server von:

- Regierungsstellen im Nahen Osten, Südamerika, Afrika, Asien und Europa;

- einem Versorgungsunternehmen in Zentralasien;

- einem IT-Dienstleistungsunternehmen in Südkorea;

- einem Beschaffungsunternehmen und einem auf Softwareentwicklung und Cybersicherheit spezialisierten Beratungsunternehmen, beide mit Sitz in Russland;

- einem Ölunternehmen in der Mongolei;

- einem Unternehmen für Baumaschinen in Taiwan;

- einem Softwareentwicklungsunternehmen mit Sitz in Japan;

- und einer Immobilienfirma mit Sitz in Israel.

Nur proaktiv ist zeitgemäß und sicher

Angriffe wie die Exchange-Attacke sind keine Einzelfälle. Das zeigte beispielsweise eine Sicherheitslücke in einer Citrix-Software, über die im September 2020 das Universitätsklinikum Düsseldorf lahmgelegt wurde. Das Brisante: Das BSI hatte schon Monate zuvor vor der Lücke gewarnt. Allerdings waren die Schadprogramme längst in den Systemen, bevor die Lücke gepatcht war, und konnten so „von innen heraus“ angreifen.

Die Lehre aus den Vorfällen ist bitter, aber durchaus hilfreich. Wer Software und Anwendungen mit all ihren nützlichen Funktionen für sein Unternehmen nutzen will, kann die Augen nicht vor den immer größer werdenden Gefahren verschließen, sondern muss umdenken. Es reicht nicht mehr aus, dass Admins möglichst schnell auf neue Bedrohungen reagieren. Sie müssen zusätzlich agieren, um der Angriffsflut der neuen Generation von Cyberkriminellen etwas entgegensetzen zu können.

Hierbei geht es nicht nur darum, einen fachkundigen Exchange-Administrator und ein Sicherheitsteam zu haben, egal ob intern oder extern betrieben von einem Managed Service Provider, sondern auch um die Einsicht: „Es ist nur eine Frage der Zeit“, bis ein Angriff kommt. Kommen wird er in jedem Fall. Aus diesem Grund ist es essenziell, in Threat Hunting-Tools wie Endpoint Detection and Response (EDR)-Lösungen zu investieren, um Angreifern einen Schritt voraus zu sein. Zusätzlich bedarf es eines professionellen Sicherheitsteams oder eines Managed Service Providers, der diese EDR-Lösungen optimal zum Schutz Ihres Unternehmens einsetzen kann.

Die gute Nachricht: Durch dieses vorausschauende Denken und Handeln erhalten Unternehmen tatsächlich die Flexibilität und Benutzerfreundlichkeit, die sie sich für ihre Anwendungen wünschen. Denn sie können sicher sein, dass alle Anwendungen und Server auch auf unbekannte Schwachstellen untersucht werden. Dann ist schnelles Handeln tatsächlich möglich und Gefahren lassen sich rechtzeitig abwenden. Die nächste Warnung vom BSI ist in dem Fall keine unternehmensbedrohliche Nachricht mehr, sondern lediglich eine nützliche Meldung.

Die bei den Angriffen genutzten Zero Days sind als Pre-Authentication Remote Code Execution (RCE)-Schwachstellen bekannt. Darüber können Angreifer verheerende Schäden anrichten: Sie können jeden Exchange-Server in Reichweite infiltrieren, insbesondere über das Internet, ohne dazu irgendwelche Anmeldedaten zu benötigen.

Wenn IT-Verantwortliche proaktiv handeln wollen, sollten sie in ihrer Organisation einen konsequenten Zero-Trust-Security-Ansatz verfolgen.

Neuer Sicherheitsansatz „Zero Trust Security“ mit ESET

ESET PROTECT basiert auf dem von der Stirling Universität konzipierten „Zero Trust“-Konzept zur IT-Sicherheit von Stephen Paul March. Diese konzeptionelle Basis hat ESET aufgegriffen, weiterentwickelt und auf die Bedürfnisse unterschiedlicher Organisationsgrößen zugeschnitten. Kurz gesagt geht es darum, alle internen und externen Geräte, Prozesse und Personen grundsätzlich als potenziell gefährlich einzustufen. In Zeiten von Corona und Home-Office hat sich das als zwingend erforderlich erwiesen.

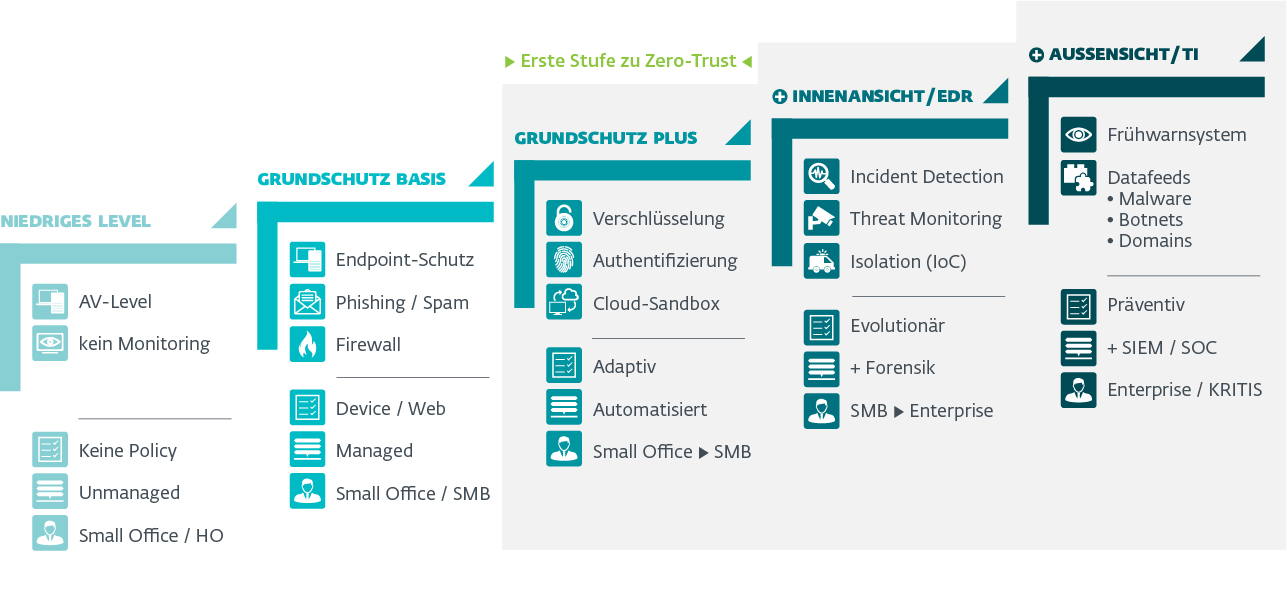

Der „Zero Trust Security“ Ansatz von ESET besteht aus einem dreistufigen, aufeinander aufbauenden Reifegradmodell. Je höher die Stufe ist, desto sicherer ist die Schutzwirkung – also „reifer“. Das Modell startet mit der Basisstufe „Grundschutz Plus“, die dem Prinzip des „Multi Secured Endpoints“ folgt. Diese eignet sich unabhängig vom individuellen Schutzbedarf für jede Organisation im Gesundheitswesen. Daran schließen sich zwei Zero Trust-Stufen mit weiter steigenden Security-Maßnahmen und -Diensten an.

Single Vendor „Made in EU“

Eine der großen Herausforderungen stellen Insellösungen dar, die nicht verzahnt in einander greifen. ESET hat dies frühzeitig erkannt und bietet mit seinem „Multi Secured Endpoint“ Ansatz ein am Markt einmaliges Lösungsportfolio an, das technologisch ausgereift ist und umfassend das nötige Schutzniveau gewährleistet.

Der europäische Hersteller setzt dabei konsequent auf eigene Technologien – und das über alle gängigen Betriebssysteme hinweg, cloudbasiert oder On-Premises. Von der Endpoint Protection über die Multi-Faktor-Authentifizierung bis hin zur Verschlüsselung können Kunden im Health Care Sektor auf ESET vertrauen. Das sogenannte „Single Vendor Prinzip“ vereinfacht es den Administratoren und reduziert zugleich den Kostenaufwand. Alle ESET Lösungen lassen sich über die Management-Konsole ESET PROTECT komplett administrieren.

ESET Sicherheit aus einem Guss basiert auf dem Bekenntnis zu „Zero Trust Security“, also dem vollumfänglichen Schutz aller Geräte, sowohl intern als auch extern. Damit geht ESET sogar einen Schritt weiter, als es das Bundesamt für Sicherheit in der Informationstechnik (BSI) fordert. Dies ist insbesondere für alle Organisationen und Unternehmen wichtig, die als Kritische Infrastrukturen (KRITIS) eingestuft sind.

Whitepaper

Das Whitepaper "Warum IT-Sicherheit ohne Voraussicht nicht funktioniert" können Sie hier herunterladen:

Whitepaper: Warum IT-Sicherheit ohne Voraussicht nicht funktioniert (PDF)