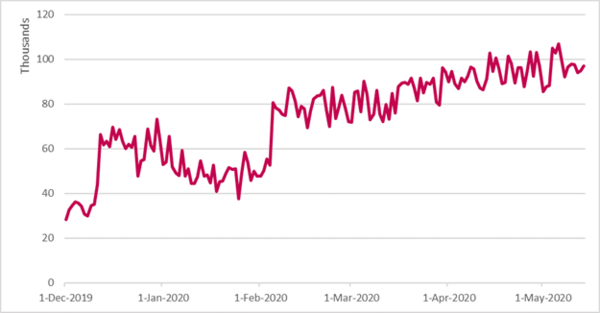

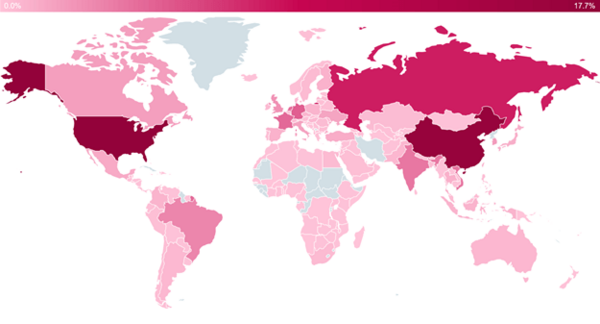

Sliedrecht, 14 juli 2020 – ESET-onderzoekers bevestigen, op basis van telemetrie, een aanzienlijke toename in het aantal klanten die melding hebben gemaakt van brute-force aanvalspogingen. De pogingen zijn geblokkeerd via ESET’s Network Attack Protection en zijn nieuwe laag: ESET Brute-Force Attack Protection. Deze trend is waargenomen sinds het begin van de COVID-19 pandemie. De crisis heeft de dagelijkse werkwijze radicaal veranderd, waardoor werknemers gedwongen zijn grote delen van hun werk te doen via remote access. Cybercriminelen – met name ransomeware-groeperingen – zijn zich bewust van de veranderingen en proberen deze te benuteten om hun illegale inkomsten te vergroten. In de periode tussen januari 2020 en mei 2020 stonden de Verenigde Staten, China, Rusland, Duitsland en Frankrijk bovenaan de lijst van landen met de meeste IP-adressen die worden gebruikt voor brute-force aanvallen.

"Voor de lockdown werkten de meeste medewerkers vanuit het kantoor en gebruikten ze infrastructuur die door hun IT-afdeling werd bewaakt en gecontroleerd. Maar de corona pandemie heeft een grote verschuiving in de omstandigheden teweeggebracht. Vandaag de dag gebeurt een groot deel van het 'kantoorwerk' via thuisapparatuur, waarbij werknemers toegang hebben tot gevoelige bedrijfssystemen via het Remote Desktop Protocol (RDP) van Windows ", legt ESET Security Research & Awareness Specialist Ondrej Kubovič uit.

“Ondanks het toegenomen belang van RDP en andere diensten voor remote access, negeren organisaties regelmatig de instellingen en bescherming hiervan. Medewerkers gebruiken te gemakkelijke wachtwoorden en zonder extra authenticatie-lagen of bescherming is er weinig dat cybercriminelen ervan kan weerhouden om systemen van een organisatie te compromitteren”, vervolgt Kubovič.

Figuur 1. Trend van RDP aanvalspogingen gericht op unieke klanten (per dag) gedetecteerd door ESET technologieën

Volgens ESET-telemetrie waren de meeste geblokkeerde IP’s tussen januari en mei 2020 te zien in de Verenigde Staten, China, Rusland, Duitsland en Frankrijk. Landen met het grootste aantal doelgerichte IP's waren Rusland, Duitsland, Japan, Brazilië en Hongarije.

Figuur 2. Landen met het grootste aantal geblokkeerde IP-adressen (tussen 1 januari en 31 mei 2020)

Om de groeiende risico's van het toenemende RDP-gebruik aan te pakken, hebben ESET-onderzoekers een nieuwe detectielaag bedacht die onder de motorkap van ESET Network Attack Protection verborgen zit. De laag is ontworpen om inkomende brute-force-aanvallen van externe IP-adressen te blokkeren, waarbij zowel RDP- als Server Message Block (SMB)-protocollen worden bestreken. De nieuwe functie heeft de naam ESET Brute-Force Attack Protection gekregen.

Meer informatie over brute-force aanvallen, ESET Brute-Force Attack Protection en de juiste configuratie van remote access, vindt u in onze blog “Remote access at risk: Pandemic pulls more cyber-crooks into the brute-forcing game” op WeLiveSecurity en de corporate blogpost "More remote access, more brute-force attacks. Is this a new cyberpandemic?"

Over ESET

Al 30 jaar lang ontwikkelt ESET® toonaangevende IT-beveiligingssoftware en -diensten voor bedrijven en consumenten over de hele wereld. Inmiddels is ESET uitgegroeid tot het grootste IT-security bedrijf van de Europese Unie met oplossingen variërend van endpoint en mobile security, tot encryptie en tweefactorauthenticatie. ESET beschermt en monitort 24/7 op de achtergrond en werkt beveiliging in real-time bij om gebruikers veilig te houden en bedrijven zonder onderbreking te laten werken. Gesteund door R&D-centra over de hele wereld, is ESET het eerste IT-beveiligingsbedrijf dat 100 Virus Bulletin VB100-awards heeft verdiend, waarmee elke afzonderlijke “in-the-wild” malware zonder onderbreking werd geïdentificeerd sinds 2003. Ga voor meer informatie naar www.eset.com/nl of volg ons op LinkedIn, Facebook en Twitter.