Zowel overheidsnetwerken en private organisaties (telecom, media en financiële instellingen) in Centraal-Azië en Midden-Oosten getroffen

Het onderzoek, dat deel uitmaakt van ESETs industry report met betrekking tot overheid, is in overeenstemming met perspectieven van de Europese Commissie, CERN en Europol, gepresenteerd tijdens de virtuele ESET European Cybersecurity Day-conferentie op 28 april.

Sliedrecht, 29 april 2021 – De cybersecuritystrategie van de Europese Unie, en die van alle overheidsinstellingen wereldwijd, krijgt niet uitsluitend te maken met de uitdagingen die horen bij de transitie naar ‘digital by default’. Zowel de COVID-19-pandemie, de daardoor veroorzaakte verschuiving naar thuiswerken, als de bedreigingen met betrekking tot cyberspionage, ransomware en supply-chain aanvallen zorgen ook voor de nodige uitdagingen. De grootste uitdaging en tevens de grootste vijand, die alle regeringen met elkaar gemeen hebben, is geavanceerde dreigingsgroepen (APT-groeperingen).

APT-groepen gebruiken geavanceerde tools

Het ESET industry report met betrekking tot overheid onderzoekt en belicht het dreigingslandschap dat APT-groeperingen opbouwen, onderstreept de complexe aard van het dreigingslandschap, en werpt een exclusieve blik op EmissarySoldier. EmissarySoldier is een kwaadaardige campagne die werd uitgevoerd door de LuckyMouse APT-groep en waarbij gebruik werd gemaakt van de SysUpdate-toolkit om systemen te compromitteren. Sommige van deze systemen draaiden de populaire toepassing Microsoft SharePoint.

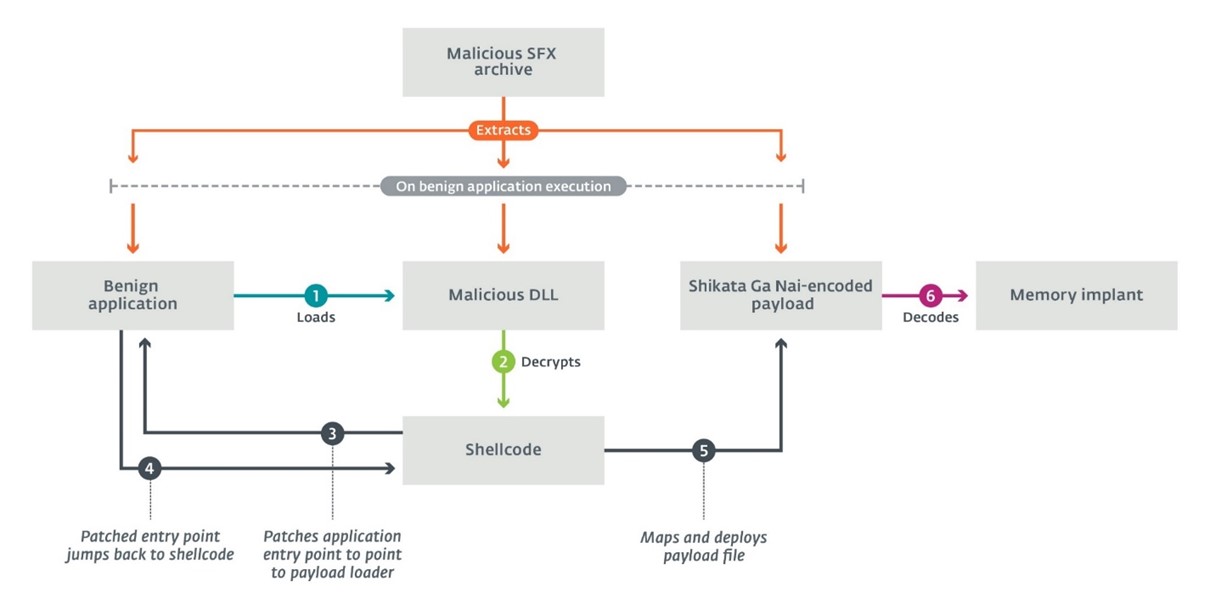

Deze deepdive in LuckyMouse bestudeert zijn relatief onbekende SysUpdate-toolkit – waarvan de eerste monsters in 2018 werden ontdekt. Sindsdien heeft de toolkit verschillende ontwikkelingen doorgemaakt. De huidige modus operandi van LuckyMouse is om hun gecompromitteerde bestanden te installeren via een zogenaamd drietandsmodel. Dit drietandsmodel maakt gebruik van drie componenten: een legitieme applicatie die kwetsbaar is voor DLL-hijacking, een aangepaste DLL die de payload laadt en een raw Shikata Ga Nai-encrypted binary payload.

Overzicht van het drietandsmodel

Aangezien de modulaire architectuur van SysUpdate de beheerders ervan in staat stelt om de blootstelling van kwaadaardige artefacten naar believen te beperken, vonden de ESET-onderzoekers geen kwaadaardige modules terug. De verwachting is dat dit een voortdurende uitdaging zal zijn in toekomstige analyses. Desondanks verhoogde LuckyMouse in 2020 zijn activiteit. Hierbij lijken zij door een herinrichtingsproces te zijn gegaan, waarbij verschillende functies geleidelijk aan werden geïntegreerd in de toolset van SysUpdate.

Inzicht in de evolutie van tools die worden gebruikt door APT-groeperingen zoals LuckyMouse is van groot belang omdat overheden de verantwoordelijkheid hebben om de stabiliteit van burgers, het economische landschap en de samenwerking met andere naties te waarborgen. Deze bestuurstaken worden bedreigd nu LuckyMouse en andere APT-groepen, inclusief staatsactoren en hun samenwerkingspartners, zich richten op veelgebruikte samenwerkingsplatforms zoals Microsoft SharePoint en andere ‘digital by default’ diensten.

Aandacht voor de overheid

In 2020 en 2021 zijn verschillende onderzoekssamenwerkingen van ESET verder ontwikkeld, waaronder samenwerkingen met de Europese Organisatie voor Nucleair Onderzoek (CERN), Europol en het Franse Nationaal Cyberbeveiligingsagentschap (ANSSI). Veel van hun perspectieven, die werden gedeeld op het virtuele evenement en tevens aan bod komen in het industry report, benadrukken dat overheden en hun IT-infrastructuur worden gezien als standaard doelwitten.

Het report benadrukt de noodzaak voor technologische experts om overheden te blijven ondersteunen bij het dichten van beveiligingslekken en het monitoren van de tactieken, technieken en procedures van APT-groepen via de verschillende endpoint detection & response-technologieën die tot hun beschikking staan. Bezoek om het rapport te downloaden WeLiveSecurity.com en volg ESET Research op Twitter.

Over ESET

Al meer dan 30 jaar ontwikkelt ESET® toonaangevende IT-beveiligingssoftware en -diensten voor bedrijven en consumenten over de hele wereld. Inmiddels is ESET uitgegroeid tot het grootste IT-security bedrijf uit de Europese Unie met oplossingen variërend van endpoint en mobile security, tot encryptie en tweefactorauthenticatie. ESET beschermt en monitort 24/7 op de achtergrond en werkt beveiliging in real-time bij om gebruikers veilig te houden en bedrijven zonder onderbreking te laten werken. Evoluerende bedreigingen vereisen een evoluerend IT-beveiligingsbedrijf dat veilig gebruik van technologie mogelijk maakt. Dit wordt ondersteund door ESET's R&D centra wereldwijd, die zich inzetten voor onze gezamenlijke toekomst. Ga voor meer informatie naar www.eset.com/nl of volg ons op LinkedIn, Facebook, Instagram en Twitter.