Что такое программы-вымогатели?

Этот вид особого вредоносного ПО (ransomware) используется для вымогательства. Когда устройство успешно атаковано, вредоносная программа блокирует экран или шифрует данные, хранящиеся на диске, и на устройстве отображается требование выкупа с платежными реквизитами.

Как распознать вымогателей?

Если вы подверглись атаке, программа-вымогатель в большинстве случаев проинформирует вас, отобразив на экране сообщение с требованием выкупа или добавив текстовый файл (сообщение) в затронутые папки. Многие семейства программ-вымогателей также изменяют расширение зашифрованных файлов.

Как работает программа-вымогатель?

Существует множество методов, используемых операторами программ-вымогателей (ransomware):

- Diskcoder ransomware шифрует весь диск и не позволяет пользователю получить доступ к операционной системе.

- Screen locker блокирует доступ к экрану устройства.

- Crypto-ransomware шифрует данные, хранящиеся на диске жертвы.

- PIN-блокировщик нацелен на устройства Android и изменяет их коды доступа, блокируя доступ пользователей.

Прочитайте больше

Все вышеупомянутые виды программ-вымогателей требуют оплаты, чаще всего в биткойнах или другой трудноотслеживаемой криптовалюте. Взамен операторы обещают расшифровать данные или восстановить доступ к пораженному устройству.

Необходимо подчеркнуть, что нет никаких гарантий, что киберпреступники выполнят свою часть сделки (а иногда и не могут этого сделать либо намеренно, либо из-за некомпетентного кодирования). Поэтому ESET рекомендует не платить требуемую сумму - по крайней мере, до обращения в службу технической поддержки ESET, чтобы узнать, какие существуют возможности для расшифровки.

Как оставаться защищенным?

Основные правила, которым необходимо следовать, чтобы избежать потери данных:

- Регулярно создавайте резервные копии данных и храните как минимум одну полную резервную копию в автономном режиме.

- Следите за тем, чтобы все программное обеспечение, включая операционные системы, было исправлено и обновлено.

Тем не менее, чтобы помочь пользователям / организациям распознать, предотвратить и удалить программы-вымогатели, существует надежное и многоуровневое решение безопасности, которое является наиболее эффективным вариантом.

Расширенные правила в основном для бизнеса:

- Сократите пространство атаки, отключив или удалив ненужные службы и программное обеспечение.

- Сканируйте сети на наличие рискованных учетных записей с использованием слабых паролей

- Ограничьте или запретите использование протокола удаленного рабочего стола (RDP) извне сети или включите аутентификацию на сетевом уровне

- Используйте виртуальную частную сеть (VPN)

- Проверьте настройки брандмауэра

- Пересмотрите политики для трафика между внутренней и внешней сетью (Интернет)

- Установите пароль в конфигурации вашего решения (решений) безопасности, чтобы защитить его (или их) от отключения злоумышленником.

- Защитите свои резервные копии с помощью двух- или многофакторной аутентификации

- Регулярно обучайте своих сотрудников распознавать фишинговые атаки и бороться с ними.

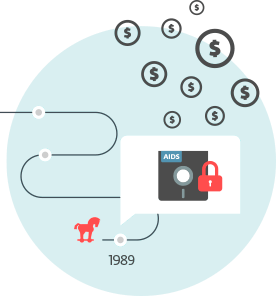

Brief history

Первый задокументированный случай использования программы-вымогателя был зарегистрирован в 1989 году. Этот троянец, получивший название AIDS Trojan, физически распространялся по почте через тысячи дискет, на которых якобы содержалась интерактивная база данных о СПИДе и факторах риска, связанных с этим заболеванием. При запуске вредоносная программа фактически блокировала доступ пользователя к большей части содержимого на диске.

Троянец AIDS требовал выкуп (или, как его называли в записке о выкупе, «лицензионный платеж») в размере 189 долларов США, который отправлся на почтовый ящик в Панаме, что позволяло пользователю выполнить программу 365 раз. Автором программы был назван доктор Джозеф Попп; власти, однако, объявили его психически неполноценным и неспособным предстать перед судом.

Недавние примеры

В мае 2017 года червь-вымогатель, обнаруженный ESET как WannaCryptor, также известный как WannaCry, быстро распространился с использованием эксплойта EternalBlue, просочившегося от АНБ и эксплуатировавшего уязвимость в самых популярных версиях операционных систем Windows. Несмотря на то, что Microsoft выпустила исправления для многих уязвимых версий операционных систем более чем за два месяца до атаки, жертвами вредоносного ПО стали файлы и системы тысяч организаций по всему миру. Ущерб, нанесенный им, оценивается в миллиарды долларов.

В июне 2017 года вредоносное ПО, обнаруженное компанией ESET как Diskcoder.C, также известное как Petya, начало распространяться по Украине, но вскоре вырвалось за пределы страны. Как позже выяснилось, это была хорошо спланированная атака на цепочку поставок, в ходе которой использовалось популярное бухгалтерское программное обеспечение с целью атаковать и причинить урон украинским организациям.

В итоге вирус вышел из-под контроля и заразил многие глобальные компании, включая Maersk, Merck, Роснефть и FedEx; это нанесло ущерб в размере сотен миллионов долларов.

ESET предлагает вам отмеченный наградами антивирус

ESET HOME Security Premium

Мощная многоуровневая защита для шифрования конфиденциальных данных, простого управления паролями, защиты онлайн-транзакций и многого другого. Удобное решение для повышения конфиденциальности в Интернете. Защищает устройства Windows, macOS и Android