年度末の日本企業を狙う「Silver Fox」:確定申告、決算、人事異動が重なるタイミングを襲う巧妙な影

Silver Foxが再び日本で活動を活発化させています。年度末のタイミングを巧みに狙って、税務や人事を装ったメールを送りつけています。

2026/03/27 Dominik Breitenbacher、佐島隆博

Silver Foxが再び日本で活動を活発化させています。年度末のタイミングを巧みに狙って、税務や人事を装ったメールを送りつけています。

2026/03/27 Dominik Breitenbacher、佐島隆博

日本は現在、年度末の確定申告や組織変更の時期に入り、企業では財務や人事に関する通常の社内連絡が増加しています。Silver Foxと呼ばれるサイバー攻撃グループは、この繁忙期につけ込み、日本の製造業をはじめとする企業を標的に、標的型スピアフィッシングキャンペーンを積極的に展開しています。

これらの攻撃は現在も進行中であり、税務コンプライアンス違反や給与改定、役職変更、従業員持株制度といったテーマを悪用した、巧妙なフィッシングが展開されています。これらすべてのメールの目的は共通しています。受信者を騙して、悪意のあるリンクや添付ファイルを開かせることです。この時期は、同様の内容のメールが日常的に発生するため、受信者が違和感を抱きにくく、十分な確認を行わないまま対応してしまうリスクが高まります。言うまでもなく、これにより侵害されるリスクは大きく上昇します。

この事例は、組織における警戒レベルの引き上げおよびフィッシング攻撃に対する意識向上の必要性に加え、税務・人事関連の依頼については、一見通常のやり取りに見える場合であっても、その正当性を必ず検証することの重要性を示しています。不審なメールを発見した場合は、セキュリティチームへ直ちに報告することが、被害の拡大を抑え、侵害を防ぐうえで極めて重要です。

Silver Foxは少なくとも2023年から活動しており、当初は主に中国語圏の組織を標的にしていましたが、その後、東南アジア、日本、さらには北米へと対象を拡大し、各キャンペーンを現地言語で展開しています。活動範囲の拡大は、標的業種の広がりにも顕著に表れており、金融、ヘルスケア、教育、ゲーム、政府機関、さらにはサイバーセキュリティ分野にまで及んでいます。また、Silver Foxは主に東南アジアで活動しており、業務の季節的な変化に合わせて、金融をテーマとしたスピアフィッシングキャンペーンを繰り返してきたことが報告されています。

このグループは、現在進行中のキャンペーンにおいて、日本の年度末にあたる確定申告、財務報告、給与改定、人事異動の時期を巧みに利用しています。このパターンは新しいものではありません。昨年の同時期にも同様の活動が観測されており、Silver Foxが意図的にこの時期に合わせて攻撃を展開していることを示しています。この時期は、関連する社内コミュニケーションの増加と緊急性の高まりにより、Silver Foxにとって格好の標的環境となり、攻撃の有効性を高めています。

この攻撃では、Silver Foxは正規の人事や税務関連のメッセージに見えるよう巧妙に作られた、標的型スピアフィッシングメールを送信しています。メールをより本物らしく見せるために、攻撃者は件名に標的企業の名前を直接含めることも多くあります。このキャンペーンで確認されている件名の例は以下の通りです。

送信者欄には、標的企業の実在する従業員や、場合によってはCEOの名前が使用されています。また、Silver Foxは無差別にフィッシングメールを配信しているのではなく、送信前に各標的について事前調査を行っていることは明らかです。攻撃者は、受信者にとって見覚えがあり信頼しやすい名前を意図的に選んでいるため、受信者が悪意あるメールと実際の社内通知を見分けることがより困難になっています。

これらのメールには通常、悪意のある添付ファイル、または悪意のあるファイルへ誘導するリンクのいずれかが含まれています。ファイル名は、人事、財務、税務関連の文書のように見せかけています。これらの例を以下に示します。

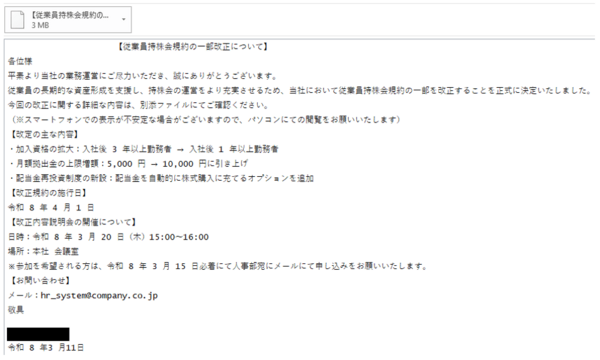

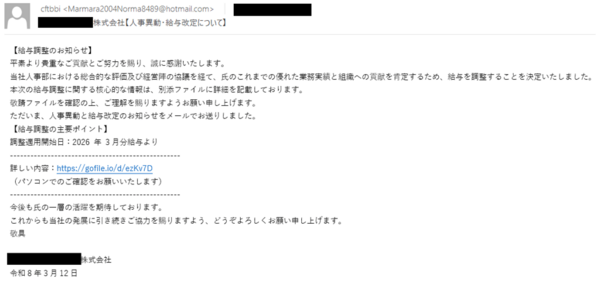

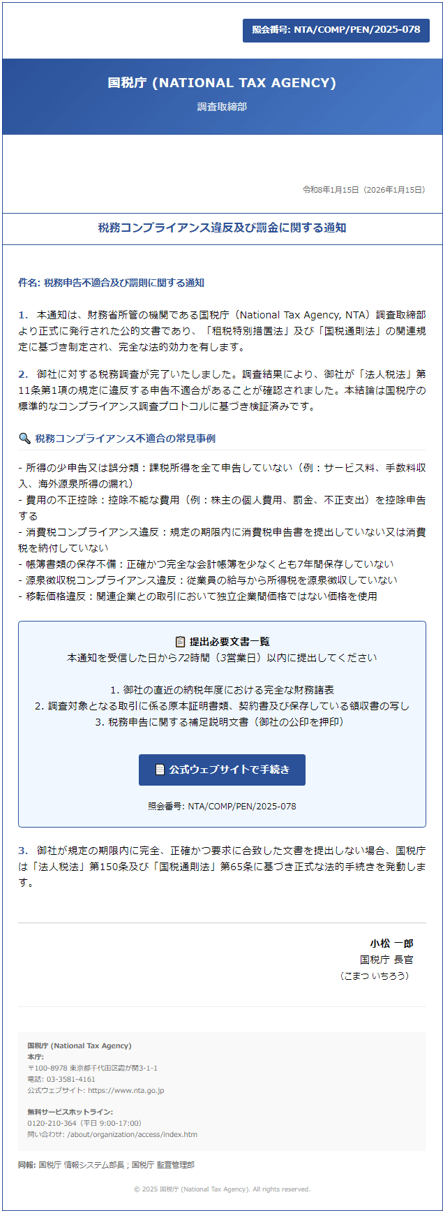

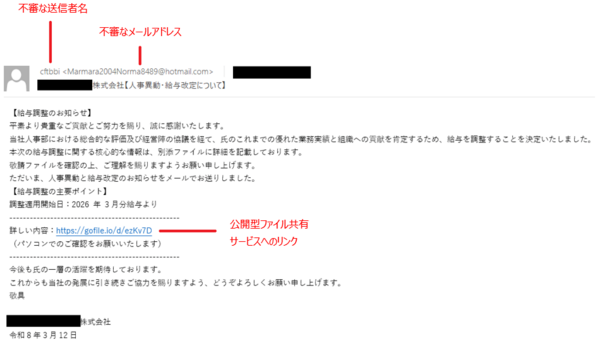

観測されたメールおよび誘導手口の例は、以下の通りです。

これらの悪意のあるファイルを開くと、ValleyRATと呼ばれるリモートアクセスを可能にするトロイの木馬(RAT)が展開されます。これはSilver Foxがこれまでいくつものキャンペーンで使用してきたマルウェアです。ESET製品は、このマルウェアをWin64/Valleyとして検出します。

ValleyRATが展開されると、攻撃者は感染したデバイスを遠隔操作できるようになり、機密情報の窃取、ユーザー操作の監視、標的環境での常駐化を可能にします。これにより攻撃者は、ネットワークにさらに深く侵入し、機密データを窃取したり、さらなる攻撃に向けた準備を行ったりすることが可能になります。

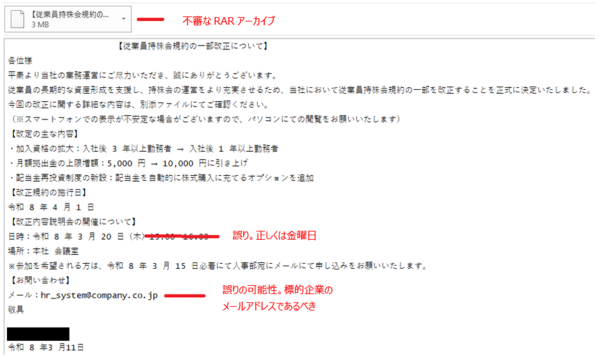

Silver Foxのメールは一見すると信頼できるように見えます。特に日本の税務や人事の繁忙期には、その傾向がより強まります。しかし、注意深く確認すれば不審な兆候が見えてきます。攻撃を特定し防止する鍵となるポイントを以下に示します。

注意すべきポイントの例を以下に示します。

IoCs(セキュリティ侵害の痕跡)の詳細なリストと検体は、ESETのGitHubリポジトリに掲載されています。