【2025年4月~9月期】 ESET APT活動レポートを公開

ESETが2025年4月から9月に観測・分析した特定のAPT(持続的標的型攻撃)グループの活動のうち、特に注意すべき事例をまとめています。

2025/11/18 Jean-Ian Boutin

ESETが2025年4月から9月に観測・分析した特定のAPT(持続的標的型攻撃)グループの活動のうち、特に注意すべき事例をまとめています。

2025/11/18 Jean-Ian Boutin

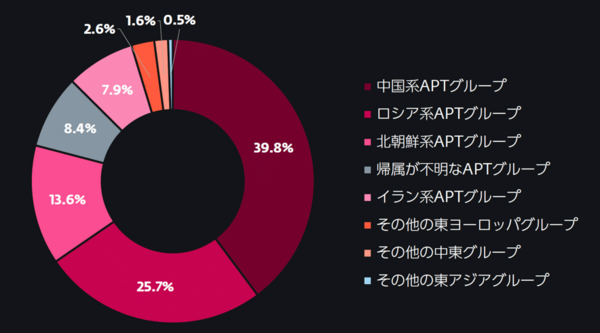

ESETは、2025年4月から9月にかけて観測・分析した特定のAPT(持続的標的型攻撃)グループの活動をまとめた最新レポートを公開しました。本レポートでは、世界各地で確認された注目すべき攻撃事例を紹介し、現在の脅威環境を象徴する傾向や進化を解説しています。ここで紹介する事例は、ESETが提供するAPTレポート(有料版)の膨大なサイバーセキュリティインテリジェンスの一部に過ぎません。

調査期間中、中国系APTグループは引き続き中国政府の地政学的な目的を推進する動きを見せました。特に、初期侵害と水平展開の両方で「AiTM攻撃(Adversary-in-the-Middle)」を活用する傾向が強まっており、PlushDaemon、SinisterEye、Evasive Panda、TheWizardsといったグループがこの手法を採用しています。

さらに、米国のトランプ政権による中南米への戦略的関心や米中間の緊張を背景に、FamousSparrowはラテンアメリカの複数の政府機関を標的に攻撃を展開しました。Mustang Pandaは東南アジア、米国、欧州で活発に活動し、政府、エンジニアリング、海運分野を重点的に攻撃。Flax Typhoonは台湾の医療分野を狙い、公開Webサーバーを悪用してウェブシェルを設置し、SoftEther VPNインフラを維持しながら新たにオープンソースプロキシ「BUUT」を使用し始めています。

また、Speccomは中央アジアのエネルギー分野を標的に、中国資金による事業の可視化や中国の海上輸入依存度低減を目的とした攻撃を行ったとみられます。さらに、同グループのツールセットに含まれるバックドア「BLOODALCHEMY」は、複数の中国系攻撃者に好まれていることが確認されました。

イラン系MuddyWaterによるスピアフィッシング活動は増加傾向にあり、侵害済みの社内メールアカウントから内部宛てに攻撃メールを送信する手法を採用し、高い成功率を記録しました。その他のイラン系グループも活発で、BladedFelineは新しいインフラを導入し、GalaxyGatoは改良版C5バックドアを展開。さらにGalaxyGatoは、DLL検索順序ハイジャックを利用して認証情報を窃取するという新しい手法を導入しました。

北朝鮮系攻撃者は暗号資産分野を引き続き標的とし、さらにウズベキスタンへの攻撃を開始しました。これは従来観測されなかった新しい動きです。最近では、DeceptiveDevelopment、Lazarus、Kimsuky、Konniによる複数のキャンペーンが確認され、スパイ活動や地政学的目的の達成、そして国家収益源の確保を狙っています。KimsukyはClickFix技術を用いて外交機関や韓国のシンクタンク、学術機関を攻撃し、KonniはmacOSを標的としたソーシャルエンジニアリングを展開しました。

ロシア系APTグループは、ウクライナおよびウクライナと戦略的関係を持つ国々への攻撃を継続しながら、欧州の組織にも活動を拡大しました。主要な侵入手法はスピアフィッシングであり、依然として高い成功率を誇っています。

特に注目すべきは、RomComがWinRARのゼロデイ脆弱性を悪用し、悪意あるDLLを展開して複数のバックドアを配布した事例です。この脆弱性はESETがWinRARに報告し、迅速に修正されました。RomComの攻撃対象は、EUやカナダの金融、製造、防衛、物流分野に集中しています。

Gamaredonはウクライナを標的に最も活発な活動を展開し、攻撃の頻度と強度が顕著に増加しました。この活動の急増は、ロシア系APTグループ間の協力という珍しい事例と一致しており、GamaredonがTurlaのバックドアを選択的に使用したことが確認されています。さらに、Gamaredonのツールセットは進化を続け、新しいファイル窃取ツールやトンネリングサービスが追加されています。

ESETのAPT活動レポートは、ESET脅威インテリジェンスサービスの一部として提供している「ESET APTレポート」(有料版)に含まれる膨大なサイバーセキュリティインテリジェンスのごく一部を抜粋したものです。ESET APTレポートの詳細は、ESET脅威インテリジェンスのウェブサイトをご覧ください。