2024年10月~2025年3月 ESET APT活動レポート

ESETが2024年第4四半期および2025年第1四半期に調査・分析した特定のAPTグループの活動の概要をまとめています。

Jean-Ian Boutin 19 June 2025

ESETが2024年第4四半期および2025年第1四半期に調査・分析した特定のAPTグループの活動の概要をまとめています。

Jean-Ian Boutin 19 June 2025

ESET APT活動レポート2024年第4四半期~2025年第1四半期版は、2024年10月から2025年3月末までにESETの研究者によって記録された、特定の持続的標的型攻撃(APT)グループの注目すべき活動を要約したものです。今回取り上げた活動は、この期間にESETが調査した幅広い脅威を代表するものであり、主要な傾向と動向を示しています。

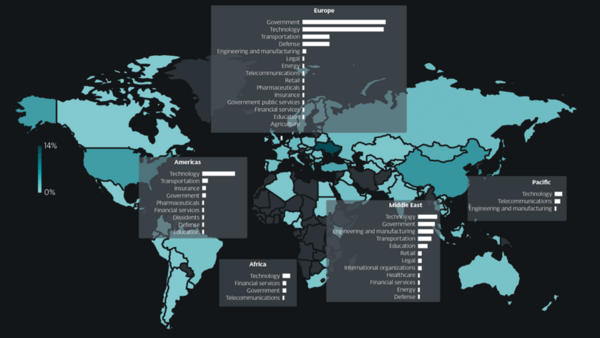

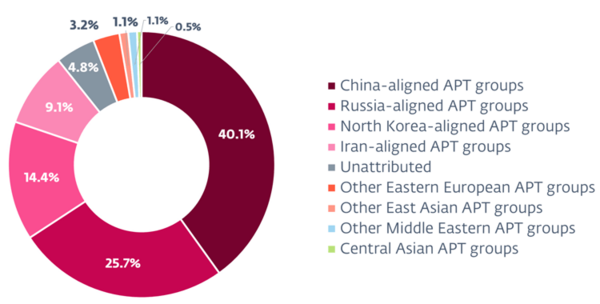

この期間中には、中国とつながりのあるサイバー攻撃者が、欧州の組織を主な標的としてスパイ活動を執拗に継続していたことが確認されています。Mustang Panda は依然として最も活発に活動しており、Korplug ローダーや悪意のあるUSB ドライブを使用して政府機関や海運企業を標的に攻撃を繰り返していました。DigitalRecyclers は、KMA VPN の匿名ネットワークを使用し、RClient、HydroRShell、GiftBox バックドアを展開し、EU の政府機関を標的とした攻撃を継続していました(注:KMA VPN は、中継システムであるORB ネットワークを使用してトラフィックを匿名化する技術)。PerplexedGoblinは、ESET がNanoSlate と命名したスパイ活動のための新しいバックドアを使用して、中央ヨーロッパの政府機関を攻撃しています。一方で、Webworm はSoftEther VPN を使用してセルビアの政府機関を攻撃しており、中国とつながりのあるサイバー攻撃グループ間でこのツールが引き続き広く利用されていることを示しています。また、ShadowPadクラスタは、金銭的な利益を得るためにランサムウェアを散発的に展開していましたが、その主な目的はスパイ活動だと考えられます。ESETはまた、Worok がHDMan、PhantomNet、Sonifake などのスパイ活動のためのツールセットを頻繁に共有および使用している状況を明らかにし、これらのツールを使用したキャンペーンをWorok 以外のグループが実施しているという矛盾点のある第三者の見解を正しました。

イランとつながりのあるサイバー攻撃者も活発に活動し続けています。その代表的なグループがMuddyWater です。MuddyWater は、スピアフィッシング攻撃においてリモート監視および管理(RMM)ソフトウェアを頻繁に悪用していました。注意が必要なのは、MuddyWaterがOilRig 傘下のグループであるLyceum と緊密に協力し合い、イスラエルの製造会社を標的にしていることです。BladedFeline は、過去に 一度攻撃したことがあるウズベキスタンの通信会社を再度攻撃していますが、これはイランがウズベキスタンとの外交戦略を進めていた同時期に発生しています。CyberToufan は、イスラエルの複数の組織に対してワイパー型攻撃を展開し、破壊的な活動を行っています。

北朝鮮とつながりのあるサイバー攻撃者は、金銭の獲得を目的としたキャンペーンを積極的に実行していました。DeceptiveDevelopment は、主に暗号通貨、ブロックチェーン、金融分野の偽の求人情報を利用しながら、標的を大幅に拡大しています。このグループは、ClickFix 攻撃やGitHub への偽の問題を投稿するなど、新しいソーシャルエンジニアリングの手法を駆使しながら、マルチプラットフォームに対応するマルウェア「WeaselStore」を配信しました。Bybit の暗号通貨が窃取されたインシデントは、FBI によってTraderTraitor の犯行と特定されましたが、このケースでは、Safe{Wallet} のサプライチェーンが侵害され、約15 億米ドルの損失が発生しました。一方、北朝鮮とつながりのあるサイバー攻撃グループの活動には変化が見られています。2025 年初頭、Kimsuky とKonni の活動は2024 年末に大幅に減少した後で、通常のレベルに戻り、英語圏のシンクタンク、NGO、北朝鮮の専門家から、主に韓国の団体と外交関係者に標的を限定するようになりました。Andariel は、1 年間活動を休止していましたが、再び舞い戻り、韓国の産業用途のソフトウェア企業に対して高度な攻撃を実行しています。Sednit やGamaredon に代表されるロシアとつながりのあるサイバー攻撃グループは、主にウクライナとEU 諸国を標的としたキャンペーンを積極的に継続しています。Sednit は、Web メールサービスにおけるクロスサイトスクリプティング(XSS)の脆弱性のエクスプロイトを改良し、RoundPress 作戦では攻撃対象のWeb メールサービスをRoundcube だけではなく、Horde、MDaemon、Zimbra にまで拡大しています。ESET は、同グループがウクライナの企業に対して、MDaemon メールサーバー(CVE-2024-11182)のゼロデイ脆弱性への攻撃に成功していることを発見しました。一方、RomCom はMozilla Firefox(CVE-2024-9680) とMicrosoft Windows(CVE-2024-49039)に対するゼロデイエクスプロイトを展開し、高度な能力を有していることを示しています。ESET の研究者は、これらのすべての脆弱性を各ベンダーに報告しています。Gamaredon は、今でもウクライナを標的として最も多くの攻撃を実行しているグループです。Gamaredon は、マルウェアの難読化の手法を強化し、Dropbox を利用するファイル窃取ツールであるPteroBox も採用しています。一方で悪名高いSandworm グループは、ウクライナのエネルギー企業に対する破壊活動を強化し、Active Directory のグループポリシー経由でZEROLOT という新しいワイパー型マルウェアを展開し、侵害の初期段階ではRMM ツールを活用しています。

最後に、知名度がそれほど高くないサイバー攻撃グループによる注意すべき活動もお伝えします。APT-C-60 は、北朝鮮とつながっている可能性のある日本人を重要な標的としています。また、正体不明のサイバー攻撃グループが、世界経済フォーラムや選挙のWeb サイトになりすまし、ウクライナの高官や外交官から機密情報を入手するために高度な標的型フィッシングキャンペーンを行っています。さらに、StealthFalcon は、トルコとパキスタンでスパイ活動に重点を置いた作戦を実施しています。

本レポートで解説しているAPTグループによる攻撃は、ESET製品によって検出されています。ESET製品を利用されている顧客から共有いただいたインテリジェンスは、主にESET独自のテレメトリ(監視データ)に基づいており、ESETの研究者によって検証されています。

ESETのこの「APT活動レポート」は、ESET APTレポート(プレミアム版)で提供しているサイバーセキュリティインテリジェンスデータのごく一部を要約したものです。詳細については、ESET脅威インテリジェンスのWebサイトを参照してください。