FaceAppへの注目が生む、新たな詐欺

ESETの研究者は、顔写真に加工を施すことのできるアプリFaceAppの人気に便乗した新たな詐欺の手口を発見しました。この詐欺では、偽の「Pro」バージョンがユーザーを騙すために悪用されています。

ESETの研究者は、顔写真に加工を施すことのできるアプリFaceAppの人気に便乗した新たな詐欺の手口を発見しました。この詐欺では、偽の「Pro」バージョンがユーザーを騙すために悪用されています。

ここ最近のFaceAppの人気の高まりは、手軽な収益を得ようとする詐欺師にとって注目の的となっています。

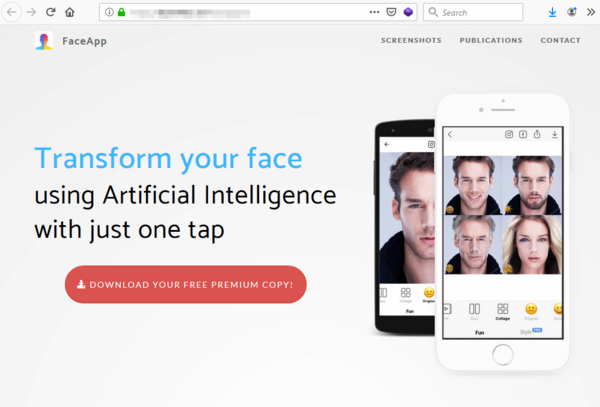

FaceAppというアプリは、顔写真を加工するさまざまなフィルターを搭載しており、Android、iOSのどちらにも対応しています。アプリは無料でダウンロードできますが、「PRO」という表記のついた機能は有料となっています。また、FaceAppのプライバシー保護に関する問題は、メディアの間で大きな波紋を呼んでいます。

詐欺師はさまざまな目的で、偽の「Pro」バージョン(だが実際には無料)を使ってこの人気ぶりにあやかろうとしています。現在大人気を博しているこのアプリの架空のバージョンを、世に広めようと躍起になってもいます。この記事を執筆している時点で、Googleで「FaceApp Pro」と検索すると、実に20万件ものページがヒットします。

実在しない「Pro」バージョンを使った詐欺には、2種類の手口が存在することを確認しています。

ESETが確認したある手口では、FaceAppの「プレミアム」バージョンを無料で提供すると謳った偽のWebサイトが攻撃に使用されていました。

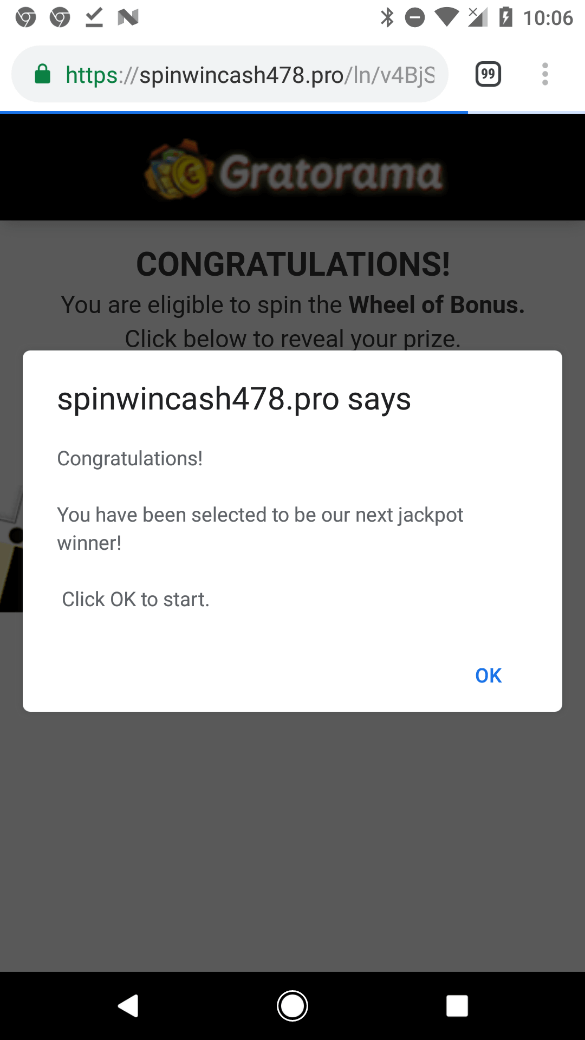

実際には、詐欺師は他の多くの有料アプリインストールや会員登録、広告、調査などをユーザーに表示し、それを巧みにクリックさせようとします。また、さまざまなWebサイトから通知表示の許可を求めるリクエストも届きます。それを許可すると、その通知はさらに別の詐欺へと、被害者を誘い込む仕組みになっています。

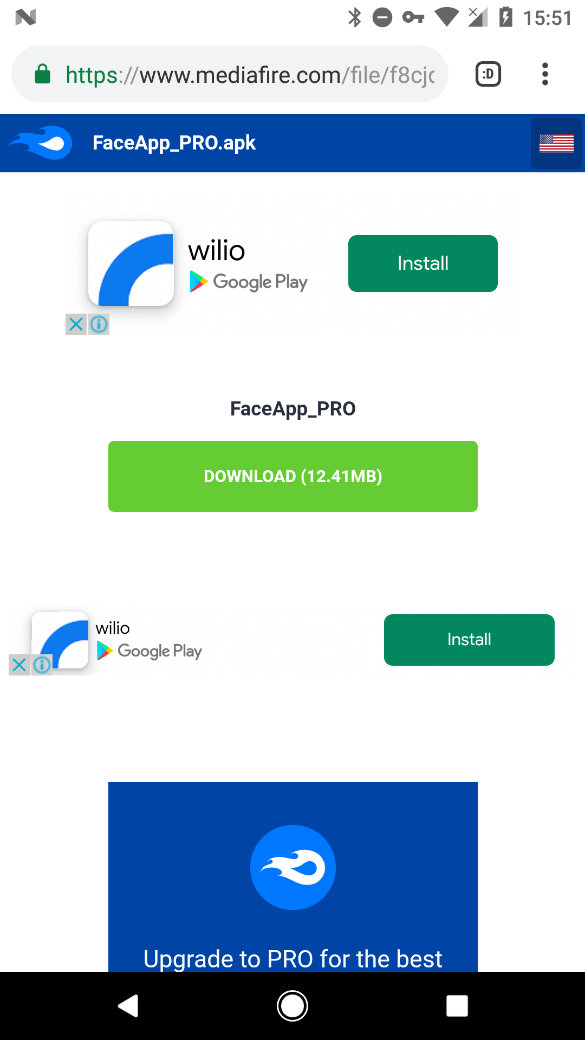

ESETのテストでは、最終的にGoogle Playでも入手可能な通常の無料バージョンのFaceAppへと誘導されました。しかし、図3で示すように、Google Playはファイルソースとして使用されず、人気のあるファイル共有サービス(mediafire.com)からアプリがダウンロードされました。つまり攻撃者が意図すれば、ユーザーは簡単にマルウェアをダウンロードしてしまうこともありうる、ということです。

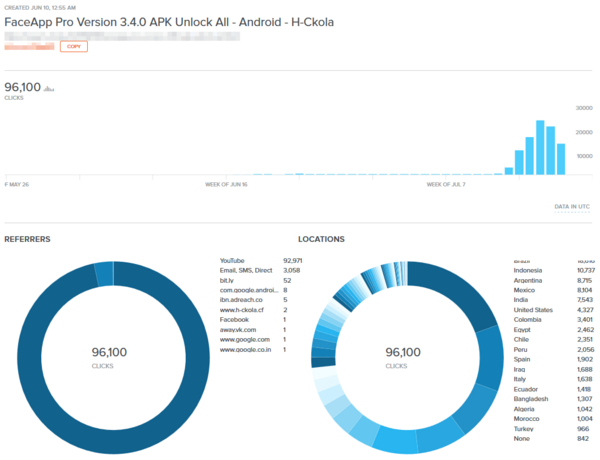

2番目の手口はYouTubeのビデオを使うもので、同じく無料のFaceApp「Pro」バージョンをダウンロードするリンクが表示されます。しかし、そのダウンロード用に短縮されたリンクは、さまざまな他のアプリをGoogle Playからダウンロードさせる機能しか持たないアプリへと誘導するものです。図4に示したあるYouTubeビデオは、このブログ記事を執筆した時点で15万回以上も再生されています。

このような手口は普通、広告を表示する場合にのみに使われますが、上述の短縮リンクを使用して、ワンクリックでユーザーにマルウェアのインストールをさせることも可能です。以前にも、たとえばビデオゲームのFortniteを使って騙そうとした事例がありました。

上述のリンクは9万6000回以上もクリックされていますが、実際にどれだけの数が実際にインストールされたかについては、ほとんどわかりません。ただ、真剣にYouTubeをビジネスに使用している人にとっては、このようなクリック率は、想像すらできないほど高い数値であることも確かです。

極めて人気の高いアプリは詐欺師をおびき寄せ、その人気が高まれば高まるほど、被害に遭うリスクは高くなります。流行に乗せられる前に、ユーザーはセキュリティの基本原則を思い起こして、立ち止まることが大切です。

トピックがいかにエキサイティングであっても、公式ストア以外からアプリをダウンロードしないでください。また、アプリに関する情報(開発者、評価、レビューなど)をできる限り確認してください。特にAndroid環境では、人気のアプリやゲームには必ずと言っていいほど偽物が存在します。幸い、セキュリティについて注意しているユーザーであれば、比較的簡単に偽物と本物を見分けることができます。また詐欺に遭わないための保険として、信頼性のあるセキュリティアプリをモバイルデバイスにインストールしておくと、不本意な結果を回避できます。

| ハッシュ | ファイル名 |

|---|---|

| BB99A60D9F69A18B3D115D615C0E2FBD | Android/ScamApp.BX |

| BD45B786F58FA155B4ECF102DBF01FB5 | Android/ScamApp.BY |