APTグループのLazarus、ドローン(無人航空機)分野を新たな標的に

ESET は、北朝鮮とつながりのあるAPTグループLazarusによって実施されたサイバースパイキャンペーン「DreamJob作戦」の新たな事例を分析しました。

2025/11/10 Peter Kálnai、 Alexis Rapin

ESET は、北朝鮮とつながりのあるAPTグループLazarusによって実施されたサイバースパイキャンペーン「DreamJob作戦」の新たな事例を分析しました。

2025/11/10 Peter Kálnai、 Alexis Rapin

ESETの研究者は最近、北朝鮮とつながりのあるLazarusが展開するDreamJob作戦の新たな事例を確認しました。このキャンペーンでは、ヨーロッパの防衛産業に携わる複数の企業が標的となっており、その中にはドローン(無人航空機)分野に深く関わる企業も含まれていました。これは、北朝鮮が現在進めているドローン開発計画の強化と関係している可能性があります。本ブログでは、このキャンペーンによる広範な地政学的影響について解説し、攻撃者が使用したツールセットの概要を紹介します。

本ブログの要点:

Lazarusグループ(別名:HIDDEN COBRA)は、北朝鮮とつながりのあるAPTグループであり、少なくとも2009年から活動していることが確認されています。このグループは、ソニー・ピクチャーズエンタテインメントのハッキング、2016年には数千万ドル規模の サイバー強盗、2017年にはWannaCryptor(別名WannaCry)のアウトブレイク、そして少なくとも2011年から長年にわたる韓国の公共および重要インフラストラクチャへの破壊的を攻撃など大規模な企業や組織に対する攻撃を実行してきました。Lazarusグループのキャンペーンは、その多様性、攻撃数の多さ、奇癖を特徴としており、3つの主要なサイバー犯罪活動(サイバースパイ、サイバー空間での妨害行為、金銭的利益の追求)のすべてを実行しています。

DreamJob作戦は、ソーシャルエンジニアリングを多用するLazarusのキャンペーンのコードネームで、特に憧れの仕事(DreamJob)を装った偽の求人を用い、有名企業や権威ある職位への就職を持ちかけて標的を騙している点が特徴です。このDreamJob作戦という名称は、ClearSkyが2020年のブログで命名しており、DeathNoteやNorth Star作戦などのキャンペーンと一部内容が重なる点もあります。主に標的となっている航空宇宙・防衛産業ですが、エンジニアリングやテクノロジー企業、さらにメディアやエンターテインメント業界も標的となっています。これらのキャンペーンでは、攻撃者は通常Notepad++やWinMergeといったソフトウェア向けのオープンソースのプラグインをトロイの木馬化して展開します。これらのプラグインは、ドロッパーやローダーとして機能し、ImprudentCook、ScoringMathTea、BlindingCan、miniBlindingCan、LightlessCan(Windows向け)、SimplexTea(Linux向け)などのペイロードを展開します。攻撃の主な目的は、機密データ、知的財産、独自のテクノロジー情報を窃取するサイバースパイ活動であり、金銭的な利益を得ることも副次的な狙いとされています。

2025年3月末から、ESETのテレメトリデータで、DreamJob作戦キャンペーンに類似したサイバー攻撃が観測されました。ヨーロッパの防衛産業に関連する3社が連続的に標的となった攻撃が確認されました。標的となった企業の業種はやや異なっており、以下のように分類できます。

すべての事例において、内部DLL名がDroneEXEHijackingLoader.dllという興味深い名前のドロッパーが使用されていました。このドロッパーの名前は、「ドローン業界」への攻撃の可能性を探るきっかけになりました。また、初期アクセスは、DreamJob作戦の常套手段であるソーシャルエンジニアリングによって行われた可能性が高いと考えられます。魅力的な偽の求人にマルウェアを組み合わせた攻撃手法が多く利用されています。標的となったユーザーは、求人内容を記したおとりドキュメントと、そのドキュメントを開くためのトロイの木馬化されたPDFリーダーを受け取ります。

標的に展開された主なペイロードは、ScoringMathTeaと呼ばれるRATでした。攻撃者はこのRATによって侵害したマシンを完全に乗っ取ることができます。ScoringMathTeaが初めて特定されたのは2022年末であり、そのドロッパーはVirusTotalにアップロードされています。ScoringMathTeaは、そのすぐ後に実環境における攻撃で観測されており、それ以来、LazarusのDreamJob作戦キャンペーンにおける主なペイロードとして3年間にわたって使用され続けています。C&Cとの通信には侵害されたサーバーが利用されており、サーバーのコンポーネントは通常、WordPressのデザインテンプレートやプラグインを格納するフォルダ内に置かれています。

ESETは、以下の理由からこの活動がLazarus、特にDreamJob作戦に関連するキャンペーンによって実行されていると確信しています。

今回標的となった3つの組織は、それぞれ異なる種類の軍事装備(またはその部品)を製造しており、その多くは現在、欧州諸国によるウクライナへの軍事支援の一環として実際に配備されています。DreamJob作戦の活動が観測されていた当時、北朝鮮兵士がロシアに派遣されており、クルスク州でのウクライナ軍の攻勢を食い止めるためにロシア軍を支援していたことが報じられています。したがって、DreamJob作戦は、ロシア・ウクライナ戦争で実際に使用されている西側製の兵器システムに関する機密情報を収集することを目的としていた可能性も考えられます。

一般的に見れば、これらの企業はいずれも北朝鮮が自国でも製造している種類の軍需物資の生産に関わっており、北朝鮮はその設計や製造プロセスを改良するための情報を入手しようとしていた可能性があります。いずれにせよ、標的となったこれらの企業が韓国軍に軍事装備を供給しているという証拠はなく、その点がDreamJob作戦がこれらの企業に関心を示した理由であるとは考えにくいと言えます。しかし注意すべきなのは、これらの企業のうち少なくとも2社は無人航空機技術の開発に明確に関与していることです。1社はドローンの重要部品を製造し、もう1社は無人航空機関連ソフトウェアの設計に携わっていることが報告されています。

このように無人航空機製造に関するノウハウへの関心が高まっていることには注意が必要です。何故なら、北朝鮮が自国のドローン製造能力への投資を強化しているという最近の報道と符号しているためです。北朝鮮によるドローン開発の取り組みは10年以上前にまでさかのぼることができますが、多くの専門家は、ロシア・ウクライナ戦争での近代戦争の経験が、北朝鮮におけるドローン開発への決意をさらに強めたと指摘しています。現在、北朝鮮政権は、イラン製の自爆型ドローン「シャヘド」の北朝鮮版を製造するための支援をロシアから受けていると報じられています。さらに、アフリカや中東諸国への輸出を目的とした低コスト攻撃型ドローンの開発にも取り組んでいるとみられます。

明確なのは、北朝鮮が自国の無人航空機開発能力を高めるために、リバースエンジニアリングや知的財産の窃取を繰り返してきたことです。

最近の公開情報に基づく報告によるとによると、北朝鮮の現行旗艦偵察ドローンであるセッピョル 4は、ノースロップ・グラマン社製のRQ 4グローバルホークに酷似しています。また、多用途戦闘ドローンのセッピョル 9は、ジェネラル・アトミックス社製のMQ 9リーパーに酷似しています。

興味深いことに、両ドローンの名称は、コピー元と考えられる米国製機体の番号を模しており、露骨な皮肉とも考えられます。これらの無人航空機の性能が米国製と必ずしも同等とは限らないものの、北朝鮮の無人航空機設計において、米国製ドローンが明確な参照元となったことは疑いようがありません。

このような模倣や情報の窃取には、サイバー攻撃の能力が関わっている可能性があります。北朝鮮は西側のドローンを模倣する過程で、他の情報収集手段も活用した可能性が高い一方で、サイバースパイ活動が一定の役割を果たしていると考えられます。近年、特に無人航空機技術を含む航空宇宙分野に影響を与えた複数のキャンペーンが、北朝鮮とつながりのあるAPTグループによって実行されていますが、DreamJob作戦と一部が重複しているNorth Star作戦もその中に含まれています。2020年にESETの研究者は類似のキャンペーンを公開しており、その後このキャンペーンを「Operation In(ter)ception:イン(ター)セプション作戦」と命名し、その後、この攻撃が高い確度でLazarusによるものであることが特定されました。Lazarusに関連する複数のグループが、米国当局やその他の機関によって北朝鮮の情報機関と正式に関連付けられていることを踏まえると、これまでの事例は、西側のドローンをリバースエンジニアリングするためにサイバースパイ活動が北朝鮮政権によって行われている可能性が極めて高く、Lazarus傘下のグループが、この取り組みに積極的に関与していると考えられます。

このような背景から、DreamJob作戦の少なくとも一部の目的は、ドローンに関する独自技術や製造ノウハウの窃取を目的としていた可能性があります。特に、ドロッパーの1つにDroneというテキストが確認されていることから、この仮説はさらに強く裏付けられています。

明確に言えば、DreamJob作戦が狙っていた具体的な情報の種類については推測の域を出ません。しかし、標的企業の1社が現在ウクライナで使用されている少なくとも2種類のドローン製造に関与しており、北朝鮮が前線で交戦していた可能性があったことも確認されています。この企業はさらに、高度なシングルローター型ドローン(無人ヘリコプター)のサプライチェーンにも関わっており、北朝鮮はこのタイプの航空機の開発を積極的に推進していますが、現時点では軍事利用には成功していません。これらは、DreamJob作戦で観測された活動の背後にある潜在的な動機の一つである可能性があります。北朝鮮はドローンを量産するための工場を建設中であると一般に報じられており、ドローン関連の産業プロセスや製造技術に関する専門的な知見を必要としている可能性があります。

2024年9月におけるGoogle傘下のMandiantからの報告と2024年12月のKasperskyから報告では、Lazarusが2024年に実施したDreamJob作戦で使用したツールについて説明されています。 本セクションでは、2025年のDreamJob作戦で同グループが新たに利用し始めたツールについて解説します。攻撃チェーンで実行される場所に基づいて、これらのツールは、各種のドロッパー、ローダー、ダウンローダーで構成される初期ステージと、RATや複雑なダウンローダーなどのペイロードで構成され、攻撃者が侵害したマシンを完全に乗っ取ることができるようにするメインステージの2つのタイプに分類されます。

ESETのテレメトリで観測された実環境での攻撃事例に加え、この攻撃者の活動は同時期にVirusTotalへの提出からも確認されています。具体的には、トロイの木馬化されたMuPDFリーダー、QuanPinLoader、Microsoft DirectInputライブラリ(dinput.dll)を偽装したローダー、ScoringMathTeaの亜種が、2025年4月と6月にイタリアから提出され、BinMergeLoaderは2025年8月にスペインから提出されています。

一般的に、Lazarusは非常に活発に活動しており、複数の標的に対してバックドアを展開しています。バックドアを頻繁な運用しているため、使用されるツールが検知されやすくなる傾向があります。その対策として、Lazarusのツールは実行チェーンの前に、ドロッパー、ローダー、簡易なダウンローダーの一連のツールを配置しています。通常、これらのローダーは、次のステージで使用するコンポーネントをファイルシステムやレジストリから探し出し、AES-128やChaCha20で復号化した後、MemoryModuleライブラリを用いたルーチンでメモリ上に手動ロードします。ドロッパーも基本的にはローダーと同様の機能を持ちますが、次のステージのコンポーネントを自身の実行ファイル内に埋め込んでいる点が異なります。観測されたすべての事例で、メインペイロードであるScoringMathTeaは、ディスクに暗号化されずに保存されることはありません。実行チェーンの例を図1に示します。攻撃者はBinMergeLoaderと呼ばれる複雑なダウンローダーを展開する場合もあります。このダウンローダーはGoogle傘下のMandiantが報告したMISTPENマルウェアに類似しています。BinMergeLoaderはMicrosoft Graph APIを悪用し、認証にMicrosoft APIトークンを使用します。

Lazarusは、悪意あるロードルーチンをGitHub上のオープンソースプロジェクトに組み込むようになりました。使用されるプロジェクトは攻撃ごとに異なります。2025年にESETが観測したマルウェアは以下の通りです。

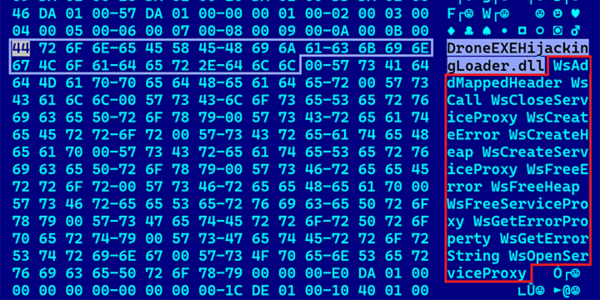

ドロッパーの1つ(SHA-1:03D9B8F0FCF9173D2964CE7173D21E681DFA8DA4)は、内部DLL名がDroneEXEHijackingLoader.dllで、サイドローディングを成功させるためにWindows Web Services Runtimeライブラリを偽装しています(図2を参照)。droneという文字列は、ドローン機器と攻撃者の内部キャンペーン名の両方を示すために使われているようです。

表1は、標的となった組織のシステムに配信される正規の実行ファイルと悪意あるDLLの典型的な組み合わせを示しています。これは、2023年にスペインの航空宇宙企業を標的とした攻撃について解説したESETのブログの表1に似ています。3番目の列のDLLは、トロイの木馬化されたオープンソースアプリケーション(4番目に元のプロジェクトを記載)またはスタンドアロンのマルウェアバイナリであり、正規のEXEによってサイドローディングされます。1番目の列に示しているフォルダの場所は、正規のアプリケーションの通常の場所ではありません。悪意あるDLLは、「DLLプロキシング」の手法を使用して、マルウェアの実行を妨げないようにしています。そのため、DLLがトロイ化されたプロジェクトである場合、まずDLLプロキシング用に必要な関数群が含まれ、さらにオープンソースプロジェクトからエクスポートされた関数群も別途含まれる、という2種類の異なるエクスポート構成になっています。

| フォルダの場所 | 正規の親プロセス | サイドローディングされた悪意のあるDLL | トロイの木馬化されたプロジェクト (ペイロード) |

|---|---|---|---|

| N/A | wksprt.exe* | webservices.dll* | ComparePlus v1.1.0 (N/A) |

| %ALLUSERSPROFILE%\EMC\ %ALLUSERSPROFILE%\Adobe\ | wksprt.exe | webservices.dll | スタンドアロン (ScoringMathTea) |

| %ALLUSERSPROFILE%\ | wkspbroker.exe | radcui.dll | DirectXラッパーd3d8.dll/ddraw.dll (ScoringMathTea) |

| %APPDATA%\Microsoft\RemoteApp\ | wkspbroker.exe | radcui.dll | スタンドアロン (BinMergeLoader) |

表1. 攻撃で使用されるバイナリの概要

* VirusTotalへの投稿と、想定される親プロセスを示します。トロイの木馬化されたプロジェクトから復号するために、長いコマンドライン引数が必要であり、このペイロードは不明になっています。

ScoringMathTeaは、約40のコマンドに対応する複雑なRATです。この名前は、初期の亜種が使用していたC&CドメインScoringMath(www.scoringmnmathleague[.]org)をもとに、ESET Researchが北朝鮮関連のペイロードを示す際のサフィックス-Teaを付したものです。このRATは、2023年4月にKasperskyによって初めて公に文書化され、その後2023年10月にMicrosoftによってForestTigerと名前で文書化されています。この名前は、一部の検体で使用されていた内部DLL名やPDB情報に基づいています。

最初の出現は、2022年10月のポルトガルおよびドイツからのVirusTotalへの投稿にさかのぼります。その時には、ドロッパーはAirbus社の求人を偽装していました。このRATが備える機能は、Lazarusで一般的に見られる標準的なもので、具体的にはファイルやプロセスの操作、設定情報のやり取り、被害者システムの情報収集、TCP接続の確立、C&Cサーバーから取得したローカルコマンドや新たなペイロードの実行などが含まれます。現在のバージョンでも、機能セットやコマンド解析に大きな変化は見られません。つまり、このペイロードでは、継続的に、比較的小規模な改善やバグ修正が行われていると考えられます。

ESETのテレメトリによると、ScoringMathTeaは、2023年1月のインドのテクノロジー企業、2023年3月のポーランドの防衛企業、2023年10月のイギリスの産業オートメーション企業、2025年9月のイタリアの航空宇宙企業への攻撃で確認されています。このような背景から、LazarusがLightlessCanなどさらに高度なペイロードを保有しているにもかかわらず、ScoringMathTeaがDreamJob作戦キャンペーンで使用されている主力ペイロードの一つであることが示唆されます。

ほぼ3年間にわたり、Lazarusは一貫した手口を維持しており、主力ペイロードであるScoringMathTeaを展開するとともに、オープンソースアプリケーションをトロイの木馬化する類似の手法を用いています。このような戦略は予測できるものですが、一定の効果があり、セキュリティシステムによる検出を回避できるだけの十分な変化を取り入れることはできます。しかし、グループの正体を隠し、攻撃の帰属を完全に曖昧にすることはできません。また、DreamJob作戦やそのソーシャルエンジニアリング手法が広く報道されているにもかかわらず、テクノロジー、エンジニアリング、防衛などの重要産業で働く従業員の意識は十分に高まっておらず、不審な採用プロセスを見抜いて潜在的なリスクに対応できていません。

他の仮説も考えられますが、今回のDreamJob作戦は、少なからずドローン関連技術の機密情報を収集することを目的としていた可能性が高いと考えられます。北朝鮮が現在、ドローン産業やドローン兵器の拡充に取り組んでいることを踏まえると、今後、この分野で活動する他の組織も北朝鮮とつながりのあるサイバー攻撃グループの標的となる可能性があります。

ESET Japan ブログ、WeLiveSecurityに掲載された当社の研究に関するお問い合わせは、threatintel@eset.com までご連絡ください。

ESETは、プライベートAPTインテリジェンスレポートおよびデータフィードを提供しています。本サービスに関するお問い合わせは、ESET脅威インテリジェンス ページをご覧ください。

| SHA-1 | ファイル名 | 検出 | 説明 |

|---|---|---|---|

| 28978E987BC59E75CA22562924EAB93355CF679E | TSMSISrv.dll | Win64/NukeSped.TL | QuanPinLoader。 |

| 5E5BBA521F0034D342CC26DB8BCFECE57DBD4616 | libmupdf.dll | Win64/NukeSped.TE | MuPDFレンダリングライブラリv3.3.3のように偽装されたローダー。 |

| B12EEB595FEEC2CFBF9A60E1CC21A14CE8873539 | radcui.dll | Win64/NukeSped.TO | RemoteAppおよびデスクトップ接続UIコンポーネントライブラリのように偽装したドロッパー。 |

| 26AA2643B07C48CB6943150ADE541580279E8E0E | HideFirstLetter.DLL | Win64/NukeSped.TO | BinMergeLoader。 |

| 0CB73D70FD4132A4FF5493DAA84AAE839F6329D5 | libpcre.dll | Win64/NukeSped.TP | トロイの木馬化されたlibpcreライブラリであるローダー。 |

| 03D9B8F0FCF9173D2964CE7173D21E681DFA8DA4 | webservices.dll | Win64/NukeSped.RN | Microsoft Webサービスランタイムライブラリのように偽装したドロッパー。 |

| 71D0DDB7C6CAC4BA2BDE679941FA92A31FBEC1FF | N/A | Win64/NukeSped.RN | ScoringMathTea。 |

| 87B2DF764455164C6982BA9700F27EA34D3565DF | webservices.dll | Win64/NukeSped.RW | Microsoft Webサービスランタイムライブラリのように偽装したドロッパー。 |

| E670C4275EC24D403E0D4DE7135CBCF1D54FF09C | N/A | Win64/NukeSped.RW | ScoringMathTea。 |

| B6D8D8F5E0864F5DA788F96BE085ABECF3581CCE | radcui.dll | Win64/NukeSped.TF | RemoteAppおよびデスクトップ接続UIコンポーネントライブラリのように偽装したローダー。 |

| 5B85DD485FD516AA1F4412801897A40A9BE31837 | RCX1A07.tmp | Win64/NukeSped.TH | 暗号化されたScoringMathTeaのローダー。 |

| B68C49841DC48E3672031795D85ED24F9F619782 | TSMSISrv.dll | Win64/NukeSped.TL | QuanPinLoader。 |

| AC16B1BAEDE349E4824335E0993533BF5FC116B3 | cache.dat | Win64/NukeSped.QK | 復号されたScoringMathTea RAT。 |

| 2AA341B03FAC3054C57640122EA849BC0C2B6AF6 | msadomr.dll | Win64/NukeSped.SP | Microsoft DirectInputライブラリのように偽装したローダー。 |

| CB7834BE7DE07F89352080654F7FEB574B42A2B8 | ComparePlus.dll | Win64/NukeSped.SJ | Microsoft Webサービスランタイムライブラリのように偽装したトロイの木馬化されたNotepad++プラグイン。VirusTotalに投稿されたドロッパー。 |

| 262B4ED6AC6A977135DECA5B0872B7D6D676083A | tzautosync.dat | Win64/NukeSped.RW | 暗号化されたScoringMathTea。ディスクに暗号化されて保存されます。 |

| 086816466D9D9C12FCADA1C872B8C0FF0A5FC611 | N/A | Win64/NukeSped.RN | ScoringMathTea。 |

| 2A2B20FDDD65BA28E7C57AC97A158C9F15A61B05 | cache.dat | Win64/NukeSped.SN | NPPHexEditorプラグインをトロイの木馬化して作成された、BinMergeLoaderに類似するダウンローダー |

| IP | ドメイン | ホスティングプロバイダー | 最初に確認された日付 | 詳細 |

|---|---|---|---|---|

| 23.111.133[.]162 | coralsunmarine[.]com | HIVELOCITY, Inc. | 2024年6月6日 | ScoringMathTeaのC&Cサーバー: coralsunmarine[.]com/wp-content/themes/flatsome/inc/functions/function-hand.php |

| 104.21.80[.]1 | kazitradebd[.]com | Cloudflare, Inc. | 2025年1月11日 | ScoringMathTeaのC&Cサーバー: kazitradebd[.]com/wp-content/themes/hello-elementor/includes/customizer/customizer-hand.php |

| 70.32.24[.]131 | oldlinewoodwork[.]com | A2 Hosting, Inc. | 2024年6月14日 | ScoringMathTeaのC&Cサーバー: oldlinewoodwork[.]com/wp-content/themes/zubin/inc/index.php |

| 185.148.129[.]24 | www.mnmathleague[.]org | A2 Hosting, Inc. | 2024年6月15日 | ScoringMathTeaのC&Cサーバー: www.mnmathleague[.]org/ckeditor/adapters/index.php |

| 66.29.144[.]75 | pierregems[.]com | Namecheap, Inc. | 2024年8月11日 | ScoringMathTeaのC&Cサーバー: pierregems[.]com/wp-content/themes/woodmart/inc/configs/js-hand.php |

| 108.181.92[.]71 | www.scgestor.com[.]br | Psychz Networks | 2024年7月15日 | ScoringMathTeaのC&Cサーバー: www.scgestor.com[.]br/wp-content/themes/vantage/inc/template-headers.php |

| 104.247.162[.]67 | galaterrace[.]com | GNET Internet Telekomunikasyon A.S. | 2024年6月27日 | ScoringMathTeaのC&Cサーバー: galaterrace[.]com/wp-content/themes/hello-elementor/includes/functions.php |

| 193.39.187[.]165 | ecudecode[.]mx | Heymman Servers Corporation | 2025年5月14日 | ScoringMathTeaのC&Cサーバー: ecudecode[.]mx/redsocial/wp-content/themes/buddyx/inc/Customizer/usercomp.php |

| 172.67.193[.]139 | www.anvil.org[.]ph | Cloudflare, Inc. | 2025年2月22日 | ScoringMathTeaのC&Cサーバー: www.anvil.org[.]ph/list/images/index.php |

| 77.55.252[.]111 | partnerls[.]pl | Nazwa.pl Sp.z.o.o. | 2025年6月2日 | ScoringMathTeaのC&Cサーバー: partnerls.pl/wp-content/themes/public/index.php |

| 45.148.29[.]122 | trainingpharmacist.co[.]uk | Webdock.io ApS | 2024年6月13日 | ScoringMathTeaのC&Cサーバー: trainingpharmacist.co.uk/bootstrap/bootstrap.php |

| 75.102.23[.]3 | mediostresbarbas.com[.]ar | DEFT.COM | 2024年6月5日 | ScoringMathTeaのC&Cサーバー: mediostresbarbas.com[.]ar/php_scrip/banahosting/index.php |

| 152.42.239[.]211 | www.bandarpowder[.]com | DigitalOcean, LLC | 2024年9月19日 | ScoringMathTeaのC&Cサーバー: www.bandarpowder[.]com/public/assets/buttons/bootstrap.php |

| 95.217.119[.]214 | spaincaramoon[.]com | Hetzner Online GmbH | 2025年4月30日 | ScoringMathTeaのC&Cサーバー: spaincaramoon[.]com/realestate/wp-content/plugins/gravityforms/forward.php |

この表は、MITRE ATT&CKフレームワークのバージョン17を使用して作成されています。

| 手法 | ID | 名前 | 説明 |

|---|---|---|---|

| リソース開発 | T1584.004 | インフラストラクチャの乗っ取り:サーバー | ScoringMathTeaは、侵害したサーバーをC&Cに使用します。 |

| T1587.001 | 開発能力:マルウェア | この攻撃者は、攻撃のためのすべてのステージを自ら開発していると考えられます。 | |

| 実行 | T1106 | ネイティブAPI | ScoringMathTeaを動作させるためにはWindows APIが必要であり、APIは実行時に動的に解決されます。 |

| T1129 | 共有モジュール | ScoringMathTeaは、ダウンロードしたDLLをエクスポートfun00やexportfun00と一緒にロードすることができます。 | |

| T1204.002 | ユーザーによる実行:悪意のあるファイル | Lazarusによる攻撃では、トロイの木馬化されたPDFリーダーをユーザーに実行させる必要があります。 | |

| 常駐化 | T1574.002 | ハイジャックの実行フロー:DLLサイドローディング | トロイの木馬化されたドロッパー(webservices.dll、radcui.dll)は、ロードのために正規のプログラム(wksprt.exe、wkspbroker.exe)を使用します。 |

| 防衛機能の回避 | T1134.002 | アクセストークンの操作:トークンによるプロセスの作成 | ScoringMathTeaは、指定されたトークンで示されるユーザーのセキュリティコンテキストで新しいプロセスを作成します。 |

| T1140 | ファイルや情報の難読化解除と復号 | 主力のペイロードであるScoringMathTeaは、ファイルシステムで常に暗号化されます。 | |

| T1027.007 | ファイルや情報の難読化:動的なAPI解決 | ScoringMathTeaは、Windows APIを動的に解決します。 | |

| T1027.009 | ファイルや情報の難読化:ペイロードの埋め込み | すべての悪意のある攻撃チェーンで使用されるドロッパーには、次のステージで使用されるデータ配列が埋め込まれています。 | |

| T1620 | リフレクティブコードのローディング | これらのドロッパーとローダーは、反射型DLLインジェクションを使用します。 | |

| T1055 | プロセスインジェクション | ScoringMathTeaとBinMergeLoaderは、指定されたPIDのプロセス内でDLLをメモリ上から直接読み込んで実行できます。 | |

| 探査 | T1083 | ファイルおよびディレクトリの検出 | ScoringMathTeaは、名前によってファイルを検出できます。 |

| T1057 | プロセスの検出 | ScoringMathTeaは、実行中のすべてのプロセスを一覧表示できます。 | |

| T1082 | システム情報の検出 | ScoringMathTeaは、verコマンドを模倣できます。 | |

| C&C(コマンド&コントロール) | T1071.001 | アプリケーションレイヤープロトコル:Webプロトコル | ScoringMathTeaとBinMergeLoaderは、C&Cとの通信にHTTPとHTTPSを使用します。 |

| T1573.001 | 暗号化されたチャンネル:対称暗号方式 | ScoringMathTeaは、C&Cとの通信をIDEAアルゴリズムで暗号化し、BinMergeLoaderはAESアルゴリズムで暗号化します。 | |

| T1132.001 | データのエンコーディング:標準エンコーディング | ScoringMathTeaは、暗号化したC&C通信にさらにBase64エンコードレイヤーを追加します。 | |

| 情報の外部への送信 | T1041 | C&Cチャネルからの送信 | ScoringMathTeaは、C&Cサーバーにデータを流出させることができます。 |