Οι ερευνητές της ESET ανακάλυψαν και ανέλυσαν μια υπό εξέλιξη κακόβουλη εκστρατεία, που διανέμει ένα backdoor μέσω torrents, χρησιμοποιώντας ως δόλωμα κορεάτικο τηλεοπτικό περιεχόμενο (ταινίες, σόου) και πολλές φορές παιχνίδια. Το backdoor έχει εξαπλωθεί μέσω ιστότοπων torrent της Νότιας Κορέας και της Κίνας. Το malware επιτρέπει στον εισβολέα να συνδέσει τον παραβιασμένο υπολογιστή σε ένα botnet και να τον ελέγχει από απόσταση.

Το συγκεκριμένο malware αποτελεί μια τροποποιημένη έκδοση του GoBot2, ενός δημόσια διαθέσιμου backdoor. Οι τροποποιήσεις στον πηγαίο κώδικα κυρίως αφορούν τεχνικές διαφυγής συγκεκριμένα για χρήση στη Νότια Κορέα. Καθώς η εκστρατεία στοχοποιεί ξεκάθαρα τη συγκεκριμένη χώρα, η ESET έχει δώσει την ονομασία GoBotKR στη συγκεκριμένη έκδοση Win64/GoBot2. Σύμφωνα με την τηλεμετρία ESET, το GoBotKR είναι ενεργό από το 2018. Η Νότια Κορέα είναι η χώρα που έχει δεχθεί τις περισσότερες επιθέσεις (80% των ανιχνεύσεων), ακολουθούμενη από την Κίνα (10%) και την Ταϊβάν (5%).

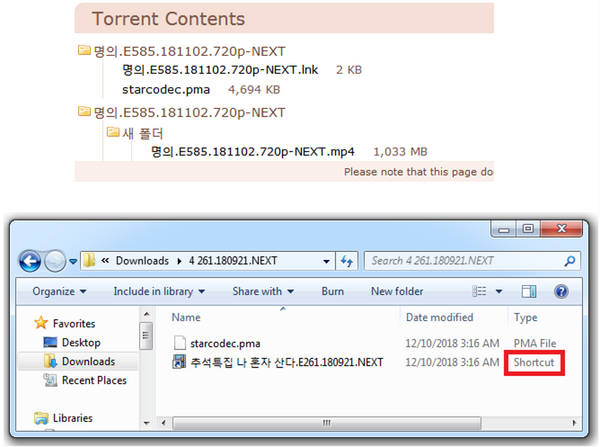

“Οι κυβερνοεγκληματίες που βρίσκονται πίσω από αυτή την εκστρατεία προσπαθούν να ξεγελάσουν τους χρήστες να εκτελέσουν το κακόβουλο λογισμικό με το να τοποθετούν στο περιεχόμενο των torrents παγίδες με κακόβουλα αρχεία που έχουν παραπλανητικά ονόματα αρχείων, επεκτάσεις και εικονίδια,” », λέει η ερευνήτρια της ESET, Zuzana Hromcova, που ανέλυσε το κακόβουλο λογισμικό. “Δεν θα προκύψει κακόβουλη ενέργεια απευθείας με το άνοιγμα του αρχείου MP4. Η παγίδα εδώ βρίσκεται στο ότι το αρχείο MP4 συχνά κρύβεται σε διαφορετικό κατάλογο και οι χρήστες μπορεί να συναντήσουν πρώτα το κακόβουλο αρχείο που το μιμείται”.

Σύμφωνα με την ESET, το malware δεν είναι ιδιαίτερα σύνθετο τεχνικά. Ωστόσο, οι κυβερνοεγκληματίες πίσω από το GoBotKR χτίζουν ένα δίκτυο από bots, τα οποία μπορούν στη συνέχεια να χρησιμοποιηθούν για την εκτέλεση διαφόρων ειδών επιθέσεων DDoS. Επομένως, μετά την εκτέλεσή του, το GoBotKR συλλέγει πρώτα πληροφορίες συστήματος σχετικά με τον παραβιασμένο υπολογιστή, όπως ρυθμίσεις δικτύου, πληροφορίες έκδοσης λειτουργικών συστημάτων, CPU και GPU. Συγκεκριμένα, συλλέγει μια λίστα από εγκατεστημένα προϊόντα antivirus.

Αυτές οι πληροφορίες αποστέλλονται σε ένα διακομιστή C&C, που βοηθά τους εισβολείς να καθορίσουν ποια bots μπορούν να χρησιμοποιηθούν στις αντίστοιχες επιθέσεις. " Όλοι οι διακομιστές C&C που βρέθηκαν μέσα από τα δείγματα malware που αναλύθηκαν, εντοπίστηκαν να φιλοξενούνται στη Νότια Κορέα και να καταχωρούνται από το ίδιο άτομο", εξηγεί η Hromcova στην έρευνα της.

Το bot έχει πολλές δυνατότητες, όπως το να επιτρέπει την κατάχρηση του παραβιασμένου υπολογιστή, ή να δίνει στους χειριστές του botnet τη δυνατότητα να ελέγχουν ή να επεκτείνουν περαιτέρω το botnet. Επίσης, επιτρέπει την αποφυγή ανίχνευσης και την απόκρυψη από τον χρήστη. Μεταξύ άλλων υποστηριζόμενων εντολών είναι η δυνατότητα να κατευθύνει μια επίθεση DDoS σε συγκεκριμένα θύματα, η αντιγραφή του κακόβουλου λογισμικού σε συνδεδεμένα αφαιρούμενα μέσα ή σε δημόσιους φακέλους υπηρεσιών αποθήκευσης στο cloud (Dropbox, OneDrive, Google Drive), καθώς και η εμφύτευση torrents με το κακόβουλο αρχείο ως μέσο για την περαιτέρω επέκταση του botnet.

Από πλευράς έρευνας, το GoBotKR παρουσιάζει ιδιαίτερο ενδιαφέρον για τις τεχνικές διαφυγής του, οι οποίες προσαρμόστηκαν για να στοχεύσουν τη Νότια Κορέα. Συγκεκριμένα, το κακόβουλο λογισμικό σαρώνει διαδικασίες που εκτελούνται στο παραβιασμένο σύστημα προκειμένου να ανιχνεύσει συγκεκριμένα προϊόντα antivirus, μεταξύ των οποίων συγκαταλέγονται τα προϊόντα μιας εταιρείας λύσεων ασφάλειας της Νότιας Κορέας. Αν κάποιο από τα προϊόντα εντοπιστεί, τερματίζεται. Μια άλλη τεχνική διαφυγής εντοπίζει εργαλεία αναλύσεων που τρέχουν στο σύστημα, έχοντας και πάλι ως στόχο την ίδια εταιρεία ασφάλειας της Νότιας Κορέας. Στην τρίτη τεχνική αποφυγής, οι εισβολείς καταχρώνται νόμιμες νοτιοκορεάτικες ηλεκτρονικές πλατφόρμες για να προσδιορίσουν τη διεύθυνση IP του θύματος. «Συνολικά, οι τροποποιήσεις μας δείχνουν ότι οι επιτιθέμενοι προσαρμόζουν το κακόβουλο λογισμικό σε ένα συγκεκριμένο κοινό, ενώ παράλληλα καταβάλλουν επιπλέον προσπάθειες για να μην ανιχνευθούν», καταλήγει η Hromcova.

Περισσότερες λεπτομέρειες σχετικά με το GoBotKR και τις δυνατότητές του βρίσκονται στο blogpost της ESET “Malicious campaign targets South Korean users with backdoor-laced torrents,” στο WeLiveSecurity.com.

Εικόνα 1. Περιεχόμενο ορισμένων torrents που παραδίδουν το κακόβουλο λογισμικό (το βίντεο MP4 δεν εμφανίζεται στο δεύτερο στιγμιότυπο οθόνης). το κακόβουλο λογισμικό εκτελείται από ένα αρχείο LNK με παραπλανητικό όνομα αρχείου και εικονίδιο

______________________________________________________________________________________________

Εδώ και 30 χρόνια, η αναπτύσσει λογισμικό και υπηρεσίες κορυφαίου επιπέδου για την ασφάλεια επιχειρήσεων και καταναλωτών σε όλο τον κόσμο. Οι λύσεις της ESET, που καλύπτουν ένα ευρύ φάσμα, από την προστασία endpoint και mobile, έως την κρυπτογράφηση και την πιστοποίηση διπλού παράγοντα, διακρίνονται για τις υψηλές επιδόσεις και την ευκολία στη χρήση, προσφέροντας σε καταναλωτές και επιχειρήσεις την ευκαιρία να απολαμβάνουν με ξεγνοιασιά όλες τις δυνατότητες της τεχνολογίας τους. Η ESET προστατεύει και παρακολουθεί όλο το 24ωρο αθόρυβα, προσαρμόζοντας και ανανεώνοντας τις άμυνες της σε πραγματικό χρόνο, ώστε οι χρήστες να είναι ασφαλείς και οι επιχειρήσεις να λειτουργούν αδιάκοπα. Οι απειλές μεταβάλλονται διαρκώς και απαιτούν μια εταιρεία IT ασφάλειας που μπορεί να εξελίσσεται. Διαθέτει παγκοσμίως κέντρα R&D που την υποστηρίζουν, και αποτελεί την πρώτη εταιρεία ασφάλειας IT που έχει φτάσει τον αριθμό των 100 βραβείων Virus Bulletin VB100, χωρίς να έχει χάσει ούτε ένα «in-the-wild» ιό από το 2003. Η ESET διαθέτει τοπικά γραφεία σε Αθήνα και Λευκωσία, καθώς κι ένα εκτεταμένο δίκτυο συνεργατών σε Ελλάδα και Κύπρο. Για περισσότερες πληροφορίες επισκεφθείτε το.

| |