Kaj je ransomware?

Ta posebna vrsta zlonamerne programske opreme se uporablja za izsiljevanje. Ko je naprava uspešno napadena, zlonamerna programska oprema blokira zaslon ali šifrira podatke, shranjene na disku, žrtvi pa se prikaže zahteva za odkupnino s podrobnostmi o plačilu.

Kako prepoznati ransomware?

Če ste bili napadeni, vas bo ransomware v večini primerov obvestil s prikazom sporočila o odkupnini na zaslonu ali z dodajanjem besedilne datoteke (sporočila) v prizadete mape. Mnoge družine ransomware tudi spremenijo končnico šifriranih datotek.

Kako deluje ransomware?

Operaterji izsiljevalske programske opreme uporabljajo več različnih tehnik:

- Diskcoder ransomware šifrira celoten disk in uporabniku prepreči dostop do operacijskega sistema.

- Screen locker blokira dostop do zaslona naprave.

- Crypto-ransomware šifrira podatke, shranjene na disku žrtve.

- PIN locker napada naprave Android in spremeni njihove dostopne kode, da uporabnikom prepreči dostop.

Preberi več

Vse zgoraj navedene vrste izsiljevalske programske opreme zahtevajo plačilo, najpogosteje v bitcoin ali drugi kriptovaluti, ki je težko sledljiva. V zameno za to njihovi upravljavci obljubljajo, da bodo dešifrirali podatke ali ponovno vzpostavili dostop do prizadete naprave.

Poudariti moramo, da ni nobenega zagotovila, da bodo kiberkriminalci izpolnili svojo stran dogovora (in včasih tega tudi ne morejo storiti, bodisi namerno bodisi zaradi nekompetentnega kodiranja). Zato ESET priporoča, da ne plačate zahtevane vsote – vsaj ne, preden se obrnete na tehnično podporo ESET, da preverite, katere možnosti za dešifriranje obstajajo.

Kako ostati zaščiten?

Osnovna pravila, ki jih morate upoštevati, da ne bi izgubili podatkov:

- Redno varnostno kopirajte podatke – in vsaj eno popolno varnostno kopijo hranite offline

- Vso programsko opremo – vključno z operacijskimi sistemi – posodabljajte in poskrbite, da je vedno najnovejša

Vendar je za pomoč uporabnikom/organizacijam pri prepoznavanju, preprečevanju in odstranjevanju izsiljevalske programske opreme najučinkovitejša možnost zanesljiva in večplastna varnostna rešitev.

Napredna pravila, namenjena predvsem podjetjem

- Zmanjšajte površino za napade z onemogočanjem ali odstranitvijo vseh nepotrebnih storitev in programske opreme

- Preglejte omrežja za tvegane račune, ki uporabljajo šibka gesla

- Omejite ali prepovejte uporabo protokola RDP (Remote Desktop Protocol) zunaj omrežja ali omogočite avtentifikacijo na ravni omrežja

- Uporabite virtualno zasebno omrežje (VPN)

- Preglejte nastavitve požarnega zidu.

- Preglejte politike za promet med notranjim in zunanjim omrežjem (internetom).

- Nastavite geslo v konfiguraciji varnostnih rešitev, da jih zaščitite pred izklopom s strani napadalca.

- Zaščitite svoje varnostne kopije z dvostopenjskim ali večstopenjskim preverjanjem pristnosti.

- Redno usposabljajte svoje zaposlene, da prepoznajo in se spopadejo z napadi phishinga.

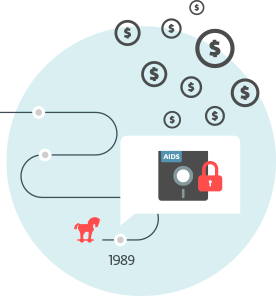

Kratka zgodovina

Prvi dokumentirani primer izsiljevalske programske opreme je bil leta 1989. Imenoval se je AIDS Trojan in se je fizično razširjal po pošti prek tisočih disket, ki so domnevno vsebovale interaktivno zbirko podatkov o aidsu in dejavnikih tveganja, povezanih s to boleznijo. Ko se je zlonamerna programska oprema sprožila, je uporabniku dejansko onemogočila dostop do večine vsebine na disketi.

AIDS Trojan je zahteval odkupnino (ali, kot je bilo navedeno v zahtevku za odkupnino, »plačilo licence«) v višini 189 ameriških dolarjev, ki jo je bilo treba poslati na poštni predal v Panami, kar je uporabniku omogočilo, da program izvede 365-krat. Kot avtor je bil identificiran dr. Joseph Popp, vendar so ga oblasti razglasile za duševno nesposobnega za sojenje.

Nedavni primeri

Maja 2017 se je hitro razširil izsiljevalski črv, ki ga je ESET zaznal kot WannaCryptoraliasWannaCry, in sicer z uporabo izkoriščanja EternalBlue, ki je ušlo iz NSA in izkoriščalo ranljivost v najbolj priljubljenih različicah operacijskih sistemov Windows. Kljub temu, da je Microsoft več kot dva meseca pred napadom izdal popravke za številne ranljive operacijske sisteme, so datoteke in sistemi tisočih organizacij po vsem svetu postali žrtve zlonamerne programske opreme. Škoda, ki jo je povzročila, je bila ocenjena na milijarde dolarjev.

Junija 2017 je zlonamerna programska oprema, ki jo je ESET zaznal kot Diskcoder.C, znan tudi kot Petya, začela krožiti v Ukrajini, vendar se je kmalu razširila izven meja države. Kot se je kasneje izkazalo, je šlo za dobro organiziran napad na dobavno verigo, ki je zlorabil priljubljeno računovodsko programsko opremo, da bi napadel in škodoval ukrajinskim organizacijam.

Vendar je stvar ušla izpod nadzora in okužila številna globalna podjetja, med drugim Maersk, Merck, Rosneft in FedEx, ter povzročila škodo v višini več sto milijonov dolarjev.

ESET vam ponuja nagrajeno varnost

ESET HOME Security Premium

Močna in enostavna za upravljanje zaščita, ki blokira prevare, šifrira občutljive podatke in varuje mape ter spletne transakcije. Vključuje integrirano VPN za večjo zasebnost. Varuje naprave Windows, macOS, Android in iOS.