Bir dizi şehirde bir düzine bina yöneten bir gayrimenkul şirketinde operasyonlardan sorumlu kişi olduğunuzu düşünün. Telefonunuzda şu mesajı görseydiniz ne yapardınız?

“400 Main Street adresindeki binanızın tüm kontrol sistemlerini ele geçirdik ve 24 saat içinde 50.000 dolar değerinde Bitcoin ödemezseniz binayı üç gün boyunca kapalı tutacağız.”

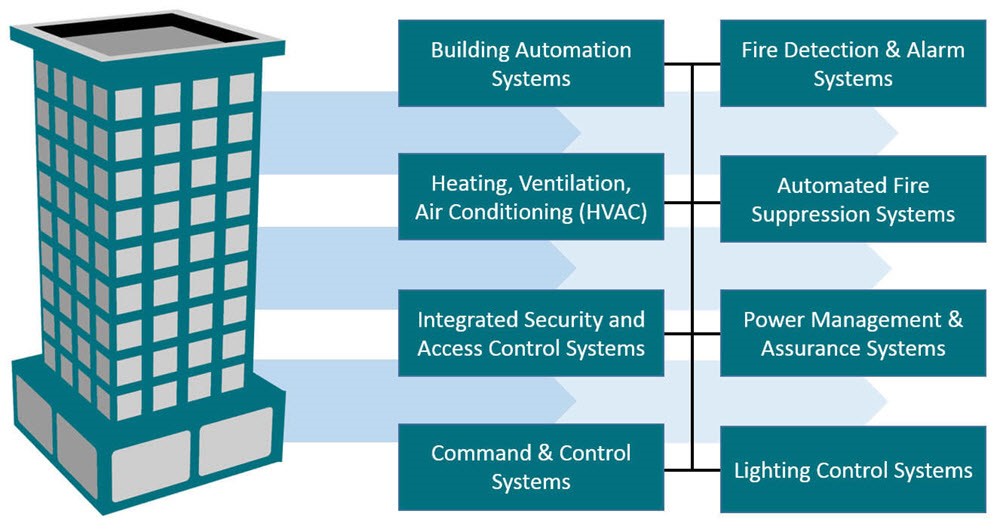

Bu senaryodaki adreste bulunan binada, firmanızın portföyündeki birkaç üst düzey medikal klinikten biri yer almaktadır. Binaların hepsi BAS (Building Automation System) ya da Bina Otomasyon Sistemi adı verilen bir sistem kullanarak ısıtma, iklimlendirme, havalandırma (HVAC) gibi şeylerin yanı sıra yangın alarmları, ışıklandırma ve güvenlik sistemleri gibi pek çok özelliği uzaktan kontrol edebilmektedir. Belirtilen sekiz farklı sistemin tümüne de uzaktan erişilebilmektedir.

Bu senaryoda bir kişi gerçekten BAS kontrolünü ele geçirdiyse, gönderdiği tehdit mesajlarını kolaylıkla yerine getirebilmesi de mümkündür. Bu hayali bir senaryo değildir. Böyle bir mesaj alan biriyle tanıştım ve bu bir aldatmaca değildi. Şirketi cesurca bir hareketle saldırganlara ödeme yapmayı reddettiğinde hedeflenen binanın kullanımı gerçekten altüst oldu.

Siegeware gerçektir

Bunun gibi tek olay yaşandığını düşünseydim bu tür bir siber suç hakkında yazı yazmazdım. Hiçbir güvenlik araştırmacısı haksız yere korku yaymak veya suçlulara herhangi bir fikir vermek niyetinde değil. Ancak bu durumda, operasyon yöneticisi tarafından yardım için temasa geçilen kolluk kuvvetlerinin onlara şöyle söylediği ortaya çıkıyor: "Biz bunu daha önce de gördük." Başka bir deyişle, bu tip bir saldırı denemesi ilk kez yaşanmıyordu ve bence bu tehditlerin gerçekleşmemesini ummaktansa, potansiyel mağdurları bu tehditler hakkında bilgilendirmek ve böylece kendilerini koruyabilmelerini sağlamak çok daha etkili olacaktır.

Açıkça görülmektedir ki, teknolojinin kötüye kullanılarak gelir elde edilmesi amacıyla mevcut tekniklerin geliştirilmesi sonucu, bir binanın yazılımla olan bağını suistimal etmek de artık siber suçluların gündemindedir. Tecrübelerime göre farklı saldırı türlerine isim vermek, onların farkındalığını yaymaya ve onlara karşı savunma çabalarına odaklanılmasına yardımcı olmaktadır. Yani, bir binanın yazılımla olan bağını suistimal ederek fidye talep etmek yerine, siegeware denilmesini öneriyorum.

Tepelere kurulan Neolitik yerleşimlerden ortaçağ kalelerine ve duvarlarla çevrili şehirlere kadar insan yapıları her zaman hain faaliyetlerin hedefi olmuştur; çünkü onlara erişmek; yaşam, çalışma, toplantı, ticaret, depolama veya tıbbi bakım için gerekli olduğundan saldırganlar tarafından kuşatılmışlardır. Günümüzde oda sıcaklığından kapıların kilitlenmesine ve alarmlara kadar binaların sahip olduğu pek çok işlev Bina Otomasyon Sistemi (BAS) tarafından kontrol edilmektedir.

Bir BAS ile uzaktan erişimi etkinleştirmek pek çok pratik ve finansal kolaylığı da beraberinde getirecektir, fakat kötü amaçları bir binanın zayıf şekilde korunan uzaktan erişim yazılımıyla bir araya getirdiğinizde siegeware gerçekleşmesi yüksek bir ihtimal haline gelmektedir. Başka bir şekilde ifade etmek gerekirse, siegeware, dijital olarak bozulmuş bina işlevselliğine dayalı gerçekçi bir fidye talebinde bulunulabilen kod özellikli bir yeteneğe sahiptir.

Siegeware görünümü ve karşılığı

Benimle paylaşılan örnekte birtakım iyi haberler yer almaktaydı. Şirketin zaten etkili bir kriz eylem planı vardı ve bu onlar için yeni bir senaryo olmasına rağmen, tepki ekibi hızlı bir şekilde yedekleme önlemlerini uygulamaya koyabildi. Bu, şirketin fidye talebini ödemeyi reddetmesini sağladı. Ancak suçlular, kiracılar üzerinden binanın normal kullanımını kesintiye uğrattı.

Siegeware sorunu 2019'da ne kadar yaygınlaşacak? Bu, meydana gelen olayların kolluk kuvvetleri tarafından ne kadar agresif şekilde incelendiği, kaç kurbanın ödeme yapmayı reddettiği ve suçluların ne kadar fırsat bulabileceği gibi birçok faktöre bağlı olacaktır.

Son soruya cevaben, bir internet arama aracı olan Shodan'ı kullanarak işin boyutlarını idrak edebilirsiniz. 2019 Şubat ayında internet üzerinden erişilebilir olan BAS sistemlerini aradığımda, küresel çapta 35,000 potansiyel hedef tespit ettim. Bu sadece bir ürün kategorisi içindi ve sayı Ağustos 2018 sonu itibarıyla yaklaşık 21.000 seviyesine ulaştı.

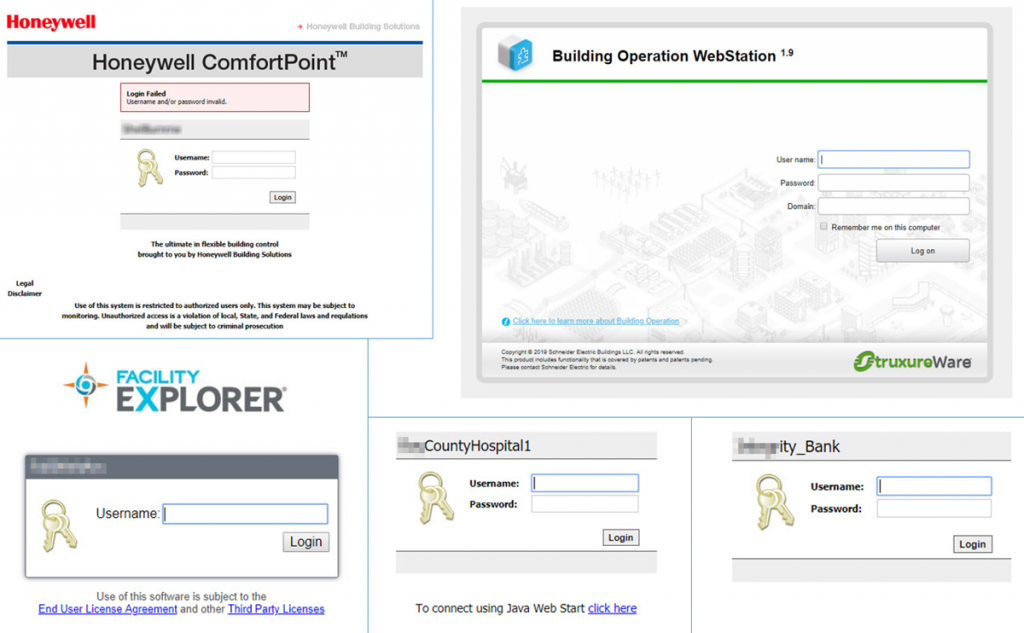

Şu anda pek çok farklı BAS sisteminden birini hedeflemek üzere araştırma yapan bir suçlu, yalnızca ABD'de 30,000'e yakın hedef tespit edebilir. Bunlar, bir web tarayıcısına girildiğinde, aşağıdaki örnekler gibi BAS giriş ekranları üretebilen IP adresleridir (bina isimlerini ve konumlarını gizledim):

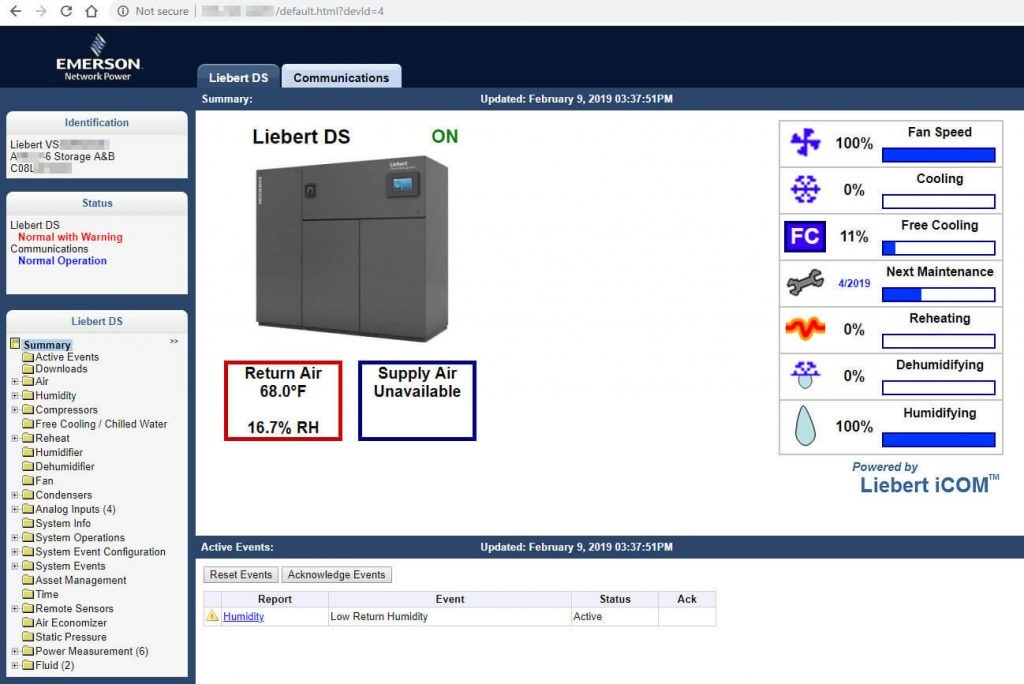

Saldırgan için bir sonraki adım, bu tip bir sistem için geçerli olabilecek varsayılan kullanıcı adı ve parolaları denemektir (bunlar temel Google becerileriyle bulunabilir). Varsayılanlar değiştirilmediği ve şifre girişimleri üzerinde deneme sınırı bulunmadığı sürece, kararlı bir suçlu muhtemelen sisteme erişim sağlayabilecektir. Bu parola arama ve tahmin etme sürecinin o anki amacı, bir soğutma sisteminin gösterge paneline benzer bir şeydir:

Bazen bu noktaya kadar ilerlemek için bir parola tahmin etmenize dahi gerek yoktur; bu, herhangi bir parola bulunmadan internet üzerindeki herkesin erişebileceği canlı bir gösterge tablosudur. İnternet, teknolojiyi tespit etmede çok iyi olduğu için bunun çevrimiçi olarak birçok dokümantasyonun mevcut olduğu Liebert DS veri merkezi soğutma sistemi olduğunu kolayca belirleyebilirsiniz. Ayrıca sistemin sahibinin kim olduğu (adını vermeyeceğim büyük bir üniversite) ve nerede bulunduğu (ABD'nin doğu yakasında) da kolayca belirlenebilir.

Çoğu kuruluş bu kadar korumasız olmasa da, üstünkörü bir arama bile ABD'de BAS giriş bilgilerini afişe ederek suistimal edilmelerine yol açan pek çok klinik ve hastanenin yanı sıra sayısız okul ve üniversite, hatta bazı bankalar bulunduğunu ortaya koymaktadır. Burada bazı gerçek olasılıkları görmek için özel bir hayal gücüne sahip bir suçlu olmanıza gerek yok.

Tabii ki böyle olmak zorunda değil. Siegeware saldırı riskini azaltmak isteyen kuruluşlar için bol miktarda tavsiyede bulunuyor. Başlangıç olarak pek çok diğer faydalı kaynağın yanı sıra Güvenlik Sektörü Birliği web sitesinde bulunabilecek "Akıllı Bina Yönetim Sistemleri: Kuruluşların Korunması Rehberi" örnek gösterilebilir. Ayrıca, şu ABD DoD dokümanını da oldukça bilgilendirici buluyorum: Birleşik Tesis Kriterleri, UFC 4-010-06 Tesis Kontrol Sistemlerinin Siber Güvenliği.

"Birleşik Tesis Kriterleri" içerisindeki DoD dokümanı 2016 tarihlidir; bu da bina teknolojilerinin siber güvenliği konusunun yeni bir sorun olmadığını gözler önüne sermektedir. Aslında, siegeware'in ortaya çıkışını işaret eden birkaç erken uyarı işareti de vardı. "Aylık Bina Otomasyonu"nun kurucusu ve CEO'su Phil Zito, Temmuz 2013'te Bir Bina Otomasyon Sistemi Nasıl Hacklenir adlı makaleyi yayımladı. 2014 başlarında Billy Rios'un "Bir binayı ele geçirmek" adlı Black Hat Asya sunumu yer almaktaydı. 2016 başlarındaysa akıllı bina hackleme gerçeği "IBM X-Force takımı akıllı bina hackliyor" başlıklı CSO makalesinde belgelendi.

Peki, tüm bunlar nereye doğru gidiyor? Açıkçası, şu an çalıştığınız binadaki tesis otomasyonunun durumunu belirlemek için iyi bir zaman. Herhangi bir seviyede otomasyon var mı; varsa bina otomasyon sistemine erişim nasıl korunuyor?

Bu hatlar arasında araştırma yaparken dikkat edilmesi gereken önemli bir faktör, bina sahipleri, mülk yöneticileri ve müteahhitler arasındaki ilişkidir. Araştırmalarım, bazı yüklenicilerin daha sonra akıllı telefonlar ve tabletler üzerinden, uzaktan ve kolaylıkla herhangi bir zamanda erişebilecekleri web tabanlı bir giriş sistemi kurmayı çok elverişli bulduklarını ortaya koyuyor. Bina yöneticilerinin/sahiplerinin sorulmadıkça bu tip bir uzaktan erişimden haberdar olmamaları mümkündür.

Bu nedenle, bir siegeware saldırısı olasılığı konusunda endişeleriniz varsa, “sizin” binanızda BAS için uzaktan erişim olup olmadığını öğrenmek amacıyla etrafa sorular sorun. Sonra ne kadar iyi korunduğunu bulmaya çalışın. Erişim bir güvenlik duvarının arkasında mı konumlandırıldı? Erişim bir VPN bağlantısı gerektiriyor mu? Erişim çok faktörlü kimlik doğrulamayla mı, yoksa yalnızca bir parolayla mı korunuyor? Cevap ikincisiyse, hemen bunun düzeltilmesi için bir toplantı çağrısında bulunun; tahmin edilmesi zor bir parola belirlenmesinden bahsetmiyorum. En azından, başarısız parola girişimleri ve bu tür olaylar meydana geldiğinde birden çok yerde uyarı veren “alarmlar” ve bununla birlikte deneme sınırı ve kilitleme mekanizmaları olmalıdır.

Açıkçası, BAS girişini 2FA'lı bir VPN'in arkasına gizlemek dışında yapılan her şey, bir binanın siegeware kullanan suçluların tehdidi altında olduğu anlamına gelir. 2FA korumasının şu anda çok yaygın ve kullanımı kolay olması nedeniyle bir BAS'ı korumak için bundan yararlanılmaması, kiracıların bir siegeware saldırısı sonrasında dava açması durumunda makul bir teste tabi tutulabilir.

Saldırı vektörü olarak IoT'nin geleceği

Bu sorun elbette, otomatikleştirilen binalar ofisler ve fabrikalarla sınırlı değildir. Birçok ev sahibi, Nesnelerin İnterneti (IoT) ve bu cihazların etkinleştirdiği ev otomasyonunu benimsiyor. Meslektaşım Tony Anscombe , "akıllı ev" ile birlikte gelecek tehditleri araştırıyor ve konuyla ilgili bulgularını 26 Şubat-1 Mart 2018 tarihleri arasında Barcelona'da gerçekleştirilecek Mobil Dünya Kongresinde paylaşacak.

ESET Trendler raporunun 2017 sürümünde suçluların otomobiller için jackware dahil IoT cihazlarının hacklenmesi sonucu para kazanmaya çalışabileceği çeşitli yollar hakkında bilgiler verdim (bkz. RoT: Nesnelerin Fidye Yazılımı). Buradaki anahtar kelime “para kazanma” dır; çünkü potansiyel teknoloji ihlalleri, suçlular bu tür istismarlardan kolay para kazanmak için net bir yol bulana kadar genellikle suç olarak görülmez. Siegeware ve ayrıca jackware örneklerinde, birçok insan bu yöntemin yakın zamanda keşfedilmemiş olmasını dileyecek.