Γιατί θα πρέπει οι μικρομεσαίες επιχειρήσεις να ενδιαφέρονται για τους κωδικούς πρόσβασης;

Σύμφωνα με την Έκθεση Data Breach Investigation Report 2017 της Verizon, το 81% των παραβιάσεων δεδομένων οφείλεται σε αδύναμους ή κλεμμένους κωδικούς πρόσβασης. Δεδομένου ότι έχουν διαρρεύσει περισσότερα από 5 δισεκατομμύρια κωδικοί πρόσβασης, η βασική προστασία με password καθίσταται αναποτελεσματική.

Και αν θεωρείτε ότι η επιχείρησή σας δεν διαθέτει κάτι που να ενδιαφέρει τους κυβερνοεγκληματίες, ξανασκεφτείτε το. Οι Μικρομεσαίες Επιχειρήσεις αποτελούν έναν συνηθισμένο στόχο για τους κυβερνοεγκληματίες , δεδομένου ότι κατέχουν πιο πολύτιμα δεδομένα και περιουσιακά στοιχεία από ό, τι οι καταναλωτές. Από την άλλη, οι SMBs είναι πιο ευάλωτες στις επιθέσεις από τους μεγάλους οργανισμούς, οι οποίοι διαθέτουν μεγαλύτερο προϋπολογισμό για την προστασία των δεδομένων τους.

Διαβάστε περισσότερο

Το πρόβλημα αυτό ενισχύεται από τον αυξανόμενο αριθμό επιχειρήσεων που ενσωματώνουν "έξυπνες" συσκευές στην υποδομή τους. Ενώ το Internet of Things (IoT) τους βοηθά να καταστήσουν τις επιχειρηματικές τους δραστηριότητες ταχύτερες και πιο ομαλές, αυτές οι συσκευές είναι συχνά ευάλωτες και λειτουργούν με διαθέσιμα στο κοινό προεπιλεγμένα ονόματα χρήστη και κωδικούς πρόσβασης, δημιουργώντας έτσι έναν κίνδυνο που θα μπορούσε να οδηγήσει σε επιβλαβείς συνέπειες.

Επιπλέον, ο νέος Γενικός Κανονισμός τηςΕΕ για την Προστασία των Προσωπικών Δεδομένων (GDPR) ορίζει ότι οι επιχειρήσεις όλων των μεγεθών θα πρέπει να διασφαλίζουν την προστασία των δεδομένων τους με την εφαρμογή «κατάλληλων τεχνικών και οργανωτικών μέτρων». Επομένως, εάν υπάρξει παραβίαση και εφαρμόζονται απλοί και στατικοί κωδικοί πρόσβασης, ενδεχομένως αντιμετωπίσετε υψηλά πρόστιμα.

Σε όλο τον κόσμο παρατηρείται ότι οι νόμοι και οι κανονισμοί περί απορρήτου ενισχύονται. Οι πρόσφατα θεσπισθείσες απαιτήσεις υποβολής εκθέσεων σχετικά με την Εθνική Παραβίαση Δεδομένων (NDB) του Αυστραλιανού Νόμου περί Προστασίας Προσωπικών Δεδομένων και οι διάφοροι κανονισμοί περί προστασίας της ιδιωτικής ζωής στις ΗΠΑ, με αυστηρές απαιτήσεις υποβολής αναφορών σχετικά με τις παραβιάσεις των δεδομένων, ενισχύουν τα πρότυπα για όσους κατέχουν δεδομένα για τους κατοίκους αυτών των χωρών.

Πώς οι κυβερνοεγκληματίες υποκλέπτουν κωδικούς πρόσβασης;

1. Η πιο απλή τεχνική βγαλμένη από την πραγματική ζωή δεν είναι άλλη από το να παρατηρούν τα δυνητικά θύματά τους όταν πληκτρολογούν τους κωδικούς τους.

2. Επίσης, οι κυβερνοεγκληματίες χειραγωγούν την «ανθρώπινη αδυναμία» των θυμάτων τους μέσω της κοινωνικής μηχανικής. Ένα επαγγελματικά δημιουργημένο ηλεκτρονικό έντυπο ή ένα μήνυμα ηλεκτρονικού ταχυδρομείου (phishing attack) από έναν αξιόπιστο αποστολέα μπορεί να πείσει ακόμη και καλά εκπαιδευμένους χρήστες να αποκαλύψουν τους κωδικούς τους.

3. Οι κυβερνοεγκληματίες που έχουν πρόσβαση στο δίκτυο ενός οργανισμού μπορούν να χρησιμοποιήσουν κακόβουλο λογισμικό για να αναζητήσουν έγγραφα που περιέχουν κωδικούς πρόσβασης και στη συνέχεια να καταγράψουν και να στείλουν αυτές τις πληροφορίες στον C & C server τους. Οι "black hats" hackers μπορούν ακόμα και να ξεκλειδώσουν και να εξάγουν κρυπτογραφημένα αρχεία κωδικών πρόσβασης.

4. Οι πιο δύσκολες τεχνικές επίθεσης περιλαμβάνουν την παρεμπόδιση της κυκλοφορίας δικτύου συσκευών εργαζομένων που χρησιμοποιούνται από απόσταση ή σε δημόσιο χώρο.

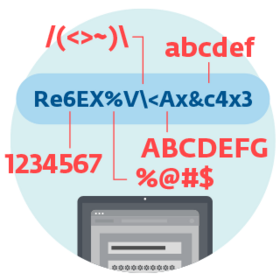

5. Ένας από τους πιο δημοφιλείς τρόπους για να σπάσει κανείς έναν κωδικό είναι η τεχνική brute force. Αυτοματοποιημένα εργαλεία δοκιμάζουν εκατομμύρια συνδυασμούς κωδικών πρόσβασης σε σύντομο χρονικό διάστημα μέχρι να βρεθεί ο σωστός. Αυτός είναι ο λόγος για τον οποίο έχει καταστεί αναγκαίο οι κωδικοί πρόσβασης να γίνονται συνεχώς μεγαλύτεροι σε μήκος. Επίσης, όσο πιο σύνθετος είναι ο κωδικός πρόσβασης, τόσο περισσότερο χρόνο θα κάνουν οι κυβερνοεγκληματίες για να καταφέρουν να τον "σπάσουν".

Πώς να δημιουργήσετε μια καλή πολιτική κωδικών πρόσβασης;

Για να διασφαλίσετε ότι η εταιρεία σας διαθέτει αποτελεσματική πολιτική κωδικών πρόσβασης, καλό είναι να ακολουθήσετε συγκεκριμένες διαδικασίες:

- Οι εργαζόμενοι πρέπει να εκπαιδεύονται σχετικά για τον τρόπο δημιουργίας ενός ισχυρού κωδικού πρόσβασης.

- Τα τμήματα ΙΤ θα πρέπει να εφαρμόζουν συγκεκριμένους κανόνες κατά τον καθορισμό και την επιβολή της εταιρικής πολιτικής κωδικών πρόσβασης.

- Συνιστάται σε όλους τους οργανισμούς να εφαρμόσουν πρόσθετα προστατευτικά μέτρα για την αύξηση της ασφάλειας των κωδικών πρόσβασης μέσα σε ολόκληρο τον οργανισμό.

Τι άλλο μπορεί να κάνει η επιχείρηση για να προστατεύσει τους κωδικούς πρόσβασής της;

Για την καλύτερη προστασία των κωδικών πρόσβασης των υπαλλήλων της επιχείρησής σας, συνιστάται η χρήση ταυτοποίησης δύο παραγόντων (2FA). Η συγκεκριμένη τεχνολογία επαληθεύει την ταυτότητα του κατόχου του λογαριασμού με έναν μοναδικό κωδικό πρόσβασης μιας χρήσης - κάτι που ο χρήστης έχει - εκτός από το όνομα χρήστη και τον κωδικό πρόσβασης - κάτι που ο χρήστης γνωρίζει - προστατεύοντας έτσι την πρόσβαση στα εταιρικά συστήματα ακόμη και σε περιπτώσεις διαρροής ή κλοπής διαπιστευτηρίων.

Καθώς τα SMS και οι φορητές συσκευές συχνά υποβάλλονται σε επιθέσεις κακόβουλου λογισμικού, οι σύγχρονες λύσεις 2FA δεν αξιοποιούν την επαλήθευση μέσω SMS και επιλέγουν ειδοποιήσεις push, καθώς είναι πιο ασφαλείς και φιλικές προς το χρήστη. Για να αυξήσουν περαιτέρω την ασφάλεια της διαδικασίας επαλήθευσης ταυτότητας, οι επιχειρήσεις μπορούν να προσθέσουν βιομετρία - κάτι που είναι ο χρήστης - εφαρμόζοντας έλεγχο ταυτότητας πολλαπλών παραγόντων (MFA).

Το ισχυρό 2FA της ESET προστατεύει τους κωδικούς πρόσβασης

ESET Secure

Authentication

Η πιστοποίηση ταυτότητας μέσω κινητού τηλεφώνου με ένα άγγιγμα, βοηθά αποτελεσματικά και απρόσκοπτα στην ασφάλεια των δεδομένων σας, ενώ ικανοποιεί τη απαιτούμενη συμμόρφωση της εταιρείας σας με τους κανονισμούς. Χρησιμοποιεί φιλικές προς το χρήστη ειδοποιήσεις push για Android και iOS, διαθέτει εύκολη διαχείριση και γρήγορη εγκατάσταση εντός 10 λεπτών. Δοκιμάστε το τώρα και δείτε πώς λειτουργεί.