تقرير التهديدات من ESET

النصف الثاني من عام 2024

نظرة على مشهد التهديدات الإلكترونية في النصف الثاني من عام 2024، كما رصدته بيانات القياس عن بُعد من ESET، ومن منظور خبراء كشف التهديدات والبحث فيها

النصف الثاني من عام 2024

نظرة على مشهد التهديدات الإلكترونية في النصف الثاني من عام 2024، كما رصدته بيانات القياس عن بُعد من ESET، ومن منظور خبراء كشف التهديدات والبحث فيها

شهدت برامج سرقة المعلومات، مثل Lumma Stealer وFormbook، نموًا ملحوظًا في النصف الثاني من عام 2024. ارتفعت معدلات اكتشاف Lumma Stealer بنسبة 369%، بينما تفوق Formbook على Agent Tesla كأكثر برامج سرقة المعلومات اكتشافًا. كما حقق Formbook وحده نموًا بنسبة 200% مقارنةً بالنصف الأول من عام 2024.

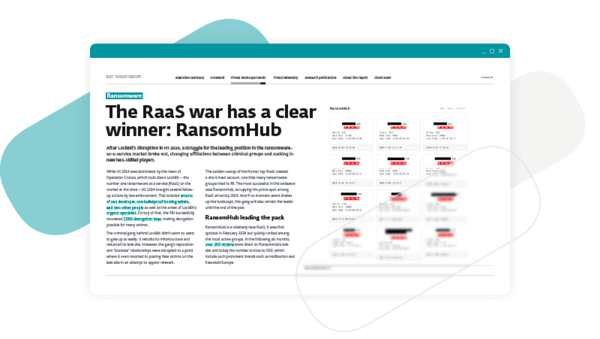

مع وصول عدد ضحاياها إلى ما يقارب 500 بحلول نهاية النصف الثاني من عام 2024، سدّ فريق RansomHub الفجوة التي خلّفها تفكيك LockBit. بالإضافة إلى ذلك، انخرطت مجموعات التهديدات المتقدمة المتقدمة (APT) مثل ChamelGang وMoonstone Sleet بشكل متزايد في هجمات برامج الفدية لتحقيق مكاسب مالية.

ازداد عدد سارقي العملات المشفرة بشكل ملحوظ، مع التركيز على محافظ البيتكوين. ساهم برنامجا Lumma Stealer وAMOS (AtomicStealer) في زيادة بنسبة 127% في اكتشاف برامج سرقة كلمات المرور (PSW) على نظام macOS، بينما زادت أحصنة طروادة المصرفية على نظام أندرويد، مثل Cerberus، بنسبة 56%. يستخدم المهاجمون أساليب أكثر تطورًا، مثل التعرف الضوئي على الحروف (OCR)، لسرقة عبارات استرداد المحفظة.

شهدت عمليات الاحتيال، مثل خدعة Nomani Trojan وTelekopye، نموًا ملحوظًا، حيث زادت خدعة Nomani Trojan بنسبة 250%. استخدم المحتالون عمليات التزييف العميق والحسابات المخترقة لاستهداف ضحاياهم في مخططات الاحتيال على الاستثمار والإقامة.

تُقدّم تقارير التهديدات من ESET نظرةً شاملةً ومنتظمةً على مشهد التهديدات العالمي والاتجاهات والتطورات الرئيسية التي تُشكّله. تستند الإحصاءات والاتجاهات الواردة في التقرير إلى بيانات القياس عن بُعد من ESET، كما فسّرها خبراء ESET في مجال كشف التهديدات وأبحاث الأمن والتوعية الأمنية. وبالتالي، تُقدّم التقارير رؤىً فريدةً تُساعد المدافعين على التكيّف مع بيئة التهديدات المتطورة والمتزايدة التعقيد.

يتم إصدار تقرير التهديدات من ESET مرتين سنويًا، حيث يغطي الإصدار الأول من النصف الأول الفترة من ديسمبر إلى مايو، بينما يغطي الإصدار الثاني من النصف الأول الفترة من يونيو إلى نوفمبر.

تقرير التهديدات من ESET ذو نطاق عالمي، حيث تستند الإحصاءات والاتجاهات الأساسية الواردة فيه إلى بيانات القياس عن بُعد العالمية من ESET. مع ذلك، قد يتناول التقرير التطورات الإقليمية في تحليلاته لتقديم أمثلة ملموسة على الاتجاهات التي تمت مناقشتها.

تعتمد إحصاءات التهديدات الواردة في تقارير ESET للتهديدات على البيانات التي جمعتها أنظمة الكشف الخاصة بشركة ESET عبر مجموعة منتجاتها الأمنية - نقاط النهاية، والسحابة، والأجهزة المحمولة - وتقنياتها متعددة الطبقات. قد تشمل المصادر الأخرى المستخدمة في تحليلات التقرير مصائد العسل، ومصادر الأمن الخارجية، بالإضافة إلى بيانات من موردي أمن سيبراني آخرين.

تقدم تقارير التهديدات من ESET تحليلات متعمقة لأحدث اتجاهات مشهد التهديدات، مع إضافة تعليقات وتوصيات من فريق ESET المتنوع من المتخصصين في الأمن السيبراني - والعديد منهم متحدثون متكررون في مؤتمرات الصناعة المرموقة مثل RSA و Black Hat و Virus Bulletin، ويشتهرون بخبرتهم.

بفضل مراكز البحث والتطوير التابعة لشركة ESET المنتشرة في أوروبا وآسيا وأمريكا الشمالية، يوفر محللو ESET تغطية عالمية على مدار الساعة، مستفيدين من المناطق الزمنية والمواقع المتنوعة لمعالجة مشهد التهديدات المتطور.

بالإضافة إلى ذلك، تتضمن التقارير قسمًا دوريًا لقياس التهديدات عن بُعد، يتضمن إحصاءات شاملة حول فئات التهديدات المُراقَبة. تُعالَج هذه البيانات بحرصٍ شديد للحد من التحيز، سعيًا لتعظيم قيمة المعلومات المُقدَّمة. تُرفق الرسوم البيانية بفروقات محسوبة بين فترات الإبلاغ الحالية والسابقة لتسليط الضوء على تغيرات الاتجاهات.

تُقدم تقارير أنشطة التهديدات المتقدمة المستمرة من ESET نظرة عامة على أنشطة مجموعات مختارة من التهديدات المتقدمة المستمرة (APT) التي حققت فيها وحللتها شركة ESET Research خلال فترة التقرير. عادةً ما تكون مجموعات التهديدات المتقدمة المستمرة جهات تهديد متطورة للغاية، غالبًا ما تكون مدعومة من دول، وتنخرط في هجمات إلكترونية مُستهدفة وعمليات تجسس. في المقابل، تُركز تقارير التهديدات على التهديدات الإلكترونية واسعة النطاق - ما يُسمى ببرمجيات الجريمة الإلكترونية - والتي عادةً ما تكون غير مُستهدفة بطبيعتها، وبالتالي يُمكن أن تُؤثر على أي شخص.