Passwortschutz für kleine und mittelständische Unternehmen

Dem 2017 von Verizon veröffentlichten Data Breach Investigation Report zufolge wurden 81% aller Datenschutzvorfälle weltweit durch schwache oder gestohlene Passwörter verursacht. Mehr als 5 Milliarden geleakte Passwörter kursieren aktuell online. Unternehmensdaten allein per Passwort zu sichern, reicht also definitiv nicht aus.

Zusätzlich nehmen viele KMUs fälschlicherweise an, dass sie zu klein und damit für Hacker unattraktiv seien. Dabei können gerade kleine und mittelständische Unternehmen besonders spannend für Angreifer sein, haben sie doch meist wenig Geld für aufwendige Sicherheitsmaßnahmen und dennoch viele potentiell wertvolle Daten.

Wie kommen Hacker an Passwörter?

1. Eine einfache Variante ist das sogenannte „Shoulder Surfing“. Angreifer beobachten, was Ihre Opfer am Rechner eingeben und bringen so Passwörter und Ähnliches in Erfahrung.

2. Beliebt sind auch „Social Engineering“-Methoden, mit denen Mitarbeiter dazu gebracht werden Zugangsdaten zu verraten. Durch Nutzung täuschend echt aussehender Online-Formulare oder Phishing-Mails von scheinbar vertrauenswürdigen Absendern können selbst erfahrene und aufmerksame Nutzer zur Preisgabe von Passwörtern gebracht werden.

3. Mithilfe spezieller Schadsoftware können Angreifer Dokumente nach Passwörtern durchsuchen und diese vom Rechner des Opfers aus an ihre Server senden. Selbst wenn die Dokumente verschlüsselt sind, können Hacker sie auf ihre Server laden und dort entschlüsseln.

4. Komplexere Angriffsmethoden fangen beispielsweise den Netzwerktraffic von Endgeräten ab, wenn sich Mitarbeiter von außerhalb, z.B. öffentlichen Netzwerken, mit dem Unternehmensnetzwerk verbinden. Hacker erhalten so detailliert Einsicht in gesendete Daten (z.B. Passwörter).

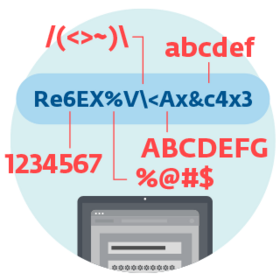

5. Eine der beliebtesten Varianten, um in passwortgeschützte Bereiche vorzudringen, ist und bleibt jedoch der Brute-Force-Angriff. Entsprechende Skripte probieren so lange Millionen verschiedener Buchstaben-, Zeichen- und Zahlenkombinationen aus, bis das richtige Passwort gefunden wurde. Um es Angreifern möglichst schwer zu machen, wurden Passwörter deshalb im Laufe der Zeit deshalb immer länger und komplexer.

Wie sieht eine gute Passwort-Policy aus?

Die folgenden Hinweise sollen Ihnen helfen, Vorgaben für Passwörter in Ihrem Unternehmen festzulegen und erfolgreich umzusetzen.

- Zusätzlich sollten weitere Maßnahmen implementiert werden, um die Passwortsicherheit im Unternehmen zu stärken.

Passwort-Generator

Der ESET Passwort Generator hilft, starke Passwörter zu generieren: Passwort Generator

Und wenn starke Passwörter nicht reichen?

Um die Logins Ihrer Mitarbeiter noch besser zu schützen, ist eine Zwei-Faktor-Authentifizierung (2FA) erste Wahl. Die klassische Faustformel lautet „Etwas, das man hat“ (Einmal-Passwort) und „Etwas, das man kennt“ (Nutzername & Passwort). Zusätzlich zur Identifikation mit einem Standard-Passwort muss sich der Nutzer beispielsweise mit einem Einmal-Passwort ausweisen. Dieses verliert nach erfolgreichem Login seine Gültigkeit. Selbst wenn Zugangsdaten gestohlen werden sollten, können Unbefugte so nicht ins Unternehmensnetzwerk eindringen.

Früher wurden solche Einmal-Passwörter häufig per Kurznachricht auf Mobiltelefone versendet und mussten dann an entsprechender Stelle eingegeben werden. Leider waren SMS in der Vergangenheit häufig selbst Ziel von Hackerangriffen. Entsprechend setzen moderne 2FA-Lösungen auf Push-Benachrichtigungen. Diese sind nicht nur sicherer, sondern zugleich komfortabler für den Nutzer. Um den Authentifizierungsprozess noch stärker abzusichern, können für die sogenannte Multi-Faktor-Authentifizierung (MFA) biometrische Daten zur Verifizierung der Identität eines Nutzer verwendet werden („Etwas, das man ist“).

ESET‘s Zwei-Faktor-Authentifizierung

Höchste Sicherheit, ganz einfach. Mitarbeiter authentifizieren sich ganz einfach durch Bestätigung einer Push-Nachricht, die sie auf ihr Smartphone oder andere Mobilgeräte erhalten. Dabei erfordert das Rollout der Lösung nicht mehr als 10 Minuten. Testen Sie es selbst!