בימים האחרונים קיבלנו דיווחים על קמפיין פישינג שהופץ באמצעות שירות שיתוף הקבצים הפופולארי We Transfer. ברגע שהקורבן הזין את פרטי הגישה לדוא"ל העבריינים מפיצים בשמו לכל רשימת התפוצה את קובץ הדיוג.

החל מתחילת השבוע התקבלו אצלנו דיווחים על דוא"ל שנשלח באמצעות שירות שיתוף הקבצים We Transfer ומכיל בתוכו קובץ המפנה לאתר פישינג מזויף בו הקורבנות מתבקשים להזין את פרטי הכניסה שלהם לחשבון הדוא"ל. היקף התופעה עדיין לא ברור אך ישנם מספר דיווחים מחברות ישראליות ואנשים פרטיים שקיבלו את המייל.

למי שלא מכיר, We Transfer הוא שירות שיתוף קבצים המאפשר העברת קבצים גדולים (2GB) בדוא"ל ואינו מחייב הרשמה. על מנת לעשות שימוש בשירות כל שנדרש הוא להיכנס לאתר להעלות את הקובץ, להזין את כתובת הדוא"ל של השולח ושל הנמען. הנמען יקבל קישור להורדת הקובץ.

איך זה עובד?

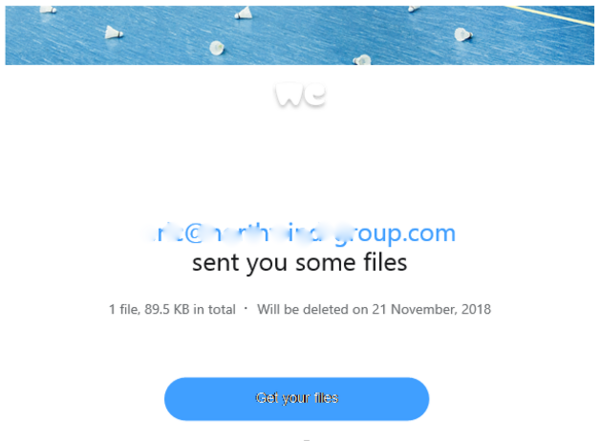

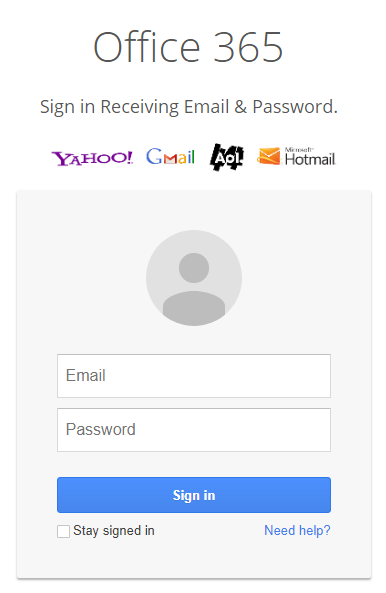

הקורבן מקבל מייל משירות שיתוף הקבצים We Transfer עם לינק להורדת קובץ מהשירות. הקובץ הוא בפורמט HTML שמדמה אתר אינטרנט לכניסה לשירותי מייל לגיטימיים כמו Office 365, Gmail, Yahoo, Hotmail ועוד. הקורבן מתבקש להזין את כתובת המייל שלו והסיסמא שמועברים ישירות לתוקפים.

התוקפים מנצלים את פרטי הכניסה לתיבת המייל של הקורבן כדי להפיץ את ההונאה לכל רשימת התפוצה שלו, במקביל הם יכולים להשתמש בפרטים שלו ולמכור אותם הלאה או להשתמש בהם להתקפות אחרות.

כך נראה המייל שמתקבל באמצעות We Transfer

האתר המזויף אליו מפנה הלינק לקובץ המצורף

איך מתגוננים?

אנחנו רואים שימוש גובר בשירותים לגיטימיים של העברת קבצים כמו DropBox, One Drive ובמקרה הזה We Transfer על מנת לשוות למתקפה אמינות. בכל מקרה בו אנו מתבקשים להזין את כתובת המייל והסיסמא שלנו צריכה להידלק לנו נורה אדומה. צריך לחשוב ממי קיבלתי את המייל הזה, האם אני מצפה לקובץ המצורף, מומלץ גם לוודא עם השולח שאכן הוא זה ששלח את המייל. לא משנה כמה מפתה הקישור שנשלח אלינו, אין להזין את פרטי הגישה שלנו לחשבונות הדוא"ל. הכי חשוב לוודא שמותקנת תוכנת אבטחה אמינה ומעודכנת כך שבמידה ונשלחים קבצים זדוניים וכבר פתחנו אותם הם יזוהו ויחסמו על ידי התוכנה.