ESET脅威レポート2023年下半期版 レポートサマリー

- サイバー犯罪グループCl0p による大規模な「MOVEitハッキング」:大規模なランサムウェア攻撃を行うことで知られている悪名高いCl0pは大規模な MOVEitのハッキングを実行しましたが、驚くことにこの攻撃でランサムウェアの展開はありませんでした。

- ChatGPTやOpenAI APIなどのツールのユーザーを標的とした攻撃:ChatGPTのようなツールを利用するユーザーを標的としたキャンペーンを確認。また、ChatGPTチャットボットと関連性があるように見せかけるため「chatgpt」に似せた名前の悪意のあるドメインが多数使用されています。

- SpinOkスパイウェアがAndroidスパイウェア全体件数急増に起因:SpinOkモジュールが使用されているAndroidアプリがスパイウェアとして利用される事案が大幅に増加。この悪意のあるソフトウェアは、ソフトウェア開発キット(SDK)として配布され、さまざまな正規のAndroidアプリケーションに含まれています。

- IoTデバイスに対する新たな脅威Android/Pandoraマルウェアが登場:スマートTV、TV Box、モバイルデバイスなどのAndroidデバイスを侵害し、DDoS攻撃に利用します。

2023年下半期(2023年6月~11月)に、ESETのテレメトリおよびESETの脅威検知・調査専門家の視点から見た脅威状況の傾向をまとめた最新のESET脅威レポートを公開しました。2023年下半期には、Cl0pによる重大なサイバーセキュリティインシデント、AIをテーマとした攻撃、Androidスパイウェアの急増を確認しました。

さらに本レポートでは、MOZi IoTボットネットを機能停止させるために使用されたキルスイッチの特定や、暗号通貨ウォレットを狙う情報窃取型ツールLumma Stealerが「サービスとしてのマルウェア(MaaS)」としての提供されていることによるクリプトスティーラーの大幅な増加の詳細もまとめています。これらの傾向から、サイバーセキュリティ環境は常に進化しており、サイバー攻撃者はさまざまな戦術を駆使していることを示しています。

ESETの脅威検出部門ディレクターであるJiří Kropáčは次のように述べています。「Cl0pの攻撃は、グローバル企業や米国政府機関を含む多くの組織を標的としていました。Cl0pの戦略における重要な変化は、身代金が支払われなかった場合に窃取した情報を公共のウェブサイトの流出させるという動きでした。これはALPHVランサムウェアグル―プにもみられた傾向です。」

ESETの最新の脅威レポートは、下半期(2023年6月~11月)までの情報をまとめています。全文はこちらをご覧ください。

また、日本国内での脅威動向については、ESETの販売代理店である、キヤノンITソリューションズ株式会社のサイバーセキュリティラボより、以下見解をいただいております。こちらもご参考ください。

2023年下半期にはWeb上の脅威を多数検出しています。日本国内で一際目立った2つのトピックをご紹介します。

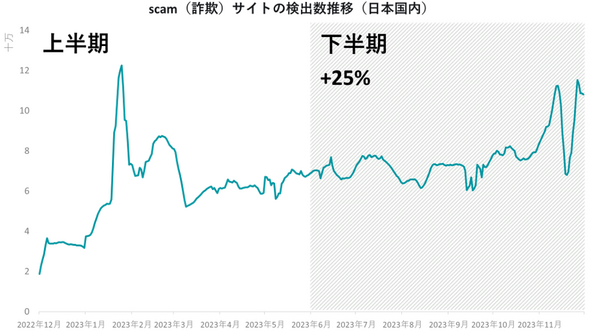

詐欺サイトの検出数が増加

2023年下半期にはscam(詐欺)サイトも多数検出されました。日本国内における2023年下半期の検出数は上半期と比較して25%増加しています。

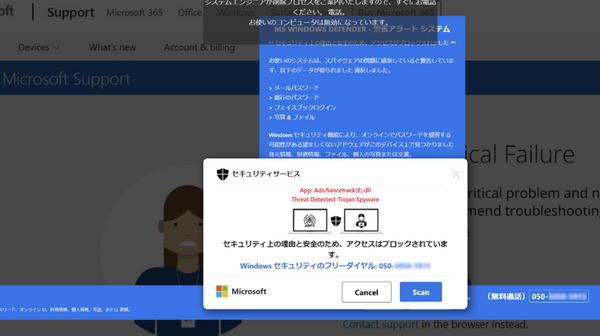

近年、頻繁に目にするインターネット上の詐欺がサポート詐欺です。サポート詐欺とは偽のエラーメッセージ(セキュリティ警告)を表示し、正規のテクニカルサポートを装うことで金銭を騙し取る詐欺のことです。

以下に具体例を紹介します。サポート詐欺サイトにアクセスすると、Webブラウザーが全画面表示になりユーザーの不安をあおるガイド音声や警告音が鳴ります。Webサイトには特殊な細工がされており、クリックするだけでは消すことができません。

ポップアップには「サポート窓口」の電話番号が記載されており、その電話番号に連絡すると復旧費用として電子マネーやプリペイドカードを購入するよう要求されます。オペレーターの指示通りに画面を操作すると、場合によっては遠隔操作マルウェアをインストールされることもあります。このようなWebサイトに遭遇した際は、落ち着いてタスクマネージャー等からWebブラウザーを終了してください。

ESET製品は詐欺サイトを検出し、アクセスを回避するようユーザーに促します。

悪意のあるJavaScriptを多数検出

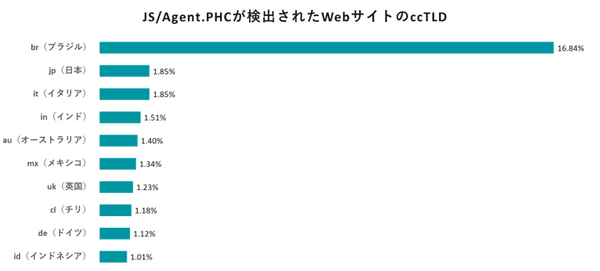

2023年下半期には悪性JavaScript(JS/Agent)が国内外で多数検出されました。日本国内ではJS/Agent.PHCと呼ばれる亜種がとりわけ多く検出されており、国内の検出数は国別で1位、全世界の検出数のうち10%を占めています。

国内におけるJS/Agent.PHCの検出数は8月上旬に急増し、8月17日にピークに達しています。

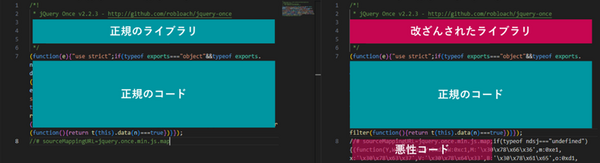

JS/Agent.PHCは攻撃者サーバーから別の悪性コードを取得するJavaScriptです。一般的にはWebサイトが侵入・改ざんされた際に、JavaScriptファイルの末尾に悪性コードが挿入されます。2023年下半期にESETが検出したJS/Agent.PHCのうち、少なくとも93%はWordPressで構築されたWebサイト上に存在しています。

挿入されたコードには「ndsj===”undefined”」(もしくは「ndsw===”undefined”」)を含む特徴的な条件式があり、ndsj(ndsw)マルウェアとも呼ばれています。

JS/Agent.PHCが検出されたWebサイトのccTLD(国別トップレベルドメイン)ごとの統計では、brドメインに次いでjpドメインが2番目に多く検出されています。一見ごく普通に見える日本語Webサイトが改ざんされているケースがあるため、注意が必要です。

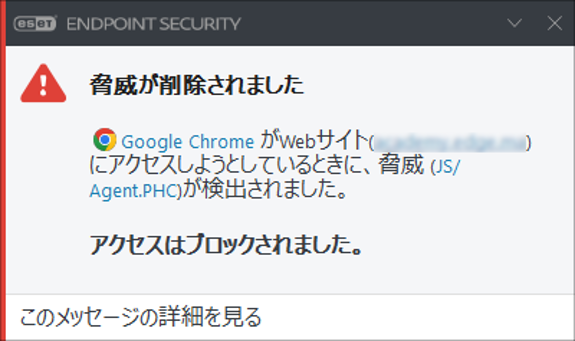

ESET製品は悪性JavaScriptを検出し、実行を防止します。

以上のように、2023年下半期にはWeb上の脅威を多数検出しました。Webサイト上の広告や電子メール上のURLをクリックする際には、十分に警戒してください。また、万が一これらの脅威に遭遇した際に適切に対処できるように、攻撃手法を理解しておくことが重要です。