ESET Отчёт об угрозах

2-е полугодие 2025 г.

Обзор ландшафта киберугроз второго полугодия 2025 года с точки зрения телеметрии ESET и экспертов ESET по обнаружению и исследованию угроз

2-е полугодие 2025 г.

Обзор ландшафта киберугроз второго полугодия 2025 года с точки зрения телеметрии ESET и экспертов ESET по обнаружению и исследованию угроз

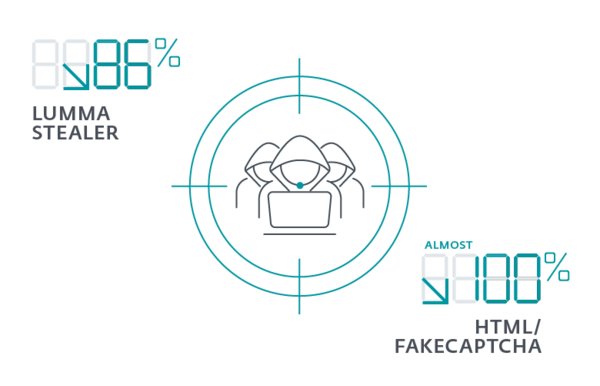

Несмотря на то, что Lumma Stealer удалось вернуться после сбоя в мае 2025 года, количество обнаружений этого вредоносного ПО во второй половине года резко упало на 86%, с более чем 60 000 до менее чем 9 000. Хотя Lumma Stealer распространяется различными способами, одним из наиболее распространенных векторов были сайты с поддельной капчей, используемые в атаках социальной инженерии ClickFix. Во втором полугодии также снизилось количество обнаружений HTML/FakeCaptcha, уменьшившись с более чем 1,6 миллиона до менее чем 60 000.

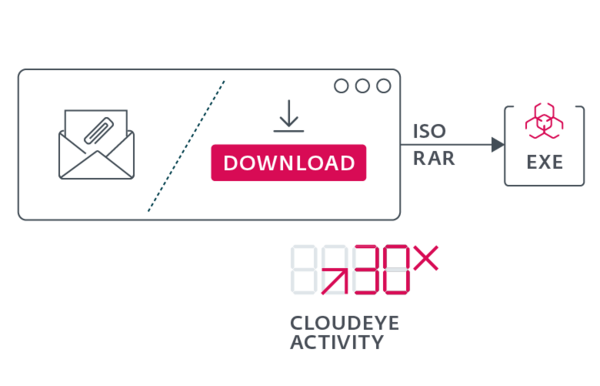

CloudEyE, также известный как GuLoader, — это сервис загрузки и шифрования вредоносного ПО, используемый для развертывания таких вредоносных программ, как программы-вымогатели и программы для кражи информации. Криптографы предназначены для сокрытия вредоносного кода от обнаружения, при этом код сжимается и шифруется внутри криптографа. Среди известных криптографических модулей, проанализированных ESET, — AceCryptor и ModiLoader. Активность CloudEyE во втором полугодии выросла в тридцать раз, достигнув более 100 000 обнаружений.

Данные сайтов, публикующих утечки информации, показывают, что число жертв программ-вымогателей резко возросло в 2025 году, превысив показатель 2024 года более чем на 1700 человек (по состоянию на конец ноября). Если эта тенденция сохранится, ESET прогнозирует 40% рост числа жертв по сравнению с прошлым годом. Распространяется всё больше программ-вымогателей для EDR, среди которых лидируют Akira, Qilin и Warlock. ESET обнаружила HybridPetya, новую программу-вымогатель, способную скомпрометировать современные системы на базе UEFI.

Во второй половине 2025 года исследователи ESET обнаружили PromptLock, первое вредоносное ПО-вымогатель, работающее на основе искусственного интеллекта. Это вредоносное ПО может шифровать, похищать или уничтожать данные жертвы. Хотя искусственный интеллект по-прежнему в основном используется для более совершенных методов социальной инженерии, мошенничества и фишинга, это открытие знаменует собой новую эру угроз.

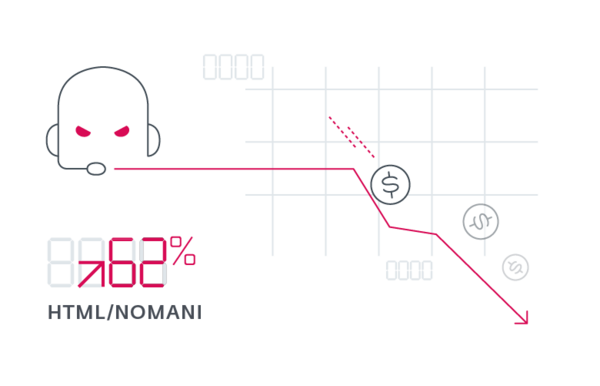

Согласно данным телеметрии ESET, количество обнаруженных мошеннических схем с использованием HTML/Nomani выросло на 62% в годовом исчислении, с небольшим снижением во второй половине 2025 года. За год ESET заблокировала более 64 000 URL-адресов, связанных с этими мошенническими схемами. С 2024 года ESET отметила ряд улучшений в борьбе с мошенничеством, включая более качественные дипфейки, признаки фишинговых сайтов, созданных с помощью ИИ, и рекламные кампании. Мошеннические схемы Nomani, использующие видеоролики, созданные с помощью ИИ, в последнее время распространяются на различные платформы.

Отчёты ESET об угрозах представляют собой регулярный и подробный обзор глобального ландшафта угроз, а также основных тенденций и событий, его формирующих. Представленные в отчёте статистические данные и тенденции основаны на телеметрических данных ESET, интерпретированных экспертами ESET по обнаружению угроз, исследованиям безопасности и повышению осведомлённости. Таким образом, отчёты предоставляют уникальную информацию, помогающую специалистам по безопасности ориентироваться в постоянно меняющейся и всё более сложной среде угроз.

Отчёт об угрозах ESET выпускается два раза в год: выпуск H1 охватывает период с декабря по май, а выпуск H2 — период с июня по ноябрь.

Отчёт об угрозах ESET имеет глобальный охват: основные статистические данные и тенденции, представленные в отчёте, основаны на глобальных телеметрических данных ESET. Однако в отчёте могут быть рассмотрены и региональные события, чтобы продемонстрировать конкретные примеры обсуждаемых тенденций.

Статистика угроз, представленная в отчётах ESET, основана на данных, собранных собственными системами обнаружения ESET для всех продуктов безопасности — для конечных точек, облачных и мобильных устройств, — и их фирменными многоуровневыми технологиями. Другие источники, используемые в анализе отчёта, могут включать ханипоты, внешние каналы безопасности, а также данные других поставщиков решений кибербезопасности.

Отчёты об угрозах ESET предлагают углублённый анализ последних тенденций ландшафта угроз, дополненный комментариями и рекомендациями разносторонней команды специалистов ESET по кибербезопасности, многие из которых часто выступают на престижных отраслевых конференциях, таких как RSA, Black Hat и Virus Bulletin, и известны своим опытом.

Благодаря центрам исследований и разработок ESET, охватывающим Европу, Азию и Северную Америку, аналитики ESET обеспечивают круглосуточное глобальное покрытие, используя различные часовые пояса и местоположения для реагирования на меняющийся ландшафт угроз.

Кроме того, отчёты содержат раздел «Телеметрия угроз» с подробной статистикой по всем отслеживаемым категориям угроз. Эти данные обрабатываются с честным намерением минимизировать предвзятость и максимально повысить ценность предоставляемой информации. Диаграммы содержат расчётные данные о разнице между текущим и предыдущими отчётными периодами, что позволяет отразить изменения тенденций.

Отчёты об активности APT-атак ESET содержат обзор деятельности отдельных групп, представляющих собой сложные и устойчивые угрозы (APT), которые были исследованы и проанализированы ESET Research за отчётный период. APT-группы, как правило, представляют собой высокотехнологичные кибератаки, часто поддерживаемые государствами, и занимаются целенаправленными кибератаками и шпионажем. В отличие от этого, отчёты об угрозах фокусируются на распространённых киберугрозах – так называемом преступном программном обеспечении, – которые, как правило, не являются целенаправленными и, следовательно, могут затронуть любого.