Z historią Marka K. z Katowic może utożsamić się każdy z nas. Ostatni raz swoje hasło do poczty zmienił 4 lata temu. Dziś postanowił sprawdzić, czy jego dane kiedykolwiek wyciekły. Okazało się, że od 2016 roku w Internecie krążył jego adres e-mail, imię i nazwisko oraz „silne” hasło, które wykorzystywał do logowania się m.in. Facebooka, Twittera, czy konta bankowego. Eksperci z ESET przypominają, w jaki sposób generować oraz chronić dane logowania.

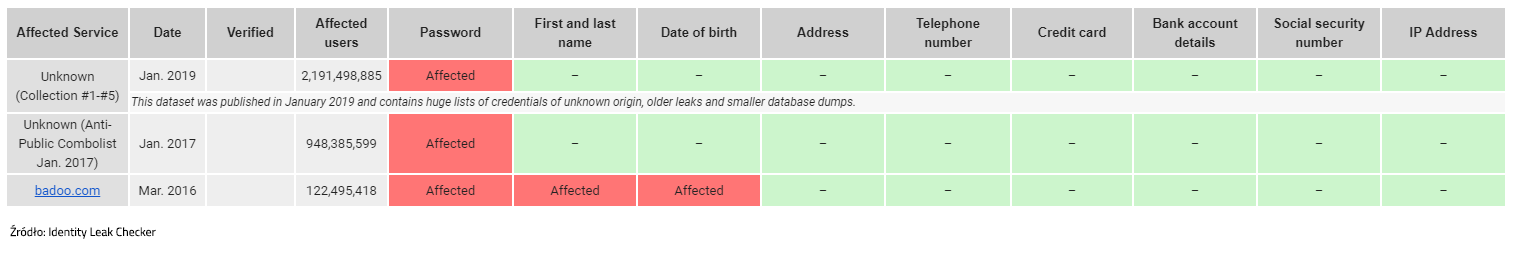

Katowiczanin z okazji Dnia Bezpiecznego Internetu przeczytał informację o niedawnym wycieku ponad 773 milionów danych z tzw. „Collection#1", które pochodziły z przeprowadzonych ataków. Zawierały adresy e-mail, hasła, imiona i nazwiska posiadaczy kont w różnych platformach oraz serwisach pocztowych. Postanowił sprawdzić na stronie Have I Been Pwned, czy jego e-mail jest na liście zagrożonych. Okazało się, że serwis wskazał, że jego adres e-mail jest bezpieczny. Dociekliwie szukał jednak innych, zaufanych stron, na których może zweryfikować swoje cyberbezpieczeństwo. Trafił na portal Identity Leak Checker, przygotowany przez niemiecki zespół badaczy bezpieczeństwa z Hasso Plattner Institut. Serwis w swojej bazie posiada ponad osiem miliardów rekordów pochodzących z różnych wycieków danych. Tym razem weryfikacja okazała się brutalnie szczera. Serwis wskazał, że w 2016 roku w wyniku ataku na serwis badoo.com, z którego raz w życiu skorzystał, wyciekły jego imię i nazwisko, data urodzenia oraz silne hasło (bo przecież składające się z dużych, małych liter, cyfr i znaków specjalnych), które wykorzystywał do logowania np. na Facebooku, Twitterze, czy do konta bankowego.

Co więcej, jego dane od tamtego czasu wypłynęły dwukrotnie – w styczniu 2017 oraz 2019 roku. Ostatni wyciek zawierał dane z wspomnianego „Collection#1". Jak wskazuje Kamil Sadkowski, starszy analityk zagrożeń w ESET, każdy, kto miał dostęp do jego poufnych informacji, mógł spróbować zalogować się do jego konta pocztowego, czy też serwisów społecznościowych. Zmienić hasła i pozbawić go dostępu do najważniejszych usług internetowych, z których korzysta na co dzień. Mógł również śledzić uważnie jego aktywność w sieci i stworzyć profil osobowościowy, który mógłby być przydatny do przeprowadzenia wyrafinowego ataku na jego osobę.

W jaki sposób chronić dane logowania?

Większość portali lub serwisów pocztowych stara się edukować użytkowników nakazując im korzystanie z niepowtarzalnych haseł oraz pokazując im „siłę” wpisywanego hasła. Często narzuca im wykorzystywanie dużych liter, cyfr oraz znaków specjalnych. Niektóre polskie banki wprowadzają dodatkową, dwuskładniową autoryzację wykorzystującą kody przesłane przez SMS, wygenerowane z listy lub z aplikacji mobilnej (albo tokena). Ponadto, część z nich chroni dane logowania za pomocą tzw. obrazka bezpieczeństwa, który jest wybierany przez użytkownika przy pierwszym logowaniu. Dla przykładu, jeśli podczas wpisywania hasła pojawi się nieznana użytkownikowi grafika, wówczas nie powinien wpisywać on hasła do bankowości internetowej. Strona bowiem może być tzw. pułapką phishingową, a więc do złudzenia może przypominać prawdziwą stronę banku, a w rzeczywistości służyć jedynie do wyłudzania danych od internautów. Jak wskazuje ekspert z ESET warto nie tylko dbać o odpowiednią siłę haseł, ale również stosować odmienne hasła dla każdego serwisu. Można także rozważyć skorzystanie z menadżera haseł.

"Taki program nie tylko potrafi wygenerować skomplikowane, trudne do odgadnięcia hasła, ale również jest w stanie w bezpieczny sposób je przechowywać. Warto podkreślić, że niektóre antywirusy mają funkcję menadżera haseł, ponadto potrafią chronić użytkowników przed działaniem keyloggerów – programów, które wychwytują wpisywane w przeglądarkę dane. Dzięki takim zabezpieczeniom jesteśmy w stanie chronić nasze dane logowania i korzystać z Internetu w sposób bezpieczny."

– tłumaczy Kamil Sadkowski z ESET.