Varför behöver små och medelstora företag bry sig om lösenord?

Enligt Verizons rapport 2017 Data Breach Investigation berodde så mycket som 81 % av alla dataintrång på svaga eller stulna lösenord. Eftersom fler än 5 miljarder lösenord har läckt ut på nätet är vanligt lösenordsskydd inte effektivt.

Och om du tror att din organisation inte har något som kan intressera cyberbrottslingar behöver du tänka en gång extra. Små och medelstora företag är utmärkta mål för cyberbrottslingar, de har mer värdefull information och större tillgångar än konsumenter, samtidigt som de är mer sårbara än storföretagen som har större säkerhetsbudgetar.

Läs mer

Detta problem förstärks av det ökande antalet företag som börjar inkludera ”smarta enheter” i sin IT-infrastruktur. Samtidigt som Sakernas Internet (IoT) hjälper till att göra verksamhet snabbare och smidigare, är dessa enheter ofta sårbara och använder offentligt tillgängliga standardnamn för administratör och standardlösenord, något som innebär en risk som kan leda till skador.

Dessutom fastslår EU:s nya allmänna dataskyddsförordning (GDPR)att organisationer av alla storlekar måste skydda säkerheten hos sina data genom att vidta ”lämpliga tekniska och organisatoriska åtgärder”. Om ett dataläckage skulle inträffa och det enda skyddet är enkla, statiska lösenord, kan man förvänta sig dryga böter.

Över hela världen skärps nu integritetslagar och -förordningar. De nyligen antagna rapporteringskraven för nationella dataintrång (NDB) i Australiens integritetslagstiftning och olika amerikanska staters integritetsregler med strikta rapporteringskrav för dataläckor, ställer högre krav på alla som behandlar information om deras invånare.

Hur gör angripare för att stjäla lösenord?

1. Bland enkla tillvägagångssätt ur verkligheten finns t.ex. att kika över axeln där angriparen iakttar sitt potentiella offer när denne skriver in sina lösenord.

2. Angripare kan även påverka sina offers ”mänskliga svagheter” med hjälp av social manipulation. Ett professionellt utformat online-formulär eller ett e-postmeddelande (nätfiskeattack) som ser ut att komma från en trovärdig avsändare kan förmå även välutbildade användare att avslöja sina lösenord.

3. Cyberbrottslingar med fotfäste i en organisations nätverk kan använda skadlig programvara för att söka efterdokument med lösenord eller registrera inmatade lösenord från tangentbordet och skicka denna information till sin styr- och kontrollserver. Vidare kan black hat-aktörer exportera filer med krypterade lösenord för att knäcka dessa offline.

4. Mer krävande attacktekniker inkluderar avlyssning av nätverkstrafiken från de anställdas enheter när de används på distans eller på offentlig plats.

5. Ett av de populäraste sätten att knäcka skydd med lösenord är att hitta dem med en råstyrkeattack. På kort tid kan automatiska skript prova miljontals lösenordskombinationer tills det rätta hittas. Det är anledningen till att det med tiden blivit nödvändigt att använda allt längre lösenord. Ju mer komplext ett lösenord är, desto längre tid tar det för cyberbrottslingarna att gissa sig till det.

Hur formulerar man en god policy för lösenord?

För att säkerställa att er organisation har en effektiv policy för lösenord bör man följa specifika procedurer:

- De anställda behöver utbildas i hur man skapar ett starkt lösenord. »

- IT-avdelningar bör införa regler vid val av lösenord och se till att företaget har en lösenordspolicy. »

- Alla organisationer rekommenderas att införa extra skyddsåtgärder för att stärka lösenordens säkerhet i hela organisationen.

Vad mer kan er organisation göra för att skydda sina lösenord?

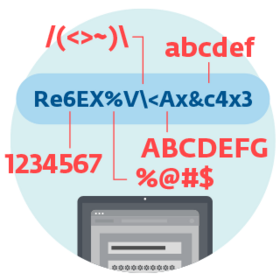

För bättre skydd av lösenorden för de anställda i er organisation rekommenderas tvåfaktorsautentisering (2FA). Detta bekräftar kontoinnehavarens identitet med en engångskod – något användaren har – i kombinationen med användarnamn och lösenord – något användaren känner till – vilket skyddar åtkomsten till företagets system även i de fall inloggningsuppgifterna kan ha läckt ut eller blivit stulna.

Eftersom SMS och mobila enheter ofta utsätts för attacker med skadeprogram undviker moderna lösningar för 2FA bekräftelse via SMS-koder och föredrar istället push-notiser, då dessa är både säkrare och mer användarvänliga. För att ytterligare höja säkerheten i autentiseringsprocessen kan organisationer lägga till biometri – något som användaren är – genom att införa multifaktorautentisering (MFA).

ESETs kraftfulla 2FA skyddar lösenorden

ESET Secure

Authentication

Mobilbaserad inloggning med en fingertryckning hjälper till att säkra era data på ett smidigt sätt samtidigt som alla obligatoriska regler är uppfyllda. Det utnyttjar användarvänliga push-notiser för både Android och iOS, är lätt att hantera och kan implementeras snabbt, på 10 minuter. Prova nu och se hur det fungerar.