¿Por qué las PYMES deben preocuparse por las contraseñas?

Según el informe de Verizon sobre la investigación de las filtraciones de datos de 2017, hasta el 81% de las filtraciones de datos están causadas por contraseñas débiles o robadas. Dado que se han filtrado más de 5.000 millones de contraseñas online, la protección básica de contraseñas se está volviendo ineficaz.

Y si piensas que tu empresa no tiene nada que interese a los ciberdelincuentes, piénsalo de nuevo. Las PYMES son el punto de mira de los ciberdelincuentes, ya que tienen datos y activos más valiosos que los particulares y, sin embargo, son más vulnerables que las empresas, que cuentan con mayores presupuestos de seguridad.

Leer más

Este problema se ve ampliado por el creciente número de empresas que incorporan dispositivos "inteligentes" a su infraestructura informática. Aunque el Internet de las cosas (IoT) les ayuda a agilizar y hacer más sencillas las operaciones empresariales, estos dispositivos suelen ser vulnerables y funcionar con nombres de usuario y contraseñas de administrador por defecto disponibles públicamente, lo que supone un riesgo que puede tener consecuencias perjudiciales.

Además, el nuevo Reglamento General de Protección de Datos (RGPD) de la UE establece que las empresas de todos los tamaños deben garantizar la seguridad de sus datos mediante la aplicación de "medidas técnicas y organizativas adecuadas". Por tanto, si se produce una infracción y solo se dispone de contraseñas simples y genéricas, cabe esperar una cuantiosa multa.

En todo el mundo, las leyes y normativas sobre privacidad se están endureciendo. Los requisitos de notificación de las filtraciones de datos nacionales (NDB) de la Ley de Privacidad de Australia, recientemente promulgada, y las normativas de privacidad de varios estados de EE.UU. con estrictos requisitos de notificación de filtraciones de datos, están elevando las normas para cualquiera que tenga datos de residentes de esas jurisdicciones.

¿Cómo roban los hackers las contraseñas?

1. Entre las técnicas más sencillas utilizadas se encuentra el shoulder surfing (mirar por encima del hombro), en el que los atacantes observan a las víctimas cuando escriben sus contraseñas.

2. Los hackers también manipulan la "debilidad humana" de sus víctimas a través de la ingeniería social. Un formulario en línea elaborado por profesionales o un correo electrónico (ataque de phishing) aparentemente de un remitente de confianza pueden convencer incluso a usuarios bien informados para que divulguen sus contraseñas.

3. Los hackers con presencia en la red de la organización pueden utilizar el malware para buscar documentos que contengan contraseñas o registrar las pulsaciones de las mismas y enviar esta información a su servidor de C&C. Los hackers también pueden extraer archivos de contraseñas encriptadas y descifrarlas fuera de línea.

4. Las técnicas de ataque más exigentes incluyen la interceptación del tráfico de red de los dispositivos de los empleados que se utilizan a distancia o en un lugar público.

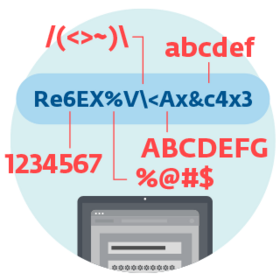

5. Una de las formas más populares de vulnerar la protección de las contraseñas es la utilización de la fuerza bruta. Los scripts automatizados prueban millones de combinaciones de contraseñas en un corto periodo de tiempo hasta encontrar la correcta. Por eso es necesario que las contraseñas sean cada vez más largas con el paso de los años. Cuanto más compleja es la contraseña, más tiempo necesitan los hackers para adivinarla.

¿Cómo crear una buena política de contraseñas?

Para asegurarte de que tu empresa cuenta con una política de contraseñas eficaz, es aconsejable seguir unos procedimientos específicos:

- Los empleados deben recibir formación sobre cómo crear una contraseña segura.

- Los departamentos de IT deben aplicar normas a la hora de establecer y hacer cumplir la política de contraseñas de la empresa.

- Se recomienda a todas las empresas que apliquen medidas de protección adicionales para aumentar la seguridad de las contraseñas en toda la empresa.

¿Qué más puede hacer tu empresa para proteger tus contraseñas?

Para proteger mejor las contraseñas de los empleados de tu empresa, se recomienda el uso de la autenticación de doble factor (2FA). Esto verifica la identidad del titular de la cuenta con un código de acceso único – algo que el usuario tiene – además del nombre de usuario y la contraseña – algo que el usuario conoce – protegiendo así el acceso a los sistemas de la empresa, incluso en caso de que se filtren o roben las claves.

Como los SMS y los dispositivos móviles suelen ser objeto de ataques de malware, las soluciones 2FA modernas renuncian a la verificación por SMS y optan por las notificaciones push, ya que son más seguras y fáciles de usar. Para aumentar aún más la seguridad del proceso de autenticación, las empresas pueden añadir la biometría – algo que el usuario es – aplicando la autenticación multifactorial (MFA).

El potente 2FA de ESET protege las contraseñas

ESET Secure

Authentication

La autenticación basada en el móvil con un solo clic te ayuda a proteger tus datos sin problemas, además de cumplir con los requisitos. Utiliza notificaciones push fáciles de usar tanto para Android como para iOS, tiene una gestión sencilla y una implementación rápida en 10 minutos. Prueba ahora y comprueba cómo funciona.