דליפת מידע לדארק ווב אינה תרחיש קצה או אירוע חריג. עבור ארגונים, מדובר בתוצאה ישירה של הדרך שבה מתקפות סייבר פועלות היום. התוקפים כבר לא מחפשים רק להשבית מערכות או להצפין קבצים, אלא לאסוף מידע, לסחור בו ולנצל אותו לאורך זמן.

במקרים רבים, הארגון כלל אינו מודע לכך שמידע רגיש כבר עבר ידיים. אין אזעקה, אין קריסה, ואין אינדיקציה מיידית. הנזק מתחיל להתגלות רק כאשר מישהו משתמש במידע הזה בפועל.

למה הדארק ווב מהווה איום עסקי ממשי

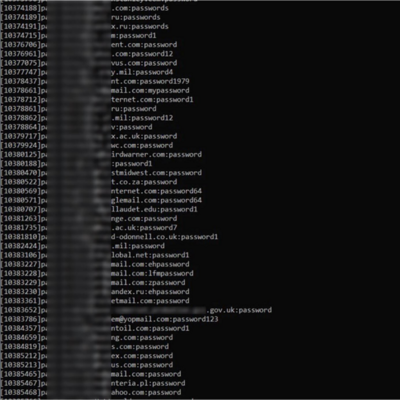

הדארק ווב הפך בשנים האחרונות לשוק מסודר למידע ארגוני. לא מדובר רק בפרטי אשראי או בסיסמאות בודדות, אלא במידע שמאפשר לתוקפים להבין איך הארגון עובד מבפנים. נתוני עובדים, גישות למערכות, חשבונות ענן ופרטי חיבור לשירותים חיצוניים הם נכס בעל ערך גבוה.

כאשר מידע כזה דולף, התוקף לא חייב לפרוץ. הוא פשוט נכנס עם הרשאות שנראות לגיטימיות. מנגנוני אבטחה רבים אינם מזהים זאת כתקיפה, משום שמבחינתם מדובר בפעילות “חוקית”.

איך מידע ארגוני מגיע לשם בפועל

ברוב המקרים, הדליפה אינה נובעת מאירוע בודד, אלא משילוב של כמה גורמים. פריצה למערכת של ספק או שותף עסקי יכולה לחשוף מידע גם על הארגון עצמו. נוזקות גונבות מידע, שפועלות בשקט על תחנות קצה של עובדים, אוספות אישורי התחברות ואסימוני גישה ומעבירות אותם הלאה. מתקפות פישינג, שהיום נכתבות בשפה מושלמת ומותאמות לתפקיד העובד, משכנעות משתמשים להזין פרטים בלי להרגיש שמדובר בהונאה.

לעיתים מדובר גם בטעויות אנוש פשוטות: הרשאות עודפות, שימוש חוזר בסיסמאות, או אחסון מידע רגיש בסביבה שלא הוגדרה כראוי. כל אחד מהגורמים הללו לבדו אולי נראה שולי, אבל יחד הם יוצרים חשיפה משמעותית.

למה ארגונים מגלים את זה מאוחר מדי

אחת הבעיות המרכזיות בדליפות מידע היא שהן אינן מייצרות רעש. המידע לא תמיד מנוצל מיד. הוא יכול להישמר, להימכר או להיות משולב עם נתונים מדליפות אחרות כדי לבנות תמונה מלאה יותר של הארגון.

בפועל, ארגונים רבים מגלים על הדליפה רק לאחר שמתרחשת מתקפת המשך, כאשר מתקבלת פנייה רגולטורית, או כאשר צד שלישי מתריע על כך שפרטי הארגון נמצאו במאגר זדוני. בשלב הזה, מרחב התמרון כבר מצומצם בהרבה.

ההשלכות חורגות מעולם ה-IT

דליפת מידע אינה רק אירוע טכנולוגי. היא משפיעה ישירות על הארגון ברמה העסקית, המשפטית והתדמיתית. פגיעה באמון לקוחות, עלויות תגובה ושחזור, קנסות רגולטוריים והשבתת פעילות הם רק חלק מהמחיר.

בעולם של רגולציה מחמירה, כמו תיקון 13 וה־GDPR, לא מספיק להגיד “לא ידענו”. ארגונים נדרשים להוכיח שליטה, נראות ויכולת תגובה. חוסר היערכות הופך את הדליפה לבעיה ניהולית ולא רק טכנולוגית.

איך נכון להיערך כארגון

היערכות נכונה מתחילה בגישת מניעה תחילה. צמצום משטח התקיפה, ניהול זהויות והרשאות, והקשחת נקודות קצה הם הבסיס. אבל זה לא מספיק

ארגונים צריכים נראות מתמשכת על פעילות משתמשים ומערכות, ולא רק על קבצים זדוניים. מתקפות מודרניות מבוססות על התנהגות חריגה, על שרשראות פעולה, ועל שימוש חכם בהרשאות קיימות. ללא זיהוי התנהגותי ויכולת תגובה מהירה, גם מערכות מתקדמות עלולות לפספס את הרגע הקריטי.

זמן התגובה הוא גורם מכריע. פער של שעות או ימים בין חדירה לזיהוי עלול להפוך אירוע נקודתי למשבר מתגלגל.

שאלות שעולות כמעט בכל הנהלה

• האם פתרון אנטי וירוס מסורתי מספיק? ברוב המקרים לא.

• האם זה רלוונטי גם לארגונים בינוניים? בהחלט, ולעיתים אף יותר.

• האם אפשר למנוע דליפה לחלוטין? לא, אבל אפשר לצמצם משמעותית סיכון ונזק.

דליפת מידע לדארק ווב היא לא הבעיה, אלא הסימפטום. הבעיה האמיתית היא חוסר נראות והנחה שמידע ארגוני אינו מעניין תוקפים. בפועל, הוא אחד היעדים המרכזיים.

ארגונים שמבינים זאת מוקדם, פועלים בגישת מניעה תחילה ומשלבים ניטור, תגובה ומודעות - מצליחים לא רק לצמצם סיכונים, אלא גם לעמוד בדרישות רגולציה ולשמור על יציבות עסקית לאורך זמן.