サイバーセキュリティ分野のグローバルリーダーであるESET(本社:スロバキア)は、2025年6月から2025年11月までの最新のサイバー脅威動向をまとめた「ESET脅威レポート 2025年下半期版」を公開しました。本レポートは、ESETテレメトリデータおよびESET脅威検出・研究チームの専門家の分析に基づき、世界および日本における最新のサイバー脅威の傾向を明らかにしています。

今期は、AIが悪意のあるスクリプトをその場で生成するランサムウェアの出現が確認されたことや、日本国内でも被害が深刻化しているランサムウェア、モバイル決済にも使われるNFCを狙う脅威の進化など、サイバーセキュリティにおける重要な転換点となる複数の事象が確認されました。以下に、本レポートで取り上げた6つの主要な脅威トピックスについて、本レポートでは触れられていない日本向けの補足・コメントも加えて紹介します。

トピックス

- AIが悪意のあるスクリプトをその場で生成するランサムウェアの出現

- NFCの悪用は前期比87%増加、ハイブリッド型マルウェアの台頭

- 「Lumma Stealer」の衰退と情報窃取型マルウェア「Vidar2.0」の登場

- 「CloudEyE」攻撃は前期比約30倍に急増

- SNS上の詐欺「Nomani」は前年比62%増加、ディープフェイクが顕著に高度化

- 日本の大手企業も被害にあったランサムウェアは攻撃が高度化

1. AIが悪意のあるスクリプトをその場で生成するランサムウェアの出現

2025年下半期、サイバーセキュリティ業界は、AI(人工知能)が被害者の環境に応じて変化・適応させることが可能なAI駆動型マルウェアを生成し、サイバー攻撃における新たな領域に直面しました。

2. NFCの悪用は前期比87%増加、ハイブリッド型マルウェアの台頭

AndroidプラットフォームにおけるNFC(近距離無線通信)を悪用した脅威は、2025年上半期と比較して下半期に87%増加しました。NFCはGoogle Pay、Apple Pay、おサイフケータイ、モバイルSuicaなど、スマートフォンを決済端末に近づけて決済する際に用いられています。今期は日本におけるNFCによる大きな被害は報告されていませんが、スマホ決済の利用率が上昇していることから、今後、日本でも大きな被害が起こることも想定されます。

3. 「Lumma Stealer」の衰退と情報窃取型マルウェア「Vidar2.0」の登場

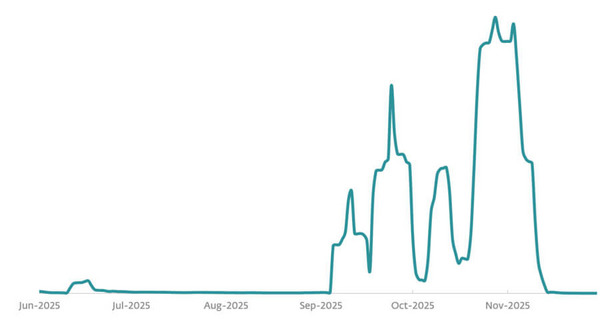

猛威を振るっていた情報窃取型マルウェアの「Lumma Stealer」は、2025年5月の国際的な法執行機関とESETを含むサイバーセキュリティ―企業の連携による作戦によって、ネットワークの大部分が無力化されました。しかし、2025年6月には復活に関する報告が届き、7月にスパム配信キャンペーンが行われ、主にメキシコで検出されました。その後、2025年下半期には「Lumma Sterler」の検出数は減少傾向となっていますが、依然として警戒が必要です。

「Lumma Stealer」の代替候補と言える情報窃取型マルウェア「Vidar」は、2025年10月にバージョン2.0をリリースし、コードの全面刷新と新機能の追加を表明しています。今後、「Lumma Stealer」に代わって「Vidar」が攻撃に利用される懸念があります。

【補足】日本におけるフィッシング件数は1.4倍

日本のフィッシング対策協議会によると、2025年に同協議会に報告されたフィッシング件数(海外含む)は245万件以上で、前年比1.4倍に増加しました。特に、実在する宅配業者(ヤマト運輸など)を装った不在通知SMSやメールから、偽サイトへ誘導し、個人情報やクレジットカード情報を盗み取る手口が横行しています。Lumma Stealerのような情報窃取マルウェアは、こうしたフィッシングサイトを通じて配布されるケースも多いため、企業は従業員に対し、不審なURLを開かないよう徹底した教育を行う必要があります。

4. 「CloudEyE」攻撃は前期比約30倍に急増

MaaS(サービスとしてのマルウェア)型のダウンローダー兼クリプターである「CloudEyE」(別名 GuLoader)の検出数が、2025年下半期に約30倍に急増しました。「CloudEyE」は多段階型マルウェアで、初期状態のダウンローダーから、PowerShellスクリプト、JavaScriptファイル、NSIS実行ファイルを介して拡散します。これらが暗号化コンポーネントと本体をダウンロードします。すべての段階が高度に難読化されており、検出や分析を意図的に困難にするために、そのコンテンツは、圧縮・暗号化・エンコーダなどの方法で隠匿されています。ESETのテレメトリデータによれば、「CloudEyE」の初期段階の攻撃試行は2025年下半期に著しく増加し、このマルウェアの検出数は10万件以上を記録し、30倍に増加しました。

「CloudEyE」は特にポーランドで多く検出されました。キャンペーンで使用されたメールは、侵害された正規アカウントから送信されることが多く、標的となった国の言語にローカライズされていました。多くのメールには署名欄が精巧に偽造されており、メールの内容は「請求書の支払い」、「発注に関する問い合わせ」、「荷物の追跡」が主でした。「CloudEyE」は添付ファイル内に潜んでおり、ファイル拡張子7z、gz、imgを持つアーカイブ形式で、バッチスクリプトまたはNSIS実行ファイルのいずれかが組み込まれていました。

【補足】日本でも「CloudEyE」による攻撃が増える可能性

今期は日本における「CloudEyE」の検出は多くはありませんが、検出例はあります。世界で「CloudEyE」の検出が2025年下半期に約30倍に急増しているため、今後、日本でも「CloudEyE」の攻撃が増える可能性があります。「CloudEyE」には、ランサムウェアや情報窃取ツールを運ぶ機能があります。「CloudEyE」は、請求書や注文確認を装った精巧なメールの添付ファイルに潜み、高度な隠蔽技術でセキュリティツールによる検知を回避します。

5. SNS上の詐欺「Nomani」は前年比62%増加、ディープフェイクが顕著に高度化

ESETでは、SNS上で詐欺を拡散する不正コンテンツのことを「HTML/Nomani」として追跡しています。しばしば、著名人のディープフェイク動画やAIに生成された偽ニュースサイトなどが用いられます。AIによる音声合成とリップシンク技術(口の動きを音声と一致させる技術)の向上により、肉眼で真偽を見抜くことは極めて困難になっています。このような「Nomani詐欺」が、前年比62%増と急増しています。検出件数は世界中で数十万件に達しており、地域別では大半が日本、スペイン、チェコ、スロバキア、ポーランドで発生したものでした(なお、これらの地域はESET製品が普及しているため、統計的な偏りが生じている可能性があります)。詐欺広告はこの1年間で顕著に改良され、フィッシングフォームやWebサイトへの誘導手段として用いられる有名人のディープフェイクは解像度が向上し、動きが自然なものになっています。こうした進化により、ユーザーが詐欺を見抜くことは困難になりつつあります。

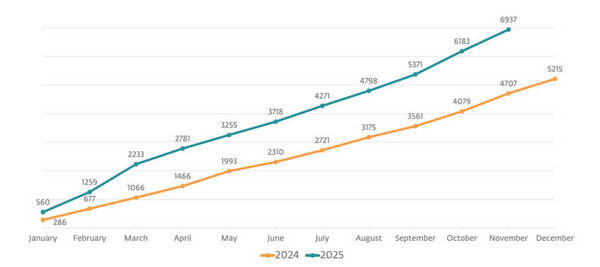

【補足】日本でのSNS型投資詐欺被害は945億円超

日本国内でも、「Nomani詐欺」の被害が深刻化しています。警察庁の発表によると、2025年1月から11月までのSNS型投資詐欺の被害額は合計で1,071億円に達しました。 著名な投資家や経済評論家をかたった偽広告がSNS上で大量に拡散されています。企業においても、役員や経理担当者がこうした詐欺の標的となり、企業の資産を流出させる「ビジネスメール詐欺(BEC)」へと発展するリスクがあるため、注意が必要です。

6. 日本の大手企業も被害にあったランサムウェアは攻撃が高度化

2025年、ランサムウェアの脅威はRaaSグループ間の勢力図が劇的に変化しました。世界のランサムウェアの被害者数は年末を待たずに前年の総数を上回り、年間では前年比40%増に達する見込みです 。

ESETによるコメント ―日本企業への提言―

1.フィッシング対策としてフェイクへの対策と手順を実装する

ディープフェイクや偽ニュース、偽のサイト、偽SNS広告などを用いた詐欺は、従来のフィッシングよりも精巧になっており、個人の注意力だけでは防ぎにくくなっています。攻撃者は、請求書処理、取引先管理、採用・人事手続きなどの高リスクな処理をターゲットとし、急ぎの連絡や上司・取引先を装ったフェイク指示により確認プロセスを迂回させようとします。従業員には、「URLをクリックしない」、「添付ファイルを開かない」という従来の注意点だけでなく、「偽サポート画面」、「SNS広告」、「ディープフェイク音声・動画」などの最近のフィッシング手口を教育する必要があります。このような教育と合わせて、「だまされても事故になりにくい手順」を整備することも大事です。例えば次のような対策が考えられます。

- 取引先の口座変更、緊急の振込依頼、支払条件変更などのセキュリティに配慮すべき依頼は、メールだけで完結させず、別経路(登録済み番号への折り返し等)で再確認する手順を標準化する。

- 経理・購買・人事・情報システムなど、事故が起きたときの影響が大きい部門は、複数名承認・権限分離・変更履歴の監査を、例外なく運用する。

2.スピーディに自己変化、環境に応じた最適化が行われるAI攻撃には、侵害されても広がらない設計

AIを用いたマルウェアは、従来よりも短いサイクルでコードを変え、環境に合わせて動作を調整するようになりました。そのため、既知のIOC(署名、ハッシュ、ドメイン等)に依存する検知だけでなく、AI/MLを用いた振る舞い・異常検知搭載のソリューション(EDR/XDR)と、検知後には素早く対応や封じ込めを実行できるようにする体制が重要です。

- PowerShell等のスクリプト実行、外部への不審な通信、資格情報(ID・パスワード等)に関わる挙動など、攻撃の初期から終盤まで共通して現れやすい行動の監視と悪意のある行動に対する対応を強化する。

- 警告を出すだけでなく、端末隔離やプロセス停止などのアクションを実行できる体制を整える(夜間・休日も含む)。

- ログの可視化、ポリシー・ルール整備、初動判断の手順化などで一貫した対応を定着させる。

3.EDRの効果を最大化する基本的な「サイバー衛生」の徹底

本脅威レポートでは「EDRキラー」の一般化が指摘されました。しかし、被害に遭った多くの中堅・中小企業では、「当たり前の対策」が徹底されておらず、そこを攻撃者に突かれて侵入を許したケースも多々あります。EDRの高度な検知システムの効果を確実に発揮させるためにも、以下の「サイバー衛生管理(サイバー・ハイジーン)」の徹底を推奨します。

- 基本のサイバー衛生管理:社内ネットワークの構成を見直し、不要なポートやサービスが稼働していないか、従業員のアカウント権限は必要最小限に絞られているか、VPN機器やクラウドサービスへのアクセスに多要素認証(MFA)が実装されているかを再確認する。

- 資産管理の徹底と最新のパッチ適用:自社が保有するハードウェア・ソフトウェア資産を正確に把握し、利用ルールやガイドラインを整備した上で、迅速にパッチを適用する体制を整える。

- バックアップの保管と復元演習、BCP策定:バックアップデータのランサムウェアによる暗号化・破壊に備えて、オフラインや不変ストレージで保管する。また、バックアップデータからの復元を確認する演習を行い、インシデント発生時の具体的な対応手順を含めたBCP(事業継続計画)を策定する。

最新のESET脅威レポート2025年下半期版はこちらからご覧ください。

ESETのリサーチ関する最新ニュースは、WeLiveSecurity.com、Twitter(現X)、BlueSky、Mastodonでもご確認いただけます。

ESETについて

ヨーロッパで設立したESET® は、全世界に拠点を展開するヨーロッパを代表するサイバーセキュリティ企業です。最先端のデジタルセキュリティを提供し、侵害が発生する前に防ぐことを目指しています。AIの力と人間の専門知識を融合させることで、ESETは既知・未知を問わず、進化し続ける世界中のサイバー脅威に先手を打ちます。企業、重要インフラ、個人を問わず、エンドポイント、クラウド、モバイルのいずれの保護においても、ESETのAIネイティブかつクラウドファーストなソリューションとサービスは、優れた効果と使いやすさを提供します。ESETのテクノロジーは「EU製」であり、強力な検知・対応機能、非常に安全な暗号化、多要素認証を備えています。24時間365日のリアルタイム防御と、地域に根ざしたサポート体制により、ユーザーの安全とビジネスの継続性を確保します。変化の激しいデジタル環境においては、先進的なセキュリティアプローチが求められます。ESETは、研究開発センターとグローバルなパートナーネットワークにを活用し、世界トップクラスの研究と強力な脅威インテリジェンスを提供しています。詳細は、イーセットジャパンのウェブサイトwww.eset.com/jpをご覧ください。また、LinkedIn、Facebook、Twitter(現X)でフォローしてください。