欧州スロバキアにグローバルヘッドクオーターを構える「ESET」。

ESETのリサーチャーが世界中のサイバー犯罪の状況を分析し、「ESET Threat Report(ESETサイバーセキュリティ脅威レポート)」として、定期的に発表しています。

2021年度第3三半期(9月~12月)におけるグローバルの脅威状況をまとめたレポートが、「ESET Threat Report T3 2021」です。

ESETの日本拠点「イーセットジャパン株式会社」が、ESET Threat Report T3 2021を読み取り、日本国内で特に話題となったトピックを抽出。

日本国内における脅威状況の分析を交えながら解説した日本国内向けレポート、「ESETサイバーセキュリティ脅威レポート2021年第3三半期版」を、2022年3月9日に公開します。

ランサムウェア犯罪者が続々逮捕!2022年に終息なるか?

端末内のデータを暗号化した上で身代金を要求するマルウェア「ランサムウェア」の動向は、ここ数年、サイバーセキュリティの世界において、最も注視されてきたトピックでした。

2021年度第3三半期のランサムウェアの動向について、解説します。

■ランサムウェアの検出数は0.6%の微増ながらピークもあり

ESETが確認したランサムウェアの検出数を、T2(2021年5月~8月)とT3(2021年9月~12月)とで比較すると、わずか0.6%の微増に留まりました。

ただし、全体的には横ばい傾向ながら、注目すべきは、攻撃にはピークがあり、ランサムウェア検出数が急増したポイントが存在している点は見逃せません。

一番のピークは、2021年第3三半期初めの2021年9月9日。この日検出されたランサムウェアのうち73%を占めていたのが、脅威レポート2021年第2三半期版で詳報した「Win/Filecoder.Sodinokibi」(別名:REvil)です。

そして、9月9日に最も多くランサムウェア攻撃が発生したのが、南アフリカでした。わずか数日前の9月6日には、南アフリカの司法省が大規模なランサムウェア攻撃を受けています。(参照元:https://gadgets360.com/internet/news/ransomware-attack-south-africa-department-of-justice-system-restore-child-payment-service-2544079)

■史上最高額2億4千万米ドルの身代金

ランサムウェアが要求する身代金の史上最高額が、またまた更新されました。2021年第3三半期中、欧州最大の家電量販チェーン店メディア・マルクト(MediaMarkt)がランサムウェア攻撃に見舞われましたが、驚くべきは、ランサムウェアの身代金の額です。

ランサムウェアグループのHiveがメディア・マルクトに対し、2億4千万米ドルを要求。ランサムウェアの身代金としては史上最高額となりました。

2021年第3三半期中のこのような動向から、引き続き、ランサムウェア攻撃は最も注視すべき脅威であると、ESETは考えています。

■ランサムウェア犯罪者が続々逮捕!「Sodinokibi」のメンバー10数人も

上述の通り、2021年第3三半期中にも大きなランサムウェア攻撃が発生していますが、私達インターネットユーザにとっては、希望となる大きな動きも見られました。

それは、特に2021年9月以降、警察機関によるランサムウェアの取り締まり活動が積極的に行われたことです。

例えば、2021年第3三半期直後の2022年1月14日。米国当局からの情報提供を受けたロシアの捜査官が、上述した悪名高いランサムウェアグループ「Sodinokibi」のロシア国内の拠点を急襲。メンバー10数人を逮捕しました。

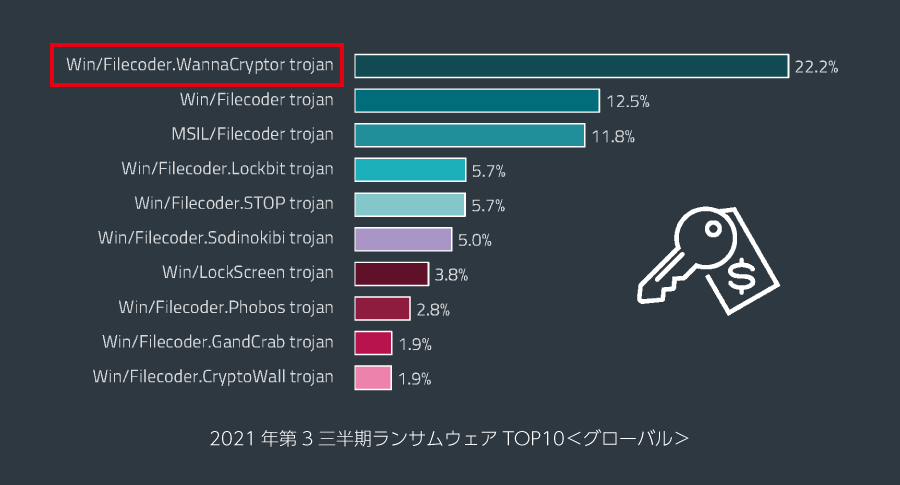

■ランサムウェアファミリ検出数TOP10

2021年第3三半期中にESET製品がブロックしたランサムウェアのファミリTOP10は、次の通りです。

グローバルでは、2021年第2三半期と同様に、「WannaCryptor」が第1位となりました。

■日本国内では2021年11月初旬にランサムウェア攻撃のピーク

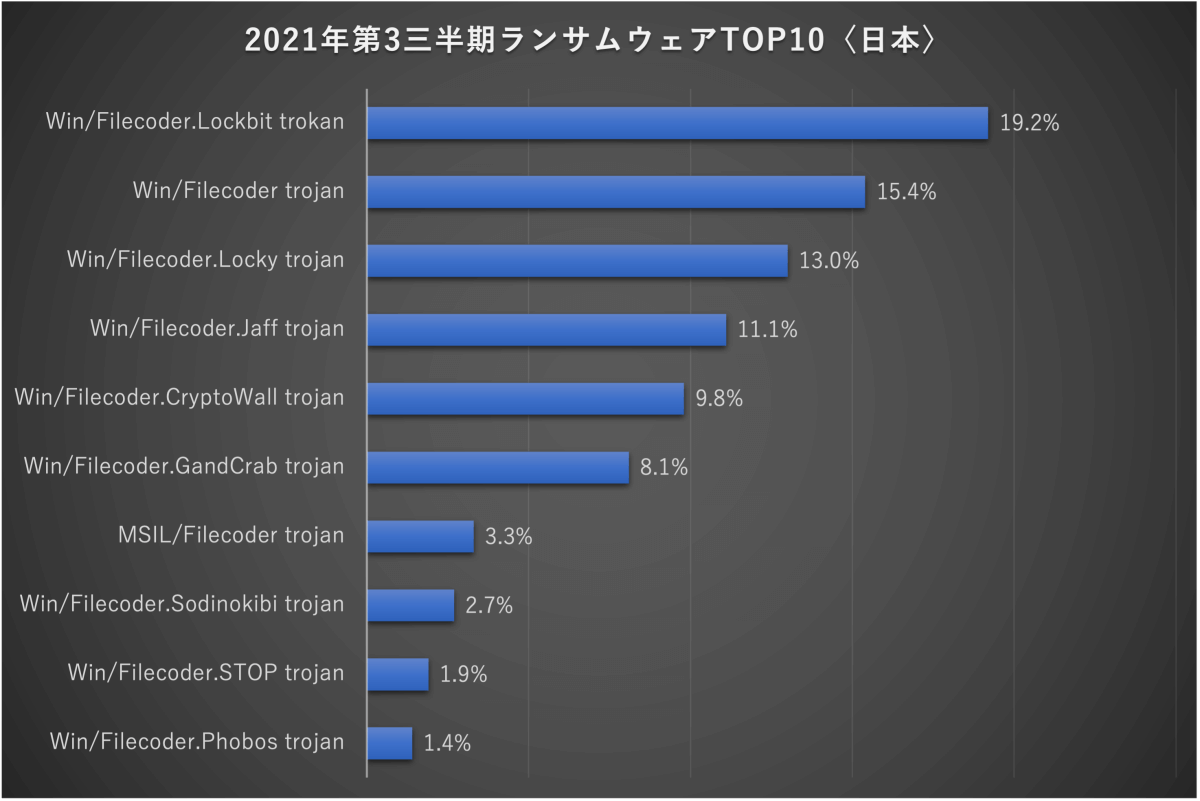

2021年第3三半期における日本国内でのランサムウェアの動向を解説します。

まず、2021年第3三半期中、日本国内で検出されたランサムウェアファミリのTOP10は次のとおりです。

グローバルと日本国内でのランサムウェアTOP10を比較すると、グローバルでは、「WannaCryptor」が第1位となった一方、日本では、TOP10外の第12位でした。

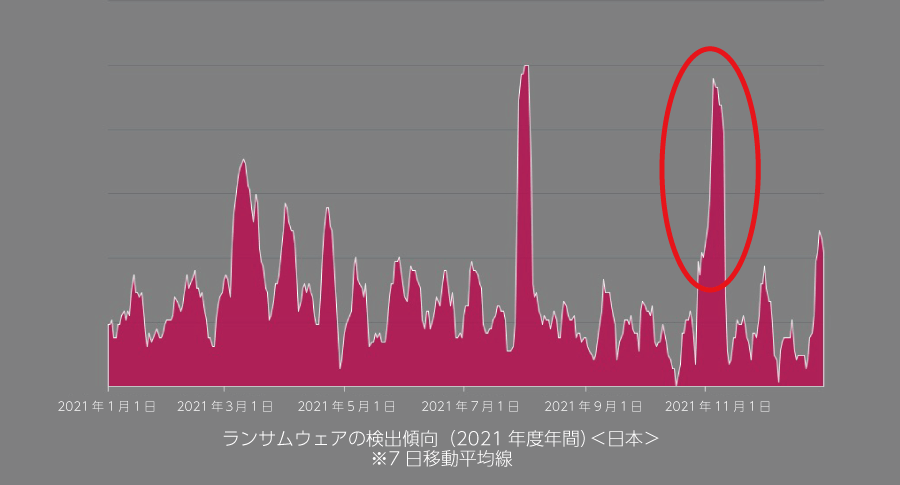

次に、年間トータルでのランサムウェア検出数に着目します。2021年度1年間で、日本国内で検出されたランサムウェアの検出傾向は次のとおりです。

グローバル全体では、2021年9月初旬にランサムウェア検出数のピークがあったと紹介しました。

日本国内では、このように2021年11月初旬にランサムウェア攻撃のピークが来ています。

2021年11月初旬と言えば、奇しくも、衆議院選挙の投開票の時期と重なっており、ランサムウェア急増との関連は不明ながら、奇妙な一致が確認されました。

2021年第3三半期マルウェアの検出数TOP 10

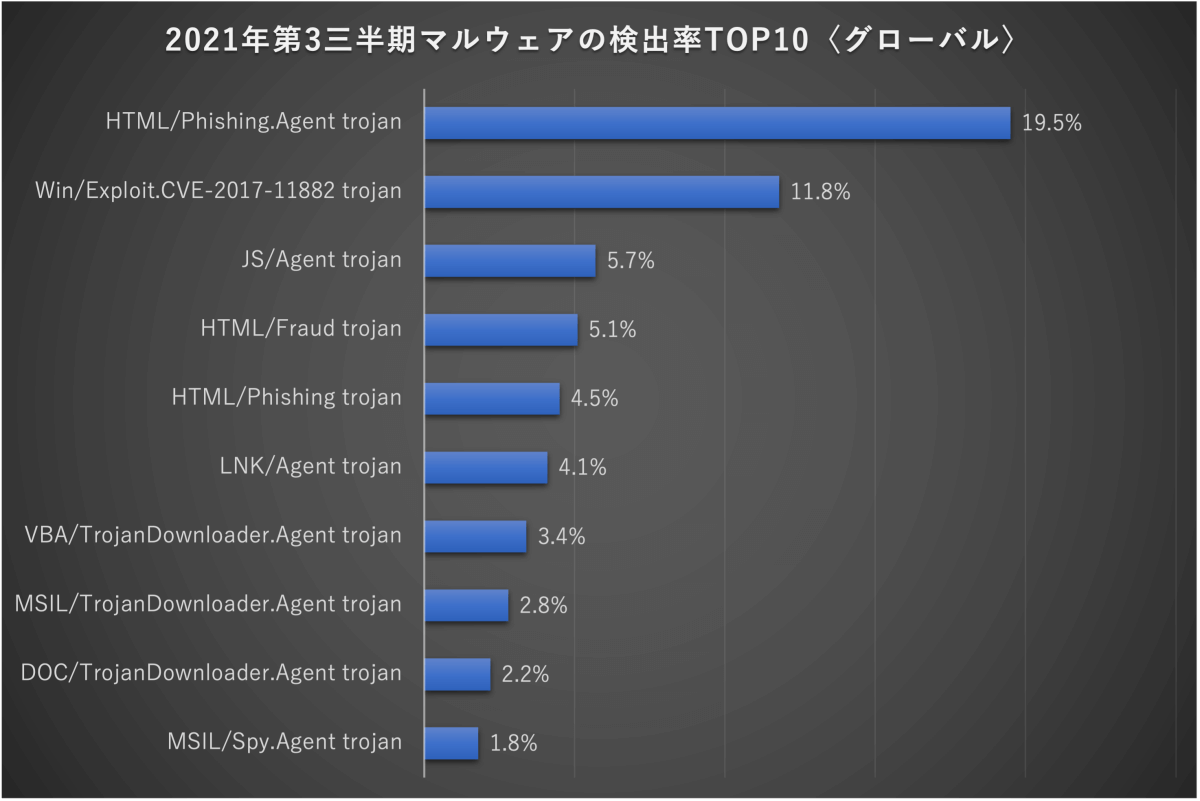

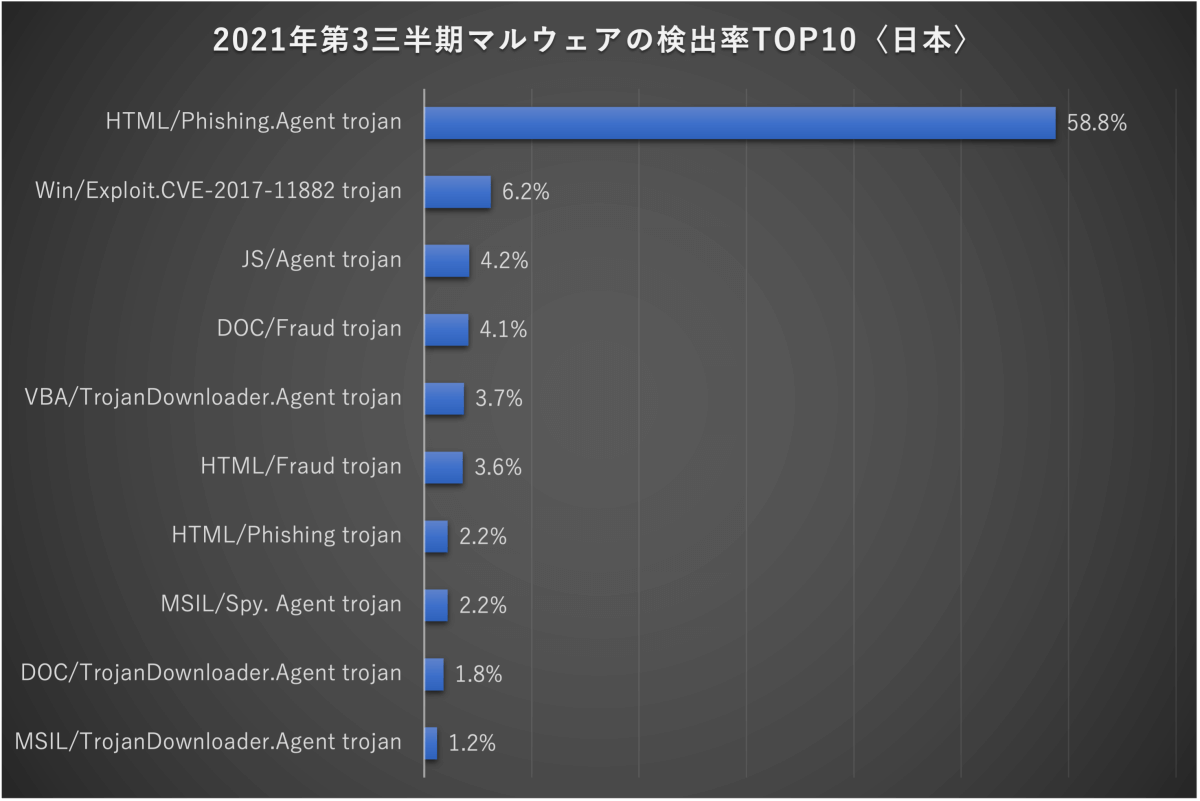

2021年第3三半期におけるマルウェアの検出数のTOP 10を紹介します。

メール攻撃が日本を狙い撃ち!日本人はメールに弱い?

上述の2021年第3三半期マルウェアの検出率TOP 10で、グローバルでの第1位が「HTML/Phishing.Agent」でした。このマルウェアの正体は、ユーザに個人情報を入力・送信させることを目的とした不正なHTMLコードです。

2021年第2三半期と比較し、「HTML/Phishing.Agent」の検出数は、78%増加しているだけでなく、「HTML/Phishing.Agent」として検出されたフィッシングメールの多くは、日本で確認されています。

「HTML/Phishing.Agent」として検出されるフィッシングメールで多く悪用されたトピックは、いずれも偽の、医薬品に関する情報や受信トレイの容量オーバーに関する通知でした。

今一度気を引き締め、このようなフィッシングメールに警戒する必要がありそうです。

「HTML/Phishing.Agent」の他、2021年中に確認された大規模なDOC/Fraudキャンペーンの4つのうちの1つで用いられた、不正メール「DOC/Fraud」は、日本のユーザを主な標的としたものです。

2021年第3三半期における、電子メールの脅威の19%は、日本で検出されており、世界第1位となりました。

RDPを狙う攻撃はまだまだ続く

脅威レポート2021年第2三半期版(2021年5月~8月)で、RDP(リモートデスクトッププロトコル / Remote Desktop Protocol)を経由した侵入について詳報しました。

ESETは2021年第3三半期中も引き続き、RDPを狙う攻撃手法に注目してきました。

2021年第3三半期中、RDPに対するブルートフォース攻撃がさらに加速し、2021年第2三半期中には550億回であった攻撃数が2021年第3三半期中は前期から約274%増加し2060億回に達しました。

新型コロナウイルスの影響により多くの企業が混乱した2020年。ロックダウンやリモートワークへの性急な移行もあり、未だに多くのRDPサービスが危険な状態なままになっていることが一因であるとESETは考えています。

スパイ集団「The Dukes」のその後 攻撃者グループらにも動きが

脅威レポート2021年第2三半期版で詳報していた、悪名高き攻撃者グループ「The Dukes」に、新たな動きがありました。

■The Dukesが新たな高度サイバー攻撃を展開

2020年12月、サイバー犯罪者集団「The Dukes」(別名:APT29・Cozy Bear・Nobelium)が、IT管理ソフトやリモート監視ツールを開発しているSolarWinds社の製品を悪用したサプライチェーン攻撃を展開。

このサプライチェーン攻撃は、”史上最大級の複雑かつ高度なサイバー攻撃”と呼ばれています。

2021年第3三半期においても、The Dukesが仕掛けた新たな大規模攻撃が発生しています。

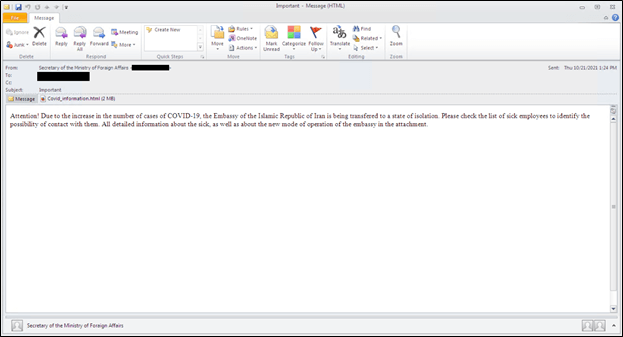

2021年10月から11月にかけて、ESETは欧州の外交使節団や外務省を標的としたスピアフィッシングキャンペーンを検出しました。ESETは、この新しい攻撃もまた、The Dukesによるものと考えています。

上記のスピアフィッシングメールでは、攻撃者はイラン外務省になりすましています。送信先は、欧州連合(EU)加盟国の在外公館に勤務する職員です。

そして、メールの内容を見ると、新型コロナウイルスの感染拡大のためにイラン大使館が閉鎖されると記載されています。

さらに、“Please check the list of sick employees.(体調不良の職員のリストを確認してください)”として、添付ファイルが添えられています。

The Dukesは、このような誰もがクリックしてしまうであろうトピックを悪用する手法はそのままに、2021年第3三半期においても、暗躍し続けている様子が確認されました。

■少なくとも10の攻撃者グループがMicrosoft Exchange Server脆弱性を悪用

2021年3月、ESETは、世界中で少なくとも10の攻撃グループが、複数の脆弱性(CVE-2021-26855、CVE-2021-26857、CVE-2021-26858、CVE-2021-27065)を悪用し、Microsoft Exchange Serverを狙った攻撃を展開していることを突き止めました。

これらの脆弱性は、著名な脆弱性研究者であるOrange Tsai氏が発見したもので、悪用すれば、認証していないユーザでもリモートから任意のコードを実行できるようになるというものです。

攻撃者はこの脆弱性を悪用し、アクセス可能な任意のExchange Serverを乗っ取っていました。

2021年4月、Orange Tsai氏は、Microsoft Exchange上で認証せずにリモートからコード実行できる(RCE)脆弱性チェーンを新たに発見。CVE-2021-34473、CVE-2021-34523 、CVE-2021-31207の3つの脆弱性から構成されるこの脆弱性チェーンは、「ProxyShell」と命名されました。

ESETは、2021年8月12日以降、複数の攻撃者グループがこのProxyShellの脆弱性を悪用した攻撃を展開していることを確認しています。また、ESETは、ProxyShellの脆弱性チェーンを攻撃して標的のメールサーバにインプラントをインストールしたと考えられる4つの攻撃クラスターについて、既知の攻撃者グループによるものであることも突き止めています。

ESET独占情報 古くて新しいUEFIを悪用した攻撃に注目

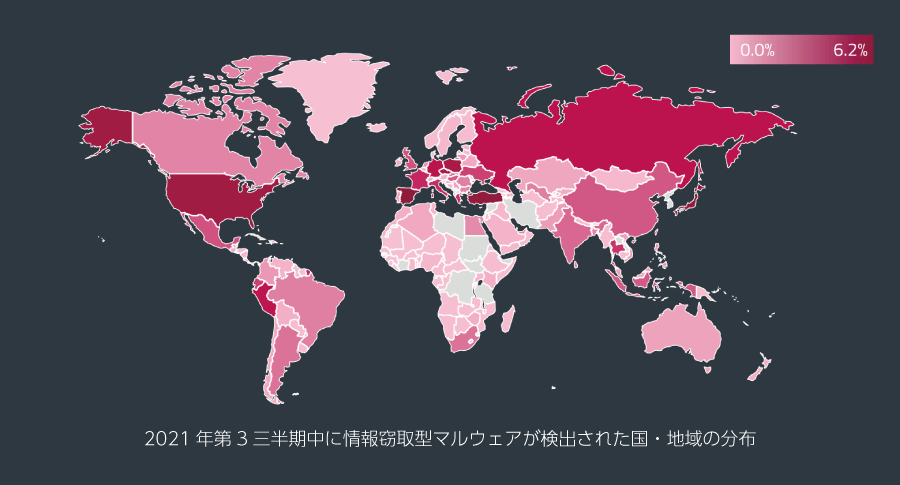

2021年第3三半期における情報窃取型マルウェアの検出率は、スペインが6.2%と最多でした。第2位は、トルコとともに5.7%で日本がランクインしています。

■スパイ活動を行うマルウェア「ESPecter」をESETが初確認

ファームウェアとオペレーティングシステム(OS)の間の通信に関連するソフトウェアUEFI(Unified Extensible Firmware Interface)。

UEFIは、BIOSのように、コンピュータ起動時にOSより先に実行する上、ハードディスク上ではなくマザーボード上のチップに保存されます。

すなわち、攻撃者がUEFIのコードを書き換えれば、マルウェアを狙ったシステムへ送り込めることになります。 ESETでは、このUEFIを悪用した攻撃に早くから注目してきました。

2021年第3三半期においては、ESETがこれまで検出されたことのない新しいUEFIブートキットを確認、実環境で使用されていることを発見しました。

「ESPecter」と命名されたこのブートキットは、Windowsのドライバ署名の強制機能を迂回して、攻撃者が用意した未署名のドライバを読み込み、スパイ活動を行います。

ただ、UEFIを悪用した攻撃は決して新しい脅威ではありません、少なくとも2012年までそのルーツを遡れます。

ESPecterは長い間存在していたものの、そのオペレーションや詳細は誰にも発見されず、2021年第3三半期まで検出を免れていました。

それもそのはず、UEFIを狙ったマルウェアが実環境で検出された事例は、過去にわずか6件しかありません。

ただし、ESETでは、今後、多くのUEFIの脅威が表面化することは間違いないと見ています。

■ESET開発のシステムがアブダビにあるイラン大使館への攻撃を検知

ESETは、2018年、広く利用されているWebサイトに対する水飲み場型攻撃を検知するシステムを独自に開発しました。

このシステムが、2020年7月11日、アブダビにあるイラン大使館のWebサイトが不正なJavaScriptコードに感染していることを検知。

この攻撃を行った攻撃者グループは、逮捕を逃れるため2020年7月末から8月初旬にかけて、侵害していたすべてのWebサイトから不正なスクリプトを削除し、Webサイトを正常化。半年近く、沈黙を保っていました。

この脅威グループが沈黙を破ったのは、ESETがセキュリティ侵害の第2波を観測した2021年1月です。この第2波は2021年8月まで続きましたが、その後、すべてのWebサイトが再び正常化しました。

この攻撃グループは、正規のWebサイトが侵害できなかった場合、正規のサイトのクローンを作成します。

クローンのWebサイトが非常に精巧にできている点が、この攻撃者の大きな特徴です。偽のWebサイトは、トラフィック解析・短縮URL・コンテンツデリバリーネットワークのドメインやURLまで、正規のWebサイトを模倣している点は、特に注目に値します。

まとめ

本調査「ESET Threat Report T3 2021」では、紹介した脅威動向の他にも、多くのデータやグラフを用いながら、サイバーセキュリティの今を伝えています。

「ESET Threat Report T3 2021」の全文(英語版のみ)は、こちらから無料でダウンロードできます。

イーセットジャパン株式会社では、今後も「ESET Threat Report(ESETサイバーセキュリティ脅威レポート)」として、定期的にレポートを発表いたします。ESETセキュリティニュースを定期的にチェックして、常に最新情報を得ていただくことをおすすめします。

また、ESETではロシア軍のウクライナ侵攻前に、ウクライナの組織を標的としたサイバー攻撃を確認し、情報発信を積極的に行っています。最新情報は、イーセットジャパンブログ記事をご覧ください。