Инструменты для офицера по кибербезопасности

Получайте уникальную информацию для улучшения защиты

Информация об угрозах от ведущих экспертов ESET. Получайте уникальные данные об угрозах и усиливайте свою кибербезопасность.

Получайте уникальную информацию

ESET собирает информацию об угрозах из уникального набора источников и обладает беспрецедентным практическим опытом, который помогает противодействовать все более изощренным кибератакам.

Узнавайте о новых угрозах первыми

ESET специально отслеживает те APT-группы, которые чаще всего нацеливаются на компании, поэтому вы сможете узнавать о новых угрозах первыми.

Принимайте важные решения быстрее

Предусматривайте векторы атак и принимайте более эффективные решения благодаря подробным отчетам ESET и тщательно подобранным загрузкам данных.

Усильте свою безопасность

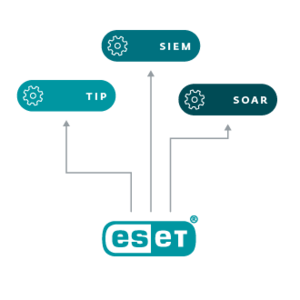

Опираясь на аналитические загрузки данных ESET, расширяйте возможности поиска и устранения вредоносных программ, блокируйте APT-угрозы и программы-вымогатели, а также улучшайте архитектуру кибербезопасности.

Автоматизируйте расследование угроз

Технология ESET постоянно ищет угрозы на нескольких уровнях – от предварительной загрузки до ждущего режима. Воспользуйтесь преимуществами данных телеметрии со всех стран, где ESET обнаруживает новые угрозы.

Получите доступ к беспрецедентному опыту

ESET инвестирует в создание ведущей в мире команды специалистов по кибербезопасности и развитие 13 научно-исследовательских центров по всему миру. Компания использует машинное обучение для автоматизации принятия решений, но оценкой угроз занимаются специалисты.