גלו מה המשמעות של אבטחה מסביב לשעון יחד עם ג׳יימס רודוולד, שמסביר מה הופך את ESET MDR לשירות האבטחה הטוב ביותר.

כנס ESET World 2025 היה אירוע, שכינס מומחי אבטחת סייבר מובילים מתחומים שונים, כך שניתן היה לצפות לדוגמאות ממשיות המראות מה גורם לעסקים להיות מוגנים באמת. וזה בדיוק מה שעשה ג׳יימס רודוולד, אנליסט ניטור אבטחה ב-ESET .

במהלך המפגש שנקרא ״נשארים מוגנים עם ESET MDR״, רודוולד הראה את נקודות הכאב הקריטיות של מנהלי IT וכיצד שירות זיהוי ותגובה מנוהלים (MDR – Managed Detection and Response) חוסך להם זמן ומאפשר יעילות שלא הכירו. בנוסף, הוא שיתף בסיפור על שירות VPN ש- ״חצה את הקווים״ ושימש ככלי במתקפת סייבר.

יום בחיי מנהל IT

בדרך כלל, מנהלי IT צריכים לפצל את תשומת הלב שלהם לתחומים שונים, ואבטחה היא רק חלק קטן מכלל העיסוקים שלהם, כך שבמרבית המקרים לא מוקדשת לנושא תשומת לב מספקת.

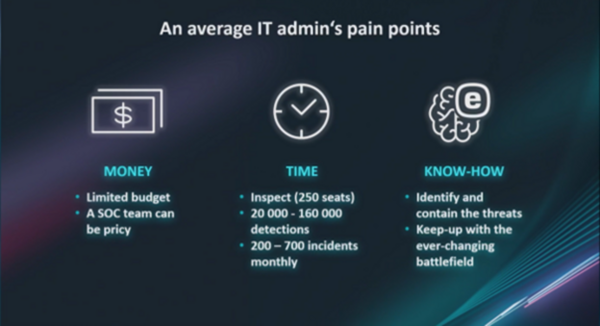

בין כלל הבעיות הכרוכות באבטחת סייבר לעסקים, התקציב הוא שיקול משמעותי – העלות של מרכז פעילויות סייבר (SOC) ראוי עשויה להיות גבוהה. בנוסף, טיפול במאות תחנות קצה ושרתים כרוך בהשקעת זמן ומשאבים. חברות מסוימות חושבות שאפשר לאייש SOC על בסיס שני אנשים בלבד שידאגו לכל הצרכים שלו, אך רודוולד מתנגד לכך בתוקף: ״הם לא יכולים לנטר מסביב לשעון באופן מלא... אם משהו קורה בזמן שהם ישנים או בחופשה, התוצאות עלולות להיות הרסניות״.

נקודות הכאב של מנהל IT ממוצע

רודוולד אמנם לא רוצה לייאש את אנשי ה-IT, אך הוא מציין שישנם פערים מסוימים שרק מומחי אבטחה יכולים למלא: ״מנהלי IT הם חכמים, והם עושים את העבודה שלהם באופן מצוין. הם יוצרים מערכות יפהפיות שמתקשרות זו עם זו, וזה מדהים. אבל במקרים מסוימים הם לא יודעים כיצד לזהות כשמישהו אחר מנהל את הרשת שלהם באופן זדוני. שם בדיוק מתחיל הסיכון״.

ESET MDR בא להציל את המצב!

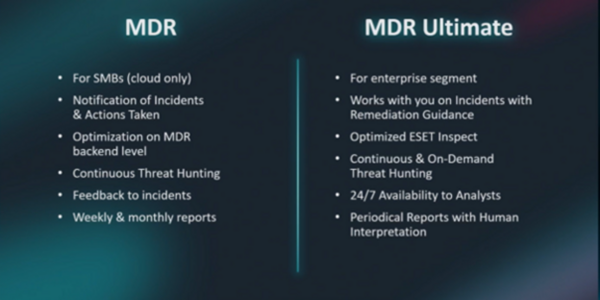

שירות ESET MDR מספק למנהלי IT משאבים נוספים להתמודדות מול איומים, תוך כדי שהם ממשיכים בעבודתם היומיומית. זה עוזר במיוחד לעסקים קטנים, שבמחלקות ה-IT שלהם אין מספיק אנשי אבטחה, אך יכולים לשפר את רמת ההגנה שלהם במהירות. ״זה עובד במתכונת של שגר ושכח... הלקוחות רוצים שמישהו ינטר את המערכות שלהם, לקבל התראה אם קורה משהו חריג, ולדעת מה עשינו כדי לטפל בבעיה ואם נדרשים צעדים נוספים״, אומר רודוולד בנוגע לשירות.

[ ESET MDR הוא שירות לניהול איומים מסביב לשעון עבור ארגונים קטנים ובינוניים, שמתבסס על בינה מלאכותית ומומחיות אנושית כדי לספק הגנת פרימיום ללא צורך במומחים בתוך הארגון. תנו ל-ESET לחסום, לעצור ולשבש התנהגויות זדוניות ב-20 דקות בלבד, בזמן שאתם מתמקדים בליבת הפעילות שלכם. ]

אמנם שירות MDR בסיסי יכול לספק הגנה ברמה ארגונית, כשהניטור מתבצע על - ידי המומחים הטובים ביותר שעוסקים באופן בלעדי בעצירת תקריות אבטחה (ומשתמשים במודיעין האיומים הטוב ביותר כדי לסייע בקבלת ההחלטות), אך ניתן להשפיע עוד הרבה יותר על סביבות מורכבות עם טביעת רגל גדולה יותר. בסביבות האלה נדרשת גישה ספציפית, שמשתלבת באופן טבעי עם אמצעי האבטחה הקיימים של ארגון גדול.

חברת ESET מתאימה את השירותים המנוהלים שלה לדרישות עסקיות שונות.

כפי שאמר רודוולד, ESET MDR Ultimate (MDRU) מיועד ״ללקוחות שרוצים לחיות איתנו בזמן אמת תוך כדי שאנחנו מנטרים את הסביבה שלהם... חלק מהיתרונות הם יצירה מותאמת אישית של כללים והתראות ושיפור סביבת האבטחה של הלקוח... איתור מכשירים לא מוגנים, ועוד. כך, באמצעות כל הפעולות האלו, אנחנו מביאים לבגרות תפעולית ותהליכית, מסייעים בהחזרה לשגרה, ואפילו מתריעים על מכשירים לא מוגנים, שלצערנו, מהווים מקור נפוץ מדי לאיומי אבטחה״.

[ESET MDRU משלב באופן מושלם בין הטכנולוגיה ובין המומחיות באבטחה דיגיטלית של ESET, ומאפשר זיהוי ותגובה אפקטיביים ופרו-אקטיביים מול כל איום שהוא. השירות מותאם אישית, מתפקד כמטריה אבטחתית שממלאת תפקיד של SOC, ומסוגלת להגן על סביבות מורכבת באמצעות צוותי אבטחה ייעודיים.]

רודוולד ציין גם את הדוחות של ESET MDRU, שמסבירים כיצד התהליך מתבצע באופן אנושי יותר, ומחברים בין מומחים משני הצדדים כדי לתכנן כללי ומנגנוני הגנה טובים יותר באופן משותף, מה שמביא לעוד ערך ותועלת.

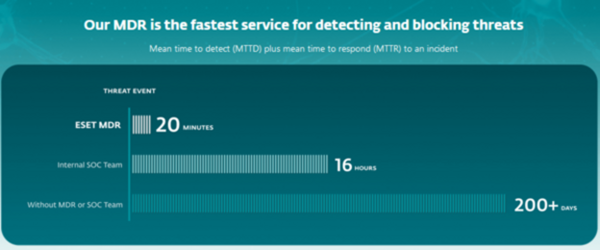

שמירה על זמן זיהוי של 20 דקות

שירות ה-MDR של ESET עם זמן זיהוי של 20 דקות לכל הלקוחות, כאשר נכון לעכשיו זמן התגובה עומד על דקה אחת וזמן הפתרון עומד על 5 דקות לכל תקרית ותקרית. הביצועים האלה מושגים הודות לניטור מסביב לשעון עם צוות SOC גדול, כך שצוותי ה-MDR שלנו משפרים את תהליכי קבלת ההחלטות שלהם באופן מתמשך עם כל זיהוי וזיהוי.

זמני זיהוי ותגובה ממוצעים של ESET MDR בהשוואה לאלטרנטיבות

רודוולד תיאר בפירוט את מהלך ההכשרה של צוותי ESET MDR, שמאפשר להגיע לקצבי הזיהוי והתגובה המהירים האלה: ״ההכשרה שלנו מתמקדת בשאלה – האם היינו יכולים לזהות את זה מהר יותר? אם יש מקום לשיפור, אנחנו אכן רוצים לשפר״. הצוותים הרלוונטיים בוחנים את החומרים המחקריים במטרה לזהות איומים שעדיין לא נתקלו בהם בצורה טובה יותר.

כתוצאה מכך, צוותי ה-MDR של ESET יכולים להבדיל בין זיהויים שגויים ובין זיהויי אמת, עוקבים אחרי צעדים מוגדרים מראש וחדשניים במידת הצורך, ושומרים על הכשרות קפדניות על מנת שהאנליסטים יכירו את כל האיומים החדשים ביותר. בצוותים פנימיים של ארגונים (ובמיוחד במקרה של מומחי IT כלליים, שאבטחת סייבר פחות העיסוק המרכזי שלהם) זה עשוי להיות אגוז קשה לפיצוח, אך האתגר המורכב הזה הוא בדיוק מה שמומחי ניטור האבטחה של ESET נערכים אליו.

שעת סיפור עם ג׳יימס

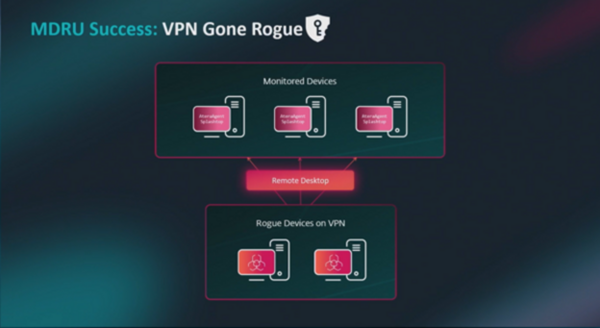

באחד מהסיפורים אודות ההצלחה של ESET MDRU, רודוולד סיפר על האופן בו שירות VPN שחצה את הקווים הוביל לחדירה של קבוצת התקיפה FIN7 לרשת של חברה מסוימת. החברה הזו, שמחזיקה ברשת גדולה של מספר אתרים ברחבי העולם, שנפרצו לפני הטמעת השירות של ESET (לפחות בין חודשיים לשלושה לפני ההטמעה) ללא ידיעת החברה. בחברה אמנם הוטמע פתרון XDR, אך אף אחד לא ניטר אותו – מתכון מושלם לאסון.

לפני הסערה

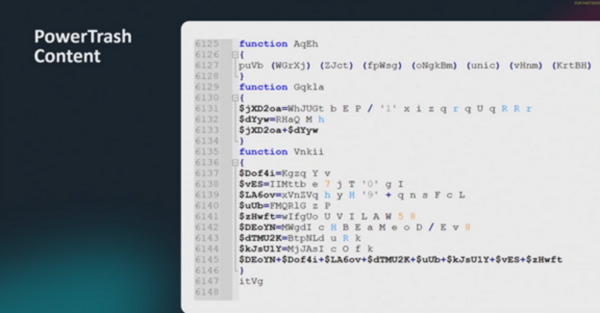

בהתחלה, מישהו השתמש ב- PowerShell כדי ליצור חיבור רשת חיצוני שמוביל לשירות ניטור וניהול מרחוק (RMM) שהותקן ברשת (LiteManager). בנוסף, באותו PowerShell הוגדר סקריפט מעניין לו ניתן השם ״PowerTrash״, באורך של יותר מ-6,000 שורות.

התוכן של PowerTrash

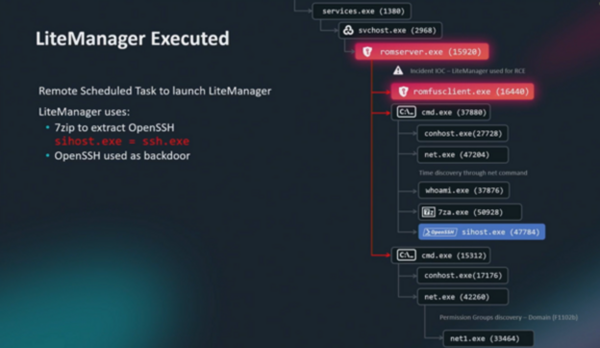

לאחר מכן, כלי ה-RMM, ששמו שונה ל-romfusclient.exe, התחיל בשרשרת הרצה נוספת כדי להתקין דלת אחורית על בסיס OpenSSH: ״הדלת האחורית הזאת יצרה קשר עם שרת שליטה ובקרה מרוחק, שפתח לכל גורם עם גישה ל-Tunnel את האפשרות לגשת למכשירים אחרים ברשת״, אמר רודוולד.

LiteManagerRMM מופעל כ-romfusclient.exe

כיצד ESET MDRU סייע

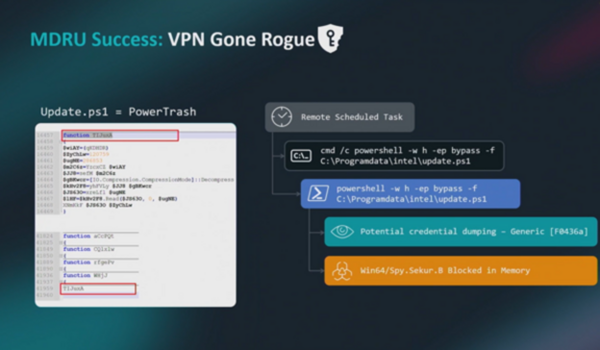

זמן קצר לאחר ההטמעה של ESET MDRU, הניטור עלה על תנועה צידית דרך משימות שתוזמנו מראש מרחוק – מופע נוסף של PowerTrash הופעל: ״המטרה שלו הייתה הדלפה של סיסמאות גישה וטעינה של Spy.Sekur לזיכרון. בנקודה הזאת, הבנו שמדובר ב-FIN7, מכיוון שרק הקבוצה הזו משתמשת ב-Spy.Sekur. אנחנו מאמינים שגם PowerTrash נמצאת בשימוש הקבוצה באופן בלעדי״, ציין רודוולד. בסקריפט השני היו 41,000 שורות קוד, הרבה יותר מאשר בסקריפט הראשון.

סקריפט PowerTrash חדש מופעל, ומטרתו הדלפת סיסמאות גישה וטעינת Spy.Sekur

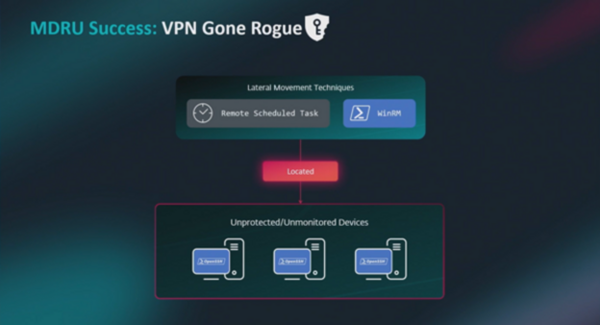

״התחלנו לראות תנועות צידיות נוספות תוך כדי שיצרנו כללים מותאמים אישית לחסימה של דברים... והתחלנו לראות אותן גם באמצעות משימות מופעלות מרחוק ו-WinRM. ראינו שהפעם מטרתם הייתה הפעלת קובץ אצווה (Batch) שנועד להפעיל גרסה של RClone.exe שעברה שינוי שם, כדי לגבות את הקבצים המשותפים ברשת, ולאחר מכן להפעיל גרסה של 7-Zip שעברה שינוי שם כדי לכווץ את קבצי הגיבוי לפני ההדלפה״, המשיך רודוולד.

ניסיונות לתנועה צידית ואיסוף נתונים שזוהו

נטרול וחסימה

לאחר מכן, צוות ה-MDR החל להרוג ולחסום את התהליכים האלה תוך כדי יצירת כללים מותאמים אישית שנועדו לנטרל אותם לחלוטין. אך התופעות האלה התרחשו במספר גדול של מכשירים, והתנועה הצידית בוצעה בשיטות מגוונות שונות.

מכיוון שצוות ה-MDR ידע מהן כתובות ה-IP מהן התחילו כל אחת מהתנועות, הם הבינו שהם צריכים לאתר את המכשירים הלא-מוגנים בסביבת הלקוח, מכיוון שאלה לא הופיעו ב-ESET PROTECT או ב-ESET Inspect כמכשירים מנוהלים. ״בשלב הזה אנחנו כבר משוחחים בטלפון, ואני מבקש מהם להשתלט מרחוק על מחשבים באופן ישיר כדי שאוכל לראות מה מתרחש בהם. מצאנו דלתות אחוריות על בסיס OpenSSH במספר מחשבים שונים, והיינו צריכים לבצע אחת משתי פעולות שונות: או לבקש מהלקוח לנתק אותם מהרשת, או לטפל בהם באופן ידני״, אמר רודוולד.

מחשבים לא מוגנים שנמצאו

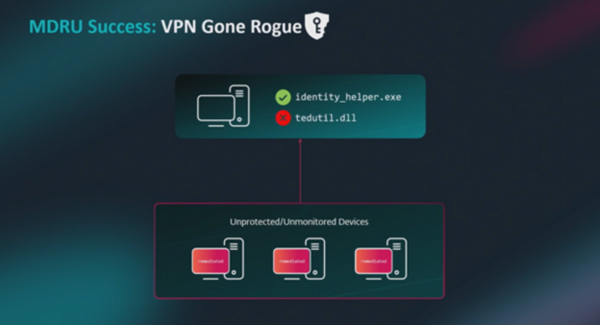

עם זאת, התוקף לא התייאש. כתוצאה מכך שהבינו, ככל הנראה, שהם מאבדים גישה לרשת, הם פעלו בפאניקה והפעילו כלי חדש: ״זה היה קובץ DLL בטעינה אגבית (Side-Load) שלא נראה מעולם!״, ציין רודוולד. אמנם קובץ ה-EXE כבר זוהה בעבר (TopoEdit), אך הוא כלל קובץ DLL זדוני.

התוקף ניסה לבצע טעינה אגבית של קובץ DLL

״הם ניסו להמשיך ולהישאר ברשת... זיהינו את זה תוך פחות מ-30 שניות״, אמר רודוולד וחייך. כך, צוות ה- MDR חסם את קובץ ה- EXE הנקי ואת קובץ ה- DLL, וביצע תיקון בשישה או שבעה מחשבים אחרים, כשכל הפעולות האלה בוצעו במקביל.

בחזרה למקור

במקביל, הצוות היה סקרן בנוגע לאופן בו התוקף הצליח להשיג גישה מלכתחילה: ״התחלנו למשוך לוגים ממחשבים בניסיון להתחקות אחר האירועים... וכך ביצענו חקירה פורנזית-דיגיטלית (של התקרית)״. עוד לפני שנשאבו עמוק מדי לחקירה, התוקפים חשפו את הקלפים שלהם: מישהו השתמש ב-RDP (Remote Desktop Protocol) מכתובות IP פרטיות כדי לגשת למחשבים מגוונים, והחל מיד בהתקנת AteraAgent ו- Splashtop – כלים אחרים לניטור וניהול מרחוק.

עם זאת, כתובות ה- IP הללו היו ב- Subnet ספציפי שהיה שונה מזה של מחשבים אחרים ברשת, ומנהל הרשת אימת תוך זמן קצר יחד איתנו שהכתובות האלה סופקו על - ידי ה- VPN של הלקוח.

צוות ה-MDR חושף מחשבים זדוניים ברשת ה-VPN

״מכשיר ה- VPN שלהם נפרץ. ברשת שלהם היו שני מחשבים זדוניים בבעלות התוקף, שהצטרף ל- VPN ולאחר מכן השתלט דרך RDP על מחשבים אחרים״, חשף רודוולד. לכן, צוות ה- MDR ביקש מהחברה לכבות את ה- VPN לחלוטין, ולאחר מכן לא זוהתה פעילות חריגה נוספת, אך עם זאת, עדיין מתבצע ניטור לזיהוי פעילויות דומות.

הסיפור הזה מדגיש כיצד הודות לשיתוף הפעולה הצמוד שמתאפשר על - ידי ESET MDRU, ניתן היה לנקוט בפעולות באופן מיידי, וכן ליצור הנחיות ואסטרטגיות אבטחה חדשות עבור הלקוח כך שיוכל למנוע תקריות בעתיד.

אבטחה המתמקדת במניעה תחילה

עיקר הערך של שירותי ה- MDR של ESET נובע מכך שהם מסתמכים על מניעה תחילה. כשכל אחד מהשירותים המנוהלים של ESET מתמודד עם ארכיטקטורות עסקיות שונות, המטרה נשארת זהה – לאפשר זיהוי מהיר וטיפול כמעט מיידי, תוך התמודדות עם אירועים חדשים לחלוטין לפני שהם יכולים לגרום לנזק.

בנוסף, כפי שהוכח על - ידי סיפור ה- VPN, שחצה את הקווים של רודוולד, ייתכן שגם מעבר לשירות מנוהל בזמן שקיימת פריצה פעילה יכול לאפשר לעסקים לנצח בקרב ההגנה - אחד מול זרועותיהם המאיימות של תוקפי הסייבר.