עברו 100 ימים מאז שרוסיה פלשה לאוקראינה, לוחמת הסייבר הושפעה מאד מהפלישה ויש גם הפתעות בזירה

ב-14 בינואר, פשיטה של רשויות אכיפת החוק הרוסיות עלתה לכותרות בכל העולם, כשהיא ביצעה מעצרים של 14 חברי קבוצת התקיפה הידועה לשמצה Sodinokibi/REvil. המעצרים הגיעו לאחר סדרת שיחות בין ארה"ב לרוסיה, כולל פגישת ג'נבה בחודש יוני של הנשיאים ביידן ופוטין. סוכנות הביון הרוסית, FSB, אישרה כי "הגורמים האחראים למתקפה על חברת האנרגיה האמריקאית Colonial Pipline באביב שעבר" נעצרו במסגרת הפשיטה.

באותה תקופה, כאשר פלישה רוסית לאוקראינה הייתה אפשרות ממשית, היו שראו בהתפתחות זו כהתפתחות מדהימה ולא צפויה. אחרים אף כינו זאת "דיפלומטיית כופר רוסית", מעין מסר לארה"ב לגבי כמה רחוק הייתה רוסיה מוכנה ללכת בתמורה לסנקציות קלות יותר על פלישה עתידית לאוקראינה.

בלילה הקודם (ב-13 בינואר), מספר סוכנויות ממשלתיות, ארגונים לא ממשלתיים וארגוני IT באוקראינה הותקפו על ידי WhisperGate , נוזקה זדונית הרסנית שעל פי מיקרוסופט "נועדה להיראות כמו נוזקת כופר אך מבלי מנגנון לשחזור הקבצים שהוצפנו". סוג זה של נוזקת כופר מזויפת, כפי שגם חוקרי ESET מקטלגים אותה, מטרתה הסופית להפוך את המכשירים המותקפים לבלתי ניתנים להפעלה, ובכך מרמזת שהאחראים למתקפה ככל הנראה לאומניים, ולא בהכרח על קבוצת תקיפה פיננסיות

ב-14 בינואר, אתרי האינטרנט של משרדים וסוכנויות ממשלתיות באוקראינה הותקפו. באתרים הוצגו תמונות אנטי-אוקראיניות והודעה שבהן נכתב: "תפחדו ותפחדו מהגרוע מכל". המתקפות על גופים ממשלתיים וארגונים פרטיים המשיכו בימים שקדמו לפלישה, וכללו מתקפות DDoS שהפילו אתרים חשובים באוקראינה. במקביל, לקוחותיו של בנק גדול באוקראינה היו המטרה וקיבלו הודעת סמס שהתריעה על שיבושים מזויפים ברשת הכספומטים של הבנק.

לצפייה בדו"ח האיומים השלישוני של ESET

כשעה לפני הפלישה, מתקפת סייבר גדולה על לוויין KA-SAT של Viasat שיבשה את שירותי האינטרנט בפס רחב לאלפי אוקראינים כמו גם לקוחות אירופאים אחרים. ארה"ב והאיחוד האירופי גינו את המתקפה וייחסו אותה לרוסיה, שלדעתם התכוונה לפגוע ביכולות התקשורת של הפיקוד האוקראיני בשעות הראשונות של הפלישה.

השעות הראשונות

המתקפות לא פסקו שם. להיפך, פלישות הסייבר בינואר ובתחילת פברואר היו רק הקדמה למה שעומד לבוא. בערב ה-23 בפברואר, בעקבות מתקפות ה- DDoS שהפילו אתרים אוקראינים חיוניים, ESET זיהתה נוזקות זדוניות חדשות למחיקת נתונים - HermeticWiper - במאות מכונות במספר ארגונים באוקראינה. חותמת הזמן של הנוזקה מראה שהנוזקה הזדונית נערכה ב-28 בדצמבר 2021, מה שמרמז שהמתקפה הייתה מתוכננת כבר זמן מה. למחרת, בזמן שהפלישה הצבאית לאוקראינה התגלגלה, חוקרי ESET הבחינו בעוד תוכנות זדוניות שמוחקות נתונים במערכות אוקראיניות. IssacWiper היה הרבה פחות מתוחכם והקוד שלו לא היה דומה לקוד של HermeticWiper, ובסופו של דבר הצליח פחות במחיקת הנתונים.

חוקרי ESET גם הבחינו בשימוש בHermeticRansom - במקביל לHermeticWiper.

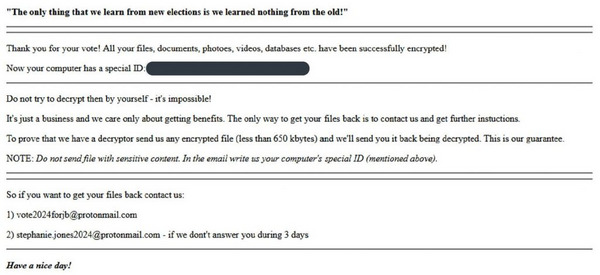

HermeticRansom דווח לראשונה בשעות המוקדמות של ה-24 בפברואר והיא נוזקת כופר מזויפת. במילים אחרות, הנוזקה לא הופעלה ממניעים כספיים אלא הוטמעה כפתיון בזמן שהנוזקה השנייה עשתה את הנזק.

איור 1. שטר הכופר ב-HermeticWiper, עם התייחסות לכאורה לבחירות בארה"ב

99 ימי הלחימה

חוקרי ESET מאמינים כי שהתקפות הסייבר שמטרתם הייתה למחוק נתונים, כולל אלו שכללו את CaddyWiper, שהתגלתה ב-14 במרץ, נועדו לפגוע ביכולת ארגונים ספציפיים להגיב כראוי לפלישה.

ESET זיהתה קורבנות במגזרים הפיננסיים, התקשורתיים והממשלתיים וייחסה גם את HermeticWiper וגם את CaddyWiper לקבוצת תקיפה SandWorm שזוהתה על ידי ארה"ב כחלק מסוכנות הביון הצבאית GRU של רוסיה.

אותה קבוצת תקיפה ידועה לשמצה הייתה אחראית גם לניסיון לפרוס את Industroyer2 כנגד תחנת כוח חשמלית באוקראינה, תגלית שהתגלתה בזמן הודות לשיתוף פעולה בין ESET ומערך הסייבר האמריקאי. התוכנה הזדונית היא גרסה חדשה של Industroyer, התוכנה הזדונית המסוכנת ששימשה לתקוף את רשת החשמל האוקראינית עוד בשנת 2016, והותירה אלפי אנשים ללא חשמל.

מתקפות סייבר נוספות כולל התקפות DDoS , תוכנות זדוניות הפוגעות ברשתות תקשורת, חברות תקשורת , ארגונים וגופים ממשלתיים. לפלישה הרוסית לאוקראינה הייתה השפעה ניכרת על נוף נוזקות הכופר ולא רק באוקראינה

איור 2: התקפות סייבר לפני הפלישה לאוקראינה ואחרי הפלישה שזוהו על ידי חוקרי ESET

ולפעמים היוצרות מתהפכות

בחודשים הראשונים של שנת 2022, על פי נתוני הטלמטריה של ESET, רוסיה הייתה המדינה המטורגטת ביותר עבור כל מתקפות הכופר, עם 12% מסך הזיהויים. התפתחות זו עומדת בניגוד מוחלט למצב שלפני הפלישה, כאשר רוסיה וכמה מחברי חבר העמים (CIS) הצליחו להינצל ממתקפות כופר, ככל הנראה בשל פושעים המתגוררים באותן מדינות או חשש מנקמה של רוסיה

חלק מהתקיפות כוונו כלפי רשויות רוסיות, כולל סוכנות החלל Roscosmos ורשת הטלוויזיה והרדיו VGTRK שבבעלות המדינה. ההתקפות ב-Roscosmos ו-VGTRK בוצעו על ידי קבוצת התקיפה NB65 שניצלה קוד שדלף שהביא לפילוג קבוצת ההאקרים Conti לאחר אי הסכמה בין חברים על רקע תמיכתה של קבוצת התקיפה ברוסיה.

רוסיה הייתה גם היעד של 40% מכל אירועי הכופר של נעילת מסך (11% באוקראינה). באופן לא מפתיע, בדיוק כפי שראינו עם תצוגת ההודעות הפוליטיות של HermeticRansom, חלק מההתקפות הללו ברוסיה כללו את ההצדעה הלאומית האוקראינית, " Slava Ukraini" ("תהילה לאוקראינה").

ניצול פחד וסולידריות

לא רק המדינות המעורבות במלחמה ראו זינוק בזיהוי ספאם, בעיקר ב-24 בפברואר ועלייה כוללת של 5.8% עד אפריל. מיד לאחר תחילת המלחמה, ESET הזהירה מפני הסכנה של רמאים שינצלו ללא בושה את התנועה העולמית לתמיכה באוקראינה באמצעות ארגוני צדקה פיקטיביים ופניות שווא לתרומות.

וכשהמלחמה הותירה את האוקראינים מודאגים לגבי גישה לכספם, או שרוסים בחו"ל לא יוכלו להשתמש בכרטיסי הבנק שלהם, ESET זיהתה עלייה משמעותית של תקיפת פלטפורמות של מטבעות קריפטוגרפיים והתפשטות תוכנות זדוניות הקשורות למטבעות דיגיטליים.

לסיכום

דו"ח האיומים האחרון של ESET, מאיר אור על נוף האיומים בארבעת החודשים הראשונים של השנה. אולם מעל לכל, ההתקפות המתוארות מראות את הפוטנציאל ההרסני של לוחמת סייבר במקביל למלחמה קונבנציונלית. במקביל, איומי הסייבר המוגברים איתם מתמודדת אוקראינה מאז ינואר הם גם תמרור אזהרה לגבי הסלמה בסכסוכים עתידיים.

כפי שמציין מהנדס האיתור הבכיר של ESET איגור קבינה, "אנו מצפים שהתקפות התומכות בצד מסוים יימשכו בחודשים הקרובים ואף יסלימו ככל שהאידיאולוגיה ותעמולת המלחמה הופכות לכוחות המניעים המרכזיים להפצתן."