- Telekopye est une boîte à outils qui agit comme un bot Telegram et aide les escrocs les moins expérimentés techniquement à créer des campagnes complètes.

- La boîte à outils est conçue pour cibler les sites de vente entre particuliers, ou places de marchés, principalement ceux populaires en Russie (mais pas exclusivement – par exemple, BlaBlaCar ou eBay).

- Il a été téléchargé sur VirusTotal plusieurs fois, principalement de Russie, d'Ukraine et d'Ouzbékistan. Ce sont les pays à partir desquels les attaquants opèrent généralement et constituent la majorité des marchés ciblés.

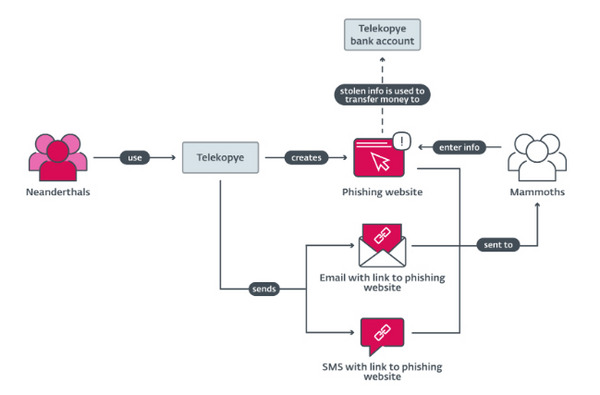

- Telekopye crée des pages Web d’hameçonnage à partir de modèles prédéfinis, puis génère et envoie des e-mails et des SMS d’hameçonnage.

- Selon la télémétrie ESET, cet outil est toujours utilisé et en développement actif.

- ESET Research a conçu le nom Telekopye comme une combinaison de Telegram et kopye (копье), le mot russe pour ciblé, en raison de l'utilisation de hameçonnage hautement ciblé (aka spear-).

BRATISLAVA, PRAGUE — 24 août 2023 — Les chercheurs d'ESET ont récemment découvert et analysé Telekopye, une boîte à outils qui aide les personnes les moins techniques à réaliser plus facilement les escroqueries en ligne. ESET estime que Telekopye est utilisé depuis au moins 2015. Les fonctionnalités de Telekopye incluent :

- la création de sites Web d’hameçonnage,

- l'envoi de SMS et d'e-mails d’hameçonnage

- et la création de fausses captures d'écran.

Selon la télémétrie ESET, cet outil est toujours utilisé et en développement actif. La boîte à outils est disponible en tant que bot Telegram. ESET Research a conçu le nom Telekopye à partir de Telegram et kopye (копье), le mot russe pour « ciblé », en raison de l'utilisation d’hameçonnage hautement ciblé (aka spear-). Plusieurs pistes indiquent que la Russie est le pays d'origine des auteurs et des utilisateurs de la boîte à outils.

« Nous avons découvert le code source d'une boîte à outils qui assiste tellement les escrocs, qu’ils n'ont pas besoin d'être particulièrement expérimentés en informatique. Par contre, ils doivent toujours savoir convaincre à l’écrit, afin de persuader leurs victimes. »

Cette boîte à outils s’implémente comme un bot Telegram qui, lorsqu'il est activé, fournit plusieurs menus faciles à naviguer, sous la forme de boutons cliquables et pouvant servir de nombreux escrocs à la fois », explique Radek Jizba, chercheur chez ESET. « Les victimes de cette opération frauduleuse sont appelées Mammouths par les escrocs. Par souci de clarté, et en suivant la même logique, nous nous référons dans nos conclusions aux escrocs utilisant Telekopye comme Néandertaliens », explique Jizba.

Même si les principales cibles des escrocs sont les e-commerçants populaires en Russie, comme OLX et YULA, ESET a également observé des cibles qui ne sont pas originaires de Russie, comme BlaBlaCar ou eBay, et même d'autres qui n'ont rien en commun avec la Russie, comme JOFOGAS et Sbazar. La plateforme OLX avait, selon le magazine Fortune, 11 milliards de pages vues et 8,5 millions de transactions par mois, il y a dix ans.

ESET a pu collecter plusieurs versions de Telekopye, suggérant un développement continu. La boîte à outils comporte plusieurs fonctionnalités : l'envoi d'e-mails d’hameçonnage, la génération de pages Web d’hameçonnage, l'envoi de SMS, la création de codes QR et la création de fausses captures d'écran. En outre, certaines versions de Telekopye peuvent stocker les données des victimes (généralement les détails de la carte bancaire ou les adresses e-mail) sur le disque où le bot est exécuté.

Les escrocs ne transfèrent pas l'argent volé aux victimes sur leurs propres comptes. Au lieu de cela, tous les attaquants utilisent un compte Telekopye partagé contrôlé par l'administrateur Telekopye. Telekopye garde une trace du succès de chaque escroc en enregistrant les contributions associées à ce compte partagé, soit dans un simple fichier texte, soit dans une base de données SQL. En conséquence, les escrocs sont payés par l'administrateur de Telekopye en déduisant les frais d'administrateur. Les escrocs utilisateurs du bot sont classés en 5 groupes. Cette hiérarchie confère plus ou moins de privilèges. Les attaquants des groupes supérieurs paient des commissions moins élevées.

« Le moyen le plus simple de savoir si vous êtes la cible d'un escroc Telekopye, ou de tout autre escroc, est de rechercher des anomalies, des erreurs et des divergences dans le langage utilisé. Insistez pour obtenir une transaction en personne chaque fois que possible lorsque vous achetez des biens d'occasion.Et évitez d'envoyer de l'argent à moins que vous ne soyez certain de l'endroit où il ira », conseille Jizba.

Pour plus d'informations techniques sur Telekopye, consultez l'article de blog « Telekopye : Hunting Mammoths with a Telegram bot » sur WeLiveSecurity.com. Le deuxième article de blog de Telekopye, qui sera publié plus tard, révèle le fonctionnement interne des groupes d'escrocs. Assurez-vous de suivre ESET Research sur Twitter pour les dernières nouvelles d'ESET Research.

Ines KHELIFI : +33 01 55 89 29 30 - ines.k@eset-nod32.fr

À propos d'ESET

Depuis plus de 30 ans, ESET® développe des logiciels et des services de sécurité informatique pour protéger le patrimoine numérique des entreprises, les infrastructures critiques et les consommateurs du monde entier contre des cybermenaces. Nous protégeons les terminaux fixes et mobiles, les outils collaboratifs et assurons la détection et le traitement des incidents. Établit dans le monde entier, nos centres de R&D récoltent et analysent les cybermenaces pour protéger nos clients et notre monde numérique.