Hva er løsepengevirus?

Denne typen ondsinnet programvare brukes til utpressing. Når en enhet angripes, blokkerer den ondsinnede programvaren skjermen, eller krypterer dataene på harddisken. Offeret blir bedt om å betale løsepenger.

Hvordan kan du gjenkjenne ransomware?

Hvis du har blitt angrepet, vil løsepengevirus vanligvis varsle deg ved å vise en melding med krav om løsepenger på skjermen eller ved å legge en tekstfil (melding) i de aktuelle mappene. Mange ransomware-varianter endrer også filendelsen til de krypterte filene.

Hvordan fungerer løsepengevirus?

Kriminelle som bruker løsepengevirus, bruker flere teknikker:

- Løsepengeviruset Diskcoder krypterer hele harddisken, slik at brukeren ikke får tilgang til operativsystemet.

- Screen locker blokkerer tilgangen til enhetens skjerm.

- Krypto-løsepengevirus krypterer data som er lagret på offerets harddisk.

- PIN locker endrer tilgangskoden på Android-enheter for å låse brukeren ute.

Les mer

Alle de nevnte typene ransomware krever betaling, som oftest i form av bitcoin eller annen kryptovaluta som det er vanskelig å spore. Til gjengjeld lover operatørene å dekryptere dataene eller gjenopprette tilgangen til den infiserte enheten.

Vi understreker at det ikke finnes noen garanti for at de kyberkriminelle holder det de lover (og av og til kan det også hende de ikke er i stand til å gjøre det, enten med vilje eller på grunn av dårlig programmering). Derfor anbefaler ESET at du ikke betaler løsepenger – iallfall ikke før du har kontaktet ESETs tekniske brukerstøtte for å finne ut hvilke andre muligheter du har.

Slik kan du beskytte deg

Grunnleggende regler du bør følge for å unngå å miste dataene dine:

- Sikkerhetskopier dataene dine regelmessig, og ha minst én fullstendig sikkerhetskopi som lagres et annet sted

- Sørg for at all programvare, inkludert operativsystemer, holdes oppdatert

For å hjelpe brukere/organisasjoner med å avdekke, forebygge og fjerne løsepengevirus, er en pålitelig sikkerhetsløsning med flere lag det mest effektive alternativet.

Avanserte regler som i hovedsak gjelder for bedrifter:

- Reduser angrepsflaten ved å deaktivere eller avinstallere tjenester og programvare som ikke er nødvendig

- Skann nettverk for å avdekke risiko-kontoer som bruker svake passord

- Begrens eller forby bruken av Remote Desktop Protocol (RDP) fra utsiden av nettverket, eller aktiver autentisering på nettverksnivå.

- Bruk et virtuelt privat nettverk (VPN)

- Kontroller innstillingene for brannmuren

- Se gjennom retningslinjene for trafikk mellom internt og eksternt nettverk (internett)

- Definer et passord i konfigurasjonen av sikkerhetsløsningene dine for å beskytte dem mot angripere

- Beskytt sikkerhetskopiene dine med to- eller flerfaktorautentisering

- Gjennomfør regelmessig opplæring av medarbeiderne dine, slik at de kan gjenkjenne og håndtere phishingangrep

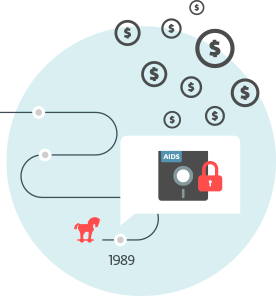

Kort historikk

Det første dokumenterte tilfellet av løsepengevirus var i 1989. Den hadde navnet AIDS Trojan og ble distribuert fysisk i posten ved hjelp av mange tusen disketter som hevdet å inneholde en interaktiv database om AIDS og risikoene som er knyttet til sykdommen. Når den ondsinnede programvaren ble kjørt, deaktiverte den brukerens tilgang til mye av innholdet på harddisken.

AIDS Trojan krevde løsepenger (eller som kravet kalte det – «lisensbetaling» på 189 dollar. Beløpet skulle sendes til en postboks i Panama for at brukeren skulle kunne kjøre programmet 365 ganger. Dr. Joseph Popp ble avslørt som mannen bak, men myndighetene erklærte ham mentalt uskikket til å gjennomføre en rettssak.

Nylige eksempler

I mai 2017 avdekket ESET en løsepengevirus-orm ved navnet WannaCryptor, også kalt WannaCry, som spredde seg raskt ved hjelp av EternalBlue, som hadde blitt lekket fra NSA. Løsepengeviruset utnyttet en sårbarhet i de mest populære versjonene av operativsystemet Windows. Til tross for at Microsoft hadde tettet sårbarheten i mange av de aktuelle operativsystemene mer enn to måneder før angrepet, ble mange tusen bedrifter i hele verden rammet av angrepet, som låste filer og systemer. Det ble anslått at det førte til skader for mange milliarder kroner.

I juni 2017 avdekket ESET en ondsinnet programvare med navnet Diskcoder.C aka Petya som startet i Ukraina, men snart fant veien ut av landet. Det viste seg senere at dette var et godt planlagt angrep på leveringskjeden som misbrukte populær programvare for regnskapsføring for å angripe og skade organisasjoner i Ukraina.

Men det eskalerte og infiserte mange globale bedrifter, inkludert Maersk, Merck, Rosneft og FedEx. Programvare forårsaket skader for mange hundre millioner kroner.

ESET beskytter deg mot ransomware

Takk for at du laster ned

Nedlastingen av filen eset_smart_security_premium_live_installer.exe har startet automatisk. Klikk her hvis nedlastingen ikke starter automatisk.

Nå er du tryggere på nettet, beskyttet av ESET.