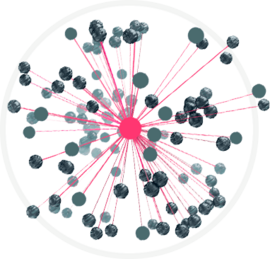

Nuestro enfoque de seguridad único y en múltiples capas

Una sola capa de defensa no es suficiente en el panorama actual de amenazas en constante evolución. ESET emplea una multitud de tecnologías patentadas en capas, que funcionan juntas como ESET LiveSense, que va mucho más allá de las capacidades de un antivirus básico. También utilizamos el machine learning avanzado, en el que ESET fue pionero para combatir las amenazas emergentes. Y estuvimos entre los primeros en adoptar la tecnología en la nube, que impulsa nuestro sistema de reputación global ESET LiveGrid® para actualizar constantemente la inteligencia de amenazas. Avances como estos son el trabajo del equipo de personas dedicadas de ESET, que han estado investigando malware e innovando tecnología durante más de tres décadas.

El enfoque de ESET

La tecnología ESET LiveSense, combinada con nuestra experiencia en aprendizaje automático, el sistema de reputación en la nube y nuestra gente, juntos potencian la plataforma de prevención, detección y respuesta ante amenazas cibernéticas más formidable del mundo.

Scanner UEFI

ESET fue el primer proveedor de seguridad de terminales en agregar una capa dedicada a su solución que protege la interfaz de firmware extensible unificada (UEFI). ESET UEFI Scanner verifica y aplica la seguridad del entorno previo al arranque para que cumpla con la especificación UEFI. Está diseñado para detectar componentes maliciosos en el firmware y reportarlos al usuario.

Mostrar más

UEFI es una especificación estandarizada de la interfaz de software entre el sistema operativo de un dispositivo y su firmware, que reemplaza al sistema básico de entrada/salida (BIOS) utilizado en las computadoras desde mediados de la década de 1970. Gracias a su diseño bien documentado, UEFI es más fácil de analizar, lo que permite a los desarrolladores crear extensiones para el firmware. Sin embargo, esto abre la puerta también a los desarrolladores de malware y a los atacantes que pueden infectar la UEFI con sus módulos maliciosos.

Detecciones de ADN

Los tipos de detección van desde hashes muy específicos hasta detecciones de ADN de ESET, que son definiciones complejas de comportamientos maliciosos y características de malware.

Si bien los atacantes pueden modificar u ofuscar fácilmente el código malicioso, el comportamiento de los objetos no se puede cambiar tan fácilmente y las detecciones de ADN de ESET están diseñadas para aprovechar este principio.

Mostrar más

Realizamos un análisis profundo del código y extraemos los "genes" que son responsables de su comportamiento y construimos las detecciones de ADN de ESET, que se utilizan para evaluar el código potencialmente sospechoso, ya sea que se encuentre en el disco o en la memoria del proceso en ejecución.

Las detecciones de ADN pueden identificar muestras específicas de malware conocido, nuevas variantes de una familia de malware conocida o incluso malware desconocido o nunca antes visto que contiene genes que indican un comportamiento maliciosos.

Machine Learning Avanzado

Los productos de ESET utilizan dos formas diferentes de machine learning avanzado: un motor de detección de alta potencia en la nube y una versión liviana en el endpoint. Ambos emplean una serie cuidadosamente seleccionada de algoritmos de clasificación: entre otros, aprendizaje profundo y ramificaciones potenciadas, que aseguran un análisis rápido y preciso necesario para detener las amenazas emergentes.

Mostrar más

Para ofrecer las mejores tasas de detección y las tasas de falsos positivos más bajas posibles, el Machine Learning Avanzado utiliza resultados de análisis estáticos y dinámicos. También está ajustado para coordinarse con otras tecnologías de ESET, como el análisis de comportamiento, las detecciones de ADN, el sandboxing y el escaneo de memoria avanzado.

Sistema en la nube de protección contra malware

El sistema en la nube de protección contra malware provisto por ESET es una de las muchas tecnologías basadas en nuestro sistema en la nube, ESET LiveGrid®. Las aplicaciones desconocidas potencialmente maliciosas y otras posibles amenazas se monitorean y se envían a la nube de ESET a través del sistema de recopilación de datos ESET LiveGrid®.

Mostrar más

Las muestras recopiladas se verifican automáticamente en el modo sandbox y se someten al análisis de su comportamiento. En caso de confirmar sus características maliciosas, se crean nuevas detecciones automatizadas. A los clientes de ESET les llegan estas nuevas detecciones automatizadas a través del Sistema de reputación de archivos ESET LiveGrid®, sin necesidad de tener que esperar a la próxima actualización del motor de detección.

Reputación & Cache

Al inspeccionar un archivo o una URL, antes de que se lleve a cabo cualquier análisis, nuestros productos verifican la memoria caché local en busca de objetos maliciosos conocidos o benignos incluidos en la lista de permitidos. Esto mejora el rendimiento del escaneo.

Posteriormente, se consulta nuestro sistema de reputación LiveGrid® para conocer la reputación del objeto (es decir, si el objeto ya se ha visto en otro lugar y se ha clasificado como maliciosos). Esto mejora la eficiencia del escaneo y permite compartir más rápido la inteligencia de malware con nuestros clientes.

Mostrar más

La aplicación de listas de URL permitidas y la verificación de la reputación evita que los usuarios accedan a sitios con contenido malicioso y/o sitios de phishing.

Detección y bloqueo de comportamientos - HIPS

El sistema de prevención de intrusiones basado en host (HIPS) de ESET utiliza un conjunto predefinido de reglas para buscar actividades sospechosas y monitorear y escanear eventos de comportamiento, como procesos en ejecución, archivos y claves de registro. Cuando se identifica, HIPS informa el elemento infractor y, si es necesario, solicita una inspección más profunda utilizando otras capas de tecnología de ESET.

Mostrar más

Deep Behavioral Inspection (DBI) es uno de los módulos integrados de HIPS que permite una supervisión más profunda y granular de procesos desconocidos y sospechosos. DBI se introdujo en 2019 y representa un antídoto eficaz para las técnicas de evasión que utilizan los actores de amenazas en la naturaleza.

Modo de sandbox incorporado en el producto

El malware de hoy suele estar fuertemente cifrado e intenta evadir la detección bajo cualquier medio posible. Para poder ver más allá de lo que aparenta e identificar su comportamiento oculto real, utilizamos el modo sandbox incorporado en el producto. Con la ayuda de esta tecnología, las soluciones de ESET emulan diferentes componentes de hardware y software para ejecutar una muestra sospechosa en un entorno virtualizado aislado.

Mostrar más

Usamos la traducción binaria para mantener el sandboxing en un producto liviano y evitar ralentizar la máquina. Implementamos esta tecnología por primera vez en nuestras soluciones en 1995 y la hemos estado mejorando desde entonces.

Exploración avanzada de memoria

Es una tecnología única de ESET que aborda de manera efectiva un problema importante del malware moderno: el uso intensivo de ofuscación y/o encriptación. Para abordar estos problemas, la Exploración Avanzada de Memoria supervisa el comportamiento de un proceso sospechoso y lo analiza una vez que se oculta en la memoria.

Mostrar más

Cada vez que un proceso realiza una llamada al sistema desde una nueva página ejecutable, la Exploración Avanzada de Memoria realiza un análisis de código de comportamiento mediante las detecciones de ADN de ESET. Gracias a la implementación del almacenamiento en caché inteligente, la Exploración Avanzada de Memoria no provoca ningún deterioro notable en las velocidades de procesamiento.

Además, existe una nueva tendencia en el malware avanzado: algunos códigos maliciosos ahora funcionan "solo en memoria", sin necesidad de componentes persistentes en el sistema de archivos (en otras palabras, malware sin archivos) que se pueden detectar de forma convencional. Solo el escaneo de memoria puede descubrir con éxito este tipo de ataques maliciosos y ESET está listo para esta nueva tendencia con su Exploración Avanzada de Memoria.

Protección a nivel de red

ESET también utiliza una amplia línea de tecnologías de detección para identificar amenazas que intentan penetrar en el entorno de la víctima a nivel de red. La lista incluye la detección de comunicaciones de red maliciosas, la explotación de vulnerabilidades aún no reparadas y los ataques de fuerza bruta contra una variedad de protocolos, como el Protocolo de escritorio remoto, SMB y SQL.

Mostrar más

Para aumentar la protección a nivel de red que ofrecen los productos de ESET, nuestros expertos desarrollaron la Protección ante Botnets. Esta tecnología ha sido diseñada específicamente para identificar comunicaciones maliciosas y procesos asociados con botnets: vastas redes de dispositivos infectados controlados por atacantes, que generalmente se usan para ataques DDoS, distribución de malware y envío de correos electrónicos no solicitados.

Escudo contra ransomware

El escudo contra ransomware de ESET es una capa adicional que protege a los usuarios ante el ransomware. Esta tecnología monitorea y evalúa todas las aplicaciones ejecutadas en función de su comportamiento y reputación. Se diseñó para detectar y bloquear procesos cuya conducta es similar a la del ransomware.

Mostrar más

Esta tecnología está habilitada en forma predeterminada. Cuando una acción sospechosa activa ESET Ransomware Shield, se le pregunta al usuario si desea bloquear la actividad o no. Esta funcionalidad se perfeccionó para ofrecer el mayor nivel de protección posible ante el ransomware junto con otras tecnologías de ESET, entre las que se incluyen el Sistema de protección contra malware en la nube, la Protección contra ataques de red y las Detecciones de ADN.

Protección contra ataques de red

La Protección contra ataques de red es una extensión de la tecnología del firewall y mejora la detección de las vulnerabilidades conocidas en el nivel de la red. Constituye otra importante capa de seguridad ante la propagación del malware, los ataques que circulan por la red y el aprovechamiento de vulnerabilidades para las cuales aún no se lanzó al público o no se desplegó la revisión correspondiente.

Hogar conectado

Nuestra capa de hogar conectado ha sido diseñada para revelar lo que sucede en las redes Wi-Fi de los usuarios y aprovechar al máximo sus dispositivos conectados y configuraciones de hogar inteligente. También ayuda a los usuarios a identificar vulnerabilidades en sus redes domésticas, como fallas de firmware sin parches en sus enrutadores, puertos abiertos y contraseñas de enrutador débiles.

Mostrar más

Hogar conectado brinda a los usuarios una vista de "sonda" fácil de usar de los dispositivos conectados, que muestra impresoras, enrutadores, dispositivos móviles, consolas de juegos, dispositivos IoT y otros dispositivos conectados a sus redes Wi-Fi. La descripción general proporcionada incluye la dirección IP, la dirección MAC, el nombre, el modelo y el proveedor de cada dispositivo escaneado.

We Live Security

Mantente al tanto de lo último en seguridad informática: lee las noticias, los análisis, las opiniones y los consejos de nuestros expertos.

Foro de seguridad de ESET

Participa de los debates con profesionales de la comunidad de ESET sobre una amplia variedad de temas.

Comunidad de ESET

Únete a nosotros en Facebook y mantente al tanto de todas las novedades de ESET. ¡Descubre los contenidos exclusivos para fans!