Компанія ESET — лідер у галузі інформаційної безпеки — повідомляє про виявлення APT-групи, яка використовує шкідливе програмне забезпечення Evilnum для відстеження своїх цілей та отримання фінансової інформації компаній та їх клієнтів. За даними ESET, кіберзлочинці атакують фінансові технологічні компанії, такі як платформи та інструменти для онлайн-торгівлі. Переважно цілями зловмисників ставали компанії в країнах ЄС і Великобританії, а у деяких випадках організації в Австралії та Канаді.

«Хоча це шкідливе ПЗ було виявлено в реальному середовищі щонайменше в 2018 році, інформація про групу кіберзлочинців та їх методи роботи була мало відома. Інструменти та інфраструктура зловмисників постійно розвивалися і тепер складаються з набору самостійно розроблених шкідливих програм в поєднанні з інструментами сервісу шкідливих програм Golden Chickens, чиїми послугами користуються такі відомі групи зловмисників як FIN6 і Cobalt Group», — коментує Матіас Пороллі дослідник компанії ESET.

Шкідлива програма Evilnum може викрадати конфіденційну інформацію, наприклад, дані кредитної картки клієнта та документи, що посвідчують особу, електронні таблиці та списки клієнтів, інформацію щодо інвестицій і торговельних операцій, ліцензії на програмне забезпечення та облікові дані для продажу програмного забезпечення/платформ, пароль і логін електронної пошти та іншу інформацію. Крім цього, зловмисники також отримують доступ до інформації, пов'язаної з ІТ, наприклад, конфігурації VPN.

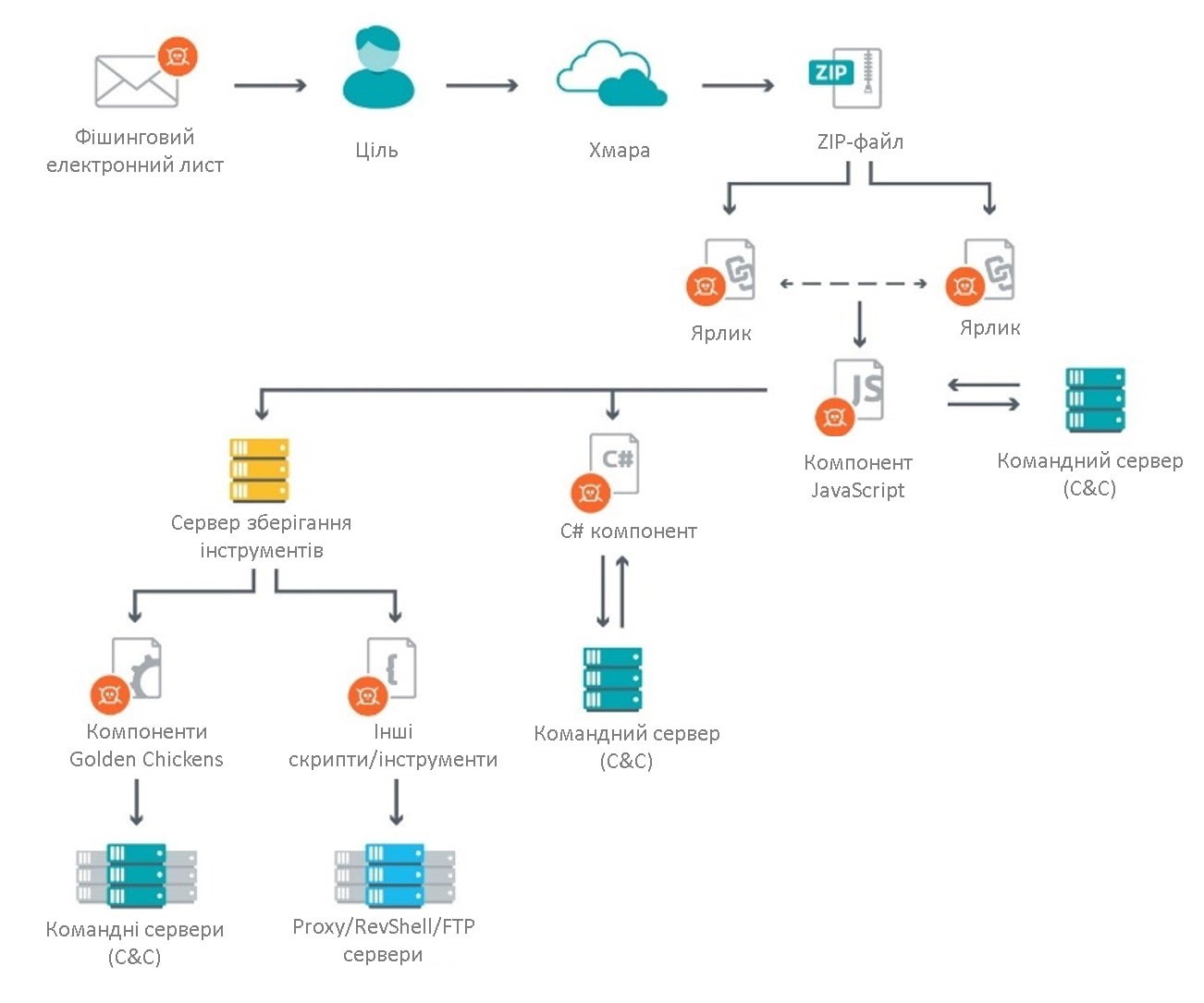

«Для інфікування своїх цілей кіберзлочинці використовують електронні листи з посиланнями на ZIP-файл, розміщений на Google-диску. Цей архів містить декілька ярликів файлів, які отримують та запускають шкідливий компонент під час відображення документа-приманки. Такі підроблені документи здаються справжніми і постійно активно збираються в поточних операціях групи зловмисників, намагаючись скомпрометувати нових жертв. Варто зазначити, що такі файли спрямовані на працівників технічної підтримки та менеджерів відділів роботи з клієнтами, які регулярно отримують документи, що посвідчують особу або дані кредитних карт від своїх клієнтів», — уточнює Матіас Пороллі.

Компоненти Evilnum

Як і в багатьох шкідливих кодах, команди можуть бути відправлені до Evilnum. Зокрема ці команди дозволяють збирати і відправляти збережені паролі Google Chrome, робити скріншоти, зупиняти поширення та видаляти шкідливе ПЗ, збирати і відправляти cookie-файли Google Chrome на командний сервер.

«Evilnum використовує велику інфраструктуру для своїх операцій з декількома серверами для різних типів зв'язку», — робить висновок Матіас Пороллі.

Більш детальна інформація про APT-групу та їх шкідливе програмне забезпечення Evilnum доступна за посиланням.