No contexto do Dia da Educação, compartilhamos as principais ameaças que circulam no ambiente educacional, o que elas buscam e como identificá-las.

Todo dia 24 de janeiro é celebrado, em todo o mundo, o Dia Internacional da Educação. Por que isso é importante no contexto da cibersegurança? Pela quantidade de riscos reais que existem no ambiente educacional.

Desde supostos e-mails da universidade e sites falsos de bolsas ou oportunidades de emprego até golpes com cursos e titulações, links do Google Drive com “apostilas”, QR codes colados no campus, aplicativos, ferramentas e extensões falsas, cracks, entre outros.

A seguir, compartilhamos 10 riscos reais aos quais você pode estar exposto como estudante, além de analisar como identificá-los (sem necessidade de ser especialista) e o que fazer em cada caso.

1) Phishing

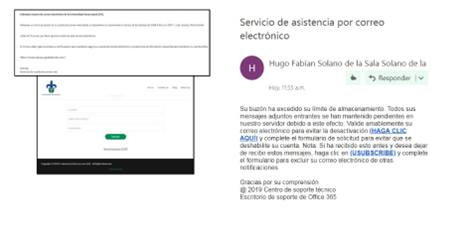

Trata-se de e-mails que imitam a equipe de suporte ou a secretaria da sua universidade, seja do campus, do sistema acadêmico ou do ambiente virtual de aprendizagem.

Essas mensagens costumam explorar situações comuns do calendário acadêmico, como matrícula em disciplinas, situação de regularidade, exames, bolsas de estudo ou supostos problemas com a conta, para gerar urgência e confiança e induzir a vítima a informar usuário, senha ou outros dados pessoais em sites falsos.

Em diversos países da América Latina, foram registrados casos de phishing no ambiente educacional, como no Chile, no Brasil e no Uruguai.

Imagem 1. Exemplo de phishing compartilhado pela Universidade Veracruzana, do México.

As recomendações para esses casos são:

- Nunca compartilhar senhas por e-mail ou WhatsApp.

- Verificar o domínio e os canais oficiais e desconfiar de sites com erros de ortografia na URL.

- Ativar a autenticação de dois fatores no e-mail institucional e revisar as opções de recuperação de conta.

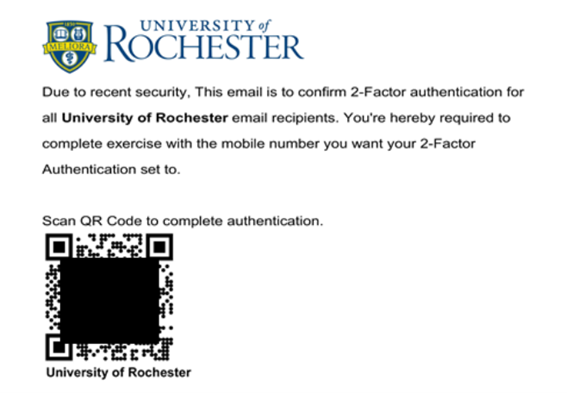

2.Quishing

Para quem não conhece, o quishing pode ser definido como o phishing por meio de QR codes, tanto em e-mails quanto em formatos físicos, como adesivos.

No contexto educacional, os códigos QR são muito comuns, pois podem ser usados para acessar ambientes virtuais de aprendizagem, materiais de estudo, pesquisas, calendários acadêmicos ou trâmites administrativos. Isso os torna um vetor especialmente eficaz para cibercriminosos.

O que eles buscam? Credenciais de login, informações de cartão de crédito ou até mesmo o número de segurança social das vítimas.

As recomendações para esses casos são:

- Desconfiar se o QR code levar a uma página que solicite senha.

- Plataformas legítimas raramente pedem credenciais após a leitura de um código.

- Evitar escanear QR codes recebidos em e-mails inesperados.

- Verificar se há adesivos sobrepostos ou sinais de adulteração em QR codes físicos.

Imagem 2. Exemplo de quishing compartilhado pela Universidade de Rochester.

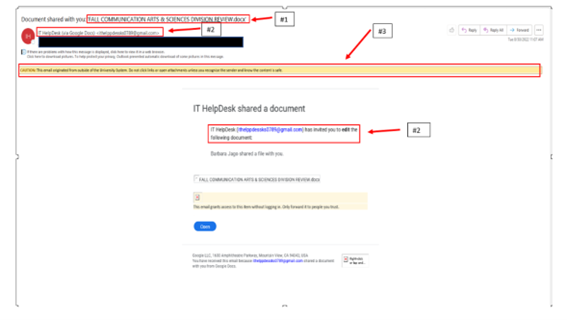

3.Documentos compartilhados

No ambiente educacional, é muito comum o compartilhamento de apostilas ou materiais de leitura. Da mesma forma, existem golpes que se aproveitam dessa prática para obter as credenciais de acesso das vítimas. Essa estratégia costuma ser eficaz para os atacantes, já que as pessoas têm maior probabilidade de abrir e-mails enviados por alguém conhecido ou considerado confiável.

Como funciona? Você recebe um convite para acessar um documento que redireciona para uma página de login falsa, como do Google ou da Microsoft, com o objetivo de capturar as credenciais e comprometer suas contas. A Universidade de New Hampshire compartilhou um caso real em seu site:

Imagem 3. Exemplo desse ataque, que se passa pela equipe de Help Desk da instituição.

As recomendações para esses casos são:

- Não fazer login por meio de botões dentro do e-mail. Acesse o Google Drive ou

- OneDrive diretamente pelo navegador e verifique a seção “Compartilhados comigo”.

- Conferir a URL real antes de inserir credenciais.

- Denunciar a mensagem como phishing.

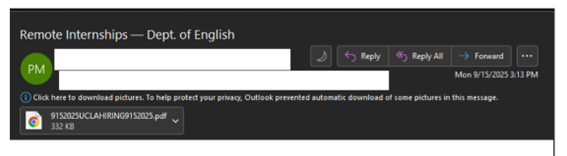

4.Falsos cursos, titulações, ofertas de emprego, estágios ou bolsas de estudo

Outras ameaças às quais os estudantes estão expostos envolvem cursos falsos, ofertas de emprego e programas de estudo fraudulentos, entre outros.

A Universidade de Wisconsin, por exemplo, alertou seus estudantes sobre golpes que prometem descontos na matrícula e outros que solicitam que a vítima compre equipamentos para conseguir um suposto emprego, por meio de um site falso.

Já a UCLA chamou a atenção para falsas ofertas de trabalho que circulam se passando pelo seu Departamento de Inglês.

Imagem 4. Exemplo de oferta de emprego falsa, que se passa pela UCLA.

Por sua vez, a Comissão Federal de Comércio dos Estados Unidos alertou sobre um golpe que envolve uma mensagem de texto ou um e-mail supostamente enviado pelo seu chefe, pedindo ajuda para a compra de um cartão-presente, o que acaba resultando no roubo dos dados do cartão de crédito.

As recomendações para esses casos são:

- Verificar os canais oficiais de vagas ou bancos de oportunidades.

- Desconfiar caso seja solicitado qualquer tipo de pagamento ou compra, “verificação” via WhatsApp ou dados sensíveis.

- Validar o domínio e o e-mail reais da instituição ou empresa.

5. Aplicativos, plataformas, ferramentas e extensões falsas ou maliciosas

O ambiente educacional não está imune aos avanços digitais e, por isso, reúne aplicativos, recursos e ferramentas usados diariamente por estudantes e instituições, como apps para anotações, organização da agenda, canais de comunicação, entre outros.

Recentemente, foram registrados casos em que malwares estavam presentes em instaladores falsos de softwares colaborativos, que se passam por Notion e Slack. Como eles são distribuídos? Por meio de anúncios no Google.

As recomendações para esses casos são:

Instalar poucos aplicativos e sempre revisar permissões e reputação.

Fazer uma “limpeza” mensal das extensões instaladas.

Utilizar os sinais e controles de segurança do navegador.

6. Reutilização de senhas + credential stuffing

A reutilização de senhas e o credential stuffing formam uma combinação muito perigosa para estudantes, mas também para as instituições.

Por um lado, usar a mesma senha em diferentes contas e serviços já representa um risco por si só. Quando isso se soma à prática de cibercriminosos de utilizar senhas vazadas em uma violação de dados para testá-las em outras contas, as consequências podem ser graves. Isso pode expor não apenas informações acadêmicas, mas também dados pessoais, bancários e até médicos, entre outros.

Um exemplo disso foi o caso da Universidade Peruana de Ciências Aplicadas (UPC), que sofreu um vazamento significativo de dados sensíveis de sua comunidade estudantil em dezembro de 2024.

As recomendações para esses casos são:

Utilizar frases longas e únicas para cada conta, de preferência combinadas com um gerenciador de senhas.

Ativar a autenticação de dois fatores sempre que possível.

Verificar se houve atividade suspeita e alterar as senhas das contas comprometidas.

7.Vishing e smishing

No ecossistema do phishing, também existem duas variações muito comuns: o vishing e o smishing.

O vishing consiste em um tipo de ataque realizado por meio de ligações telefônicas ou mensagens de voz. Com o uso de técnicas de engenharia social, os criminosos buscam enganar as vítimas e roubar informações sensíveis. No ambiente educacional, os atacantes costumam usar como isca um suposto serviço de suporte técnico, auxílios financeiros ou contatos da própria instituição.

Já no caso do smishing, o golpe acontece por meio de uma mensagem de texto (SMS), na qual a vítima é induzida a acessar um link malicioso.

Um exemplo disso ocorreu em novembro de 2025, quando a Universidade de Harvard sofreu um ataque de vishing que expôs sua base de dados pessoais de estudantes, ex-alunos e doadores.

Imagem 5. Comunicado oficial da Harvard, de 22 de novembro de 2025.

As recomendações para esses casos são:

- Encerrar a chamada e entrar em contato novamente com a universidade por meio de canais oficiais.

- Nunca compartilhar senhas, dados de cartão ou credenciais por ligação, SMS ou WhatsApp.

- Alertar sua comunidade ou grupo. Compartilhar esse tipo de golpe ajuda a prevenir novas vítimas.

8. Perda ou roubo do dispositivo

Caso você perca ou tenha seu celular ou notebook roubado, um cibercriminoso com o dispositivo desbloqueado pode assumir sessões ativas de diferentes contas, redefinir senhas e até acessar o segundo fator de autenticação.

Como estudantes, docentes e equipes administrativas costumam manter sessões ativas em plataformas essenciais, como ambientes virtuais de aprendizagem, e-mails institucionais, sistemas acadêmicos e serviços em nuvem, esse cenário pode gerar um nível de vulnerabilidade preocupante.

As recomendações para esses casos são:

- Utilizar bloqueio forte e automático do dispositivo, com PIN robusto, biometria (impressão digital ou reconhecimento facial) e bloqueio automático após poucos segundos de inatividade.

- Realizar backups automáticos.

- Ativar as funções de localizar, bloquear e apagar remotamente. Instalar uma solução de segurança que ofereça recursos de bloqueio e limpeza à distância.

9. Cracks, keygens e softwares piratas

Muitos cursos exigem ferramentas profissionais, como softwares de edição de vídeo, design ou arquitetura, cujos custos comerciais estão fora do alcance de muitos estudantes. Nesse cenário, é comum o recurso a softwares piratas, muitas vezes com total subestimação dos riscos de segurança envolvidos.

Esses cracks e keygens geralmente vêm acompanhados de malware, spyware ou trojans projetados para roubar credenciais, registrar tudo o que é digitado ou assumir o controle do dispositivo.

Isso pode resultar em acesso não autorizado a e-mails institucionais, ambientes virtuais de aprendizagem e serviços em nuvem, além da exposição de informações pessoais e acadêmicas.

As recomendações para esses casos são:

- Ativar a autenticação de dois fatores (2FA) no e-mail e revisar os métodos de recuperação de conta.

- Revisar as permissões concedidas aos aplicativos instalados.

- Verificar dispositivos e sessões ativas em serviços como Google, WhatsApp ou outras plataformas acadêmicas.

10. Superexposição nas redes sociais

O ambiente educacional também não está livre de outro grande problema: a superexposição nas redes sociais. Estudantes e docentes costumam compartilhar informações que parecem inofensivas, como nome da universidade, curso, disciplinas, horários, e-mails institucionais, fotos do campus ou até capturas de tela do ambiente virtual.

O risco é que cibercriminosos utilizem essas informações públicas para realizar ataques de phishing, vishing ou smishing muito mais convincentes. Quanto mais dados reais o atacante tiver sobre a vítima, maior a probabilidade de sucesso do golpe.

As recomendações para esses casos são:

Evitar publicar e-mails institucionais, horários, disciplinas ou capturas do ambiente virtual.

Configurar a privacidade das contas e limitar quem pode visualizar publicações e stories.

Desconfiar de mensagens “personalizadas demais”, mesmo que pareçam vir de alguém que conhece seu contexto acadêmico.

Conclusões

O ambiente educacional não está isento das ameaças digitais. Por isso, estudar também envolve aprender a identificar golpes e proteger informações pessoais e acadêmicas.

Com hábitos simples, como verificar links antes de clicar, desconfiar de situações de urgência e cuidar das contas e dos dispositivos, é possível reduzir significativamente os riscos e fortalecer a segurança de toda a comunidade educacional.