- Emotet a lancé plusieurs campagnes de spam depuis sa réapparition après sa mise hors service en 2021.

- Dès lors, le groupe de cybercriminels Mealybug qui exploite Emotet a créé de nombreux modules et a amélioré tous les modules existants à plusieurs reprises.

- Les opérateurs d’Emotet ont déployé beaucoup d’efforts pour échapper à toute surveillance et éviter la détection de leur botnet.

- Emotet est actuellement silencieux et inactif, probablement parce qu’un nouveau vecteur d’attaque efficace a été identifié.

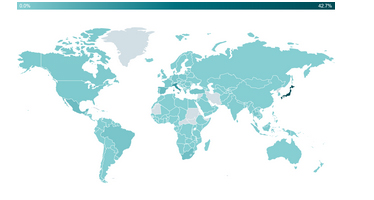

- Depuis 2022, la plupart des attaques détectées par ESET visaient le Japon (près de la moitié du total), l’Italie, l’Espagne, le Mexique et l’Afrique du Sud.

ESET Research a publié un résumé des activités du botnet Emotet depuis son retour, malgré sa mise hors service partielle. Emotet est une famille de malwares active depuis 2014 et exploitée par un groupe de pirates connu sous le nom de Mealybug ou TA542. Initialement cheval de Troie bancaire, il s’est ensuite transformé en botnet qui est devenu l’une des menaces les plus répandues dans le monde. En janvier 2021, Emotet a fait l’objet d’une opération de démantèlement partiel dans le cadre d’une collaboration internationale entre huit pays, coordonnée par Eurojust et Europol. Emotet a repris vie en novembre 2021 et a lancé de nombreuses campagnes de spam avant d’arrêter brusquement ses activités en avril 2023. Lors des dernières campagnes de 2022 et 2023, la plupart des attaques détectées par ESET visaient le Japon (près de la moitié d’entre elles), l’Italie, l’Espagne, le Mexique et l’Afrique du Sud.

« Emotet se propage via des emails de spam. Il est capable d’exfiltrer des informations à partir d’ordinateurs compromis et d’y implanter d’autres logiciels malveillants. Les opérateurs d’Emotet n’opèrent pas une sélection fine de leurs cibles, installant leurs malwares sur des systèmes appartenant à des particuliers ainsi qu’à des entreprises et des organisations plus importantes, » explique Jakub Kaloč, le chercheur d’ESET qui a travaillé sur l’analyse.

De fin 2021 jusqu’à la mi-2022, Emotet s’est principalement propagé via des documents MS Word et MS Excel contenant des macros VBA malveillantes. En juillet 2022, Microsoft a changé la donne pour toutes les familles de malwares comme Emotet et Qbot qui utilisaient des emails d’hameçonnage avec des documents malveillants comme méthode de diffusion, en désactivant automatiquement les macros VBA dans les documents provenant d’Internet.

Emotet a ensuite intégré un leurre dans MS OneNote et malgré les avertissements indiquant que cette action pouvait conduire à un contenu malveillant, les utilisateurs ont eu tendance à cliquer dessus.

Sa réapparition est synonyme de plusieurs améliorations, notamment la modification du système de chiffrement du botnet et la mise en œuvre de nombreuses nouvelles techniques d’obscurcissement pour protéger ses modules. Les opérateurs d’Emotet ont déployé beaucoup d’efforts pour éviter toute surveillance et le suivi de leur botnet. Ils ont également intégré de nombreux nouveaux modules et amélioré les modules existants afin de rester rentables.

Emotet se propage via des emails auxquels les gens font souvent confiance car ils détournent avec succès des fils de discussion existants. Avant sa mise hors service, Emotet utilisait des modules appelés Outlook Contact Stealer et Outlook Email Stealer, capables de voler des emails et des coordonnées dans Outlook. Cependant, comme tout le monde n’utilise pas Outlook, Emotet s’est également intéressé à Thunderbird, une application de messagerie alternative gratuite. Il a commencé à utiliser le module Google Chrome Credit Card Stealer, qui vole des informations sur les cartes bancaires stockées dans le navigateur Google Chrome.

Selon les études et la télémétrie d’ESET, les botnets Emotet sont silencieux depuis le début du mois d’avril 2023, très probablement en raison de la découverte d’un nouveau vecteur d’attaque efficace. La plupart des attaques détectées par ESET depuis janvier 2022 jusqu’à aujourd’hui visaient le Japon (43%), l’Italie (13%), l’Espagne (5%), le Mexique (5%) et l’Afrique du Sud (4%).

Détections d’Emotet par ESET : Janvier 2022 – Juin 2023

Pour plus d’informations techniques sur Emotet, consultez l’article « What’s up with Emotet - A brief summary of what happened with Emotet since its comeback » sur WeLiveSecurity. Suivez l’actualité d’ESET Research sur Twitter.

Darina SANTAMARIA - +33 01 55 89 08 88 - darina.j@eset-nod32.fr

Ines KHELIFI : +33 01 55 89 29 30 - ines.k@eset-nod32.fr

À propos d'ESET

Depuis plus de 30 ans, ESET® développe des logiciels et des services de sécurité informatique pour protéger le patrimoine numérique des entreprises, les infrastructures critiques et les consommateurs du monde entier contre des cybermenaces. Nous protégeons les terminaux fixes et mobiles, les outils collaboratifs et assurons la détection et le traitement des incidents. Établit dans le monde entier, nos centres de R&D récoltent et analysent les cybermenaces pour protéger nos clients et notre monde numérique.