За статистикою смартфони Apple є досить безпечними. Крім цього, компанія регулярно випускає важливі оновлення безпеки для своїх пристроїв. Однак якщо ваш телефон підключається до Інтернету, завжди існує ризик його зламу. І здебільшого це залежить від того, як власники смартфонів їх використовують та які додатки встановлюють.

Саме тому спеціалісти ESET вирішили розповісти про найбільш поширені ризики, а також заходи безпеки, які допоможуть уникнути зламу iPhone.

Невідомі програми з сумнівних сайтів

Одним з найбільших недоліків iOS користувачі називають те, що на цій операційній системі нові функції та можливості впроваджуються значно пізніше, ніж на Android. Тому деякі користувачі вдаються до використання інструмента, що суперечить умовам використання пристроїв Apple — джейлбрейк (Jailbreak).

Цей інструмент дозволяє обходити вбудовані обмеження iOS та завантажувати програми та віджети не тільки з офіційного магазину App Store. Зокрема сторонніми джерелами вважаються неофіційні магазини та вебсайти у Safari або будь-якому іншому браузері.

Хоча питання заборони доступу до вмісту сторонніх магазинів залишається дискусійним, на даний момент лише програми в App Store проходять детальну перевірку безпеки. Крім цього, варто пам’ятати, що встановлюючи неперевірене програмне забезпечення, ви надаєте йому доступ до свого пристрою, що може призвести до зламу iPhone.

Небезпека в App Store

Офіційний магазин App Store відомий тим, що містить тільки безпечний вміст, оскільки кожна програма, яка в ньому доступна для завантаження, пройшла процес перевірки на наявність помилок, проблем з політикою конфіденційності, сторонньої реклами та вимог до ліцензування.

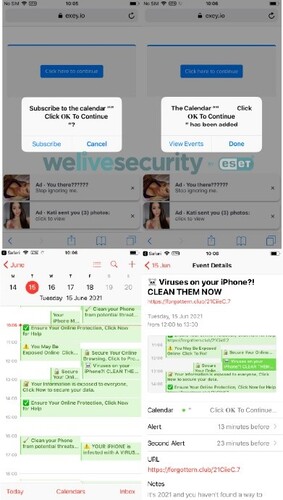

Але іноді небезпечному програмному забезпеченню все ж вдається потрапити в офіційний магазин. Тоді існує ризик встановлення такої програми через перехід за посиланням, надісланим у месенджері чи розміщеним у додатку «Календар», або у спливаючій рекламі.

І оскільки додаток знаходиться в офіційному магазині, у жертви ніби немає причин не вірити у його безпечність. Але натомість розробники цієї програми намагатимуться заробити, наприклад, пропонуючи користувачу зробити у програмах покупки, які насправді йому не потрібні.

Спам-атаки через «Календар»

Вбудована функція «Календар» може здаватися найбезпечнішим додатком на пристрої, але насправді він є поширеним інструментом зловмисників для спам-атак. Зокрема через листи електронної пошти або через натискання на посилання на шкідливих вебсайтах вам можуть надходити запити на додавання небажаних подій у «Календар». Тому якщо ви отримуєте небажані сповіщення про події, можливо, ви підписані на календар зі спамом. Скасуйте підписку на календар та в майбутньому ніколи не відкривайте події від невідомих джерел.

Шкідливі профілі конфігурації

Ще у 2010 році Apple дозволила встановлювати профілі конфігурації на смартфони. Таким чином компанії могли управляти корпоративними пристроями за допомогою серії певних налаштувань і функцій, а також встановлювати програми, що використовуються працівниками компанії та можуть бути недоступними в App Store.

Хоча створення профілів конфігурації досить корисне та широко використовується компаніями та школами, хакери навчилися використовувати цю функцію для зламу iPhone. Зокрема за допомогою фішингових атак або прийомів соціальної інженерії хакери можуть змусити жертв відкрити посилання, яке встановить шкідливий профіль конфігурації та дозволить зловмисникам отримати доступ до Wi-Fi, налаштувань VPN, управління програмами або Інтернет-трафіку.

Крім порушення конфіденційності, цей спосіб зламу iPhone дає хакерам час, необхідний для крадіжки й використання пароля користувача, викрадення банківських даних чи навіть встановлення шпигунського програмного забезпечення.

Відстеження ваших дій

Якщо отримання спаму у календарі здається незначною загрозою, то відстеження дій є набагато небезпечнішим. Однак ризики можуть бути і взаємопов’язані. Зокрема підписка на календар, який надсилає спам, може легко призвести до встановлення сторонніх програм або шкідливого профілю конфігурації.

Варто пам’ятати, що телефон також може потрапити в чужі руки непомітно. Це може бути особливо актуально у контексті аб’юзивних стосунків. Досить часто в таких випадках партнери використовують програми для кіберпереслідування, щоб отримати віддалений доступ до пристрою жертви. За допомогою таких програм також можна відстежувати інформацію у iCloud, слідкувати за місцезнаходженням, отримати доступ до фотографій чи нотаток.

Як зрозуміти, що ваш iPhone зламали?

Однією із ознак зламу смартфона є швидке розряджання акумулятора, зокрема це стосується перших місяців користування пристроєм та свідчить про певну фонову активність. У такому разі перевірте у налаштуваннях, які програми використовують заряд, а також стан акумулятора.

Крім того, на ваш пристрій може потрапити приховане програмне забезпечення, яке використовує ваші мобільні дані для передачі інформації. Найімовірніше певна програма має дозвіл роботи у фоновому режимі. У такому випадку через постійне використання мобільних даних дія вашого тарифного плану може бути припинена раніше, ніж зазвичай.

Ще однією поширеною ознакою зламу iPhone є невідомі додатки або їх копії. Таким чином зловмисники можуть спробувати встановити шкідливу програму та інфікувати ваш смартфон. Перевірити рівень захисту свого iPhone та отримати поради з безпеки можна за посиланням.

Як захиститися від хакерів та запобігти зламу iPhone?

- Уникайте використання джейлбрейка. Які б цікаві функції та можливості не пропонувались зі встановленням джейлбрейка, вони все одно не варті тих ризиків. Крім цього, варто пам’ятати, що використання цього інструменту автоматично анулює гарантію на пристрій.

- Не встановлюйте програми зі сторонніх джерел. Винятком є лише офіційні сайти надійних розробників.

- Видаліть непотрібні програми та профілі конфігурації. Якщо у вас є програми, якими ви не користуєтеся, наприклад, каталог шпалер для екрану чи прогноз погоди, видаліть їх. Навіть якщо додаток безпечний, він може відстежувати та продавати дані користувачів третім особам. Крім цього, рекомендовано видалити будь-які профілі конфігурації, якщо ви не впевнені, ким вони були встановлені.

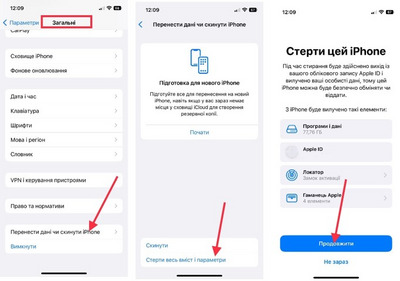

- Перевірте, чи не зламано iPhone за допомогою джейлбрейка. Оскільки на смартфонах Apple тепер можна видаляти значки головного екрана, не видаляючи при цьому саму програму, скористайтеся функцією пошуку, щоб знайти небезпечні додатки, такі як Cydia або Sileo, які дозволяють завантажувати неперевірене програмне забезпечення. У разі виявлення цих програм на своєму пристрої, рекомендовано здійснити скидання iPhone до заводських параметрів, щоб стерти весь вміст і налаштування.

- Не відкривайте фішингові листи та посилання. Остерігайтеся шахрайських електронних листів, у яких запитують облікові або інші конфіденційні дані, навіть коли листи з подібними проханнями надходять від начебто перевірених організацій. Крім цього, ніколи не відкривайте підозрілі посилання та вкладення, оскільки це може призвести до переходу на шкідливий вебсайт або інфікування та зламу iPhone.

- Перевірте налаштування усіх встановлених програм. Витратьте час на те, щоб переглянути список всіх встановлених програм та наданих їмдозволів, наприклад, на використання місцезнаходження, та видаліть непотрібні.

- Встановітьбагатофакторну автентифікацію. У такому випадку, якщо хакерам вдасться зламати iPhone, у них не буде можливості успішно атакувати облікові записи на пристрої.

- ВикористовуйтеVPN-мережу. Цей крок допоможе підвищити конфіденційність під час перегляду вебсторінок, особливо якщо ви використовуєте загальнодоступну мережу Wi-Fi.

- Встановлюйте оновлення операційної системи. Компанія Apple регулярно випускає оновлення, які містять нові функції і можливості, а також важливі виправлення безпеки. Тому переконайтеся, що ви використовуєте актуальну версію iOS та слідкуйте за виходом нових версій операційної системи, щоб мінімізувати ризики зламу iPhone, пов’язані з можливими уразливостями.

- Регулярно відновлюйте заводські налаштування. Перш ніж це зробити, переконайтеся, що у вас збережена резервна копія усіх необхідних фотографій та документів. Після відновлення заводських налаштувань пристрій буде очищено від будь-якого шкідливого програмного забезпечення. Для подальшого використання пристрою необхідно буде лише ввести дані свого Apple ID.

Зрештою, незалежно від того, змогли хакери зламати iPhone чи ні, важливо розуміти потенційні ризики та дотримуватись вищеперерахованих порад з безпеки. Зокрема уникайте джейлбрейка вашого пристрою, не натискайте на підозрілі посилання, а також використовуйте багатофакторну автентифікацію для захисту ваших даних скрізь, де це можливо.