A ESET obteve maior clareza no módulo de detecção e resposta, o que se traduz em grandes benefícios tanto para usuários preocupados com o orçamento quanto para administradores de segurança.

Vários fatores complicam as decisões dos administradores relacionadas à redução e à correção de ameaças. A fadiga de alertas, a pesquisa em uma infinidade de detecções e a desordem do painel de controle têm custos: humanos, de tempo, de segurança e financeiros. Em resposta, a ESET projetou mais clareza no módulo de detecção e resposta, pagando grandes tributos para os detentores de orçamento e administradores de segurança.

Os novos recursos do ESET Inspect, o componente XDR da nossa plataforma unificada de cibersegurança ESET PROTECT, ajudam os administradores de segurança a correlacionar as detecções com as entidades relacionadas.

A investigação de incidentes por meio das lentes dessas entidades relacionadas elimina a necessidade de filtrar um grande número de detecções. E, somente quando necessário, o administrador precisará se aprofundar no nível de detecções - relacionadas a incidentes - bem como nos eventos que acionaram essas detecções.

O ESET Inspect melhorou a eficiência dessas tarefas através do novo recurso de Criação de Incidentes, que realiza uma correlação de detecções e entidades. Essa correlação permite que os administradores de segurança de TI visualizem as relações entre várias entidades de rede priorizadas, reconhecendo padrões entre detecções e entidades e agrupando de forma inteligente essas pistas críticas em incidentes.

Conclusão rápida - ESET Inspect Incident Creator

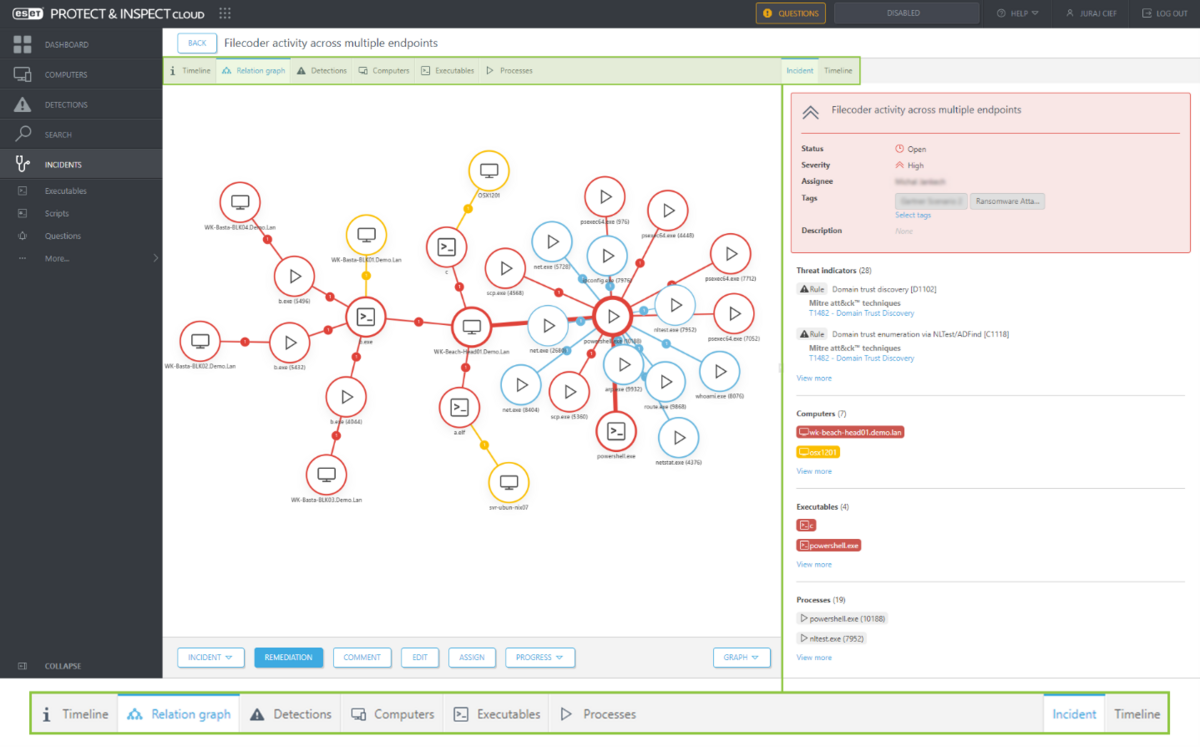

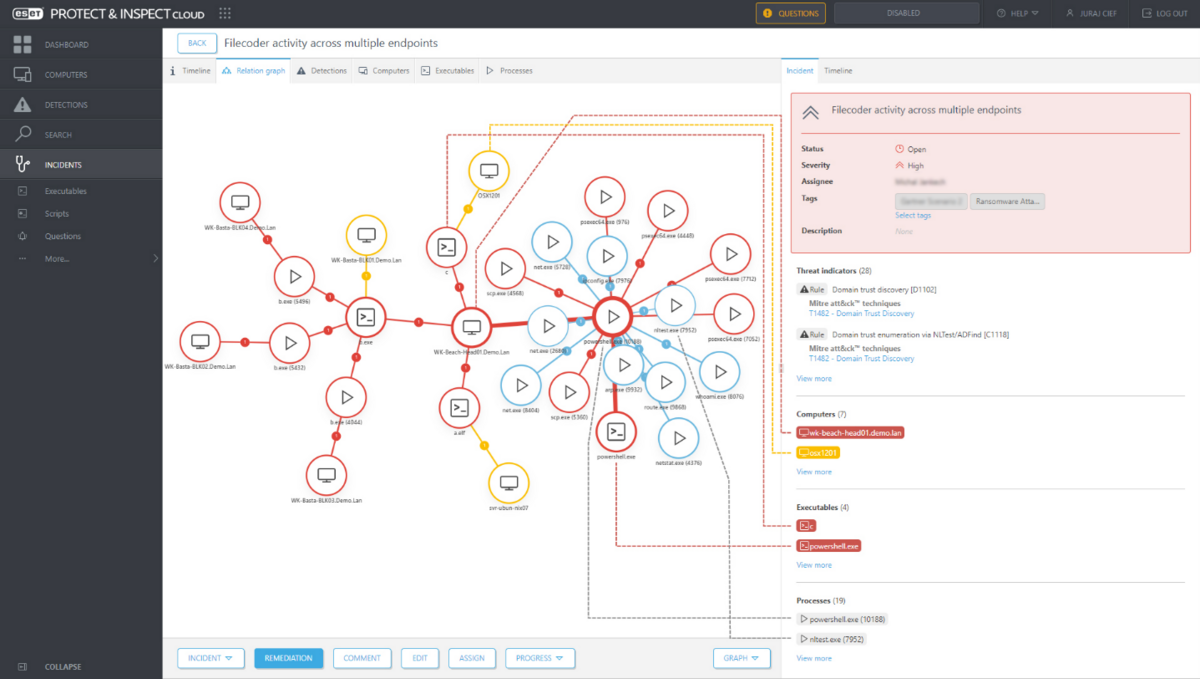

A representação na Figura 2 mostra a correlação de entidades (interações entre ferramentas, arquivos e até mesmo sistemas) gerada pelo Criador de Incidentes. Aqui, um administrador pode determinar rapidamente a relação entre a detecção do malware Filecoder, também conhecido como Ransomware, e outros incidentes detectados pelo ESET PROTECT (nossa plataforma unificada de cibersegurança).

Nesse caso, o administrador que visualiza o painel pode obter imediatamente uma visão geral do que está acontecendo ou do que já aconteceu. Por meio de um sistema de tags e alertas, ele recebe um contexto priorizado com relação à gravidade e outras informações cruciais. Dependendo da maturidade do administrador, ele pode ignorar as técnicas e os procedimentos táticos vinculados ao ATT&CK da MITRE e concentrar sua atenção no número de máquinas afetadas ou nos executáveis detectados.

No centro, vemos uma máquina específica (WK-BEACH-HEAD01.DEM.LAN) cercada por um círculo vermelho que indica a gravidade (Vermelho = Ameaça, Amarelo = Aviso, Azul = Informação) da detecção. O administrador pode identificar rapidamente vários executáveis relacionados e processos prioritários. Dois executáveis se destacam aqui: (c.) e (powershell.exe). Eles estão destacados em vermelho na imagem abaixo.

O layout claro do "Dashboard" do incidente (à direita) permite uma avaliação rápida da situação. Ao analisar o gráfico do Incident Builder, um padrão de movimento lateral surge rapidamente. O administrador pode ver incidentes que afetam não apenas máquinas Windows, mas também máquinas Linux (Ubuntu Server) e macOS com scripts dedicados.

O painel também destaca claramente as ferramentas legítimas que foram utilizadas de forma abusiva (em AZUL) e os scripts e executáveis específicos de malware* (em VERMELHO). Isso literalmente ajuda a ligar os pontos, uma grande vantagem para as fases de correção rápida e resposta a incidentes, mas também é útil para análises forenses posteriores.

*Outro computador, osx1201, marcado em amarelo (aviso), também foi encontrado em conexão com um executável crítico.

A busca incessante por conhecimento especializado

Como nem as ferramentas de detecção e resposta nem as pessoas que as operam são baratas, as empresas logicamente exigem um retorno concreto sobre o investimento quando a detecção e a resposta são implantadas. Portanto, os recursos de criação de incidentes fornecem um impulso significativo à lógica analítica necessária aos administradores, caçadores de ameaças e equipes de SOC para aumentar a segurança por meio de, por exemplo, opções de configuração aprimoradas. Elas podem ser aplicadas tanto para aumentar a sensibilidade da detecção, caso sejam mais avessas ao risco, quanto para criar exceções adaptadas aos seus ambientes específicos para reduzir o ruído. Em última análise, isso exige que a equipe empregue seu conhecimento e confirme a confiança da organização na análise robusta de eventos e na priorização correta das decisões de proteção.

Um gerente que consulta um painel em que a correlação entre esses fatores é visualizada torna-se um aprendiz mais rápido, mais confiante e um defensor mais competente. Um defensor que pode olhar além das categorias automatizadas de monitoramento e detecção encontradas em um produto de proteção de endpoint e rastrear ameaças cibernéticas em que possa haver algum traço de inteligência humana mal utilizada.

Contrate ou crie uma equipe de gerenciamento superior... com o custo certo.

A contratação de pessoal maduro de segurança de TI/centro de operações de segurança (SOC) tornou-se a tarefa número um para muitos CISOs e seus recrutadores de recursos humanos. Depois que os candidatos são localizados, chega o momento inevitável em que o elefante na sala vem à tona e surge a dúvida se o candidato tem experiência prática suficiente com produtos e processos de detecção e resposta para causar impacto.

Os motivos para a cautela são muitos, mas por mais que as ferramentas de detecção e resposta tenham provado fornecer um conjunto poderoso de conhecimentos sobre uma rede e seus endpoints, seu uso é exigente. Administradores experientes são ainda mais difíceis de proteger do que produtos econômicos.

A identificação de um produto que combine alta visibilidade e facilidade de uso, com um custo total de propriedade (TCO) proporcionalmente baixo e recursos que ofereçam suporte à maturidade no trabalho, torna-se uma parte essencial da equação. Muitos desses atributos essenciais são explorados em alto nível em testes como o recente Endpoint Prevention & Response (EPR) Test 2023 de AV-Comparatives. No entanto, os recursos fornecidos por ferramentas como o ESET Inspect são o que fazem ou quebram a experiência do usuário para os administradores de segurança encarregados de fornecer e melhorar a segurança em sua rede.

A melhor maneira de preencher a lacuna entre as habilidades e a experiência em EDR que um administrador de alto nível possui, em comparação com o suporte e o amadurecimento de um administrador novato para se tornar um profissional de alto nível, é fornecer a ele as informações necessárias para classificar as ameaças e priorizar a atenuação. Capacitar melhor a sua equipe nesse sentido significa fornecer ferramentas que reduzam a carga de análise e interpretação dos dados do painel de detecção e resposta em relação aos incidentes de rede e permitir que os administradores de segurança de TI menos experientes compreendam as relações entre várias entidades.

Valor humano agregado

Com ameaças e ataques mais complexos, somente outra inteligência humana - a de um defensor da segurança - pode ser capaz de detectar um ataque antes que muitos danos sejam causados.

No mínimo, um defensor armado com um módulo habilitado para XDR, como o ESET Inspect com Incident Builder (gráficos), pode contextualizar rapidamente a gravidade dos incidentes dentro de sua crescente familiaridade com o ambiente. Isso, e o fato de que eles recebem a filtragem de entidades adequada para reconstruir a sequência de etapas que um ataque seguiu do início ao fim, melhora o jogo e cria mais experiência e contexto de rede, ao mesmo tempo em que apoia uma tendência de segurança cada vez melhor.

Simplificando, se a mudança para a detecção e a resposta começar com um painel otimizado que inclua a criação de incidentes, o aumento da experiência dos administradores de TI e o progresso constante da sua empresa em direção a uma segurança melhor provavelmente valerão a pena.