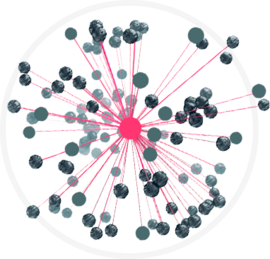

Nossa abordagem única e multicamadas para a segurança

Uma única camada de defesa não é suficiente no cenário de ameaças em constante evolução de hoje. A ESET emprega uma infinidade de tecnologias proprietárias em camadas, que trabalham juntas como o ESET LiveSense, que vai muito além das capacidades de um antivírus básico. Também usamos aprendizado de máquina avançado, que a ESET foi pioneira para combater ameaças emergentes. E estávamos entre os primeiros a adotar a tecnologia de nuvem, que impulsiona o nosso sistema de reputação global ESET LiveGrid® a atualizar constantemente a inteligência de ameaças. Avanços como esses são o trabalho da equipe de pessoas dedicadas da ESET, que pesquisam malware e inovam tecnologia há mais de três décadas.

Abordagem da ESET

A Tecnologia ESET LiveSense, combinados com nossa experiência em aprendizado de máquina, sistema de reputação em nuvem e nosso pessoal, juntos eles capacitam a plataforma de prevenção, detecção e resposta a ameaças cibernéticas mais formidável do mundo.

Scanner UEFI

A ESET é a primeira provedora de segurança da internet a adicionar uma camada dedicada dentro de sua solução que protege a Interface de Firmware Extensível Unificada (UEFI). ESET UEFI Scanner checa e executa a segurança do ambiente de pré-inicialização que está de acordo com as especificações UEFI. É desenhado para detectar componentes maliciosos no firmware e reportá-los ao usuário.

Mostrar mais

UEFI é uma especificação padronizada da interface de software que existe entre o sistema operacional do dispositivo e seu firmware, substituindo o Basic Input/Output System (BIOS) usado em computadores desde meados da década de 1970.

Graças ao seu layout bem documentado, o UEFI é mais fácil de analisar, permitindo aos desenvolvedores construir extensões para o firmware. Contudo, isso também abre as portas para os desenvolvedores de malware e hackers, que podem infectar o UEFI com seus módulos maliciosos.

Detecções de DNA

Os tipos de detecção variam desde hashes muito específicos até as Detecções de DNA ESET, as quais são definições complexas de comportamento malicioso e características de malware.

Enquanto os códigos maliciosos podem ser facilmente modificados ou obscurecidos por agressores, o comportamento dos objetos não pode ser alterado tão facilmente e as Detecções de DNA ESET são desenhadas para tirar vantagem deste princípio.

Mostrar mais

Efetuamos análises profundas do código e extraímos “genes” que são responsáveis por seu comportamento e construímos as Detecções de DNA ESET, que são usadas para acessar códigos suspeitos em potencial no disco ou na memória do processo de execução.

As Detecções de DNA podem identificar amostras específicas de malware conhecido, novas variações de uma família de malware conhecido ou até mesmo um malware nunca visto ou previamente desconhecido que contenha genes que indiquem comportamento malicioso.

Machine Learning Avançada

Os produtos da ESET utilizam duas formas diferentes de Machine Learning avançada da máquina: um motor de detecção de alta potência na nuvem e uma versão leve no endpoint. Ambos utilizam um conjunto cuidadosamente selecionado de algoritmos de classificação, incluindo aprendizagem profunda e ramificações potencializadas, que asseguram a análise rápida e precisa necessária para deter as ameaças emergentes.

Mostrar mais

Para oferecer as melhores taxas de detecção e o mais baixo número possível de falsos positivos, o mecanismo ESET Augur é ajustado para cooperar com outras tecnologias proativas, como DNA, sandbox e análise de memória, bem como a extração de funcionalidades de comportamento.

Sistema na nuvem de proteção contra malware

O ESET Cloud Malware Protection System é uma das diversas tecnologias baseadas no sistema de nuvem da ESET LiveGrid®. Aplicativos desconhecidos ou potencialmente maliciosos e outras possíveis ameaças são monitorados e submetidos para a nuvem da ESET através do ESET LiveGrid®.

Mostrar mais

As amostras coletadas são submetidas a um sandbox automático e à análise de comportamento, que resulta na criação de detecções automáticas se características maliciosas forem confirmadas. Os clientes da ESET ficam sabendo dessas detecções automatizadas através do ESET LiveGrid® Reputation System, sem a necessidade de esperar pela próxima atualização da ferramenta de detecção.

Reputação e cache

Ao inspecionar um arquivo ou URL, antes de realizar qualquer verificação, os nossos produtos verificam o cache local em busca de objetos maliciosos ou benignos conhecidos incluídos na lista permitida. Isto melhora o desempenho de varredura.

Em seguida, é verificado a reputação do objeto em nosso sistema LiveGrid® (ou seja, se o objeto já foi visto em outro local e classificado como malicioso). Isto melhora a eficiência da varredura e permite o compartilhamento mais rápido da inteligência de malware com os nossos clientes.

Mostrar mais

A aplicação de listas de URLs permitidas e a verificação da reputação impede os usuários acessem sites com conteúdo malicioso e/ou sites de phishing.

Detecção de comportamento e bloqueio - HIPS

O Sistema de Prevenção contra Intrusão baseado em Host da ESET (HIPS) utiliza um conjunto de regras pré-definidas para procurar atividades suspeitas, monitorar e verificar eventos comportamentais, tais como processos em execução, arquivos e chaves de registro. Quando identificado, o HIPS detém o item malicioso e, se necessário, solicita uma inspeção adicional usando outros níveis de tecnologia ESET.

Mostrar mais

A Inspeção Comportamental Profunda é um dos módulos integrados no HIPS que permite um monitoramento mais profundo e granular de processos desconhecidos e suspeitos. Ela foi introduzida em 2019 e representa um antídoto eficaz para as técnicas de evasão usadas pelos agentes de ameaças na natureza.

Sandbox no produto

O malware hoje em dia é frequentemente muito ofuscado e tenta burlar a detecção tanto quanto for possível. Para reconhecer e identificar o comportamento real escondido sob a superfície, nós usamos o Sandbox no produto. Com a ajuda dessa tecnologia, as soluções ESET emulam componentes diferentes de hardware e software de computador para executar uma amostra suspeita em um ambiente virtualizado isolado.

Mostrar mais

Utilizamos a tradução binária para manter o Sandbox em um produto leve e evitar a desaceleração da máquina. Implementamos esta tecnologia nas nossas soluções em 1995 e temos trabalhado em sua melhoria desde então.

Escaneamento Avançado de Memória

É uma tecnologia única da ESET que trata efetivamente uma questão importante do malware moderno: o uso pesado de ofuscação e/ou criptografia. Para resolver estes problemas, o Escaneamento Avançado de Memória monitora o comportamento de um processo suspeito e o analisa uma vez que ele apareça na memória.

Mostrar mais

Toda vez que um processo faz uma chamada de sistema a partir de uma nova página executável, o Escaneamento Avançado de Memória realiza uma análise de código comportamental usando as Detecções de DNA da ESET. Graças à implementação do cache inteligente, o Escaneamento Avançado de Memória não causa nenhuma deterioração perceptível na velocidade de processamento.

Além disso, há uma nova tendência em malware avançado: algum código malicioso agora roda "somente na memória", sem a necessidade de componentes persistentes no sistema de arquivos (em outras palavras, malware sem arquivos) que podem ser detectados da maneira convencional. Somente a varredura de memória pode descobrir com sucesso tais ataques maliciosos e a ESET está pronta para esta nova tendência com sua varredura avançada de memória.

Proteção a nível de rede

A ESET também utiliza uma ampla linha de tecnologias de detecção para identificar ameaças que tentam penetrar no ambiente da vítima no nível da rede. A lista inclui a detecção de redes de comunicação maliciosas, a exploração de vulnerabilidades não corrigidas e ataques de força bruta contra uma variedade de protocolos, tais como Remote Desktop Protocol, SMB e SQL.

Mostrar mais

Para aumentar a proteção em rede oferecida pelos produtos ESET, nossos especialistas desenvolveram a Botnet Protection. Esta tecnologia é projetada especificamente para identificar comunicações e processos maliciosos associados a botnets - vastas redes de dispositivos infectados controlados por atacantes, tipicamente utilizadas para ataques DDoS, distribuição de malware e envio de e-mails não solicitados.

Escudo Ransomware

O Escudo Ransomware da ESET é uma camada adicional que protege os usuários contra ransomware. Essa tecnologia monitora e avalia todos os aplicativos executados baseado em seu comportamento e reputação. É desenhado para detectar e bloquear processos que se pareçam com o comportamento de um ransomware.

Mostrar mais

Esta tecnologia é ativada por padrão. Quando uma ação suspeita aciona o Escudo Ransomware ESET, o usuário é perguntado se deve ou não bloquear a atividade. Esta funcionalidade foi regulada para fornecer o mais alto nível possível de proteção contra ransomware em conjunto com outras tecnologias ESET, incluindo o Sistema de Proteção contra Malware em Nuvem, Proteção contra Ataques de Rede e Detecções de DNA.

Proteção contra Ataque de Rede

A Proteção contra Ataque de Rede é uma extensão da tecnologia de firewall e melhora a detecção de vulnerabilidades conhecidas no nível de rede. Ela constitui outra importante camada de proteção contra a proliferação de malware, ataques de rede conduzidos e exploração das vulnerabilidades para as quais um patch ainda não foi lançado ou instalado.

Connected Home

Nossa camada de connected home foi projetada para revelar o que está acontecendo nas redes Wi-Fi dos usuários e aproveitar ao máximo seus dispositivos conectados e configurações de casas inteligentes. Ele também ajuda os usuários a identificar vulnerabilidades em suas redes domésticas, como falhas de firmware não corrigidas em seus roteadores, portas abertas e senhas de roteadores fracas.

Mostrar mais

O Connected Home oferece aos usuários uma visão de "sonda" fácil de usar de dispositivos conectados, mostrando impressoras, roteadores, dispositivos móveis, consoles de jogos, dispositivos IoT e outros dispositivos conectados a suas redes Wi-Fi. A visão geral fornecida inclui o endereço IP, o endereço MAC, o nome, o modelo e o fornecedor de cada dispositivo digitalizado.