<目次>

- サイバー攻撃とは?

- 近年のサイバー攻撃の動向

- サイバー攻撃の種類

- 個人や企業など、特定の標的を狙ったサイバー攻撃

- 不特定多数を対象としたサイバー攻撃

- サーバーなどに過大な負荷をかけるサイバー攻撃

- OSやアプリケーションなどの脆弱性を狙ったサイバー攻撃

- パスワードに関連するサイバー攻撃

- サイバー攻撃の被害事例

- 千葉県南房総市の小中学校で使用するサーバーがランサムウェアに感染。約2,000名の情報が流出

- デジタル庁がサイバー攻撃被害。約1万3,000件の不審メールを送信

- サイバー攻撃の対策

- OSやソフトウェアを常に最新版にする

- ID・パスワードの管理を徹底する

- 怪しいメール・URLはクリックしない

- 未知のサイバー攻撃にも対応可能なセキュリティ対策ソフトの導入

ご家庭でも企業レベルのセキュリティを実現する「ESETスマートセキュリティー・プレミアム」

サイバー攻撃とは?

サイバー攻撃とは、インターネットなどのネットワークを介して、サーバーやパソコン、スマートフォンなどの情報端末に対して、金銭や個人情報を盗んだり、システムの機能を停止させたりすることを目的とした攻撃を行うことです。

サイバー攻撃は、企業や個人だけでなく、不特定多数に対する無差別攻撃など、目的や手段はさまざまです。

近年では、スマホの普及によりショッピングや銀行口座取引などにも利用されるようになっていることもあり、攻撃対象が大きく拡大しています。

また、AIなどのIT技術の進化に伴い、サイバー攻撃も高度化しており、ランサムウェアなど金銭の窃取や詐取を目的とした攻撃が世界中で後を絶たない状況が続いています。

近年のサイバー攻撃の動向

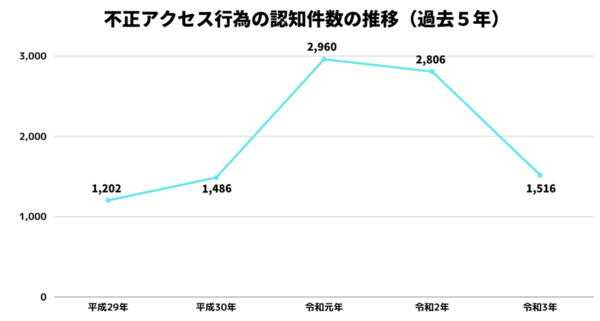

警察庁、総務省、経済産業省が発表した「不正アクセス行為の発生状況」によると、過去5年間のサイバー攻撃による不正アクセスの届出件数は以下の通りです。

(参照元:不正アクセス行為の発生状況 – 総務省)

令和3年の不正アクセスの認知件数は1,516件で、前年より1,290件(約46.0%)減少しましたが、一般企業を狙った攻撃は1,492件発生しており、十分な対策がとられないと危険な状況に変わりありません。

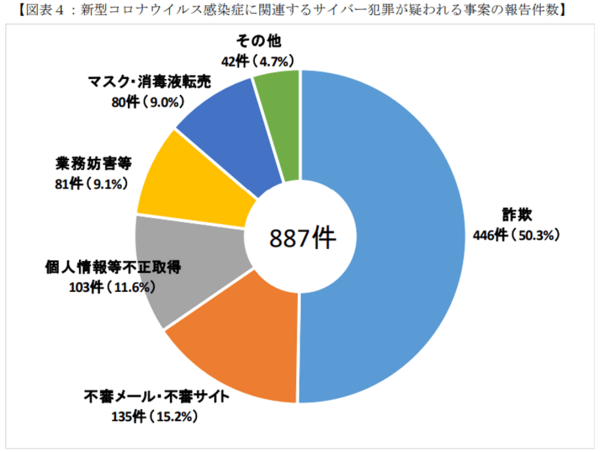

また、警察庁が令和3年3月4日に発表した「令和2年におけるサイバー空間をめぐる脅威の情勢等について」によると、新型コロナウイルス感染に関連するサイバー攻撃が増加しており、令和2年中の都道府県警察から警察庁への通報件数は887件となっています。

このサイバー攻撃は個人・企業問わず無差別に行われているものも含まれており、新型コロナウイルスに関連した詐欺事件が全体の約5割を占めています。

詐欺の事例としては、インターネット通販サイトでマスクを注文し、指定口座にお金を振り込んだが商品が届かないという詐欺メールが増加していることが紹介されています。

サイバー攻撃の種類

個人や企業など、特定の標的を狙ったサイバー攻撃

Emotet(エモテット)

Emotet(エモテット)は、主に電子メールを介して感染する遠隔操作型のボットマルウェアです。 Emotetは、悪意のあるサイトにアクセスしたり、悪意のあるマクロを含むファイルを開いたりすることで感染します。

感染後は、情報漏えいやマルウェア・スパム送信などのさらなる攻撃に利用されたり、ランサムウェアなど他のマルウェアに感染したりすることが確認されています。

クリックジャッキング

クリックジャッキングとは、Webブラウザを悪用してユーザーに不利益を与えるセキュリティ攻撃のことです。

具体的な手法としては、ボタンやリンクを透明化・不可視化し、通常のWebページの上に配置することが挙げられます。

キーロガー

キーロガーは、キーボード操作の情報を外部に送信するプログラムです。

本来は、ソフトウェア開発者やシステムエンジニアが、自分が行った操作を記録しておき、問題発生時にそのログを解析するために使用されるものでした。

しかし、キーロガーはキーストロークなどを記録できるため、悪意のある第三者が、端末でどのような情報を入力したのか、といった内容を不正に入手するために利用され、サイバー攻撃の一種として使われるようになりました。

サプライチェーン攻撃

サプライチェーン攻撃とは、大企業や政府機関など正面からの侵入が困難な大組織をターゲットとする場合に、セキュリティ対策が比較的脆弱な取引先や子会社を経由して攻撃を仕掛ける手法です。

攻撃者は、取引先からの電子メールを偽造してターゲット企業に送信したり、ターゲット企業が使用するソフトウェア製品に不正なアップデートを仕込んだりします。

水飲み場型攻撃

水飲み場攻撃とは、攻撃者が頻繁に訪れるウェブサイトを改ざんし、その改ざんされたサイトに不正なプログラムを設置する攻撃です。

ビジネスメール詐欺(BEC)

ビジネスメール詐欺とは、業務上のメールを盗み見たり、役員や取引先になりすましたり、従業員をだまして送金取引に関する資金をだまし取ったりして金銭的な被害を与えるサイバー攻撃のことです。

実際に詐欺を行う前に、マルウェアを使って社内の従業員などから情報を盗み出すこともあります。

不特定多数を対象としたサイバー攻撃

フィッシング詐欺

フィッシング詐欺とは、ソーシャルエンジニアリング攻撃の一種で、信頼できる企業や組織を装った犯罪者が、被害者の個人情報を要求するものです。

最も一般的なフィッシングの手法は、銀行や金融機関を装って電子メールを送信し、電子メール内の偽のフォームに入力させたり、口座情報やログイン情報の入力を要求するWebページにアクセスさせたりすることで不正に個人情報を取得するものが挙げられます。

フィッシング詐欺に似た手法として「スミッシング」があります。

スミッシングは、スマートフォンなどの携帯端末のメッセージ機能であるSMS(ショートメッセージサービス)を利用して、メッセージ受信者をフィッシングサイトに誘導するサイバー攻撃を指します。

フィッシング詐欺にSMSを利用することから、言葉を結びつけて「スミッシング」と呼ばれています。

ビッシング・リバースビッシング

ビッシングとは、クレジットカード会社や銀行を装って電話をかけ、クレジットカード番号や銀行口座情報、パスワード、生年月日などの情報を聞き出し、悪用しようとする詐欺行為のことです。

リバースビッシングは、ビッシングの亜種で、攻撃者が用意した電話番号に被害者が電話をかけることで、個人情報を盗み出そうとするものです。ビッシングでは、攻撃者が被害者に電話をかける一方、リバースビッシングでは、被害者から攻撃者に電話をかけさせることが特徴です。

ゼロクリック詐欺

ゼロクリック詐欺とは、スマートフォンでアダルトサイトなどを閲覧している最中に、Webページを表示した後に突然「料金を振り込んでください」「登録が完了しました」などのメッセージが表示され、閲覧者に金銭を要求する詐欺行為です。

これらのメッセージには電話番号が記載されていることがあり、その番号に電話をかけると電話番号を知られるだけでなく、執拗に電話で金銭の支払いを要求されることがあります。

ジュースジャッキング攻撃

ジュースジャッキング攻撃とは、悪意のある第三者がUSBポートにマルウェアを仕込んだり、それを操作してデータを盗み出したりする攻撃手法のことです。

ジュースジャッキング攻撃では、公共の場に設置されたUSBポートに細工を施します。

一見、充電用の普通のUSBポートに見えますが、これに接続してしまうことで端末にマルウェアが入ってしまったり、データが盗まれたりする可能性があります。

サーバーなどに過大な負荷をかけるサイバー攻撃

DoS攻撃/DDoS攻撃

DoS攻撃/DDoS攻撃とは、1台または複数のPCやサーバーを利用して、標的のサーバーに大量のアクセスやデータを送りつけるサイバー攻撃のことです。データを送りつけることで標的のサーバーに負荷がかかり、Webサイトのアクセス障害やサービス停止などの被害が発生します。

DoS攻撃とDDoS攻撃の違いは、攻撃に使用するPCが1台か複数台かによります。

DDoS攻撃の場合、攻撃に使用される複数の端末は、第三者のPCを悪用している可能性があります。そのためDoS攻撃よりも攻撃性が高く、匿名性が高いため、より悪質な攻撃となります。

F5アタック

F5アタックは、「F5攻撃」「F5連打攻撃」とも呼ばれ、キーボードの「F5」キーを押してリロードするだけのシンプルでアナログな攻撃です。

F5アタックをすることで、Webサイトに対して大量のリクエストを送り、サーバーをダウンさせようします。攻撃対象のシステムによってはDoS攻撃となる攻撃です。

OSやアプリケーションなどの脆弱性を狙ったサイバー攻撃

ゼロデイ攻撃

ゼロデイ攻撃とは、メーカーが修正プログラムの配布などの対応をする前に、OSやソフトウェアに発見された脆弱性を利用する攻撃のことです。

脆弱性とは、コンピュータのOSやソフトウェアにおいて、プログラムの欠陥や設計ミスにより発生する情報セキュリティ上の欠陥のことです。脆弱性が発見されると、企業やベンダーは更新プログラムを作成し、アップデートを実施することで対応しますが、新たな脆弱性は次々と発見されるため、アップデートまでの間は脆弱性が放置されることになります。

攻撃者は常にこの脆弱性を狙っており、このようなアップデートまでの一瞬の隙を突いた攻撃を「ゼロデイ攻撃」と呼びます。

フォームジャッキング攻撃

フォームジャッキング攻撃とは、ECサイトや購入ページなどの入力フォームを改ざんし、クレジットカード情報などの個人情報を盗み出す攻撃手法です。

正規のサイトの入力フォームに悪意のあるスクリプトを埋め込み、フォームの送信内容を不正に第三者へ送信します。

SQLインジェクション

SQLインジェクションとは、管理サーバー上のデータベースを参照してサービスを提供するWebサイトにおいて、本来意図した指示とは異なるSQL文を送信し、個人情報や機密情報を不正に抜き取るサイバー攻撃のことです。主にショッピングECサイトなどが標的になります。

OSコマンドインジェクション

OSコマンドインジェクションとは、インジェクション(injection:挿入する)という名の通り、攻撃者が脆弱なアプリケーションを介してOSに対して不正なOSコマンドを送信し、対象のPCやサーバーに不正にアクセスするサイバー攻撃です。

クロスサイトスクリプティング

クロスサイトスクリプティング(XSS)とは、攻撃者が標的となるWebサイトの脆弱性を突いて罠を仕掛け、悪意のあるサイトに誘導するスクリプトを実行し、サイトを訪れたユーザーから個人情報を詐取したりマルウェアに感染させたりするサイバー攻撃です。

パスワードに関連するサイバー攻撃

総当たり攻撃(ブルートフォースアタック)

総当たり攻撃(ブルートフォースアタック)とは、パスワードなどを不正に解読する際に、可能な限りすべての組み合わせを試す攻撃方法です。

この方法は、人力では手間と時間がかかりすぎてしまいますが、現在は簡単に実行できるツールが広く出回っており、時間の制約がない限り、確実にパスワードを解読して侵入することができる方法となっています。

パスワードリスト攻撃

パスワードリスト攻撃は、多くのユーザーが複数のWebサービスで同じパスワードを使用する傾向にあることを利用し、さまざまなWebサービスへのログインを繰り返し試みるものです。攻撃者がログインに成功すると、そのサイトから個人情報や金銭を詐取しようとします。

パスワードスプレー攻撃

パスワードスプレー攻撃とは、総当たり攻撃の一種で、IDとパスワードの組み合わせで連続的に攻撃を行う手法です。

ログイン制御を行うシステムの中には、一定時間内に一定数のログインエラーが発生した場合、一定期間アカウントをロックする仕組みがありますが、パスワードスプレーでは、このアカウントロックを回避する方法を用いたパスワード攻撃となっています。

クレデンシャルスタッフィング攻撃

クレデンシャルスタッフィング攻撃とは、インターネット上に流出したIDとパスワードの組み合わせを使って、他のWebサイトへのログインを試みる攻撃手法です。

クレデンシャルスタッフィング攻撃は、ユーザーが同じIDとパスワードの組み合わせを頻繁に使用する習慣を悪用したものです。

サイバー攻撃の被害事例

千葉県南房総市の小中学校で使用するサーバーがランサムウェアに感染。約2,000名の情報が流出

2022年7月、千葉県南房総市の小中学校が使用するサーバーがランサムウェアに感染し、過去3年分の生徒約2,000人分の氏名、住所、成績データなどが暗号化される事件が発生しました。

攻撃者であるサイバー犯罪グループ「Lockbit」は、暗号化されたデータと引き換えに金銭を要求しており、要求に応じない場合はデータが公開されるなど、二重脅迫行為に及んでいます。

ネットワークの管理を委託された事業者からの報告で攻撃が発覚し、南房総市は2022年7月に事実関係を公表して謝罪しています。

デジタル庁がサイバー攻撃被害。約1万3,000件の不審メールを送信

デジタル庁は2022年9月26日、「GビズID」のメール中継サーバーが何者かにサイバー攻撃を受け、約1万3000通の不審メールを送信されたことを明らかにしました。

デジタル庁によると、不正アクセスは2022年9月24日に発生し、同庁が運営する企業向け共通認証サービス「Gビズ」の中継サーバーが狙われたとのこと。事態を把握した直後にアクセス遮断の措置を講じましたが、政府系ドメイン「gbiz-id.go.jp」から約1万3千件の不審メールが送信されていたことが判明しました。

デジタル庁はこの事実を公表し、不審メールの受信者に注意を呼びかけています。また、同庁では、再発防止に向けてシステム運用体制を見直すと発表しています。

サイバー攻撃の対策

OSやソフトウェアを常に最新版にする

オペレーティングシステム(OS)やソフトウェアは、その性質上、必ず脆弱性が発生します。この脆弱性は、サイバー攻撃の格好の標的となってしまいます。

最近のサイバー攻撃には「ゼロデイ攻撃」と呼ばれる、発見・修正される前の脆弱性を狙ったものが増えています。

OSやソフトウェアのベンダーはこのような状況を予測して、迅速にアップデートを提供していますので、アップデート通知が届いたらすぐにアップデートを行い、システムを常に最新の状態に保つように心がけましょう。

ID・パスワードの管理を徹底する

パソコンやサーバー・各種Webサービスを利用する際は、多くの場合ユーザーIDやパスワードが必要となります。

サイバー攻撃によりIDやパスワードが流出すると、第三者による不正使用や侵入、機密情報の盗難などが発生する可能性があります。不正使用や侵入された場合、被害はより大きくなるため、アカウント情報の管理は厳重に行いましょう。

また、複雑で推測しにくいIDやパスワードを設定し、使い回しをしないことが、不正使用を防ぐための基本的な対策となります。

怪しいメール・URLはクリックしない

サイバー攻撃は、パソコンやスマホを利用するユーザーによる操作によって引き起こされるケースもあります。

例えば、メールの添付ファイルにウイルスが仕込まれていたり、メール本文に記載されたURLにアクセスしてWebサイトからウイルスをダウンロードさせられたりすることがあります。

不審なメールにリンクや添付ファイルがある場合は、クリックしたりダウンロードしたりしないようにしましょう。悪意のあるWebサイトに誘導されたり、端末がマルウェアに感染したりする可能性があります。

日頃からメールなどに記載されたURLや添付ファイルを安易に開かないように注意することも、サイバー攻撃への有効な対策になります。

未知のサイバー攻撃にも対応可能なセキュリティソフトの導入

サイバー攻撃者は日々新たな脅威を生み出しており、「既知」ではない攻撃手法やウイルス、マルウェアなどは日夜増え続けています。

これらの脅威に対し、OS標準のセキュリティソフトは、アップデートが行われるまで対処できず、ウイルスの検出もできないため、セキュリティ対策としては不十分といえます。

数あるサイバー攻撃からデバイスを守るためには、Windowsに標準搭載されている「Windows Defender」やMacOSに標準搭載されているセキュリティ対策に頼るだけでなく、別途セキュリティソフトを導入することが理想です。

ご家庭でも企業レベルのセキュリティを実現する「ESET HOME セキュリティ プレミアム」

「ESET HOME セキュリティ プレミアム」は、「動作が軽い」「検出率が高い」など、ユーザー・第三者機関の両方から高い評価を得ているウイルス対策ソフトです。

ドイツのセキュリティ製品を評価する第三者テスト機関である「AV-TEST」の調査によると、動作の軽さを表す「Performance」カテゴリにおいて、ESETはWebサイトへのアクセスやソフトウェアの実行を阻害しないセキュリティソフトとして高い評価を得ています。

ESETは、そのパフォーマンス性能の高さに加え、未知の脅威検知を可能とする「多層防御システム」「ESET LiveGuard」などの代表的な機能を搭載し、セキュリティ面でも高い評価を誇っています。

「多層防御システム」は、複数のセキュリティ機能を利用し、システムやネットワークを保護する手法のことです。増え続けるマルウェアへの対策として、マルウェアの起動時だけでなく、起動前後の適切なタイミングで検知技術を駆使し、高度化・巧妙化する脅威からデータを保護します。

「ESET LiveGuard」は、従来の検査では検出が難しい不審なファイルであっても、ESETのクラウド環境にある試験環境(サンドボックス)にファイルを送信することで、リアルタイムに詳細な分析を行う機能です。

数秒から数分でほとんどの解析が完了し、悪質なファイルと判断された場合は即座にブロックされるため、新種や亜種のウイルスなど未知の脅威にも対応することができます。

また、不用意なマルウェアの実行を防ぐため、クラウド環境でのテスト結果が出るまではファイルを実行できないようにし、誤操作によるマルウェア被害を防止しています。

ESETスマートセキュリティ・プレミアムは、多様化・巧妙化する脅威に対応する多層防御システムやESET LiveGuard機能に加え、無制限VPNや、外出先でパソコンを紛失しても悪用されるリスクを低減する「機密ファイルの暗号化機能」を搭載しています。

これらの機能が評価され、保護能力を評価するAV-TESTの「Protection」項目において、6点満点を獲得しています。

実績と信頼のある保護

ESET エンドポイント セキュリティは、AV-Comparativesによる特別なビジネステストで市場で最も軽量なソリューションとの評価を受けました。

ESETはAV-TESTの2014年および2015年のセルフプロテクションテストで100%のスコアを獲得した唯一のベンダーです。

ESETの製品はこれまでVB100アワードを100回受賞しています。

実績と信頼のある保護

ESETはThe Channel CompanyのブランドCRN®による2017パートナープログラムガイドで3年連続5つ星の評価を受けました。

ESET スマート セキュリティ プレミアムがDigital Citizenの「ベスト・セキュリティ・プロダクト・オブ・ザ・イヤー」 を受賞。