ESET grėsmių ataskaita

2025 m. antrasis pusmetis

2025 m. antro pusmečio kibernetinių grėsmių apibendrinimas pagal ESET telemetrijos duomenis ir ESET grėsmių aptikimo ir tyrimų ekspertų požiūrį

2025 m. antrasis pusmetis

2025 m. antro pusmečio kibernetinių grėsmių apibendrinimas pagal ESET telemetrijos duomenis ir ESET grėsmių aptikimo ir tyrimų ekspertų požiūrį

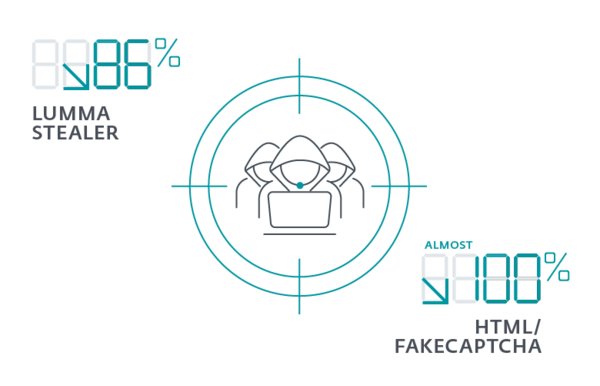

Nors po 2025 m. gegužės sutrikdymo Lumma Stealer sugebėjo sugrįžti, antroje metų pusėje šio informacijos vagies aptikimų skaičius sumažėjo 86 % – nuo daugiau nei 60 000 iki mažiau nei 9 000. Nors Lumma Stealer platinamas įvairiais būdais, vienas produktyviausių jo plitimo vektorių buvo FakeCaptcha svetainės, naudotos ClickFix socialinės inžinerijos atakose. HTML/FakeCaptcha aptikimų skaičius taip pat sumažėjo antrąjį pusmetį – nuo daugiau nei 1,6 mln. iki mažiau nei 60 000.

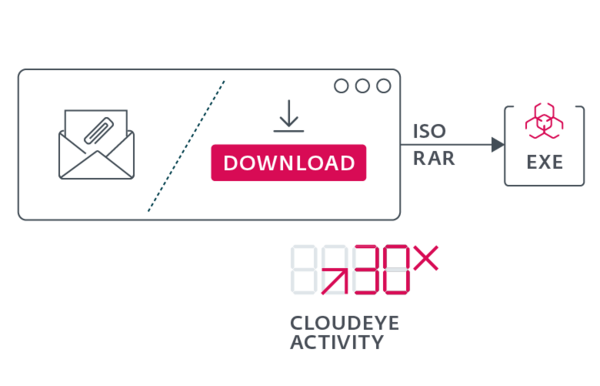

CloudEyE, dar žinomas kaip GuLoader, yra kenkėjiškos programos kaip paslaugos atsisiuntimo programa ir šifravimo programa, naudojama kenkėjiškų programų, pvz., išpirkos reikalaujančių virusų ir informacijos vagystės programų, diegimui. Šifravimo programos yra sukurtos tam, kad paslėptų kenkėjišką turinį nuo aptikimo, o turinys yra suspaudžiamas ir šifruojamas šifravimo programoje. ESET analizuotos žinomiausios šifravimo programos yra AceCryptor ir ModiLoader. CloudEyE aktyvumas antroje metų pusėje išaugo trisdešimt kartų iki daugiau nei 100 000 aptikimų.

Nutekėjimo svetainių duomenys rodo, kad 2025 m. išpirkos reikalaujančių kenkėjiškų programų aukų skaičius smarkiai išaugo ir iki lapkričio pabaigos viršijo visų 2024 m. rodiklį daugiau nei 1 700 atvejų. Jei ši tendencija išliks, ESET prognozuoja 40 % metinį aukų skaičiaus augimą. EDR neutralizavimo įrankiai plinta, o aktyviausi jų naudotojai yra Akira, Qilin ir Warlock. ESET taip pat aptiko HybridPetya – naują išpirkos reikalaujančią kenkėjišką programą, galinčią pažeisti šiuolaikines UEFI pagrindu veikiančias sistemas.

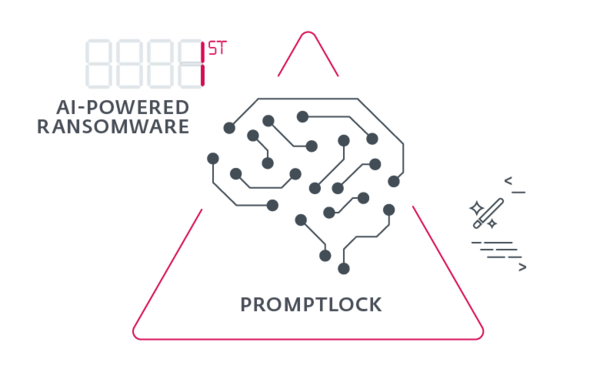

2025 m. antrąjį pusmetį ESET tyrėjai aptiko PromptLock – pirmąją dirbtiniu intelektu paremtą išpirkos reikalaujančią kenkėjišką programą. Ši kenkėjiška programa gali užšifruoti, išfiltruoti arba sunaikinti aukos duomenis. Nors dirbtinis intelektas vis dar daugiausia naudojamas kokybiškesnei socialinei inžinerijai, sukčiavimui ir apgaulės el. laiškams, šis atradimas žymi naują grėsmių erą.

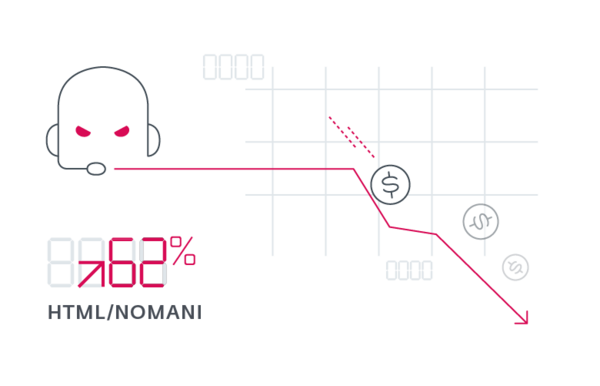

ESET telemetrijos duomenys rodo, kad kaip HTML/Nomani aptiktų sukčiavimo atakų skaičius per metus išaugo 62 %, nors 2025 m. antrąjį pusmetį fiksuotas nedidelis sumažėjimas. Per metus ESET užblokavo daugiau nei 64 000 su šiomis sukčiavimo atakomis susijusių URL adresų. Nuo 2024 m. ESET pastebi kelis sukčiavimo atakų tobulėjimo aspektus, įskaitant aukštesnės kokybės „deepfake“ turinį, dirbtiniu intelektu generuotų sukčiavimo svetainių ir reklamos kampanijų požymius. Nomani sukčiavimo atakos, kuriose naudojami dirbtiniu intelektu sukurti vaizdo įrašai, pastaruoju metu sparčiai plečiasi per kelias platformas.

ESET grėsmių ataskaitose reguliariai pateikiama išsami pasaulinės grėsmių aplinkos apžvalga ir pagrindinės ją formuojančios tendencijos bei pokyčiai. Ataskaitoje pateikiama statistika ir tendencijos yra pagrįstos ESET telemetrijos duomenimis, kuriuos interpretuoja ESET grėsmių aptikimo ir saugumo tyrimų bei informuotumo ekspertai. Todėl ataskaitose pateikiamos unikalios įžvalgos, padedančios kibernetinio saugumo specialistams orientuotis besikeičiančioje ir vis sudėtingesnėje grėsmių aplinkoje.

ESET grėsmių ataskaita (angl. ESET Threat Report) skelbiama du kartus per metus: I pusmečio leidinys apima laikotarpį nuo gruodžio iki gegužės mėnesio, o II pusmečio leidinys - laikotarpį nuo birželio iki lapkričio mėnesio.

ESET grėsmių ataskaita apima visą pasaulį - pagrindiniai ataskaitoje pateikiami statistiniai duomenys ir tendencijos yra pagrįsti pasauliniais ESET telemetrijos duomenimis. Tačiau, siekiant pateikti konkrečių aptartų tendencijų pavyzdžių, ataskaitos analizėse gali būti aptariami ir regioniniai pokyčiai.

ESET grėsmių ataskaitose pateikiami grėsmių statistiniai duomenys yra pagrįsti duomenimis, surinktais pačios ESET aptikimo sistemų, naudojamų įvairiuose jos saugumo produktuose - darbo vietų, debesijos ir mobiliųjų įrenginių - ir jų patentuotų daugiasluoksnių technologijų. Papildomai analizei gali būti pasitelkiami ir kiti šaltiniai, tokie kaip kibernetiniai jaukai („honeypots”), išoriniai saugumo srautai bei informacija iš kitų kibernetinio saugumo tiekėjų.

ESET grėsmių ataskaitose pateikiama išsami naujausių grėsmių aplinkos tendencijų analizė, kurią komentarais ir rekomendacijomis praturtina įvairialypė ESET kibernetinio saugumo specialistų komanda - daugelis jų yra dažni pranešėjai prestižinėse pramonės konferencijose, tokiose kaip „RSA”, „Black Hat” ir „Virus Bulletin”, ir garsėja savo kompetencija.

ESET tyrimų ir plėtros centrai veikia Europoje, Azijoje ir Šiaurės Amerikoje, todėl ESET analitikai visą parą dirba visame pasaulyje, naudodamiesi skirtingomis laiko juostomis ir vietomis, kad galėtų reaguoti į besikeičiančią grėsmių aplinką.

Be to, ataskaitose reguliariai pateikiama grėsmių telemetrijos skiltis, kurioje pateikti išsamūs statistiniai duomenys apie stebimas grėsmių kategorijas. Šie duomenys apdorojami sąžiningai siekiant sumažinti šališkumą, stengiantis kuo labiau padidinti pateikiamos informacijos vertę. Diagramos pateikiamos su apskaičiuotais dabartinio ir ankstesnių ataskaitinių laikotarpių skirtumais, kad išryškėtų tendencijų pokyčiai.

ESET APT veiklos ataskaitose apžvelgiama pasirinktų pažangių nuolatinių grėsmių (APT) grupių, kurias per ataskaitinį laikotarpį tyrė ir analizavo ESET Research, veikla. APT grupės paprastai yra itin sudėtingi grėsmių dalyviai, dažnai remiami nacionalinių valstybių, vykdantys tikslines kibernetines atakas ir šnipinėjimą. Tuo tarpu ESET grėsmių ataskaitose daugiausia dėmesio skiriama plačiai paplitusioms kibernetinėms grėsmėms - vadinamosioms nusikalstamoms programoms, kurios paprastai nėra tikslinio pobūdžio, todėl gali paveikti bet kurį asmenį.