Kaip veikia išpirkos reikalaujantys kenkėjai?

Išpirkos reikalaujantys kenkėjai gali veikti tokiais būdais:

- Užrakinti prietaiso ekraną: vartotojas negali pasiekti savo prietaiso ekrano ir mato tik kenkėjišką programą.

- Užrakinti PIN kodą: kenkėjiška programa pakeičia prietaiso PIN kodą, taip nebeleisdama vartotojui jį pasiekti.

- Užkoduoti kietąjį diską: kenkėjiška programa užkoduoja prietaiso paleidimo įrašą (Master Boot Record) ir/arba svarbias failų sistemos struktūras, taip neleidžiant vartotojui pasiekti prietaiso operacinės sistemos.

- Užkoduoti vartotojo duomenis: kenkėjiška programa užkoduoja visus prietaiso atmintyje esančius failus.

Įspėjimas

Paprastai tokie išpirkos reikalaujantys kenkėjai reikalauja išmokos Bitcoin, Monero ar kitomis sunkiai susekamomis kriptovaliutomis. Užpuolikai teigia, kad gavę pinigus jie atkoduos aukos duomenis ir/arba grąžins priėjimą prie paveikto prietaiso. Tačiau nėra jokios garantijos, kad užpuolikai padarys, ką pažadėję (ir tam tikrais atvejais to net negali padaryti - tiek tyčia, tiek dėl prasto programavimo). Todėl „ESET“ rekomenduoja nemokėti reikalaujamos sumos, tačiau pirma susisiekti su mūsų techninės pagalbos skyriumi ir sužinoti apie galimas duomenų atkodavimo galimybes.

Kodėl mažiems ir vidutiniams verslams tai turėtų rūpėti?

Pagal „Ponemon“ 2017 metais atliktą apklausą, kas antra apklausta kompanija buvo užpulta išpirkos reikalaujančiais kenkėjais per paskutinius 12 mėnesių, o kai kurios iš jų - net kelis kartus. Dauguma kompanijų (79%) teigė, kad jų sistemos buvo infiltruotos per socialinės inžinerijos atakas.

Ši statistika įrodo du dalykus:

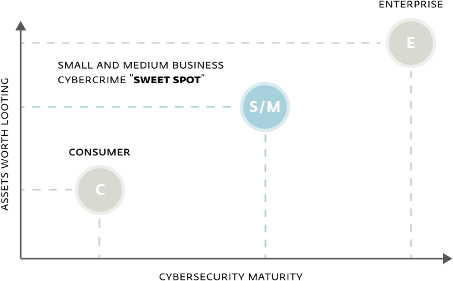

1. Maži ir vidutiniai verslai, nors jiems taip neatrodo, yra smarkiai augantis kibernetinių nusikaltėlių taikinys.

2. Maži ir vidutiniai verslai kibernetiniams nusikaltėliams yra daug vertingesnis taikinys nei įprasti vartotojai, ir labiau pažeidžiami nei didelės įmonės, nes jiems paprastai trūksta finansinių ir informacijos saugos resursų. Šią kombinaciją galima laikyti užpuolikų aukso viduriu.

Sužinoti daugiau

Šiame straipsnyje taip pat skelbiama, kad staliniai kompiuteriai buvo tarp labiausiai kibernetinių sukčių atakuojamų įrenginių (78%), toliau įvardijami mobilieji telefonai ir planšetiniai kompiuteriai (37%) ir įmonių serveriai (34%). Įvykus išpirkos reikalaujančiai atakai daugiau nei pusė (60%) aukų sumokėdavo reikalaujamą išpirką. Vidutinė reikalaujama suma būdavo apie $2150. Todėl būtina iš anksto pasirūpinti kibernetinį saugumą užtikrinančia programine įranga, kad netektų mokėti vėliau.

Kaip apsaugoti savo organizaciją?

Rekomenduojami informacijos apsaugos būdai:

- Nuolatos darykite savo duomenų atsargines kopijas. Bent vieną svarbiausių duomenų atsarginę kopiją laikykite neprijungtą prie tinklo (pvz. išoriniame kietajame diske).

- Visos programų versijos bei operacinės sistemos visada turi būti atnaujintos į naujausią jų versiją.

- Naudokite patikimą, daugiasluoksnę apsaugos sistemą ir užtikrinkite, kad ji būtų nuolatos atnaujinama į naujausią versiją.

Papildomos apsaugos priemonės

- Išjunkite arba išdiekite visas nereikalingas programas ir paslaugas, kad sumažintumėte atakos riziką.

- Nuskaitykite visus tinklus ir suraskite rizikingas paskyras, kurios naudoja silpnus slaptažodžius ir pasirūpinkite, kad jie būtų patobulinti.

- Ribokite arba uždrauskitenuotolinius prisijungimus prie kompiuterių arba įgalinkite tinklo lygio autentifikaciją.

- Darbuotojai, kurie kompanijos sistemomis naudojasi nuotoliniu būdu, turėtų naudotis virtualiu privačiu tinklu (VPN).

- Patikrinkite ugniasienės nustatymus ir uždarykite visus nereikalingus prievadus.

- Patikrinkite taisykles ir politikas, susijusias su tinklo srautu tarp kompanijos vidinių sistemų ir išorinių tinklų.

- Apsaugokite savo saugumo sprendimus slaptažodžiu, kad užpuolikai jų negalėtų pasiekti ir išjungti.

- Išskirstykite kompanijos tinklą į potinklius ir prijunkite juos prie ugniasienės, kad ribotumėte pašalinį tinklo judėjimą ir kontroliuotumėte išpirkos reikalaujančių kenkėjų ar kitos kenkėjiškos programinės įrangos įtaką tinkle.

- Apsaugokite savo atsargines kopijas su dviejų (ar daugiau) pakopų autentifikacija.

- Nuolatos apmokykite savo darbuotojus kaip atpažinti gresiančias kibernetines atakas ir kaip susidoroti su socialinės inžinerijos atakomis.

- Ribokite viešą failų ir aplankų pasiekimą tik tiems, kuriems to reikia, taip pat darbuotojams suteikite tik failų skaitymo teises ir darykite išimtis tiems, kuriems to reikia.

- Įjunkite potencialiai nepagaidaujamų ar nesaugių programų aptikimą, kad aptiktumėte bei užblokuotumėte įrankius, kuriais užpuolikai gali pasinaudoti išjungti kompanijos apsaugą.

Joks verslas nėra saugus nuo išpirkos reikalaujančių kenkėjų

Jeigu Jūsų įmonė nebuvo užpulta šių kenkėjų, galite galvoti, kad tai gresia tik didesnėms organizacijoms. Tačiau statistika rodo priešingai. Gerai suplanuotos atakos gali tapti nebevaldomomis ir sukelti didelius nuostolius netgi pasauliniu mastu. 2017 m. birželį vienas tokių užpuolimų Ukrainoje, „ESET“ atpažintas kaip Diskcoder.C (dar žinomas kaip „Petya“ arba „NotPetya“) greitai išplito ir už šalies ribų. Vėliau buvo išsiaiškinta, kad tai buvo gerai suorganizuota tiekimo grandinės ataka, skirta infiltruoti populiarias buhalterines programas, kad užpultų ir padarytų žalą Ukrainos įmonėms. Greitai tai tapo nekontroliuojama ir virusas užkrėtė daug globalių bei mažų įmonių, padarydamas milijonų dolerių žalą.

Kitas išpirkos reikalaujantis kenkėjas, „ESET“ atpažintas kaip „WannaCryptor.D“ (dar žinomas kaip „WannaCry“) greitai išplito naudodamasis NSA programa „EternalBlue“, kuri pasinaudojo SMB (serverių pranešimų bloko) protokolo, pagrinde naudojamo norint dalintis failais, silpnybe. Nors „Microsoft“ daugeliui savo operacinių sistemų išleido atnaujinimus, sutvarkančius šį pažeidimą, bet „WannaCryptor.D“ vis vien sugebėjo infiltruoti tūkstančių viso pasaulio organizacijų tinklus. Nuostoliai, patirti dėl šios atakos, siekė milijardus dolerių.

ESET apsaugo nuo išpirkos reikalaujančių kenkėjų

ESET PROTECT

Advanced

Apsaugokite savo įmonės kompiuterius, nešiojamus kompiuterius ir mobiliuosius įrenginius. Integruota debesijos veikimu paremta smėlio dėžės technologija - suteikia daugiasluoksnę įrenginių apsaugą. Saugo nuo išpirkos reikalaujančių programų ir nulinės dienos atakų. Turi galingą pilno disko šifravimo funkciją, atitinkančią net ir didžiausių verslų poreikius