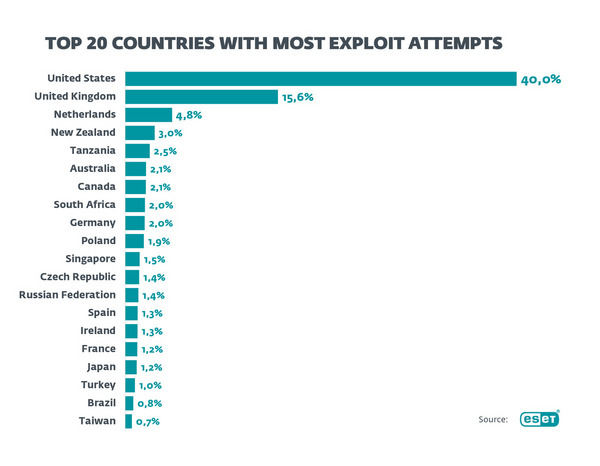

ESET ha detectado cientos de miles de intentos de ataque a nivel mundial que rastrean la vulnerabilidad crítica de Log4Shell. La mayoría de los intentos de ataque se encuentran en los Estados Unidos, el Reino Unido, Turquía, Alemania y los Países Bajos, sin embargo, casi 180 países y territorios están bajo fuego en gran parte debido a la prevalencia global de la biblioteca de software Log4j en sistemas de todo el mundo.

Imagen 1. Países con la mayor cantidad de intentos de explotación de la vulnerabilidad Log4Shell

Desde el 11 de diciembre, cuando los ingenieros de ESET crearon detecciones para exploits de la vulnerabilidad Log4Shell, ESET ha estado registrando los intentos de ataque mencionados anteriormente. En la República Eslovaca, un país de cinco millones de habitantes y la ubicación de la sede de ESET, se han intentado ataques por miles. Esta actividad indica que es probable que todos los países, independientemente de su tamaño, experimenten impactos de los ciberdelincuentes que intentan violar servidores, servicios y dispositivos donde esta vulnerabilidad aún no ha sido parcheada.

Log4Shell Attack Attempts

Imagen 2. Datos de telemetría de ESET que muestran los intentos de ataque global en porcentaje relativo del total de detecciones para cada día.

¿Por qué los intentos de ataque están tan ampliamente distribuidos?

La biblioteca de software Log4j se utiliza normalmente para la producción de registros que registran la actividad en un dispositivo, en este caso especialmente para registrar errores y para la investigación retrospectiva de incidentes de seguridad. Como resultado, la vulnerabilidad está extremadamente extendida. La vulnerabilidad permite a los atacantes ejecutar de forma remota cualquier código en un dispositivo y, en última instancia, obtener un control total sobre él. Si los atacantes comprometen un servidor de esta manera, pueden trabajar más profundamente en la red interna de una organización e infiltrarse en otros sistemas y dispositivos que ni siquiera pueden estar expuestos a Internet. Combinado con la alta prevalencia de Log4j, esta es una vulnerabilidad crítica según la escala CVSS con un máximo de 10 puntos sobre 10. Si el sector de TI no puede responder rápidamente, puede causar dolores de cabeza para una gran cantidad de organizaciones y para las personas que administran sus propios servidores o utilizan varios servicios en línea.

"Log4j es una biblioteca de código abierto que forma parte de muchas soluciones en línea y los servicios de empresas de tecnología de renombre mundial. A veces está presente en un servidor o un sistema corporativo sin el conocimiento del administrador de TI como parte de un paquete más grande. Si los atacantes obtienen el control total de un dispositivo vulnerable, pueden realizar ciberespionaje, robar datos confidenciales, instalar ransomware o sabotear los sistemas de TI de una empresa", explica Ondrej Kubovič, especialista en Cyber Awareness de ESET.

Recomendaciones

ESET recomienda los siguientes pasos:

- Verifique dónde su organización utiliza la biblioteca de código abierto Log4j y qué versión. Las versiones vulnerables son las de 2.0-beta9 a 2.14.1. La versión 2.15 también es parcialmente vulnerable.

- Actualice su biblioteca Log4j a la versión 2.16 y realice un seguimiento de las actualizaciones futuras.

- Dado que Log4Shell es una vulnerabilidad de ejecución remota de código y los exploits están fácilmente disponibles, es necesario verificar que la vulnerabilidad no haya sido explotada por los atacantes.

- Utilice software de seguridad que pueda detectar y bloquear la explotación de vulnerabilidades. Las detecciones de ESET incluyen: Java/Exploit.CVE-2021-44228o Java/Exploit.Agento Java/Exploit.Agent.SBL

- Bloquee direcciones IP sospechosas mediante un firewall. Lea más en nuestro blog, así como los consejos de mitigación aquí.