São Paulo, 02 de Março de 2022 - Quando os ataques entre a Rússia e a Ucrânia começaram, a equipe de pesquisa da ESET, uma empresa líder em detecção proativa de ameaças, descobriu várias famílias de malware visando organizações ucranianas.

● Em 23 de fevereiro de 2022, uma campanha destrutiva usou o HermeticWiper e teve como alvo várias organizações ucranianas.

● Este ataque cibernético foi algumas horas após o início da invasão da Ucrânia pelas forças da Federação Russa.

● Os vetores iniciais de acesso utilizados foram diferentes de organização para organização. A ESET confirma um caso em que o limpador foi descartado via GPO e estava escondendo um worm usado para espalhar o limpador em outra rede comprometida.

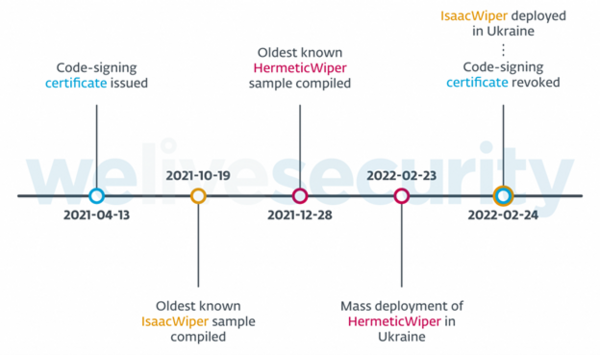

● Elementos no malware sugerem que os ataques foram planejados por vários meses.

● Em 24 de fevereiro de 2022, um segundo ataque com intenção destrutiva começou contra uma rede do governo ucraniano, usando um limpador que chamamos de IsaacWiper.

● A ESET Research ainda não conseguiu atribuir esses ataques a um agente de ameaça conhecido.

A equipe de pesquisa da ESET descobriu um ataque com intenção destrutiva visando computadores na Ucrânia que começou em 23 de fevereiro de 2022 por volta das 14:52 UTC. Isso ocorreu após ataques Distributed Denial of Service (DDoS) contra alguns dos principais sites ucranianos e poucas horas após a invasão militar russa.

Esses ataques com objetivos destrutivos usaram pelo menos três componentes:

● HermeticWiper: torna um sistema inoperante ao corromper seus dados;

● HermeticWizard: distribui o HermeticWiper em uma rede local via WMI e SMB;

● HermeticRansom: ransomware escrito em Go.

O HermeticWiper foi detectado em centenas de sistemas e em pelo menos cinco organizações ucranianas.

Em 24 de fevereiro de 2022, a equipe da ESET detectou outro novo malware do tipo limpador em uma rede do governo ucraniano. Eles o chamaram de IsaacWiper e atualmente estão avaliando seus vínculos, se houver, com o HermeticWiper. É importante observar que IsaacWiper foi detectado em uma organização que não foi afetada pelo HermeticWiper.

“Até agora, não identificamos nenhuma conexão tangível com um agente de ameaça conhecido. HermeticWiper, HermeticWizard e HermeticRansom não compartilham nenhuma semelhança de código significativa com outras amostras que compõem a coleção de malware da ESET. Por sua vez, o IsaacWiper também não foi atribuído”, comentário da equipe de pesquisa da ESET.

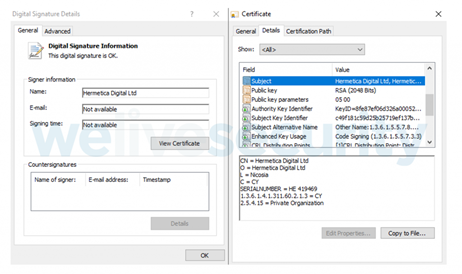

O HermeticWiper e HermeticWizard foram assinados usando um certificado de assinatura de código atribuído à Hermetica Digital Ltd emitido em 13 de abril de 2021. A ESET solicitou que a autoridade de certificação (DigiCert) revogasse o certificado, o que foi feito em 24 de fevereiro de 2022.

Certificado de assinatura de código atribuído à Hermetic Digital Ltd

De acordo com um relatório da Reuters, parece que esse certificado não foi roubado da Hermetica Digital, mas que os invasores provavelmente estavam se passando por uma empresa do Chipre para obter esse certificado da DigiCert.

Os pesquisadores da ESET estão muito confiantes de que as organizações afetadas foram comprometidas muito antes de esses limpadores serem distribuídos. Isso se baseia em vários fatos:

● De acordo com os marcadores temporais de compilação do PE do HermeticWiper, o mais antigo é de 28 de dezembro de 2021

● A data de emissão do certificado de assinatura de código é 13 de abril de 2021

A distribuição do HermeticWiper via GPO em pelo menos uma das instâncias sugere que os invasores tiveram acesso prévio a um dos servidores Active Directory da vítima.

Cronologia dos eventos mais importantes

Os pesquisadores da ESET também detectaram o uso de HermeticRansom, um ransomware escrito em Go, em ataques à Ucrânia ao mesmo tempo em que a campanha HermeticWiper estava em execução. O HermeticRansom foi relatado pela primeira vez durante as primeiras horas de 24 de fevereiro de 2022 UTC, por meio de um tweet. A telemetria da ESET mostra uma distribuição muito menor de HermeticRansom em comparação ao HermeticWiper. Este ransomware foi distribuído ao mesmo tempo que o HermeticWiper, possivelmente para esconder as ações do limpador.

Nota de resgate por HermeticRansom

O IsaacWiper está localizado em um arquivo DLL ou EXE do Windows sem uma assinatura Authenticode; apareceu na telemetria ESET em 24 de fevereiro de 2022. O carimbo de data/hora da compilação do PE mais antiga encontrado é de 19 de outubro de 2021, o que significa que, se o carimbo de data/hora de compilação PE não foi adulterado, o IsaacWiper pode ter sido usado meses atrás em operações anteriores.

“Ele não tem nenhuma semelhança de código com o HermeticWiper e é muito menos sofisticado. Dada a cronologia dos acontecimentos, é possível que os dois estejam relacionados, mas ainda não encontramos nenhuma conexão sólida que nos permita arfimar”, menciona a ESET.

Em 25 de fevereiro de 2022, os invasores usaram uma nova versão do IsaacWiper com logs de depuração. Isso pode indicar que os invasores não conseguiram realizar a limpeza em algumas das máquinas visadas anteriormente e adicionaram mensagens de log para entender o que estava acontecendo.

“Este relatório detalha o que foi um ataque cibernético destrutivo que atingiu organizações ucranianas em 23 de fevereiro de 2022 e um segundo ataque que atingiu uma organização ucraniana diferente que ocorreu de 24 a 26 de fevereiro de 2022. No momento, não temos indicações de que outros países foram atacados. No entanto, devido à crise em curso na Ucrânia, ainda existe o risco de que os mesmos autores de ameaças lancem novas campanhas contra países que apoiam o governo ucraniano ou sancionem entidades russas”, conclui a equipe de pesquisa da ESET.

Para saber mais sobre o assunto, acesse o portal da ESET: https://www.welivesecurity.com/br/2022/03/02/isaacwiper-e-hermeticwizard-um-novo-wiper-e-worm-usados-em-ciberataques-na-ucrania/

Por outro lado, a ESET convida você a conhecer o Conexão Segura, seu podcast para descobrir o que está acontecendo no mundo da segurança informática. Para ouvir acesse: https://open.spotify.com/show/61ScjrHNAs7fAYrDfw813J