Kuidas nuhkvara töötab?

Lunavaravara küberkurjategijad kasutavad mitmeid tehnikaid, sealhulgas

- Ekraani lukustaja nuhkvara blokeerib juurdepääsu seadme ekraanile, välja arvatud pahavara kasutajaliides.

- PIN-lukuga nuhkvara muudab seadme PIN-koodi, muutes selle sisu ja funktsioonid juurdepääsematuks.

- Ketta kodeerimise nuhkvara krüpteerib MBR (Master Boot Record) ja / või kriitilised failisüsteemi struktuurid ja takistab seega kasutajal juurdepääsu opsüsteemile.

- Krüpto-nuhkvara krüpteerib kasutaja kettale salvestatud failid.

Hoiatus

Üldiselt nõuavad sellist tüüpi lunavara tarkvarad maksmist, enamasti Bitcoinides, Monerodes või muus raskesti jälgitavas krüptovaluutas. Küberkurjategijad väidavad omakorda, et nad dekrüpteerivad andmed ja / või taastavad juurdepääsu mõjutatud seadmele. Kuid pole absoluutselt mingit garantiid, et küberkurjategijad jõuavad kokkuleppele (ja mõnikord ei saa seda teha tahtlikult või ebakompetentse kodeerimise tagajärjel). Seega ESET ei soovita maksta nõutuid summasid - vähemalt mitte enne, kui oled võtnud ühendust ESET tehnilise toega et näha, millised võimalused on olemas dekrüptimiseks.

Miks peaks ettevõtted nuhkvara pärast muretsema?

Ponemon 2017 väike- ja keskmise suurusega ettevõtete küberturvalisuse riigi (SMB) uuringu kohaselt oli iga teine küsitluses osalenud ettevõte kogenud viimase 12 kuu jooksul lunavara rünnakut, mõnel korral mitmel korral. Enamik (79%) nägi, et nende süsteemid olid infiltreerunud sotsiaalse manipulatsiooni rünnakute tõttu.

See statistika dokumenteerib kahte asja:

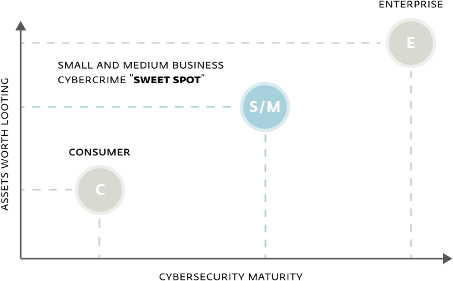

1. Vastupidiselt nende enda veendumustele väikesed ja keskmised ettevõtted on saamas ühe suurema huvi objektiks küberkurjategijatele.

2. Väikesed ja keskmise suurusega ettevõtted on küberkurjategijate jaoks väärtuslikumad eesmärgid kui eraisikud ja haavatavam kui suurettevõtted , kuna väikestel ja keskmise suurusega ettevõtetel puuduvad tavaliselt kolleegide rahalised ja infoturberessursid. See kombinatsioon kujutab ründajatele “kerget saaki”.

Loe lisaks

Samas aruandes märgitakse ka, et kõige enam olid suunatud lauaarvutid (78%), neile järgnesid mobiiltelefonid ja tahvelarvutid (37%) ning ettevõtte serverid (34%). Kui lunavara rünnak oli edukas, maksis enamik (60%) ohvritest nõutud lunaraha. Nende makstud summa oli keskmiselt enam kui 2150 dollarit. Kuid lunavaravarude ohu käsitlemiseks on paremaid viise, keskendudes ennetamisele ja taastamisele.

Kuidas hoida oma organisatsiooni kaitstud?

Põhilised ennetamise ja taastamise sammud:

- Varunda andmeid regulaarselt ja hoia võrguühenduseta vähemalt üks täielik varukoopia kõige väärtuslikumatest andmetest

- Hoia kogu tarkvara ja rakendused, sealhulgas opsüsteemid – paigatud ja värskendatud

- Kasuta usaldusväärset, mitmekihilist turvalahendust ja veendu, et see on värskendatud ja ajakohane

Täiendavad kaitsemeetmed

- Vähenda rünnaku võimekust keelates või desinstallides ebavajalikud teenused ja tarkvara

- Skanni võrke riskantsete kasutajakontode osas, mis kasutavad nõrku paroole ja kontrolli, kas neid on täiustatud

- Piira või keela Remote Desktop Protocol (RDP) kasutuse väljaspool võrku või luba võrgutaseme autentimine

- Kasutage töötajate süsteemidele kaugjuurdepääsu saamiseks virtuaalset privaatvõrku (VPN)

- Vaata üle tulemüüri sätted ja sulge kõik ebaolulised pordid, mis võivad põhjustada nakkuse

- Vaata üle ettevõttesiseste süsteemide ja väliste võrkude vahelise liikluse reeglid ja põhimõtted

- Kaitse parooliga oma turvalahenduste konfiguratsioonid, et ründaja neid muuta ei saaks

- Jaota ettevõtte LAN alamvõrkudeks ja ühenda need tulemüüridega, et piirata külgsuunas liikumist ja lunavara või muude rünnakute võimalikku mõju võrgus

- Kaitse oma varukoopiaid kahe- või mitmefaktorilise autentimisega

- Koolita oma töötajaid regulaarselt, et nad tunneksid ära küberrünnakud ja teaksid kuidas käituda sotsiaalse manipulatsiooni rünnaku puhul

- Piira jagatud failidele ja kaustadele juurdepääsu ainult neile, kes seda vajavad, sh muuta sisu ainult kirjutuskaitstud ja muuta seda sätet ainult nende töötajate jaoks, kellel peab olema kirjutamisõigus

- Võimalda potentsiaalselt ohtlike / soovimatute rakenduste (PUSA / PUA) tuvastamine tööriistade tuvastamiseks ja blokeerimiseks, mida ründajad võivad turvalahenduse keelamiseks kuritarvitada

Ükski ettevõte pole lunavara eest täielikult kaitstud

Kui Sinu ettevõtet pole lunavara tabanud, võib Sul tekkida kiusatus arvata, et see oht on suurematele organisatsioonidele. Statistika näitab, et nii see ei ole. Samuti võib suunatud rünnak väljuda kontrolli alt ja põhjustada valimatut kahju, isegi kogu maailmas. 2017. aasta juunis tungis Ukrainas pahavararünnak, mille ESET tuvastas kui Diskcoder.C (teise nimega Petya või NotPetya), oma riigi riigist välja. Hiljem selgus, et see oli hästi korraldatud tarneahela rünnak, mis tungis populaarsesse raamatupidamistarkvarasse, et rünnata ja kahjustada käest läinud Ukraina organisatsioone, nakatades paljusid ülemaailmseid ja väiksemaid ettevõtteid, tekitades sadadele miljonitele USA dollaritele kahju.

Järjekordne lunavara uss, mille ESET tuvastas kui WannaCryptor.D (teise nimega WannaCry), levis kiiresti, kasutades lekkinud NSA-tööriista EternalBlue, mis kasutas ära SMB (Server Message Block) võrguprotokolli haavatavust ja mida kasutati peamiselt failidele ja printeritele ühiskasutatud juurdepääsu tagamiseks. Hoolimata sellest, et Microsoft andis peaaegu kaks kuud enne rünnakut enamikule sihtrühma kuuluvatest haavatavatest Windows OS-idest patchid, tungis WannaCryptor.D võrkudesse tuhandetesse organisatsioonidesse kogu maailmas. Sellest küberrünnakust tuleneva kahju maksumuseks on arvestatud miljardeid dollareid.

Võitle manipuleerimisrünnete vastu

ESET PROTECT

Advanced

Kaitse oma organisatsiooni sotsiaalse manipulatsiooniründe eest, kasutades ESET-i mitmekihilisi tööjaama turvalahendusi, sealhulgas LiveGrid®-i kaitset pilve ja võrgurünnaku kaitse kaudu ning ESET Cloud Administrator, et anda oma administraatoritele täielik ja üksikasjalik võrgu nähtavus ööpäevaringselt.