ESET Research continue de décortiquer régulièrement les chevaux de Troie bancaires latino-américains, cette fois avec une étude approfondie du malware Ousaban (alias Javali). Selon la télémétrie d’ESET, Ousaban est actif uniquement au Brésil, bien que certaines sources affirment qu’il est également actif en Europe. Le malware tente principalement de voler des identifiants d’accès à des institutions financières et, fait inhabituel pour un cheval de Troie bancaire latino-américain, à des services de messagerie électronique populaires. ESET a nommé cette famille de malwares en combinant deux mots : « ousadia », qui signifie « audace » en portugais, et « cheval de Troie bancaire », car Ousaban a acquis sa notoriété d’audace en utilisant des images à caractère obscène comme vecteur de diffusion.

Surveillée par ESET depuis 2018, cette famille de malwares montre des signes de développement actif et continu. Les fonctionnalités de la porte dérobée d’Ousaban sont très similaires à celles d’un cheval de Troie bancaire latino-américain typique : simulation des actions de la souris et du clavier, et enregistrement des frappes. Ousaban ne fait pas non plus exception au comportement typique des chevaux de Troie bancaires latino-américains qui attaquent les utilisateurs d’institutions financières via des fenêtres d’interception conçues spécialement pour les cibles. En revanche, les cibles d’Ousaban comprennent plusieurs services de messagerie, pour lesquels il dispose également de fenêtres d’interception des données.

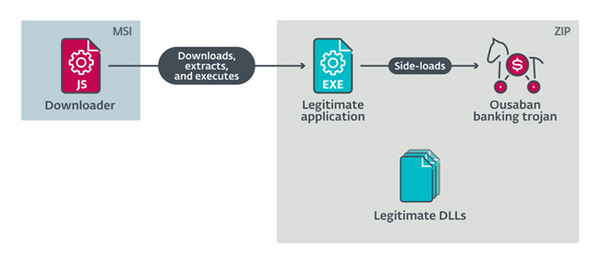

« Ousaban est diffusé principalement via des emails d’hameçonnage en utilisant une chaîne de distribution assez simple. La victime est invitée à exécuter un MSI joint à l’email d’hameçonnage. Une fois lancé, le MSI déclenche un téléchargeur JavaScript intégré qui récupère une archive ZIP et en extrait le contenu. Elle se compose principalement d’une application légitime, d’un injecteur et du module Ousaban chiffré. Grâce à un mécanisme de chargement latéral de DLL, le cheval de Troie bancaire est finalement déchiffré et exécuté, » explique Jakub Souček, coordinateur de l’équipe ESET qui a enquêté sur Ousaban.

D’un point de vue technique, la persistance d’Ousaban est également digne d’intérêt. « Soit Ousaban crée un fichier LNK ou un simple chargeur VBS dans le dossier de démarrage, soit il modifie la clé Run de la base de registre Windows, » ajoute M. Souček. « Ousaban protège également ses exécutables à l’aide d’obscurcisseurs binaires et agrandit la plupart des fichiers EXE à une taille d’environ 400 Mo, afin de les rendre plus susceptibles d’échapper à la détection et à un traitement automatisé. »

Pour plus de détails techniques sur Ousaban, lisez l’article « Ousaban – Private photo collection hidden in a CABinet » sur WeLiveSecurity. Suivez l’actualité d’ESET Research sur Twitter.

Chaîne de distribution simple d’Ousaban

Darina SANTAMARIA - 06 61 08 42 45 - darina.j@eset-nod32.fr

À propos d'ESET

Spécialisé dans la conception et le développement de logiciels de sécurité pour les entreprises et le grand public, ESET est aujourd’hui le 1er éditeur de l’Union européenne en matière de sécurité des endpoints. Pionnier en matière de détection proactive, ESET a été désigné pour la 2ème année consécutive, unique Challenger dans le Gartner Magic Quadrant 2019*, « Endpoint Protection » après avoir été évalué sur sa performance et sur la qualité de sa vision dans le domaine de la protection des Endpoints. À ce jour, l’antivirus ESET NOD32 détient le record mondial de récompenses décernées par le laboratoire indépendant Virus Bulletin depuis 1998. La technologie ESET protège aujourd’hui plus d’un milliard d’internautes. *Source : Gartner Inc, Magic Quadrant for Endpoint Protection Platforms, Peter Firstbrook, Lawrence Pingree, Dionisio Zumerle, Prateek Bhajanka, Paul Webber, August 20, 2019.