Il y a quelques jours, ESET annonçait l’identification d’une nouvelle vulnérabilité zero-day utilisée dans le cadre d’une attaque très ciblée en Europe de l’Est. L’exploit reposait sur une nouvelle vulnérabilité d’escalade des privilèges locaux dans Microsoft Windows. Nos chercheurs sont désormais en mesure d’identifier les criminels à l’origine de cette attaque. Il s’agit, selon les travaux des laboratoires ESET, du groupe APT « Buhtrap », spécialisé dans les opérations d’espionnage en Europe de l’est et en Asie centrale. Pour la première fois, les chercheurs ESET ont ainsi été en mesure d’observer l’utilisation d’un exploit zero-day lors d’une attaque réelle dans le cadre d’une de leur campagne d’espionnage.

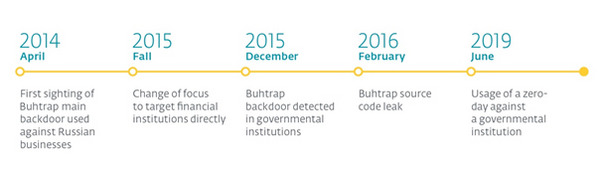

Le groupe Buhtrap est bien connu pour son ciblage d’institutions financières et d’entreprises russes. Cependant, depuis la fin 2015, nous assistons à une évolution intéressante : alors que les outils utilisés jusqu’à présent par le groupe n’avaient qu’une vocation purement criminelle (et lucrative, donc), ceux-ci ont été enrichis de logiciels malveillants dédiés à l’espionnage.

« Il est toujours difficile d’attribuer une campagne à un acteur particulier lorsque le code source de ses outils est librement disponible sur le web. Cependant, comme le changement de cible s’est produit avant la fuite du code source, nous avons évalué avec une grande confiance que les personnes à l’origine des premières attaques contre les entreprises et les banques à l’aide du logiciel malveillant Buhtrap sont également impliquées dans le ciblage des institutions gouvernementales à des fins d’espionnage », explique Jean-Ian Boutin, chercher en cybersécurité chez ESET. « Il n’est pas clair si un ou plusieurs membres de ce groupe ont décidé de changer d’orientation et pour quelles raisons, mais c’est certainement quelque chose que nous sommes susceptibles d’observer plus régulièrement à l’avenir », a-t-il ajouté.

Buhtrap : les principaux événements

Comme l’indique l’étude menée par les chercheurs ESET, bien que de nouveaux outils aient été ajoutés et que les anciens aient été mis à jour, les tactiques, techniques et procédures utilisées dans les différentes campagnes Buhtrap n’ont pas radicalement changé au fil du temps. En particulier, les documents piégés utilisés pour déposer des charges utiles malveillantes sont souvent accompagnés de leurres. Et l’analyse de ces documents leurres fournit aux chercheurs des indices intéressants sur les cibles visées par le groupe. En outre, les outils utilisés dans ces campagnes d’espionnage étaient très semblables à ceux utilisés contre les entreprises et les institutions financières.

En ce qui concerne cette campagne spécifique, le logiciel malveillant contenait un intercepteur de frappes clavier destiné à dérober les mots de passe, qui tente notamment de récupérer les identifiants des clients de messagerie, des navigateurs, etc. pour les envoyer à un serveur de commande et de contrôle. Ce logiciel malveillant offre également à ses opérateurs un accès complet au système compromis.

ESET a signalé la vulnérabilité au Microsoft Security Response Center, qui a publié un correctif afin de s’en protéger.

Pour plus de détails sur Buhtrap et sa dernière campagne, consultez le billet « Buhtrap group uses zero-day in espionage campaigns» sur WeLiveSecurity.com.

CONTACT PRESSE

Darina Santamaria - 06 61 08 42 45- darina.j@eset-nod32.fr