- ESET a identifié une nouvelle variante du malware NGate exploitant l’application Android légitime HandyPay.

- La version trojanisée de HandyPay aurait été développée à l’aide d’outils de GenAI.

- La campagne, active depuis novembre 2025, cible principalement les utilisateurs Android au Brésil.

- Deux vecteurs de diffusion ont été observés : un faux site de loterie et une fausse page Google Play.

ESET Research a identifié une nouvelle variante de la famille de malwares NGate exploitant cette fois une application Android légitime, HandyPay, en remplacement de l’outil NFCGate utilisé précédemment. Les acteurs malveillants ont détourné cette application, initialement conçue pour relayer des données NFC, en y injectant du code malveillant, potentiellement généré via des outils d’IA. Comme dans les variantes antérieures de NGate, cette compromission permet d’intercepter et de relayer les données NFC des cartes bancaires des victimes vers un terminal contrôlé par l’attaquant, facilitant ainsi des retraits sans contact et des paiements frauduleux. Le malware est également capable de capturer les codes PIN et de les exfiltrer vers un serveur de commande et contrôle (C2). Les victimes ciblées se situent majoritairement au Brésil, bien que ce type d’attaque NFC tende à s’étendre à d’autres zones géographiques.

Le code malveillant injecté dans HandyPay présente des indices suggérant un recours à la génération assistée par IA. Notamment, certains journaux contiennent des emojis caractéristiques des contenus produits par des modèles génératifs, laissant penser que des LLM ont contribué à la création ou à l’altération du code. Bien qu’aucune preuve formelle ne permette de l’affirmer, cela s’inscrit dans une tendance de fond : la démocratisation des outils GenAI réduit les barrières techniques et permet à des acteurs peu expérimentés de développer des malwares opérationnels.

Selon ESET Research, la campagne de diffusion de cette version trojanisée de HandyPay aurait débuté aux alentours de novembre 2025 et serait toujours active. Il est important de préciser que cette version compromise n’a jamais été distribuée via le Google Play Store officiel. Dans le cadre de sa participation à l’App Defense Alliance, ESET a partagé ses conclusions avec Google et a également alerté les développeurs légitimes de HandyPay quant à l’utilisation frauduleuse de leur application.

Face à la montée des menaces exploitant la technologie NFC, l’écosystème criminel associé gagne en maturité. Les premières campagnes NGate reposaient sur l’outil open source NFCGate pour relayer les communications NFC. Depuis, plusieurs offres de malware-as-a-service (MaaS) intégrant des fonctionnalités similaires ont émergé sur le marché clandestin. Toutefois, dans cette campagne spécifique, les attaquants ont privilégié une approche alternative en compromettant directement une application existante, HandyPay.

Selon Lukáš Štefanko, chercheur chez ESET à l’origine de la découverte, ce choix s’explique principalement par des considérations économiques. Les solutions MaaS spécialisées dans la capture et le relais NFC impliquent des coûts élevés, avec des abonnements mensuels pouvant atteindre plusieurs centaines de dollars (environ 400 $ pour NFU Pay et 500 $ pour TX-NFC). À l’inverse, HandyPay, dans sa version légitime, repose sur un modèle de donation bien plus accessible (à partir de 9,99 € mensuels). De plus, l’application ne requiert initialement aucune permission sensible et peut être définie comme application de paiement par défaut, ce qui permet de limiter les signaux suspects et d’augmenter la discrétion de l’attaque.

Les premiers échantillons identifiés de cette nouvelle variante NGate sont distribués via des vecteurs de phishing. L’un d’eux repose sur un site frauduleux imitant “Rio de Prêmios”, une loterie officielle de l’État de Rio de Janeiro (Loterj). Un second vecteur utilise une fausse page Google Play proposant une application nommée “Proteção Cartão”. Les deux infrastructures malveillantes étant hébergées sur un même domaine, cela suggère fortement l’implication d’un acteur unique. Une fois installé, le malware exploite HandyPay pour relayer les données NFC vers un terminal attaquant, tout en interceptant les codes PIN, permettant ainsi des retraits frauduleux aux distributeurs automatiques.

Pour une analyse technique approfondie de cette nouvelle variante NGate, consultez l’article publié par ESET Research : « New NGate variant hies in a trojanized NFC payment app », sur WeLiveSecurity.com

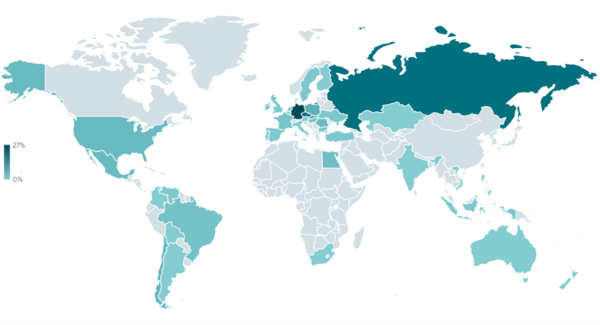

Répartition géographique des attaques NGate de janvier 2025 à février 2026

Contact Presse :

Jolya COHOUNDO : presse@eset-nod32.fr

À propos d'ESET

ESET, entreprise européenne de cybersécurité reconnue mondialement, se positionne comme un acteur majeur dans la protection numérique grâce à une approche technologique innovante et complète. Fondée en Europe et disposant de bureaux internationaux, ESET combine la puissance de l'intelligence artificielle et l'expertise humaine pour développer des solutions de sécurité avancées, capables de prévenir et contrer efficacement les cybermenaces émergentes, connues et inconnues. Ses technologies, entièrement conçues dans l'UE, couvrent la protection des terminaux, du cloud et des systèmes mobiles, et se distinguent par leur robustesse, leur efficacité et leur facilité d'utilisation, offrant ainsi une défense en temps réel 24/7 aux entreprises, infrastructures critiques et utilisateurs individuels. Grâce à ses centres de recherche et développement et son réseau mondial de partenaires, ESET propose des solutions de cybersécurité intégrant un chiffrement ultra-sécurisé, une authentification multifactorielle et des renseignements approfondis sur les menaces, s'adaptant constamment à l'évolution rapide du paysage numérique.

Pour plus d’informations, consultez www.eset.com/fr

et suivez-nous sur LinkedIn, Facebook et Instagram.