ESET PROTECT MDR

Oferece monitorização, deteção e resposta contínuas em todo o seu ambiente, identificando atividades suspeitas e respondendo em tempo real.

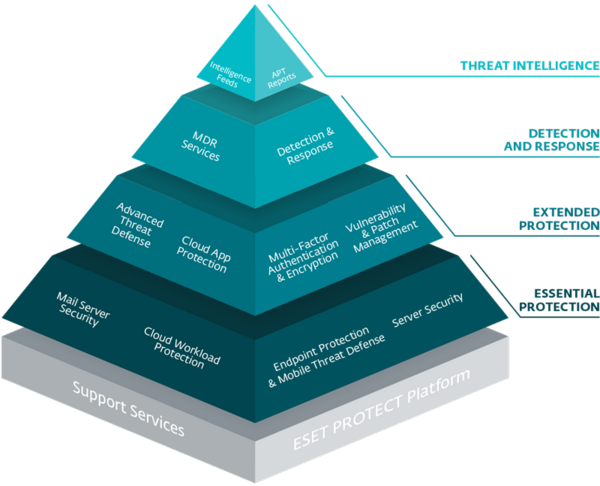

A verificação contínua, o acesso com privilégios mínimos e uma mentalidade de risco assumido são os pilares de uma abordagem de segurança de zero trust (confiança zero). O ESET PROTECT concretiza esta estratégia através de proteção unificada, controlos de identidade robustos e managed detection and response contínuas, para colmatar lacunas e reforçar a resiliência.

O trabalho híbrido, os serviços na cloud e a colaboração remota tornaram os ambientes de TI modernos mais distribuídos e complexos.

Os utilizadores, os dispositivos e os dados operam agora muito para além de uma única rede, tornando as fronteiras de segurança tradicionais cada vez mais ineficazes.

Os atacantes já não se concentram exclusivamente nas redes.

Aproveitam-se de identidades comprometidas, dispositivos não geridos e lacunas na visibilidade para se deslocarem lateralmente e permanecerem despercebidos, contornando as defesas tradicionais baseadas no perímetro.

O modelo Zero Trust adota uma abordagem de segurança baseada em dados. Cada pedido de acesso é verificado continuamente, independentemente da localização, do utilizador ou do dispositivo.

Isto reduz a exposição e permite uma proteção adaptativa em todo o ambiente, orientada por princípios claros de Zero Trust.

Considere todas as redes como suspeitas, quer sejam locais, em casa ou na cloud.

Conceda apenas o acesso necessário e apenas pelo tempo que for necessário.

Esteja sempre preparado para a deteção, contenção e resposta rápida a violações de segurança, para minimizar o seu impacto.

Uma arquitetura de confiança zero bem-sucedida depende da combinação certa de ferramentas e políticas, integrando controlos de identidade rigorosos, monitorização contínua e regras de acesso claras para reduzir o risco, proteger os dados e permitir operações comerciais seguras.

Oferece monitorização, deteção e resposta contínuas em todo o seu ambiente, identificando atividades suspeitas e respondendo em tempo real.

Oferece uma visão aprofundada, análise de comportamento e verificação contínua dos endpoints.

Oferece uma análise em tempo real, baseada na cloud, de ameaças novas e desconhecidas.

Reforça a verificação proativa, identificando e bloqueando as infraestruturas dos atacantes e as ameaças em constante evolução.

Oferece uma autenticação multifatorial (MFA) robusta para verificar os utilizadores e proteger contra o roubo de credenciais.

Garante que apenas os utilizadores autorizados possam aceder a dados sensíveis nos dispositivos.

Permite uma gestão de acesso centralizada e baseada em funções, bem como a aplicação consistente de políticas em endpoints, servidores e dispositivos móveis.

Deteção e resposta geridas de forma contínua com análise especializada, deteção proativa de ameaças e correção orientada.

Defesa de endpoint multicamada para conter e bloquear ameaças ativas.

Identifica e corrige automaticamente vulnerabilidades que podem ser exploradas.

Protege as plataformas de colaboração contra phishing, malware e comprometimento de emails empresariais.

A proteção multicamada na cloud da ESET, impulsionada por IA, abrange ambientes híbridos com vários sistemas operativos, reduzindo as superfícies de ataque em endpoints, servidores, sistemas de email, dispositivos móveis e aplicações na cloud. Navegadores reforçados e controlos especializados bloqueiam os ataques via Protocolo de Ambiente de Trabalho Remoto (RDP) antes mesmo de estes terem início.

Garanta a confiança na identidade através da autenticação multifator (MFA), que impede a apropriação indevida de contas e o acesso não autorizado. Combine-a com a encriptação de disco para proteger os dados confidenciais em computadores portáteis e estações de trabalho, salvaguardando tanto os utilizadores como os administradores.

A gestão automatizada de vulnerabilidades e patches mantém os sistemas atualizados e protegidos contra exploits conhecidos. O ESET Cloud Office Security protege contra o comprometimento de emails empresariais e o phishing.

As políticas centralizadas aplicadas a partir de uma consola unificada garantem um controlo de acesso consistente e baseado em funções em endpoints, servidores e dispositivos móveis.

Reduza os tempos de deteção e resposta para apenas 6 minutos com o ESET MDR, o nosso serviço contínuo de managed detection and response. Com o apoio do ESET XDR, obtém uma visibilidade total das ameaças, comportamentos e anomalias em todo o seu ambiente de TI.

A abordagem Zero Trust representa um impulso mensurável à resiliência empresarial. Os programas modernos de Zero Trust ajudam as PME a reduzir os riscos, a melhorar a visibilidade e a antecipar-se às ameaças em constante evolução.

A verificação contínua e o acesso com o mínimo de privilégios limitam o movimento lateral, reduzindo o alcance de qualquer ataque.

Os controlos de acesso unificados mantêm a consistência dos ambientes híbridos e multicloud, reduzindo as falhas de configuração e a exposição a riscos.

Os controlos alinhados com o modelo Zero Trust dão resposta às crescentes exigências regulamentares, facilitando consideravelmente a gestão e a auditoria.

Uma melhor visibilidade, relatórios e gestão de identidades ajudam a sua empresa a antecipar, resistir e recuperar-se de interrupções.

anos de experiência em prevenção de ameaças

Reconhecida por testes independentes de renome e por analistas do setor

defesa em tempo real e forte apoio local

clientes empresariais servidos em todo o mundo

Centros de I&D em todo o mundo, com analistas de segurança e investigadores de ameaças de nível mundial

O "Zero Trust" é um modelo de segurança que parte do princípio de que nenhum utilizador, dispositivo ou ligação são fidedignos por predefinição. Cada pedido é continuamente autenticado, autorizado e verificado antes de ser concedido o acesso.

A arquitetura zero trust (ZTA) é um quadro definido pela norma NIST SP 800-207. Centra-se na identidade, no estado dos dispositivos, na monitorização contínua, nos controlos de acesso e na tomada de decisões em tempo real, em vez de nos perímetros de rede tradicionais.

De acordo com o Modelo de Maturidade Zero Trust da CISA, os cinco pilares são:

Os princípios fundamentais que orientam a arquitetura zero trust são:

• Verificação contínua –Validar a identidade do utilizador, o estado do dispositivo e os fatores contextuais ao longo de cada sessão e transação — nunca confiar numa única autenticação inicial.

• Acesso com privilégios mínimos –Conceder apenas o acesso necessário para a tarefa e rever as permissões regularmente.

• Presumir que houve uma violação –Os incidentes são inevitáveis. Manter a vigilância através de controlos em camadas, processos e monitorização.

O ZTNA proporciona um acesso seguro e baseado na identidade às aplicações internas, sem as expor à Internet pública. O acesso é concedido com base na identidade do utilizador, no estado do dispositivo e no risco contextual, e não na localização na rede.

A implementação segue normalmente estes passos:

O modelo ou abordagem “zero trust” pode ser um desafio, pois exige o mapeamento dos fluxos de dados, a redefinição dos controlos de acesso, a verificação do estado dos dispositivos e a monitorização contínua da atividade. Os ambientes antigos, as equipas distribuídas e a visibilidade limitada aumentam a complexidade. Plataformas como a ESET simplificam este processo com MFA integrada, proteção de endpoints, XDR e MDR.

Sim. O modelo Zero Trust está em conformidade com os principais quadros regulamentares que exigem proteção de identidade, controlo de acesso, encriptação, monitorização contínua e resposta a incidentes. Além disso, reforça a elegibilidade para ciberseguros, que são hoje essenciais em setores de alto risco, como os serviços financeiros, os cuidados de saúde e a tecnologia.

O zero trust é uma estratégia de segurança, não um produto específico. É bem-sucedido quando a tecnologia e a estratégia atuam em conjunto, recorrendo a ferramentas como a autenticação multifatorial (MFA), a encriptação, o EDR/XDR, a gestão de dispositivos móveis e os mecanismos de políticas para garantir uma verificação contínua e o acesso com o mínimo de privilégios.

Quando bem implementada, a abordagem zero trust pode melhorar a experiência do utilizador, concedendo o acesso adequado no momento certo, com verificação contextual e o mínimo de obstáculos.

A abordagem zero trust exige uma nova forma de pensar sobre a segurança, centrando-se na proteção dos dados e garantindo que apenas as pessoas e os dispositivos autorizados tenham acesso. A implementação de verificações de segurança adicionais e a monitorização de utilizadores, sistemas e dados podem exigir tempo e esforço numa fase inicial. A maioria das organizações, no entanto, começa a gerar valor em poucas semanas, reforçando a segurança das identidades e dos dispositivos, e depois expande a cobertura e a automatização ao longo dos trimestres seguintes. Com as ferramentas e a automatização certas, as equipas de segurança ganham mais controlo, reduzem os riscos de forma mais eficaz e tornam o ambiente mais fácil de gerir ao longo do tempo.

A abordagem Zero Trust combina três princípios fundamentais — verificação contínua, acesso com privilégios mínimos e pressuposto de violação de dados — com uma cobertura abrangente em áreas-chave do seu ambiente:

Em conjunto, estes princípios e áreas criam uma estrutura de segurança resiliente e adaptável que reduz o risco, reforça a visibilidade e garante uma proteção consistente em toda a sua organização.