Com a pandemia de coronavírus (COVID-19), novas “oportunidades” surgiram para os cibercriminosos. Em primeiro lugar, o termo “coronavírus” obteve números de pesquisa muito grandes, o que significa que cibercriminosos estão desenvolvendo toolkits com truques sobre o tema coronavírus, links maliciosos e sites dedicados.

Outro ponto importante, é uma segunda “oportunidade” para cibercriminosos - o aumento do número de funcionários que trabalham em casa e fora das proteções das redes corporativas. Esse segundo vetor aumenta muito a superfície de ataque aos ativos digitais de uma empresa e exige uma responsabilidade maior por parte dos funcionários e da administração da companhia.

Certamente, para algumas empresas, as medidas de infraestrutura e segurança para ajudar funcionários que trabalham em casa já estão em vigor, mas para outras, especialmente empresas menores, esse pode não ser o caso. Ao tomar apenas algumas etapas extras, os funcionários de qualquer empresa podem fortalecer sua segurança digital contra um possível ataque enquanto trabalham em casa.

Continue lendo para obter 5 dicas de práticas recomendadas:

1. Verifique as configurações do seu roteador

Trabalhar em casa significa que todo o tráfego da Internet passa pelo seu roteador doméstico. Os cibercriminosos podem tentar invadir seu roteador, interceptar seu tráfego Wi-Fi e, por fim, obter acesso à sua rede. Portanto, se você ainda não analisou as opções de configuração do seu roteador doméstico, agora é a hora - antes de a sua rede doméstica e os dispositivos conectados ficarem comprometidos.

Normalmente, você pode acessar o painel de controle do roteador digitando algo como http://192.168.1.1 no navegador enquanto estiver conectado à sua rede doméstica. A partir daí, você pode alterar muitas configurações que afetam diretamente sua segurança. Certifique-se de alterar os nomes de usuário e senhas padrão que acompanham o seu roteador - eles podem ser pesquisados on-line facilmente por um hacker.

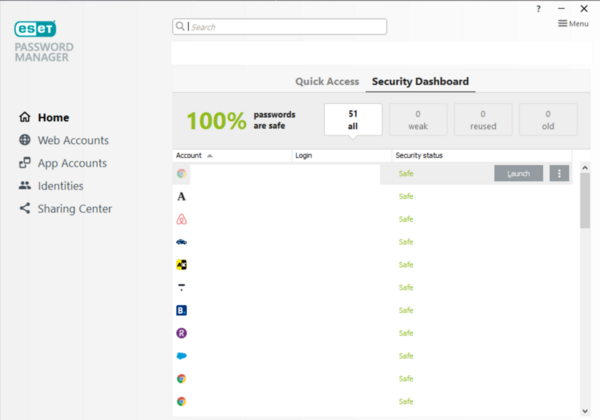

Para criar senhas fortes e exclusivas, é possível utilizar o ESET Password Manager (parte da licença do ESET Smart Security Premium). Um gerenciador de senhas é muito útil, pois somente é necessário lembrar um senha forte - a chave de acesso para o app - e todas as outras senhas são facilmente gerenciadas com apenas alguns cliques através do Gerenciador de Senhas:

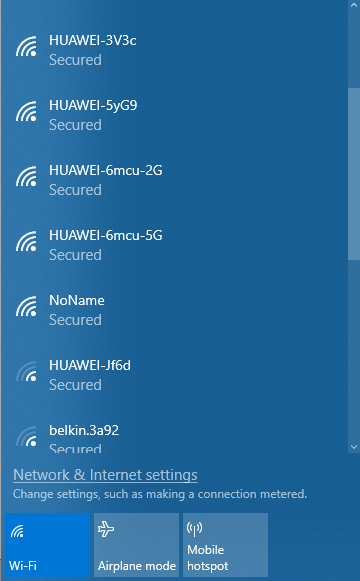

Você também deve alterar seu SSID - esse é o nome da sua rede doméstica. Observando os SSIDs das redes Wi-Fi detectadas, muitos vizinhos, por exemplo, estão utilizando roteadores Huawei - informações valiosas para um invasor:

2. Examine sua rede doméstica em busca de dispositivos indesejados

Você também pode usar as ferramentas de digitalização para encontrar dispositivos indesejados na sua rede doméstica. O ESET Smart Security Premium, por exemplo, vem com uma ferramenta de digitalização do Connected Home Monitor que pode encontrar vizinhos irritantes que talvez tenham usado secretamente sua conexão Wi-Fi sem você saber. Altere sua senha e elimine dispositivos não conhecidos da sua rede:

3. Atualize o firmware do seu roteador doméstico

Com a recente descoberta da ESET sobre a vulnerabilidade KrØØk em bilhões de chips Wi-Fi usados em roteadores, entre outros dispositivos, é fundamental garantir que o firmware do seu roteador doméstico seja atualizado para a versão mais recente fornecida pelo fabricante. De fato, se você estiver usando um roteador antigo e e já utilizado por outra pessoa, é hora de adquirir um novo roteador doméstico.

Se você tiver de comprar um novo roteador, procure opções que ofereçam maior segurança à sua rede doméstica. Alguns roteadores, como os fabricados pela Gryphon, utilizam a inteligência de ameaças fornecida pela ESET para detectar e bloquear malware, sites de phishing e outras ameaças no nível da rede para todos os dispositivos conectados ao roteador em sua casa.

Para obter mais informações sobre as opções de configuração do seu roteador doméstico, confira o post em nosso portal de notícias em segurança da informação sobre como proteger seu roteador para evitar ameaças IoT.

4. Use uma rede virtual privada (VPN) para criptografar sua comunicação

Os funcionários que precisam acessar a intranet de uma empresa enquanto trabalham remotamente se comunicam por redes públicas inseguras. Você pode proteger essa comunicação usando uma VPN que estabeleça um túnel seguro para a comunicação.

Com uma VPN, os pequenos pacotes de dados que compõem a comunicação podem ser mantidos longe da mira de cibercriminosos, mesmo durante a viagem pela Internet, permitindo apenas a descriptografia nas extremidades do túnel, ou seja, os dispositivos de seus funcionários e sua rede corporativa.

5. Utilizar o duplo fator de autenticação (2FA) para proteger seu acesso remoto também é uma boa opção

Os funcionários que usam tecnologias de acesso remoto, como o RDP (Protocolo de Área de Trabalho Remota), estão abertos a ataques sem as opções adequadas de segurança. As ameaças atacam o RDP por senhas de engenharia social de funcionários ou por meio de ataques de força bruta. Em outras palavras, o sucesso dos ataques contra o RDP pode resultar do gerenciamento inadequado do processo de autenticação ou de truques de engenharia social, entre outros fatores.

Portanto, para atender melhor às necessidades de autenticação, as empresas têm a opção de usar o ESET Secure Authentication, a solução de duplo fator de autenticação (2FA) da ESET, projetada para ajudar a proteger duplamente as tecnologias de acesso remoto como VPN e RDP, além de credenciais de funcionários.

A dupla camada de proteção exige que o funcionário insira um código único normalmente entregue por meio de um aplicativo de autenticação (a opção mais segura) ou de um SMS, além do nome de usuário e senha corporativos usuais. Mesmo se um invasor comprometer uma senha, ter o 2FA no local impedirá o acesso não autorizado.

Créditos da imagem: Dejan Krsmanovic @ Flickr