Kiterjesztett észlelés és elhárítás

Az ESET kiterjesztett észlelési és elhárítási (XDR) funkciója lehetővé teszi a megszokottól eltérő viselkedések és biztonsági események gyors és hatékony azonosítását, valamint fejlett kockázatértékelést, incidenskezelést, vizsgálati és kárelhárítási képességeket biztosít.

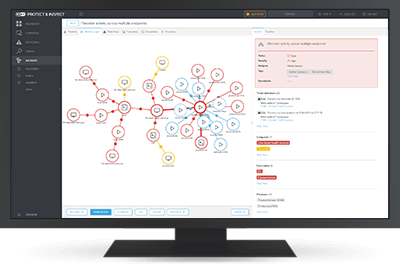

ESET Inspect

Az ESET PROTECT platform XDR funkciója lehetővé teszi az IT infrastruktúra fokozott átláthatóságát, megkönnyítve a biztonsági incidensek elkerülését vagy azok kivizsgálását.