Rapport sur les menaces ESET

2e semestre 2025

Un aperçu du paysage des cybermenaces du 2e semestre 2025 tel qu’observé par la télémétrie d’ESET et du point de vue des experts d’ESET en détection et en recherche sur les menaces.

2e semestre 2025

Un aperçu du paysage des cybermenaces du 2e semestre 2025 tel qu’observé par la télémétrie d’ESET et du point de vue des experts d’ESET en détection et en recherche sur les menaces.

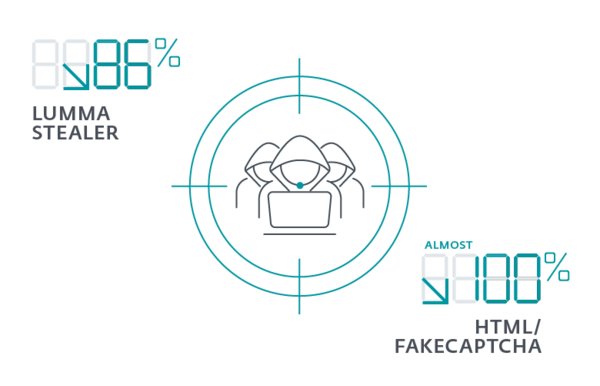

Même si Lumma Stealer est parvenu à refaire surface après la perturbation de mai 2025, les détections de ce voleur d’informations ont chuté au second semestre de 86 %, passant de plus de 60 000 détections à moins de 9 000. Bien que Lumma Stealer se propage de plusieurs façons, l’un de ses vecteurs les plus prolifiques était les sites FakeCaptcha utilisés dans les attaques d’ingénierie sociale ClickFix. Les détections de HTML/FakeCaptcha ont également diminué au 2e semestre, passant de plus de 1,6 million de détections à moins de 60 000.

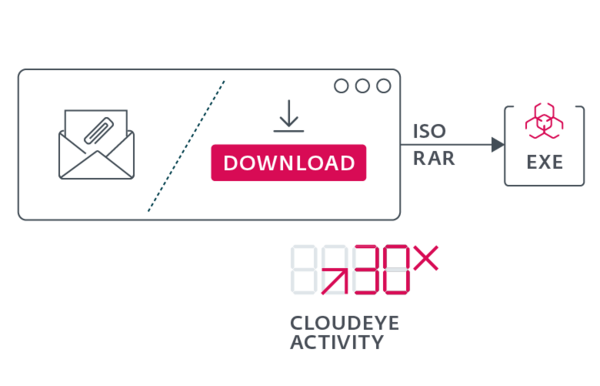

CloudEyE, aussi connu sous le nom de GuLoader, est un téléchargeur et cryptor de type « malware-as-a-service », utilisé pour déployer des logiciels malveillants tels que des rançongiciels et des voleurs d’informations. Les cryptors sont conçus pour dissimuler une charge utile malveillante aux mécanismes de détection, la charge utile étant compressée et chiffrée à l’intérieur du cryptor. Parmi les cryptors les plus en vue analysés par ESET figurent AceCryptor et ModiLoader. L’activité de CloudEyE a été multipliée par trente au 2e semestre, atteignant plus de 100 000 détections.

Les données provenant des sites de fuite montrent que le nombre de victimes de rançongiciels a bondi en 2025, dépassant de plus de 1 700 le total de 2024 (à la fin novembre). Si la tendance se maintient, ESET prévoit une augmentation annuelle de 40 % du nombre de victimes. Les EDR killers se multiplient, Akira, Qilin et Warlock figurant parmi leurs principaux utilisateurs. ESET a découvert HybridPetya, un nouveau rançongiciel capable de compromettre les systèmes modernes basés sur l’UEFI.

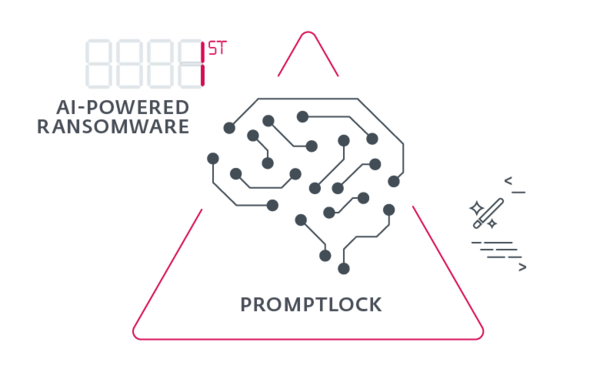

Au 2e semestre 2025, les chercheurs d’ESET ont découvert PromptLock, le premier rançongiciel alimenté par l’IA. Ce logiciel malveillant peut chiffrer, exfiltrer ou détruire les données d’une victime. Même si l’IA sert encore principalement à renforcer la qualité des attaques d’ingénierie sociale, des escroqueries et des campagnes de hameçonnage, cette découverte marque le début d’une nouvelle ère de menaces.

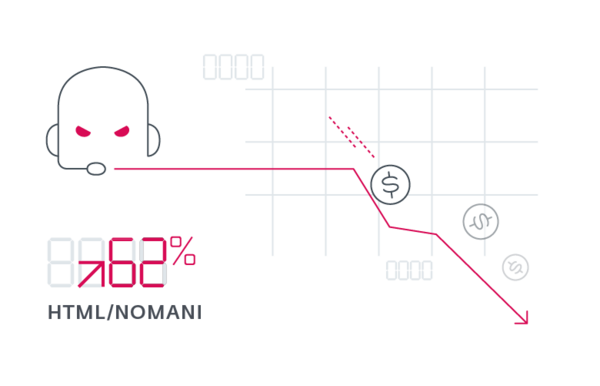

La télémétrie d’ESET montre que les escroqueries détectées sous la dénomination HTML/Nomani ont augmenté de 62 % d’une année à l’autre, avec une légère baisse au 2e semestre 2025. Sur l’ensemble de l’année, ESET a bloqué plus de 64 000 URL liées à ces escroqueries. Depuis 2024, ESET a observé plusieurs améliorations dans ces fraudes, notamment des deepfakes de meilleure qualité, des signes de sites de hameçonnage et de campagnes publicitaires générés par l’IA. Les escroqueries Nomani, qui utilisent des vidéos générées par l’IA, se sont récemment étendues à de multiples plateformes.

Les rapports d'ESET sur les menaces fournissent régulièrement un aperçu approfondi du paysage mondial des menaces et des principales tendances et évolutions qui le façonnent. Les statistiques et les tendances présentées dans le rapport sont basées sur les données télémétriques d'ESET, telles qu'interprétées par les experts d'ESET en détection des menaces et en recherche et sensibilisation à la sécurité. En tant que tels, les rapports fournissent des informations uniques pour aider les défenseurs à naviguer dans l'environnement des menaces qui évolue et devient de plus en plus complexe.

Le rapport ESET sur les menaces est publié deux fois par an, l'édition H1 couvrant la période allant de décembre à mai et l'édition H2 couvrant la période allant de juin à novembre.

Le rapport ESET sur les menaces a une portée mondiale - les principales statistiques et tendances présentées dans le rapport sont basées sur les données télémétriques mondiales d'ESET. Cependant, des développements régionaux peuvent être couverts dans les analyses du rapport afin de fournir des exemples concrets des tendances discutées.

Les statistiques sur les menaces présentées dans les ESET Threat Reports sont basées sur les données collectées par les propres systèmes de détection d'ESET à travers sa gamme de produits de sécurité - endpoint, cloud et mobile - et leurs technologies propriétaires en couches. Les autres sources utilisées dans les analyses du rapport peuvent inclure des pots de miel, des flux de sécurité externes ainsi que des données provenant d'autres fournisseurs de cybersécurité.

Les rapports ESET sur les menaces proposent des analyses approfondies des dernières tendances du paysage des menaces, enrichies de commentaires et de recommandations de l'équipe diversifiée de spécialistes en cybersécurité d'ESET - dont beaucoup interviennent fréquemment lors de conférences prestigieuses de l'industrie telles que RSA, Black Hat et Virus Bulletin, et sont renommés pour leur expertise.

Avec les centres de R&D d'ESET répartis en Europe, en Asie et en Amérique du Nord, les analystes d'ESET assurent une couverture mondiale 24 heures sur 24, en s'appuyant sur les différents fuseaux horaires et sites pour répondre à l'évolution du paysage des menaces.

En outre, les rapports contiennent une section régulière sur la télémétrie des menaces, avec des statistiques complètes sur les catégories de menaces surveillées. Ces données sont traitées avec l'intention sincère de limiter les biais, afin de maximiser la valeur des informations fournies. Les graphiques sont accompagnés de différences calculées entre la période actuelle et les périodes précédentes afin de mettre en évidence les changements de tendance.

Les rapports d'activité APT d'ESET fournissent une vue d'ensemble des activités de certains groupes de menaces persistantes avancées (APT) qui ont fait l'objet d'une enquête et d'une analyse par ESET Research au cours de la période de référence. Les groupes APT sont généralement des acteurs très sophistiqués, souvent soutenus par des États-nations, qui se livrent à des cyberattaques ciblées et à l'espionnage. En revanche, les rapports sur les menaces se concentrent sur les cybermenaces généralisées - appelées "crimeware" - qui ne sont généralement pas ciblées par nature et peuvent donc affecter n'importe qui.